ikev2专题

SWAN之ikev2协议multi-level-ca配置测试

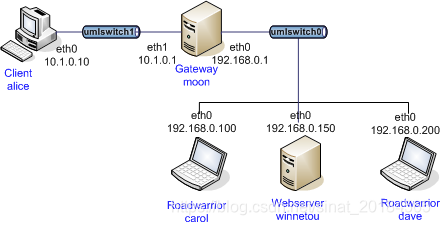

本测试主要验证多级CA证书验证的功能,远程用户carol,dave与网关moon建立连接时,分别使用中间CA证书所签发的实体证书,分配给carol的证书仅可访问moon网关之后的alice主机;dave的证书仅可访问venus主机。两个中间CA证书的名称CN分别为"Research CA"和"Sales CA"。本次测试拓扑如下: carol主机配置 carol的配置文件:ikev2/mu

SWAN之ikev2协议multi-auth-rsa-eap-sim-id配置测试

本测试主要验证多重认证功能,远程用户carol,dave与网关mooon建立连接时,首先使用IKE RSA签名和相关证书进行认证;完成之后,再进行EAP-SIM认证。在测试中,由alice主机充当radius服务器,对于carol,使用文件/etc/ipsec.d/triplets.dat中的数据模拟物理SIM卡。网关moon负责转发所有的EAP消息到Radius服务器,alice同样使用定义好的

SWAN之ikev2协议mobike-virtual-ip-nat配置测试

本测试主要验证mobike功能,远程用户alice与网关sun建立连接时,首先使用eth1接口的IP地址发起连接,在建立连接之后,禁用eth1,以便连接可更新到eth0接口上。其中alice主机的两个接口与sun网关之间都是可达的,最后再次启用eth1接口,由于开启了最佳路径选择功能(charon.prefer_best_path),连接又回到eth1上。本次测试拓扑如下:

SWAN之ikev2协议mobike-nat配置测试

本测试主要验证mobike-nat功能,远程用户alice与网关sun建立连接时,首先使用eth1接口的IP地址发起连接,在建立连接之后,禁用eth1,以便连接可更新到eth0接口上。其中alice主机的两个接口与sun网关之间都是可达的,alice的eth0接口与sun网关之后有NAT设备moon路由器。此环境中为远程用户配置虚拟IP地址,即使连接地址发送变化,IPsec策略也可保持不变。本次测

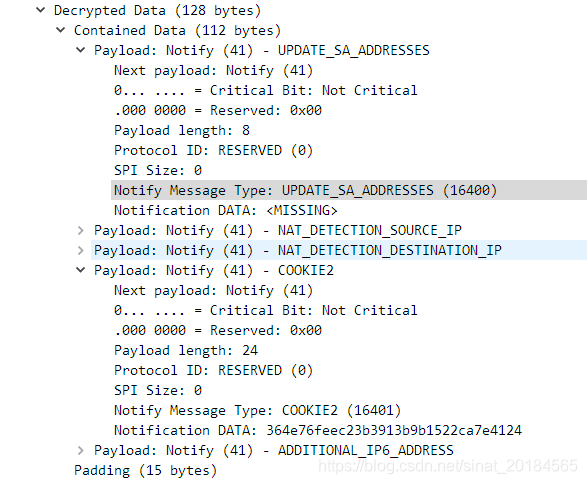

SWAN之ikev2协议mobike配置测试

本测试主要验证远程用户alice与网关sun建立连接时,首先使用eth1接口的IP地址发起连接,在建立连接之后,禁用eth1,以便连接可更新到eth0接口上。其中alice主机的两个接口与sun网关之间都是可达的。以此测试mobike功能。本次测试拓扑如下: eth1 |--------| 192.168.0.50

SWAN之ikev2协议lookip配置测试

本测试主要验证远程用户carol、dave与网关moon建立连接时,通过在ipsec.conf文件中指定leftsourceip字段值为%config,由moon获取虚拟IP地址的功能。并在moon上使用ipsec lookip命令进行验证。本次测试拓扑如下: 主机配置 carol的配置文件:ikev2/lookip/hosts/carol/etc/ipsec.conf,内容如下,主要注意是

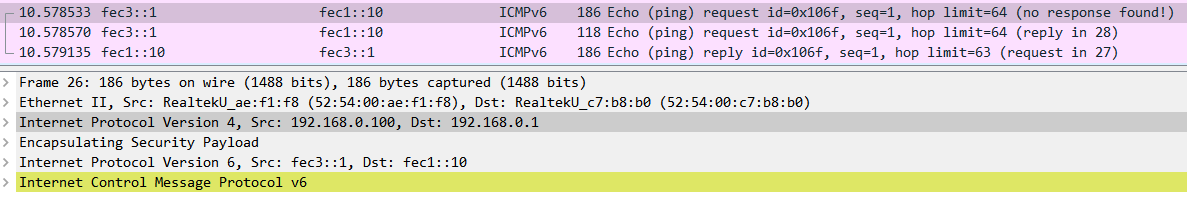

SWAN之ikev2协议ip-two-pools-v4v6配置测试

本测试主要验证远程用户carol通过设置ipsec.conf文件中的leftsourceip等于%config4和%config6,在与网关moon建立连接时,请求获取虚拟IPv4和IPv6地址的功能。测试中moon网关在rightsourceip字段定义了IPv4和IPv6的虚拟地址段。连接建立之后,IPv4和IPv6的流量都将被封装在隧道内。本次测试拓扑如下: 主机配置 carol的配置

SWAN之ikev2协议ip-two-pools配置测试

本测试主要验证远程用户carol和alice,通过设置ipsec.conf文件中的leftsourceip等于%config,在与网关moon建立连接时,请求获取虚拟IP地址的功能。测试中moon网关定义了两个连接,对应于moon的接口eth0和eth1,分别用于服务carol和alice主机,并且定义了两个地址池分配虚拟IP地址。本次测试拓扑如下: 主机配置 carol的配置文件:ike

SWAN之ikev2协议ip-split-pools-db配置测试

本测试主要验证远程用户carol和dave,通过设置ipsec.conf文件中的leftsourceip等于%config,在与网关moon建立连接时,请求获取虚拟IP地址的功能。测试中moon定义了两个地址池,在第一个地址池地址耗尽之后,使用第二个地址池分配IP地址。本次测试拓扑如下: 主机配置 carol的配置文件:ikev2/ip-split-pools-db/hosts/carol

SWAN之ikev2协议ip-pool-wish配置测试

本测试主要验证远程用户carol和dave,通过设置ipsec.conf文件中的leftsourceip等于某个IP地址,在与网关moon建立连接时,请求获取指定的虚拟IP地址的功能。测试中carol和dave都将leftsourceip字段指定为10.3.0.1,但是carol首先发起连接,获得了想要的虚拟地址。dave之后发起连接,虽然也是请求地址10.3.0.1,但是由于已经分配出去,moo

Strongswan app 使用IKEv2 EAP 通过 Freeradius EAP认证 连接 Strongswan

索引 环境安装链接Ubuntu 安装 Strongswan配置 Strongswang配置 Freeradius配置Strongswan APPDebug应用 环境 @Linuxuname -aLinux szqsm 4.15.0-73-generic #82-Ubuntu SMP Tue Dec 3 00:04:14 UTC 2019 x86_64 x86_64 x86_6

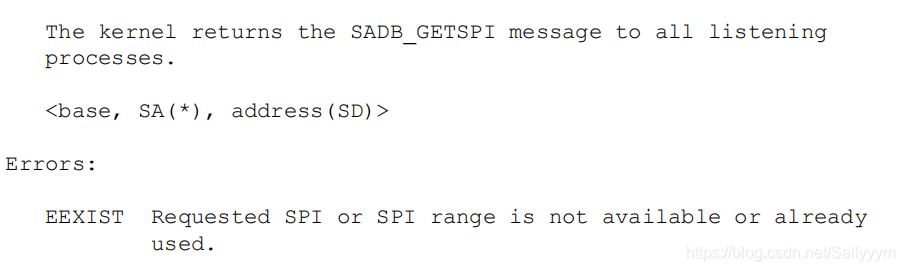

关于IKEv2中安全策略索引SPI的生成

首先引入一个PF_key的概念:PF_KEY Key Management API,提供IKE模块和IPSec核心之间的接口。 在RFC 2367中,有一个SADB_GETSPI消息,这个消息就是实现允许一个进程获取SPI值,该值标识所给的sa类型,源地址,和目标地址。