本文主要是介绍基于时间序列特征提取的车载网络系统入侵检测技术,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

目录

一、介绍

二、车载网络

三、针对的攻击

四、基于递归神经网络的入侵检测技术

五、总结

一、介绍

随着对物联网(IoT)需求的增长,通过网络提供并控制了诸如电力,天然气,水,铁路,飞机,汽车等各种服务。迫切需要在负责汽车控制的车载网络中升级非法入侵检测技术。已知有许多针对未经授权的入侵攻击的报告方法,例如通过使用机器学习技术防止数据信息部分被篡改的方法,以及基于通过数据传播的周期性检测非法数据包污染的方法。然而,考虑到随着汽车物联网技术变得越来越广泛和复杂,攻击方法的多样性日益增加,基于个别情况的对应性将难以应对传统方法。因此,随着物联网技术在汽车和其他高级汽车支持系统中的普及,迫切需要建立一种能够以各种方式快速灵活地检测和阻止未经授权的入侵的车载网络入侵检测技术。在本文中,我们提出了一种用于车载网络的入侵检测技术,该技术可以系统地检测各种攻击方法。作为一个基本概念,我们通过执行时间序列特征提取,展示了算法的有效性,该算法不仅使用单个数据,而且还使用车载网络中存在的数据的周期性。具体来说,我们使用的递归神经网络(RNN)设计算法是可以学习数据时间序列的时间特征的深度学习算法之一。

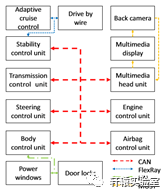

二、车载网络

车载网络负责安装在车辆中的ECU(电子控制单元)之间的数据发送和接收。

三、针对的攻击

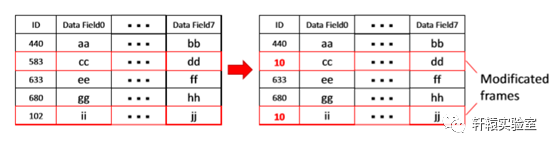

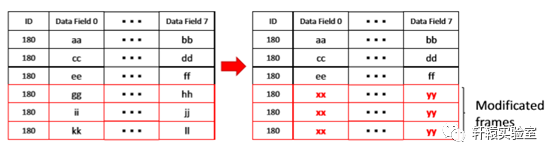

代表帧目的地的ID字段和代表要发送的数据的Data字段是攻击中数据伪造的主要目标。具体地,通过改变ID字段来进行由于归因于向特定ECU的异常数据传输而导致故障的攻击。另外,通过改变数据字段部分,攻击引起由显示器之间的差异引起的事故。同时,还存在一种称为泛洪攻击的技术,该技术在车载网络上发送大量攻击帧。这种攻击通过以比通常更短的周期传输ID较小的大量帧来干扰ECU之间的正常帧传输。

四、基于递归神经网络的入侵检测技术

在本文中,我们提出了一种基于CAN帧的时间特性,特别是(1)每个帧的信息和(2)帧的时间特征周期性来检测非法更改或混合帧的方法。

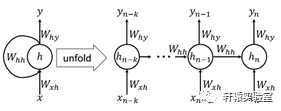

具体而言,我们提出了一种基于RNN(递归神经网络)的入侵检测方法,它是机器学习算法中的一种基本算法。神经网络(NN)是一种数学模型,旨在通过计算机仿真来表达在生物体的神经系统中发现的特征。NN由输入层,一些隐藏层,输出层组成,每一层由一组节点组成。与每条线的权重叠加后,提供给输入层的输入信号会传播到隐藏层。在隐藏层中,针对每个单元对传播的信号求和,并基于激活函数确定每个单元的输出。类似地,来自隐藏层的输出在权重叠加之后传播到输出层,并且通过类似处理确定作为NN的输出。通过提供输入/输出样本并通过反向传播应用所谓的监督学习,可以更新每条线的权重,并且NN可以使用所需的功能进行操作。

另一方面,RNN具有如图所示的递归结构。在该结构中,输入信号x与作为输入层和隐藏层之间的权重的Wxh叠加,施加到激活函数,然后传播到隐藏层h。隐藏层的输出与权重Whh叠加,并在下一个步用作隐藏层输入的一部分。因此,隐藏层的输出不仅由当前步的输入信号xn决定,而且还由基于过去输入信号xn-1,xn-2,…和xn-k的反馈信号决定。以相同的方式,在将权重Whe叠加之后,来自隐藏层的输出被传播到输出层,并且确定输出y。利用这种结构,RNN不仅可以考虑特定时间的输入,而且还可以考虑与前一时间的输入的关系来获得输出。即,RNN可以通过监督学习来获取输入时间序列信息的周期性特征,并且可以灵活地应对周期中的波动。利用这种特性,RNN被广泛用于语音信号分析,上下文估计等。

上图显示了使用RNN的CAN入侵检测技术的配置。在该技术中,将ID值和数据字段值(它们是入侵攻击的主要目标)用作输入。另外,要了解CAN帧的时间序列特征,每个ID的帧间隔也用作输入。通过这样做,所提出的系统可以考虑到周期的变化来学习CAN帧的周期性特征。输出层具有两个节点,并分别输出输入帧和普通帧或输入帧和攻击帧之间的相似度作为数值。基于两个节点的输出值的大小比较,确定输入帧是否为攻击。

五、总结

在本文中,我们提出了一种基于时间特征提取的车载网络入侵检测方法,该方法可以灵活应对各种攻击。 具体而言,我们确认使用同一算法可以系统地检测到ID修改攻击,Data Field修改攻击和Flood攻击等各种攻击。

更多资讯欢迎关注“上海控安研发与转化功能型平台”

这篇关于基于时间序列特征提取的车载网络系统入侵检测技术的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!