本文主要是介绍渗透测试实战7——超级玛丽靶机入侵,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

一、实验环境

- 攻击机(Kali):192.168.247.171

- 靶机(Node):192.168.247.170

二、实验步骤

(一)主动信息收集

1、主机发现

2、端口扫描

目标靶机开放8180端口和22端口

3、端口详细信息

可以看到该靶机开放了2个端口,分别是8180端口和22端口,我们以8180端口开始。

(二)端口探测

8180端口 —— http

1、目录探测

在浏览器上直接访问192.168.247.171:8180,可以看到主页没有什么有用信息。接下来使用dirb分别对默认字典和大字典对靶机进行目录探测,探测结果如下:

没有什么比较明显的目录,http://192.168.247.171:8180/vhosts目录比较可疑,对它进行访问

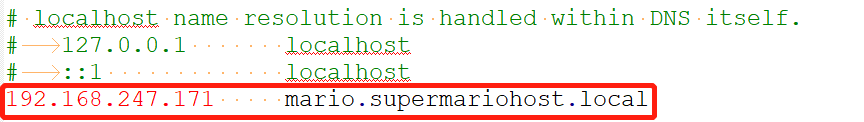

看到一些敏感信息,靶机的服务器名称为:mario.supermariohost.local。然后在物理机的C:\Windows\System32\drivers\etc\hosts文件中添加配置信息并保存。

继续访问http://mario.supermariohost.local:8180,可以看到访问成功了。

查看页面源代码以及访问 ' Mark Robbins '、' here ' 超链接,没有发现什么有用信息。

2、使用 ' 御剑后台扫描工具 ' 对域名mario.supermariohost.local:8180进行扫描,得到以下地址,逐一对其进行访问,在mario.supermariohost.local:8180/luigi.php 中发现敏感信息。

3、使用 cewl命令 对 ' mario.supermariohost.local:8180/luigi.php ' 的页面内容生成自定义字典common.txt,删除common.txt中觉得不可能是用户名的选择。

cewl /mario.supermariohost.local:8180/luigi.php -d -w common.txt

4、使用 john命令 根据自定义字典,生成相应的用户名字典和密码字典。

生成用户名字典后,可访问 ' http://mario.supermariohost.local:8180/command.php ' ,对用户名进行检验,将不存在的用户名删除掉,这样可以缩短暴力破解的时间。然后根据修改后的用户名字典user.txt生成相对应的密码字典passwd.txt。

- john -wordlist=common.txt -stdout -rules > user.txt

- john -wordlist=user.txt -stdout -rules > passwd.txt

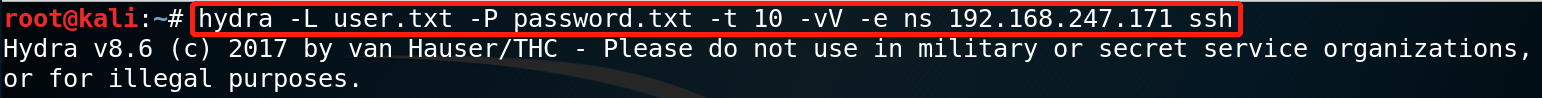

由于我的kali有些问题,所以不能使用hydra暴力破解ssh密码,现将hydra暴力破解ssh密码的命令写出来,大家可以在自己的Kali上尝试一下。

hydra -L user.txt -P password.txt -t 10 -vV -e ns 192.168.247.171 ssh

接下来向大家介绍另外一种爆破工具——medusa(美杜莎)暴力破解ssh密码,命令如下:

medusa -M ssh -t 4 -h 192.168.247.171 -U user.txt -P password.txt

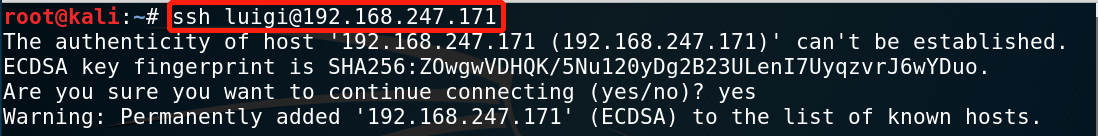

得出ssh的登录用户名为:luigi,密码为:luigi1。接下来肯定就是登录ssh了。

22端口 —— ssh

1、使用爆破出来的密码远程登录目标主机。

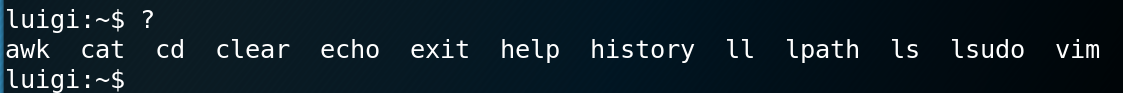

2、终极三连问,发现命令被禁止。

3、通过输入' ?',可以看到该shell支持的命令,通过搜索,最后发现了绕过方法。

awk 'BEGIN{system("/bin/bash")}'

4、可以看到靶机使用的是 linux 3.13.0 内核版本,我们通过互联网公开漏洞库针对性搜索该版本利用程序,如图

searchsploit linux 3.13

发现多个提权程序,本次使用 ' /usr/share/exploitdb/exploits/linux/local/37292.c ' 该漏洞继续提权工作。

将该漏洞拷贝到Kali的共享目录/var/www/html目录下,并开启apsche服务。

在ssh的登录界面下载该漏洞。

编译该C语言脚本并执行,成功拿到 root 权限。

5、留后门

在/var/www/html下写一句话木马,保存在文件index.php中。

使用中国菜刀进行查看

模拟终端,拿到shell。

接下来就是清理痕迹了,走人了。

这篇关于渗透测试实战7——超级玛丽靶机入侵的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!