窥探专题

SpringBoot窥探2--整合第三方

目录 一:Spring Boot 使用Swagger2构建RESTful API 二:Springboot整合Mybatis 三:Spring Boot 整合 Dubbo 四:Spring Boot 整合 Elasticsearch 一:Spring Boot 使用Swagger2构建RESTful API 1.版本说明 springboot版本: <vers

SpringBoot窥探1--基础

目录 一:基本注解 二:配置文件详解 1. 数据源配置 application.properties 2.多环境配置: 3.自定义属性和加载 三. springboot整合Mybatis 1. pom.xml 添加依赖 2. 编写mapper接口 3. 编写service和controller 4.启动类添加@MapperScan 5.application.prope

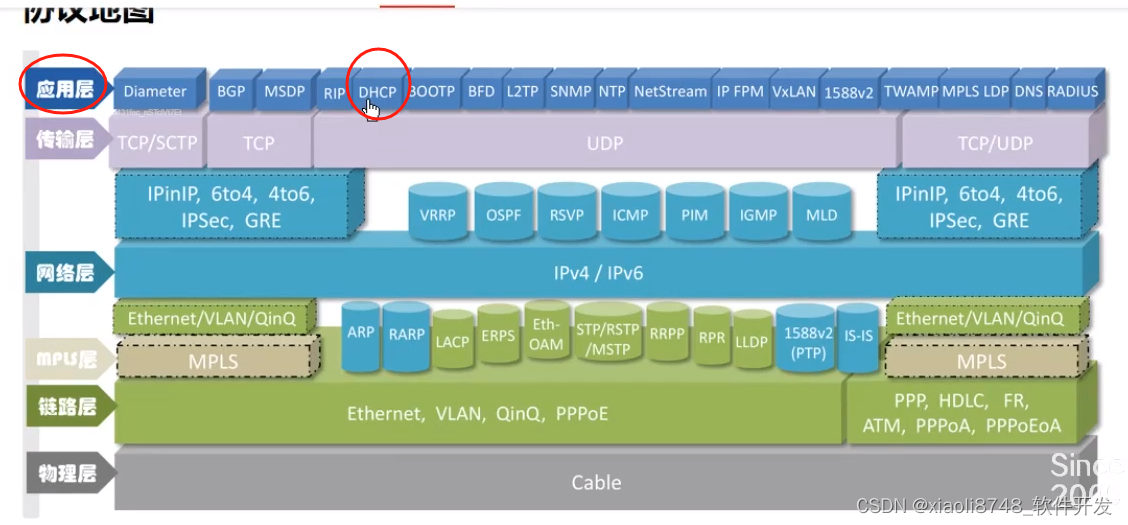

Milvus实践(5) ---- 从attu2.4x窥探Milvus数据结构变化及原理

目录 背景 启动 attu 首页 数据库 系统信息 剖析数据库存储 整体 集合描述 collection & shard segment & partition index 图解 设计动机 可视化对应部分 collection partition segment 查询数据段状态 持久数据段状态 query部分 向量搜索 scalar data 搜索 m

Netty源码小窥探(二)

Netty集合链接 Netty源码小窥探(一)-CSDN博客 上次介绍了NioEventLoopGroup的子线程数目决定和创建流程,今天来讲 服务端启动配置ServerBootstrap--group方法和channel方法 首先还是摆上我们的案例代码 public final class EchoServer {static final boolean SSL = System.g

摄像头劫持——保护自己免受窥探

今天为您带来当今科技界的最新趋势及探索方法。本周,我们将为您提供五个防止黑客在您不知情的情况下访问您的网络摄像头的建议。 网络摄像头 一、摄像头劫持 你是否曾经怀疑过,即使你没有主动使用网络摄像头,也可能有人正在通过它窥视你?不再疑惑了!通过“摄像头劫持”,黑客可以在未经你许可的情况下远程访问你的网络摄像头,查看摄像头范围内的一切。 摄像头劫持通常是这样进行的:黑客在你的系统上安装某种

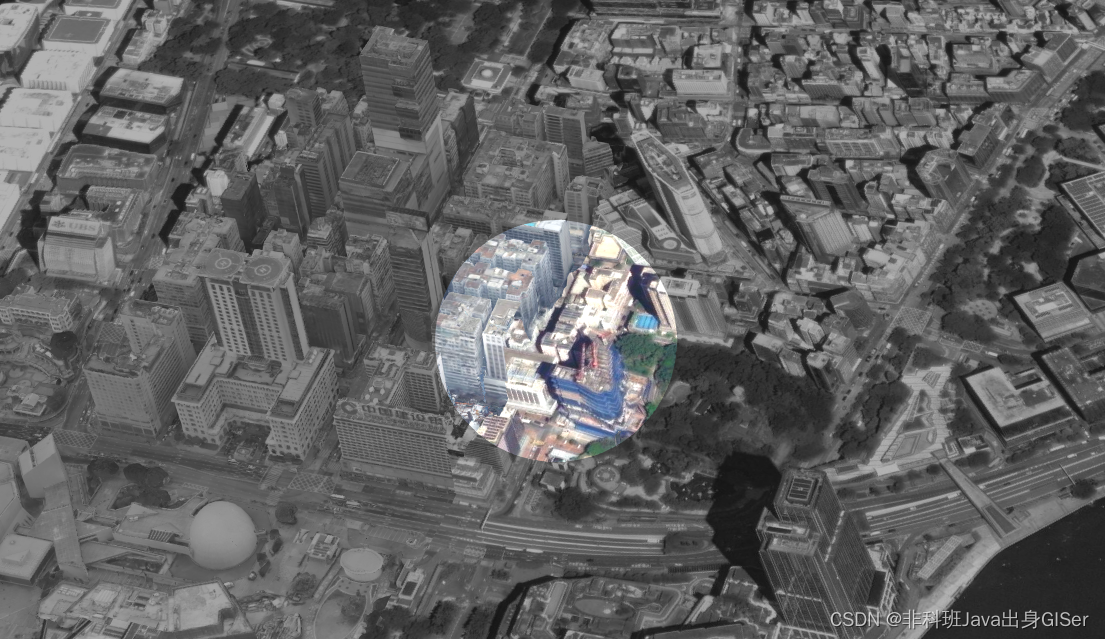

ArcGIS JSAPI 高级教程 - ArcGIS Maps SDK for JavaScript - 探测效果(地图探测、地图窥探)

ArcGIS JSAPI 高级教程 - ArcGIS Maps SDK for JavaScript - 探测效果(地图探测、地图窥探) 实现原理 ArcGIS Maps SDK for JavaScript 从 4.29 开始增加 RenderNode 类,可以添加数据以及操作 FBO(ManagedFBO); 通过操作 FBO,可以通过后处理实现很多效果,官方提供了几个示例

窥探 kernel --- 系统调用过程分析

本系列文章由张同浩编写,转载请注明出处:http://blog.csdn.net/muge0913/article/details/7518568 邮箱:muge0913@sina.com 过程分析: 1、系统调用需要一个用户空间到内核空间的转换,不同的平台有不同的指令来完成这样的转换,这个指令也叫做操作系统陷入(operating systemt

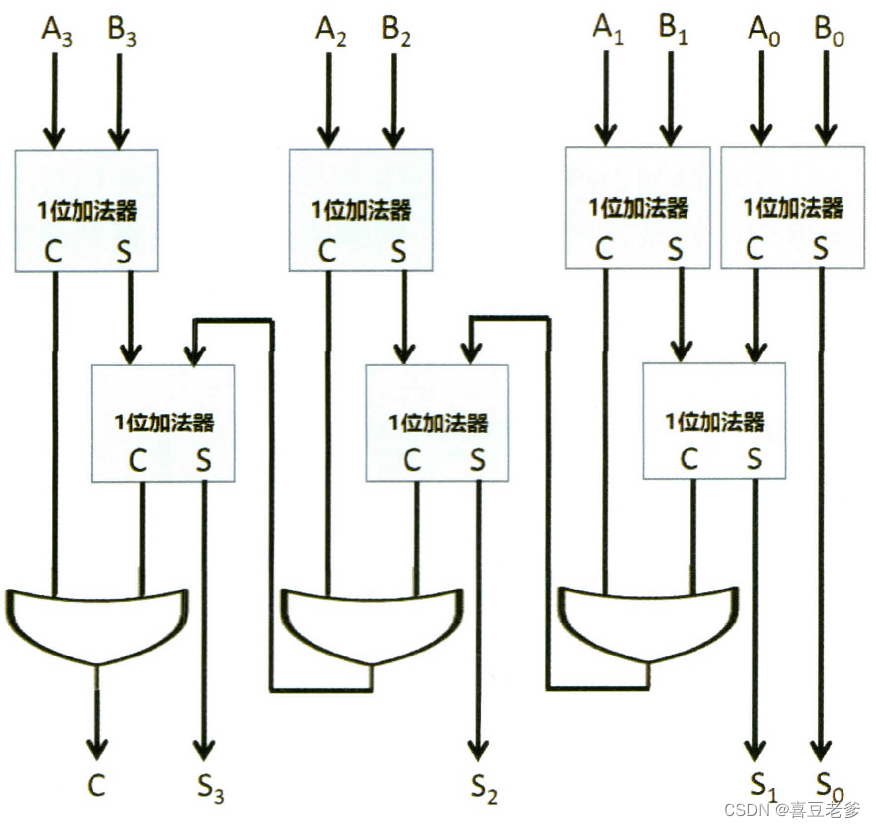

CPU内部结构窥探·「3」

加法器的工作原理:从简单的逻辑到现代计算 我们在cpu内部结构窥探·「1」中提到CPU内部ALU的核心部件就是运算器,今天就以加法器为例,来讲解我们ALU中算数逻辑运算的过程。 1.认识数字电路中的各种门电路 2. 什么是加法器? 加法器是一种数字电路,用于对二进制数进行加法运算。它们是计算机算术逻辑单元(ALU)的核心组件,也是各种数字系统(如计算器和数字信号处理器)的基础模块。

大语言模型 (LLM) 窥探未来

随着2023年的岁月渐渐走向尾声,我们站在人工智能的前沿,回望大语言模型(Large Language Models, LLM)所走过的道路,同时也不禁展望未来。从初步尝试到成为人工智能领域的万千宠爱,一种又一种的技术突破,使得大语言模型如同站在巨人的肩膀肩上,窥探着未来智能世界的无限可能。 根基与成就 初始的探索 在NLP领域,早期的模型如 LSTM 和 GRU 在处理序列数据时

CPU内部结构窥探·「2」

从一条汇编加法指令出发,分析cpu内部发生了什么? 本文将详细剖析ARMv8架构中加法指令的执行过程,深入理解其在CPU上的运行机制。 ARMv8汇编基础 在ARMv8汇编语言中,加法指令ADD的基本格式如下: ADD destination, source1, source2 例如: ADD X0, X1, X2 这条指令将寄存器X1和X2中的值相加,并将结果存储到寄存器X0中

Python函数式编程入门窥探

文章目录 函数式编程把函数当作对象高阶函数map的替代品reduce的替代品filter的替代品 匿名函数可以向函数一样可调用的对象自定义的调用类型函数内省传递给函数的参数:从定位参数到仅限关键字参数获取关于函数参数的信息--inspect模块获取函数签名的signature方法inspect.Signature对象的bind方法 Python3 的一个特性——函数注解支持函数式编程的包(o

Android 5.0 之 Material Desigin初步窥探及Android Studio项目搭建[一]

这几天刚入职,作为刚入职的小菜鸟,也没什么事情干,不如到处翻翻源码看.公司的电脑不想吐槽,回来还是自己的本本速度快,Build一下秒秒钟的事情.话不多说.首先说下我的开发环境为:Android Studio 1.2.1.1 1.现在用As创建的项目结构和以前的改变还是有点大的,首先创建出来的项目结构中比较吸引人的地方是res目录下,Res目录下竟然增加Mipmap的文件夹,目的是为了取

窥探未来:Web3如何颠覆传统互联网

随着科技的迅速发展,Web3正逐渐成为人们关注的焦点。与传统的Web2相比,Web3代表了一种全新的互联网模式,其潜力和影响力引发了人们对未来的期待和探索。本文将深入探讨Web3如何颠覆传统互联网的各个方面,并展望其可能带来的未来变革。 1. 去中心化的世界观 Web3的核心理念之一是去中心化。传统的Web2模式中,互联网服务由少数巨头掌控,用户的数据和信息往往被集中存储在中心化的服务器上

我从LongAdder中窥探到了高并发的秘籍,上面只写了两个字...

这是why的第 53 篇原创文章 先说AtomicLong 关于 AtomicLong 我就不进行详细的介绍了。 先写这一小节的目的是预热一下,抛出一个问题,而这个问题是关于 CAS 操作和 volatile 关键字的。 我不知道源码为什么这样写,希望知道答案的朋友指点一二。 抱拳了,老铁。 为了顺利的抛出这个问题,我就得先用《Java并发编程的艺术》一书做引子,引出这个问题。 首先在书的

Open Infrastructure丹佛峰会 | 窥探开放基础设施的新世界

题记:丹佛是一座有着“The mile high city”称号的城市,不同于波士顿、旧金山等沿海城市,丹佛与生俱来有种狂野的精神,却又不失朴实、脚踏实地。 这次Open Infrastructure Summit在Colorado Convention Center举行。一到会议中心,首先出现在视线中的是其标志性艺术——蓝熊,只见蓝熊趴在会议中心的透明玻璃上往内张望,好像正在窥探什么,引得

unimrcp源码窥探及task异步架构的学习(二)(MRCP Client)

Framework Agent 创建过程中,虚方法表中的方法都实现了。 在启动task的过程中,会触发on_start_complete事件。MRCP Client 正是在这个事件中创建的。 所以让我们来看看这个事件中完成了哪些工作。 一、创建mrcp client 首先创建mrcp client客户端堆栈,即得到mrcp_client_t结构。 unimrcp_client_

unimrcp源码窥探及task异步架构的学习(一)(Framework Agent)

设置日志DEBUG级别,对照日志从main函数进入处理流程。必要时候用gdb工具单步执行调试。 一、task分析 了解task 的一切,从task创建开始。先来了解一下,apt_task_t这个结构体中包含了哪些数据。 父task链表节点(注释的说法是这样的) link 说明,环(ring)是一种双向链表,可以在不知道其头部在哪里的情况下进行操作。APR中的环的介绍,请看另外一

危险!Wyze 摄像头安全漏洞致1.3万用户隐私遭窥探

最近,一则关于 Wyze 摄像头再次出现安全漏洞的新闻引起了人们的广泛关注。据报道,该安全漏洞导致约1.3万用户的摄像头受到了未经授权的访问,使得这些用户的隐私信息遭到了窥视。这一事件再次引发了人们对网络安全的关注和讨论。 网络安全不仅仅是一个个人或企业的问题,更是社会整体稳定和发展的重要保障。以下是几个关于网络安全重要性的方面: 1.个人隐私保护:网络安全直接关系到个人隐私的保护。在一个

从大咖视角窥探Sora六大技术创新

谢赛宁 纽约大学助理教授谢赛宁(ResNeXt的一作)直言,Sora将改写整个视频生成领域。 1、Sora应该是建立在DiT这个扩散Transformer之上的。即DiT是一个带有Transformer主干的扩散模型,它= [VAE 编码器 + ViT + DDPM + VAE 解码器]。 2、关于视频压缩网络,Sora可能采用的就是VAE架构,区别就是经过原始视频数据训练。 而由

窥探俄罗斯人的世界级软件奇迹

窥探俄罗斯人的世界级软件奇迹 俄罗斯在软件开发领域拥有令人瞩目的实力,许多世界级软件的成功故事都源自这个国家。本文将介绍几个俄罗斯人的世界级软件,包括Kaspersky、Yandex、Telegram等,揭示其在安全、搜索、通信等领域的杰出贡献和全球影响力。 俄罗斯作为一个技术实力雄厚的国家,在软件开发领域展现出了令人瞩目的成就。许多世界级软件的成功故事都与俄罗斯人的智慧和创新力息息

【踏雪无痕的痕二】——小学一年级数学题窥探蝴蝶效应

目录 一、背景介绍二、思路&方案三、过程1.结果一致过程不一致带来的偏差2.再举两个例子,你品一品3.我曾经的培养计划背后的"力量"?4.蝴蝶效应——混沌或非线性理论什么是蝴蝶效应? 5.内心深处的小恶魔(人性的使然) 四、总结 一、背景介绍 如果说"【踏雪无痕的痕一】——认知的心病"中开篇是认知上的开始,那么这一篇将是具体落实上的开始。 2013年-2017年,四年的时间我到

一次关闭绑定变量窥探_optim_peek_user_binds导致的存储过程缓慢故障

一个客户联系我,他写了一个存储过程,其中有一条insert into select的sql语句运行非常缓慢,平均处理每天的数据量需要4分钟,而如果单独执行此sql语句,其实很快,大概6s左右即可完成,返回的条数也不多,总共500条左右,希望帮忙优化一下. 1.先看一下正常的执行sql效率和执行计划 此sql非常长,有多个union all连接而成,大概sql如下: ... 我们看到

窥探向量乘矩阵的存内计算原理—基于向量乘矩阵的存内计算

在当今计算领域中,存内计算技术凭借其出色的向量乘矩阵操作效能引起了广泛关注。本文将深入研究基于向量乘矩阵的存内计算原理,并探讨几个引人注目的代表性工作,如DPE、ISAAC、PRIME等,它们在神经网络和图计算应用中表现出色,为我们带来了前所未有的计算体验。 窥探向量乘矩阵的存内计算原理 生动地展示了基于向量乘矩阵的存内计算最基本单元。这一单元通过基尔霍夫定律,在仅一个读操作延迟内