体制专题

【网络安全】古典密码体制概述

1. 古典密码体制概述 1.1 定义与历史背景 古典密码体制是指在计算机科学和信息安全技术出现之前的传统加密方法。这些方法主要包括替换和易位两种基本形式。古典密码体制的特点是简单、易用,但安全性不高,容易被破解。在古代,人们使用纸、笔或简单的器械来实现加密和解密操作。 定义:古典密码体制是基于简单数学运算和文字替换的加密方法,包括替代密码和置换密码两大类。历史背景:古典密码的使用可以追溯到古

厦大教授宣布退出学界:对学术体制已经完全绝望

两年来我不仅战胜了所有的名利诱惑,看淡了所有的名利损失; 也陶醉于新的生存方式带给我的无限快乐。我很幸福。 ——王诺 厦大前教授、博导 退出学界,答朋友问 自从我两年前退出学界以来,我已经婉言谢绝了所有学术性邀请(学术会议、学术评审、学术考察、学术论文著作约稿、学术访谈、学术讲座等),并在退出一年多之后在这个博客和我自己的专业博客(诗意王诺-思想者的博客)公布了我的这一人生选择性的

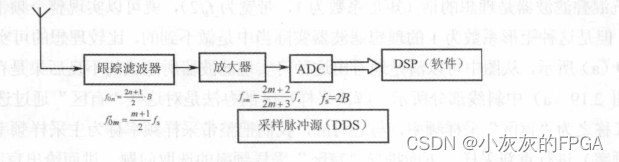

软件无线电系列——宽带中频带通采样(超外差接收体制)和射频直接带通采样定理(盲区采样定理)

本节目录 一、宽带中频带通采样(超外差接收体制)1、宽带中频带通采样的原理2、宽带中频带通采样的设计示例二、射频直接带通采样定理1、整带采样2、射频直接带通采样 本节内容 一、宽带中频带通采样(超外差接收体制) 1、宽带中频带通采样的原理 宽带中频带通采样(超外差接收体制),通过模拟射频前端把射频信号变换为所需要的宽带中频信号,中频为f0,中频带宽为B,然后根据带通采样定理,对中频

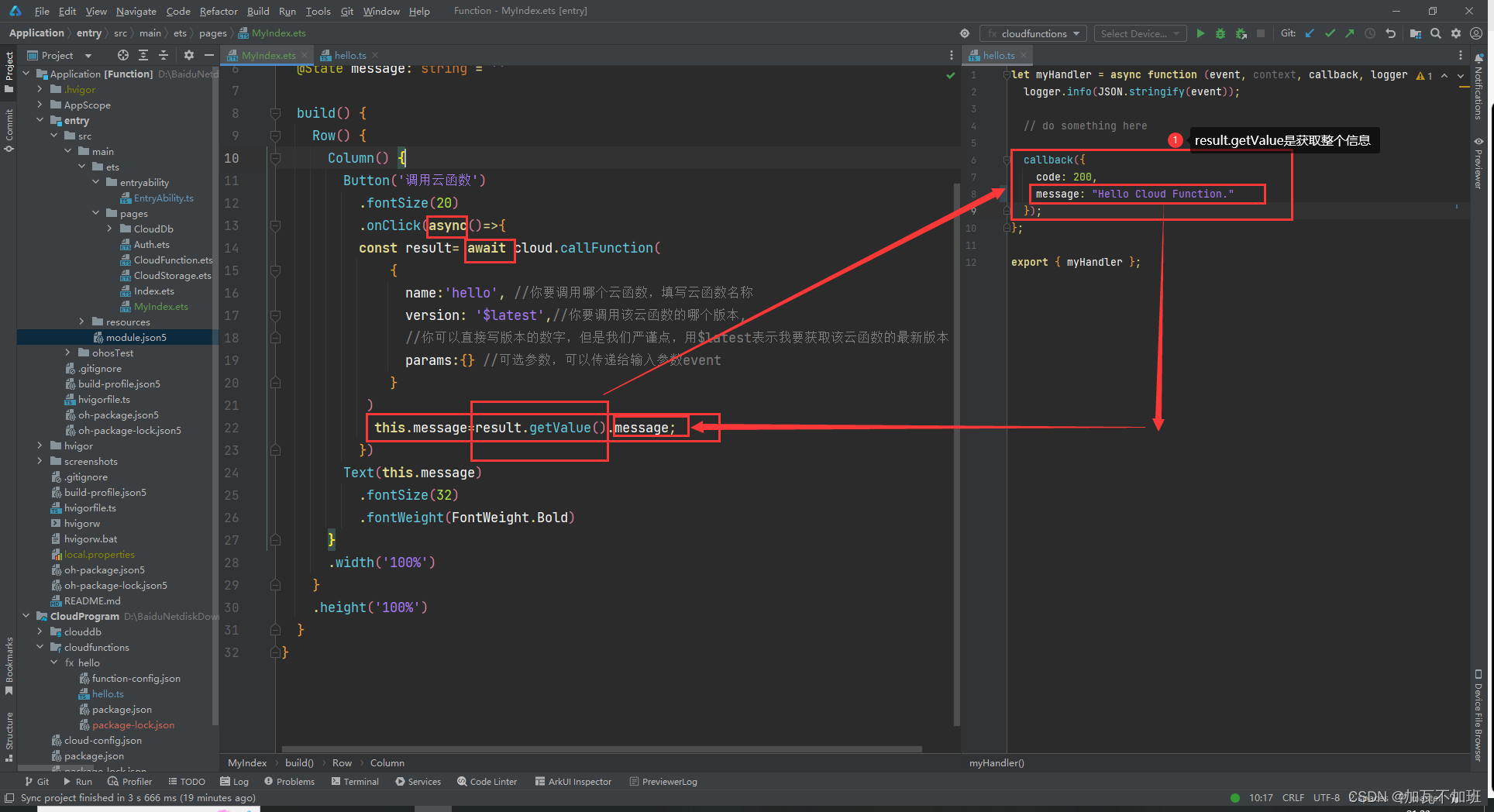

鸿蒙端云一体化开发--调用云函数--适合小白体制

如何实现在端侧调用云函数? 观看前,友情提示: 不知道《如何一键创建端云一体化模板》的小白同学,请看: 鸿蒙端云一体化开发--开发云函数--适合小白体制-CSDN博客 实现方法: 第一步:添加依赖 如果你用的不是《端云一体化模板》进行创建项目的,你就要自行在端侧的 oh-package.json5 中添加依赖: "dependencies": {"@hw-a

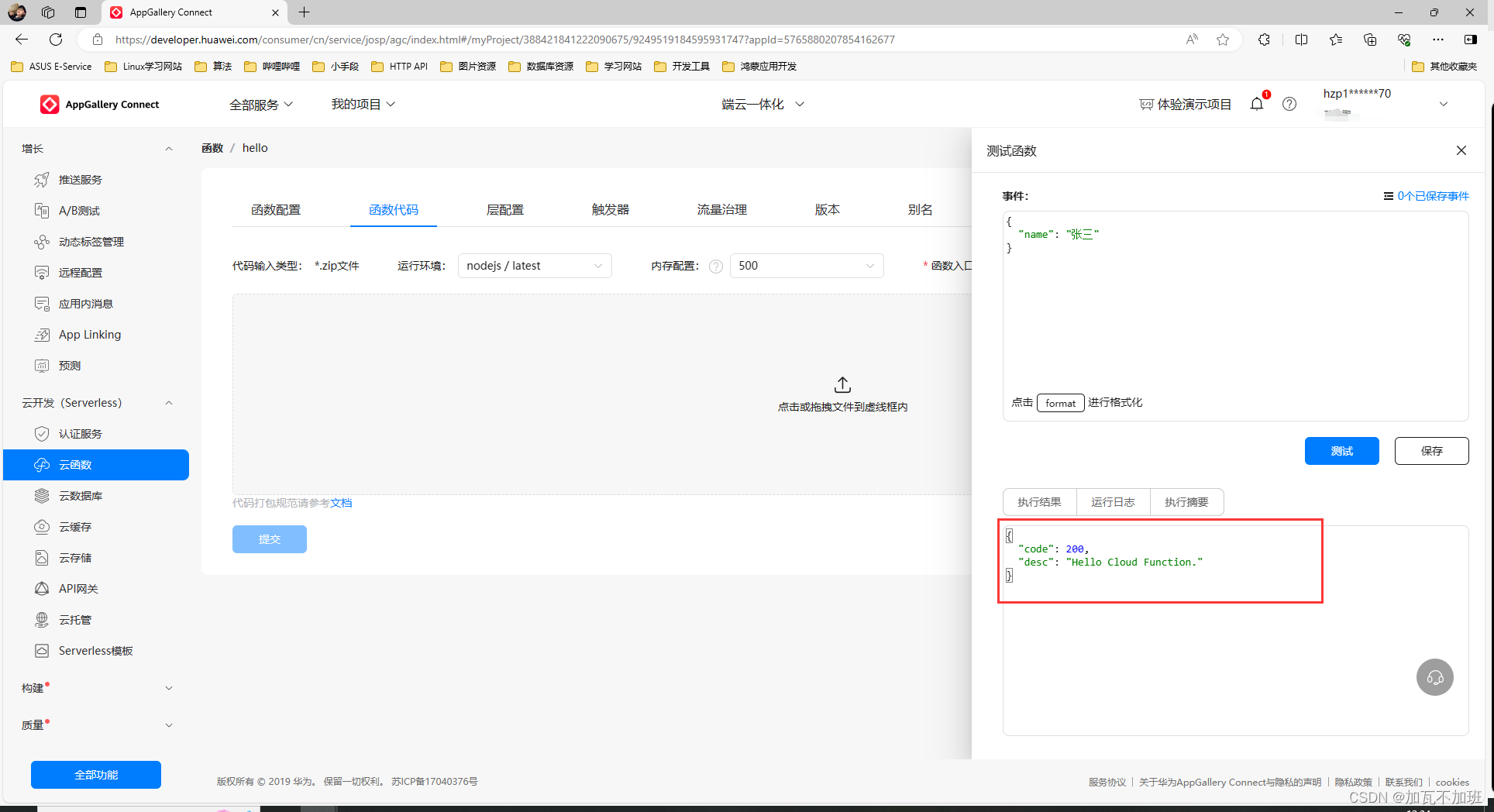

鸿蒙端云一体化开发--开发云函数--适合小白体制

开发云函数 那什么是云函数?我们将来又怎么去使用这个云函数呢? 答:我们之前要编写一些服务端的业务逻辑代码,那现在,在这种端云一体化的开发模式下,我们是把服务端的业务逻辑代码,通过云函数来实现,简单来说,云函数其实就是用来实现服务端的业务逻辑代码。 那么云函数开发好了之后,我们怎么去使用它呢? 答:要把这个云函数部署到云侧: 部署好以后,我们还得编写端侧的代码,来调用云侧的云函

QT中的信号与槽的概念体制

信号与槽作为 QT 的核心机制在 QT编程 中有着广泛的应用,本文介绍了信号与槽的一些基本概念、元对象工具以及在实际使用过程中应注意的一些问题。 QT 是一个跨平台的 C++ GUI 应用构架,它提供了丰富的窗口部件集,具有面向对象、易于扩展、真正的组件 编程 等特点,更为引人注目的是目前 Linux 上最为流行的 KDE 桌面环境就是建立在 QT 库的基础之上。 QT 支持下列平台: MS/W

公钥密码体制之RSA

记一次密码学上课所学的公钥密码体制学习。从一开始的古典密码到流密码再是分组密码,再是现在的公钥密码体制。 产生原因 公钥密码体制的产生主要是因为两个方面的原因:一是由于常规的密钥密码体制的密钥分配问题,另一种是由于对数字签名的需求。 在对称密钥密码体制中,加密、解密使用同样的密钥,有密钥生成函数将种子密钥生成加密密钥然后从特别的通道由发送者和接受者分别保存。加密、解密得时候,采用这种方法的主

中国有自己原创的非对称密码体制吗

转载自:http://blog.sina.com.cn/s/blog_185c43eee0102yrxq.html 苏盛辉 2018-07-21 1 在软芯片上 落后国家相对容易赶上或超过先进国家 什么是软芯片,我们在5月29日的博文中谈到了,它是一种关键核心算法。 作为网络安全的关键核心技术之一,非对称密码体制(包括三个算法)就是一种软芯片。自1976年其架构被

GNSS信号体制总结

在此总结了多份文献,关于GNSS信号体制,包括频点 调制方式等内容 北斗卫星导航系统简称北斗系统,英文缩写为BDS,其空间星座由5颗地球静止轨道(GEO)卫星、27颗中圆地球轨道(MEO)卫星和3颗倾斜地球同步轨道(IGSO)卫星组成。GEO卫星轨道高度35786千米,分别定点于东经58.75 度、80 度、110.5度、140度和160 度;MEO卫星轨道高度21528千米,轨道倾角

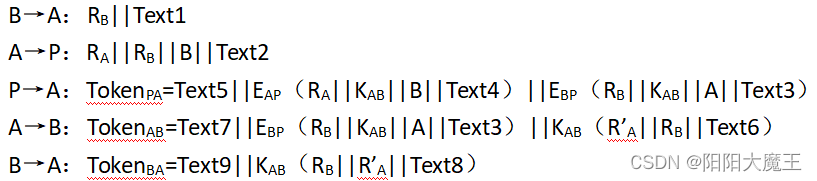

基于密码技术的身份认证——基于对称密码体制的身份认证

一、符号说明: A→B:表示通信实体A向通信实体B发送消息; Ek(x):表示用认证双方共享的密钥K对x进行加密; Text1,Text2,……,Text n属于可选项; ||:表示比特链接; RA:表示A生成的一次性随机数; TNA:表示由A生成的时间戳或序列号; KAB:通信实体A与通信实体B的共享密钥; Kprt:可信第三方私钥; Kprt:可信第三方公钥。 二、基于对称

基于密码技术的身份认证——基于非对称密码体制的身份认证

符号说明: A→B:表示通信实体A向通信实体B发送消息; Ek(x):表示用认证双方共享的密钥K对x进行加密; Text1,Text2,……,Text n属于可选项; ||:表示比特链接; RA:表示A生成的一次性随机数; TNA:表示由A生成的时间戳或序列号; KAB:通信实体A与通信实体B的共享密钥; Kprt:可信第三方私钥; Kprt:可信第三方公钥。 基于非对称密码体

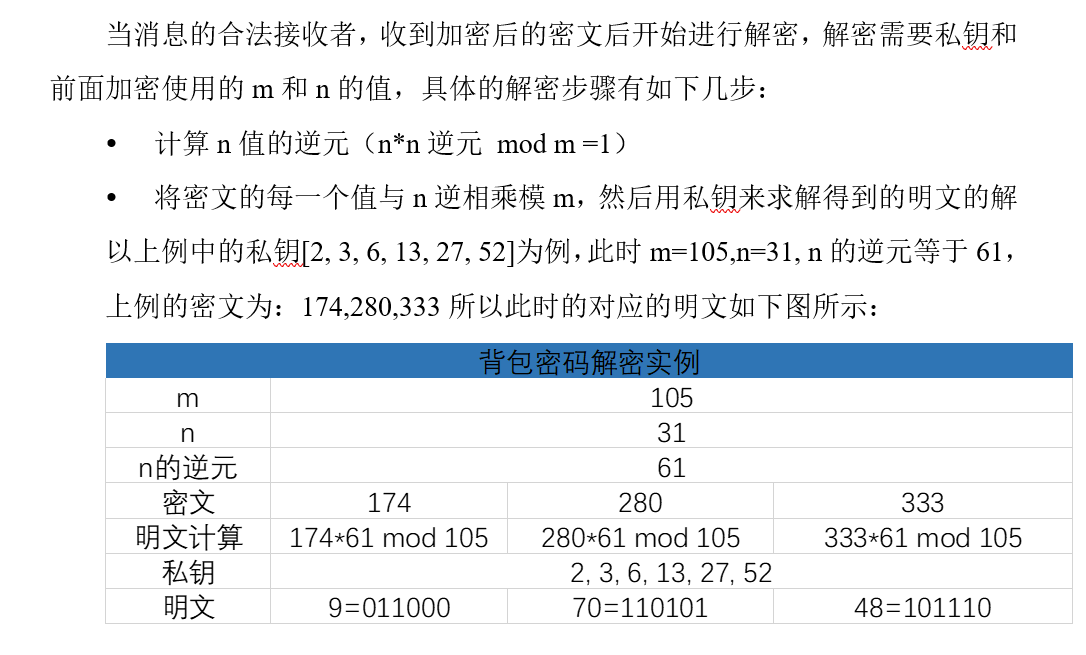

背包密码体制原理大白话讲解及Python实现

一、背包密码体制介绍 提到背包密码体制,我们首先就想到为什么这个密码体制和背包有什么关系,背包二字的由来是因为在1978年Merkle与Hellman提出的MH背包问题,这个问题的总体思路是这样的,现在有许多不同重量的物体,从中可以任意选择n件物品放入背包。披露背包中物品的总重量和物品堆;但是所选项目的类型不是公开的。针对这种问题Merkle与Hellman合作设计了一种使用背包问题对信息进行加

【网络安全】网络防护之旅 - 非对称密钥体制的解密挑战

🌈个人主页:Sarapines Programmer🔥 系列专栏:《网络安全之道 | 数字征程》⏰墨香寄清辞:千里传信如电光,密码奥妙似仙方。 挑战黑暗剑拔弩张,网络战场誓守长。 目录 😈1. 初识网络安全 😈2. 非对称密钥体制的解密挑战 🕵️♂️2.1 研究目的 🕵️♂️2.2 研究环境 🕵️♂️2.3 研究要求 🕵️♂️2.4 研究内容

一个潜水多年的体制内的生意人来实际谈谈老百姓该怎么办?

建议大家去看看天涯神贴《一个潜水多年的体制内的生意人来实际谈谈老百姓该怎么办?》 天涯神帖:《一个潜水多年的体制内的生意人来实际谈谈老百姓该怎么办?》 原作者:龙卧草庐 原文PDF链接:https://pan.quark.cn/s/7f8fe6532e85 备用链接:https://pan.xunlei.com/s/VNgU5bxho_WS6rpaLBpzyZibA1?pwd=xr8d#

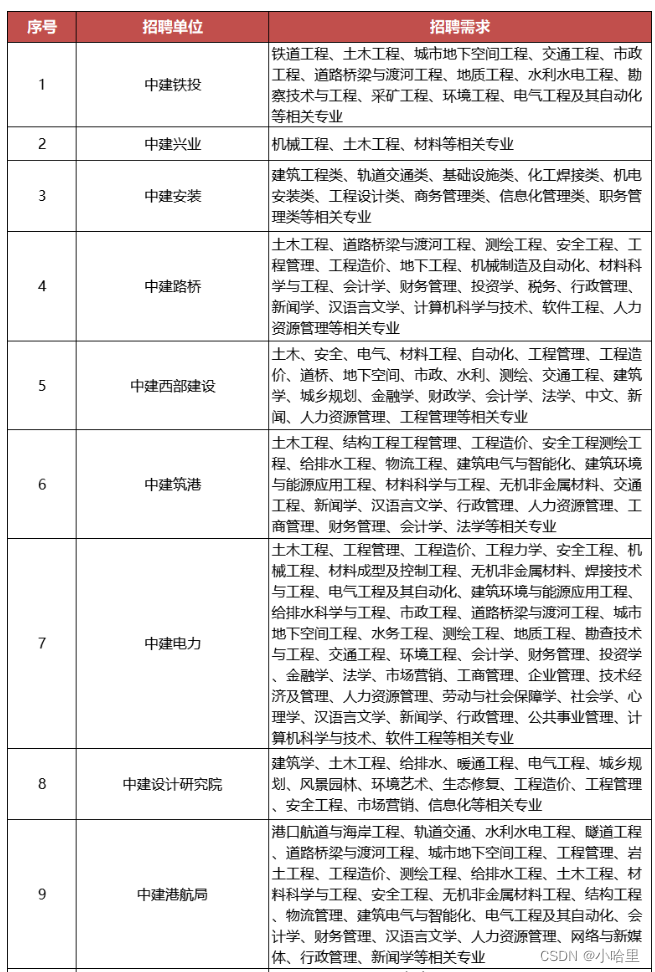

计算机相关专业混体制的解决方案(国企之垄断行业)

文章目录 1、通信行业:三大运营商1.1 工作内容1.2 招聘要求与薪资待遇 2、生活相关:烟草,电网2.1 烟草公司2.2 电网企业 3、石油行业:三桶油3.1 工作待遇 4、基建行业:铁路,建筑,航空航天4.1 铁路集团4.2 航空航天4.3 建筑集团 国企的工作内容与待遇: 工作待遇:对比其他国企员工来说 国企普遍架构复杂,哪怕同一家公司,岗位和岗位的差别大到仿佛不在

如何构建集团母子公司集权式财务管理体制

如何构建集团母子公司集权式财务管理体制 在集权式财务管理体制下,集团公司财务管理可以采用“七大中心”的模式。 1、投资管理中心 集团投资和子公司投资应纳入集团财务战略规划,并通过财务预算管理对各类投资活,的现金流量进行控制。母公司应牢牢控制对集团发展结构与控制结构产生直接或潜在影响的,决策管理权以及例外投资事项的处置权。 2、融资管理中心 在集权式的融资管理模式下,子公司不得擅

征鸟出海完善各类体制制度,增强团队凝聚力

企业为长久发展,不光在企业规划及目标等方面做足准备,也应将眼光放在人才储备上。企业内部须有优秀人才及好的团队凝聚力,才能顺利开展企业工作,现在好的企业在留住人才上,也是花费不少心思。以征鸟出海举例,其作为一家跨海贸易公司,近年来业务发展迅猛、公司规模不断壮大,征鸟出海离不开良好的团队凝聚力。 那么,征鸟出海是如何增强企业团队凝聚力的? 薪资待遇及晋升机制完善 征鸟出海会根据员工的不同工作

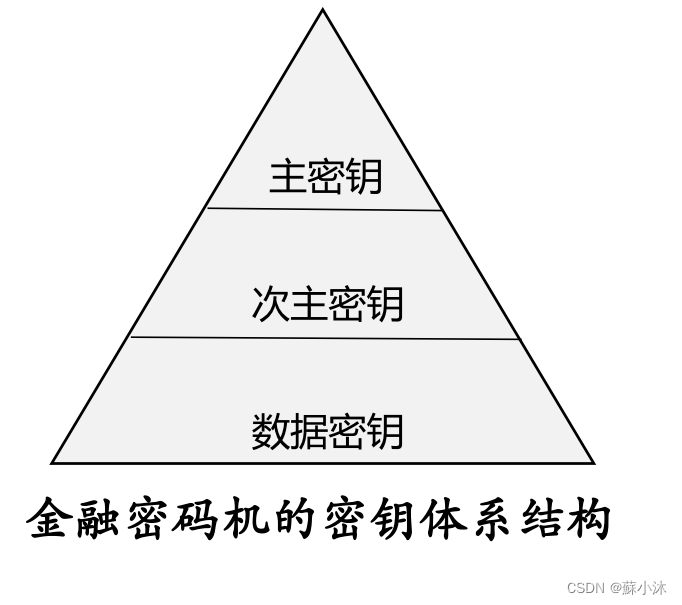

【密码产品篇】金融数据密码机密钥体系结构(对称密码体制)

【密码产品篇】金融数据密码机密钥体系结构(对称密码体制) 金融数据密码机采用基于"对称密码体制"的三层密钥体系结构;分别为"主密钥、次主密钥和数据密钥"三层。金融数据密码机中的密钥采用"自上而下逐层保护"的分层保护原则,即主密钥保护次主密钥,次主密钥保护数据密钥—【蘇小沐】 1.金融数据密码机体系结构 金融数据密码机体系结构:主密钥、次主密钥、数据密钥。 金融数据密码机作用主密钥主密钥

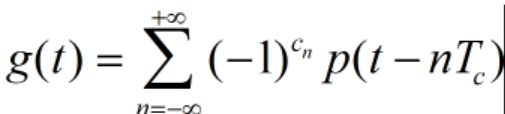

信号体制方面的小常识

1. Q: BPSK(2) or BPSK(8),里面的2或者8是什么意思? R:代表码率为1.023Mcps的N倍,括号里的数字就是N值 2. BDS的频点的信号带宽: 工作带宽(1 dB): 4.092 MHz(以 B1I 信号载波频率为中心); 20.46 MHz(以 B2I 信号载波频率为中心)。 工作带宽(3 dB): 16 MHz(以 B1I 信号载波频率为中心); 36 MHz

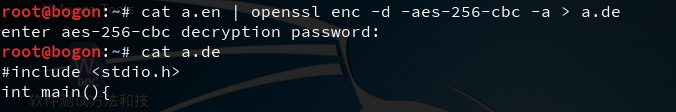

linux下使用openssl的对称密码体制对文本和文件加密

对文本加密 echo "hello,world" | openssl enc -aes-256-cbc -a 其中enc表示encode,-aes-256-cbc表示加密标准,-a表示使用ANSI编码方式 这时候会让你输入password(密钥),输入即可,此处我们以hello为密钥为例 对文本解密 echo "xxxxxx..." | openssl enc -d -aes-