hashing专题

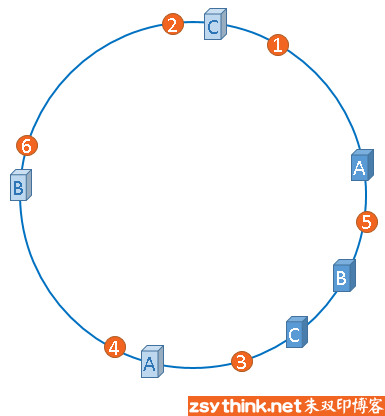

白话解析:一致性hash算法 consistent hashing

以下内容转载自: 朱双印博客| 白话解析:一致性哈希算法 consistent hashing 原文地址:http://www.zsythink.net/archives/1182 在了解一致性哈希算法之前,最好先了解一下缓存中的一个应用场景,了解了这个应用场景之后,再来理解一致性哈希算法,就容易多了,也更能体现出一致性哈希算法的优点,那么,我们先来描述一下这个经典的分布式缓存的

一致性hash算法 - consistent hashing

1、 情景分析 前一篇博文分析了HashMap源码,HashMap在许多场景中作为存储数据的不二选择。 但是否使用HashMap就能解决所有在空间和时间的均衡问题?? 下面考虑使用HashMap的二个极端情景: 原来有 N 台Server,所有数据通过一种 hash 算法(以hash(key)%N为例)映射到 N 台Server 中。 情景一:其中的 M 台服务器失效,那

php中Password Hashing加密方法详解

说到php的加密方式,很多人第一个想到的应该是MD5和sha1这种形式的加密方式。其实php中的加密方式不仅仅只有这一种,之前在博客中提到的php的RSA加密解密算法php的RSA加密解密算法,就是一种比较常见的加密方式。 这篇文章要讲的是php5.5版本新加的一种加密方式Password Hashing。 这种加密方式主要用到了4个php函数:password_hash、password_v

【PAT】1078. Hashing (25)

题目描述 The task of this problem is simple: insert a sequence of distinct positive integers into a hash table, and output the positions of the input numbers. The hash function is defined to be “H(key) =

读Ludo Hashing: Compact, Fast, and Dynamic Key-value Lookups for Practical Network Systems论文笔记

一种新的键值查找设计,在已知的紧凑型查找解决方案(包括Cuckoo)中,其空间最小(对于l位值,每个键值项为3.76 + 1.05l位)和Bloomier完美哈希。支持快速查找,快速更新和并发写入/读取。与现有的动态解决方案相比,Ludo Hashing实际上节省了40%至80%以上的内存成本。它仅花费几个GB的内存即可存储10亿个键值项目,并实现了高查找吞吐量:在具有多个线程的单个节点上,每秒超

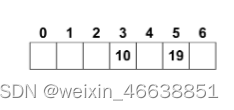

1078 Hashing (25 分)

Hashing 其中平方探测的k通常小于等于m/2 版本1 //1.判断给定的table size是否为素数,不是的话寻找大于该数最小的素数作为替代//2.平方探测#include<bits/stdc++.h>using namespace std;const int maxn = 1e5+5;int H[maxn]={0};bool isPrime(int x){if(x<=1)

关于双重散列(double hashing)和Brent 改进算法(Brent’s improvement)的一道例题

当我们用两个哈希函数的时候,探测的效率得到了提升,并且在一定程度上避免了聚集。 给出两个哈希函数 h1,h2 满足 h1,h2:K——> {0,1,...,m-1} Double hashing:设定h(k,i) = (h1(k) + ih2(k)) mod m 其中(i = 0,1,2,...,m-1);m为表长 h2(k)的选择:每个值k的探测顺序必须达到所有位置0, . . .

一致性hash算法 - consistent hashing .

consistent hashing 算法早在 1997 年就在论文 Consistent hashing and random trees 中被提出,目前在 cache 系统中应用越来越广泛; 1 基本场景 比如你有 N 个 cache 服务器(后面简称 cache ),那么如何将一个对象 object 映射到 N 个 cache 上呢,你很可能会采用类似下面的通用方法计算 object

Online_Video Moment Localization via Deep Cross-modal Hashing论文阅读2

膨胀卷积 Dilated Convolution是在标准卷积的Convolution map的基础上注入空洞,以此来增加感受野(reception field)。因此,Dilated Convolution在Standard Convolution的基础上又多了一个超参数(hyper-parameter)称之为膨胀率(dilation rate),该超参数指的是kerne的间隔数量。 论文相

Online_Video Moment Localization via Deep Cross-modal Hashing论文阅读1

这里写目录标题 各类标志局部特征与全局特征Bi-TCN 待补充 各类标志 未修剪的视频集合 代表第k个视频。 对于第k个视频有多少个查询。 对于一个视频的查询集。 由人员标定的,第k个视频,针对查询集的所有目标片段。 第j个目标片段的开始时间和结束时间。 训练好的跨模态哈希网络的出的候选时刻集。 由C3D产生的第k个视频的局部特征集合,Rx是 VEN:

Collective Affinity Learning for Partial Cross-Modal Hashing(CALM)--文献翻译

摘要 在过去的十年中,已经开发了各种无监督哈希方法用于跨模态检索。然而,在实际应用中,每个模态数据都可能遭受一些缺失样本的影响,这通常是不完整的情况。大多数现有工作假设每个对象都出现在两种模态中,因此它们可能不适用于部分多模态数据。为了解决这个问题,我们提出了一种新颖的集体亲和学习方法(CALM),它集体和自适应地学习锚图,用于在部分多模态数据上生成二进制代码。在 CALM

零知识证明友好的波塞冬哈希(ZK-friendly Hashing: Poseidon)

文章目录 背景什么是 Poseidon 哈希技术原理各STARK friendly hash函数性能对比SHA256 VS Pedersen参考 背景 2018年7月2日,以太坊基金会给StarkWare团队2年的赞助,用于寻找新的STARK friendly hash (SFH) 函数,可用于在区块链中构建transparent且抗量子安全的proof系统。 其要求很高,具

零知识证明友好的波塞冬哈希(ZK-friendly Hashing: Poseidon)

文章目录 背景什么是 Poseidon 哈希技术原理各STARK friendly hash函数性能对比SHA256 VS Pedersen参考 背景 2018年7月2日,以太坊基金会给StarkWare团队2年的赞助,用于寻找新的STARK friendly hash (SFH) 函数,可用于在区块链中构建transparent且抗量子安全的proof系统。 其要求很高,具

DBS note6:Hashing(哈希存储)

目录 一、一般策略 二、算法简述 三、哈希缺点(Drawbacks of Hashing) 四、举例 五、外部哈希的分析 一、一般策略 由于我们无法一次性将所有数据放入内存中,我们需要构建多个不同的哈希表并将它们连接在一起。然而,这个想法存在一个问题。 如果我们构建了两个分开的哈希表,它们中都包含相同的值(例如,“Brian” 同时出现在两个表中),那么连接这两个表将导

UVa - 10912 - Simple Minded Hashing-(dp)

All of you know a bit or two about hashing. It involves mapping an element into a numerical value using some mathematical function. In this problem we will consider a very ‘simple minded hashing’.

图像检索3:IsoHash( Isotropic Hashing)

Isotropic Hashing(各向同性哈希算法) 链接中的PPT文档简单的介绍了IsoHash(各向同性哈希算法)。 说明: 1.此法主要是和ITQ做对比,效果稍微优于ITQ。我自己做实验时,发现每次的结果也就和ITQ差不多,有时候还不如ITQ。。。并没有取得作者的效果,也许是我自己实验的原因吧。 2.作者提供的代码是核心代码,用于训练和压缩编码,剩下的部

[推荐]memcached全面剖析–4. memcached的分布式算法:Consistent Hashing

关键字: memcached分布式, consistent hashing 第2次 、 第3次 由前坂介绍了memcached的内部情况。本次不再介绍memcached的内部结构,开始介绍memcached的分布式。 memcached的分布式 memcached的分布式是什么意思? Cache::Memcached的分布式方法 根据余数计算分散 根据余数计算分散的缺点 C

Post Tuned Hashing,PTH

[ACM 2018] Post Tuned Hashing_A New Approach to Indexing High-dimensional Data [paper] [code] Zhendong Mao, Quan Wang, Yongdong Zhang, Bin Wang. 1. Overcome 大多数哈希方法都有二值化过程,二值化加速了检索过程,但同时难以避免得也破环了原始

![[推荐]memcached全面剖析–4. memcached的分布式算法:Consistent Hashing](http://tech.idv2.com/wp-content/uploads/2008/07/memcached-0004-05.png)