本文主要是介绍系统漏洞 自家GPS会“告密”,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

溢文公司的经销商登录页面,其webservice接口未经授权便可访问

法制晚报讯自己购买的定位设备,会被人远程攻破并掌握行踪。近日有网帖爆料称,生产定位设备的深圳溢文科技有限公司,其云平台存在技术漏洞,可能被人利用查看客户隐私。

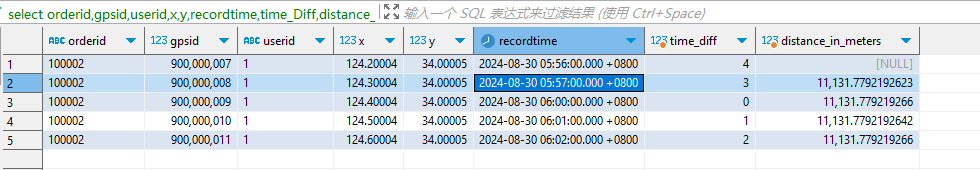

法制晚报(微信ID:fzwb_52165216)记者和网络安全专家实验发现,利用webservice接口的漏洞可进入溢文公司的后台系统。使用该公司产品的车辆、个人,其所在位置、历史移动轨迹都一目了然,甚至可以切断行驶中货车的供油、供电系统。

上午,溢文公司证实存在该漏洞,并已进行修复。

爆料 公司平台存漏洞客户信息被泄露

本报2015年11月15日报道,家住朝阳星河湾小区的楚女士发现自己开宾利车出门时被人跟踪,丈夫文先生反追踪智擒绑匪。事后楚女士发现,自己的宾利车车底被绑了一个追踪器。警察将追踪器和嫌疑人手机进行比对,发现完全匹配。外人偷偷装的追踪器难防,自己买的定位设备也会被人利用。

近日有网帖爆料称,市面上销售的一些GPS设备采用了同一云平台上的通用程序,而该平台存在漏洞。攻击者利用漏洞可定位使用该设备的任意用户或车辆的当前位置,查询历史轨迹等信息,甚至可远程切断车辆的供油、供电系统,给行驶中的车辆带来危险。

网络安全专家告诉记者,网帖提到的云平台是由深圳溢文科技有限公司维护的。专家表示,这是一家生产GPS定位设备的公司,他们将产品卖给经销商,再由经销商发售给普通客户。这些产品有老人儿童定位器、宠物定位器、出租车定位器等。溢文公司的云平台上有各个经销商的页面,经销商通过用户名和密码登录,能查看自己所售设备的运行情况。

但网帖称,这个云平台存在漏洞,任何个人都能凭借技术手段登录经销商页面查看客户隐私。

实验 更改密码进后台可查看客户位置

为了验证网帖所述,记者请360网络安全专家配合进行了实验。记者登录溢文公司的云平台,选取一家经销商,点开对方的页面。安全专家利用云平台的漏洞,短短几分钟就将登录密码改为123456,随后登录到后台系统。

法制晚报(微信ID:fzwb_52165216)记者看到,后台系统有该经销商所持有的定位设备列表,分为在线和非在线两种。记者点开其中一个位于湖南省长沙市的在线设备,看到安装该设备的车辆正行驶在长沙市西二环附近,行驶方向正西,速度为11.11公里/小时。随后,记者另外点开一个位于江苏省淮安市的设备,显示车辆正行驶在淮安市夏花园路上,方向、速度也一目了然。

此外,系统中还能查看车辆的历史轨迹。点开淮安的这台设备,能看到车辆此前的行驶路线、停留位置和时间,如该车辆曾多次从淮安市区前往盱眙县。

记者注意到,系统中绿色汽车形状的图标,显示的是车载定位设备。还有一些圆点或半身人像图标,专家猜测可能代表老人儿童定位器。记者点开一个位于安徽省合肥市的半身人像图标,发现佩戴这台设备的人一天内在某小区和附近市场间往返一趟,之后多次在小区内移动。

漏洞 接口未授权可访问保密措施成摆设

经过测试,网络安全专家表示,云平台上经销商页面的用户名和登录密码,应该由溢文公司和经销商共同严密保护。“能掌握这套用户名和密码的人应该非常‘稀有’,通常都是高级管理人员,有些公司甚至把用户名和密码分开保存。”

专家发现,溢文公司云平台的webservice接口有漏洞。“这种接口普遍存在于网站程序中,但只有经过授权的人才能访问。”专家说,但溢文公司云平台的webservice接口未经授权便可访问,“入侵者可以通过这些接口任意修改登录密码”。

专家还提到,该平台的webservice接口还存在sql注入漏洞,“入侵者只要插入恶意数据,就能直接控制平台的服务器”。

危害 远程定位作案目标掌握活动规律

实验中,法制晚报(微信ID:fzwb_52165216)记者选择的那家经销商共持有41404台定位设备,其中268台在线。也就是记者可以轻易掌握这268辆车或人的实时行踪,以及所有客户的历史轨迹。记者在实验中发现,使用溢文公司产品的客户遍布中国、欧洲、中东、非洲、东南亚等多地。

偷偷在别人车上装定位设备,要冒着被发现的风险。而利用溢文公司云平台的漏洞,不法分子可以轻易找到目标的位置,并掌握对方的活动规律。如找到哪些人是经常出入高档社区、商场的,他们平常在什么时间去什么地方。此外,一些客户还在平台上注册了姓名、电话、车牌号等个人信息,也有泄露的风险。

专家提到,一些货运公司为了防止司机“拉私活儿”,会把定位设备与车辆动力系统相连,可以远程切断供油、供电系统。记者在实验中看到,一些车载设备的选项中确实有“远程断油电”的字样。但为了保证车辆行驶安全,记者没有测试该功能。

安全专家提示,应选择大品牌的定位设备,并在购买前搜索一下是否有安全漏洞的新闻。

文(除署名外)/记者范博韬新闻观察员徐粲然

回应 确实存在漏洞已经得到修复

今天上午,深圳溢文科技有限公司负责人对《法制晚报》记者表示,目前他们已经发现该漏洞,并采取措施进行了维护。但该负责人拒绝透露是否因该漏洞泄露了客户信息。随后,360攻防实验室贾文晓专家向法晚记者证实,溢文公司云平台的漏洞已得到修复。

北京市汇佳律师事务所芦云律师表示,溢文公司有义务保护客户的个人隐私,平台有第一保密责任。如果因技术漏洞造成客户信息外漏,公司需第一时间采取补救措施。因延时补救而扩大了客户的损失,公司需要承担相应的责任

本文转自d1net(转载)

这篇关于系统漏洞 自家GPS会“告密”的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!