本文主要是介绍【Codeforces Round 364 (Div 2)B】【简单讨论】Cells Not Under Attack 行列炮台覆盖不被攻击格子数,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

Vasya has the square chessboard of size n × n and m rooks. Initially the chessboard is empty. Vasya will consequently put the rooks on the board one after another.

The cell of the field is under rook's attack, if there is at least one rook located in the same row or in the same column with this cell. If there is a rook located in the cell, this cell is also under attack.

You are given the positions of the board where Vasya will put rooks. For each rook you have to determine the number of cells which arenot under attack after Vasya puts it on the board.

The first line of the input contains two integers n and m (1 ≤ n ≤ 100 000, 1 ≤ m ≤ min(100 000, n2)) — the size of the board and the number of rooks.

Each of the next m lines contains integers xi and yi (1 ≤ xi, yi ≤ n) — the number of the row and the number of the column where Vasya will put the i-th rook. Vasya puts rooks on the board in the order they appear in the input. It is guaranteed that any cell will contain no more than one rook.

Print m integer, the i-th of them should be equal to the number of cells that are not under attack after first i rooks are put.

3 3 1 1 3 1 2 2

4 2 0

5 2 1 5 5 1

16 9

100000 1 300 400

9999800001

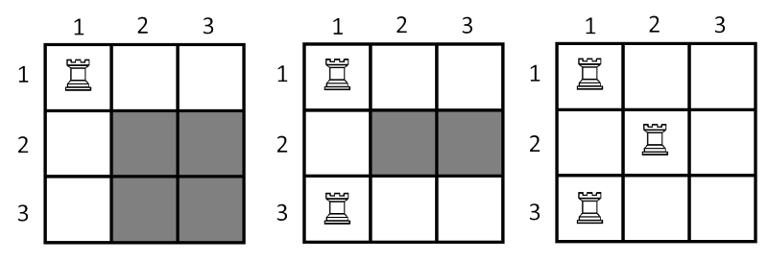

On the picture below show the state of the board after put each of the three rooks. The cells which painted with grey color is not under the attack.

#include<stdio.h>

#include<iostream>

#include<string.h>

#include<string>

#include<ctype.h>

#include<math.h>

#include<set>

#include<map>

#include<vector>

#include<queue>

#include<bitset>

#include<algorithm>

#include<time.h>

using namespace std;

void fre() { freopen("c://test//input.in", "r", stdin); freopen("c://test//output.out", "w", stdout); }

#define MS(x,y) memset(x,y,sizeof(x))

#define MC(x,y) memcpy(x,y,sizeof(x))

#define MP(x,y) make_pair(x,y)

#define ls o<<1

#define rs o<<1|1

typedef long long LL;

typedef unsigned long long UL;

typedef unsigned int UI;

template <class T1, class T2>inline void gmax(T1 &a, T2 b) { if (b>a)a = b; }

template <class T1, class T2>inline void gmin(T1 &a, T2 b) { if (b<a)a = b; }

const int N = 1e5 + 10, M = 0, Z = 1e9 + 7, ms63 = 0x3f3f3f3f;

int n, m;

bool line[N], list[N];

int main()

{while (~scanf("%d%d", &n, &m)){for (int i = 1; i <= n; ++i)line[i] = list[i] = 0;int linenum = n;int listnum = n;LL ans = (LL)n*n;for (int i = 1; i <= m; ++i){int y, x;scanf("%d%d", &y, &x);if (line[y] && list[x]);else if (line[y]){ans -= linenum;list[x] = 1;--listnum;}else if (list[x]){ans -= listnum;line[y] = 1;--linenum;}else{line[y] = list[x] = 1;ans -= linenum + listnum - 1;--linenum;--listnum;}printf("%lld ", ans);}puts("");}return 0;

}

/*

【题意】

n*n(1e5*1e5)的棋盘,我们要放炮台(m个),每个炮台可以攻击到同行或同列的所有格子。

问你每次放炮台之后还有多少个格子是不被攻击到的。【类型】

简单讨论【分析】

我们对哪行、哪些被炮台攻击到了做标记。

如果放的棋子,行列都被攻击到了,答案不变

如果只有行被攻击到了,那么答案-=剩余行数,列标记生效。【时间复杂度&&优化】

O(n+m)*/这篇关于【Codeforces Round 364 (Div 2)B】【简单讨论】Cells Not Under Attack 行列炮台覆盖不被攻击格子数的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!