红队专题

【红日靶场】ATTCK实战系列——红队实战(一)手把手教程

目录 入侵网络的思路 一些概念 (1)工作组 (2)域 (3)账号 红日靶机(一) 网络结构 下载 配置web服务器的两张网卡 配置内网的两台机器(域控和域内主机) 渗透web服务器 外网信息搜集 (1)外网信息搜集的内容 (2)开始信息搜集(主要是利用工具) 漏洞利用 (1)漏洞利用的两种方式 (2)利用phpMyAdmin (3)开启3389端口远程桌面

红队攻防 | 利用GitLab nday实现帐户接管

在一次红队任务中,目标是一家提供VoIP服务的公司。该目标拥有一些重要的客户,如政府组织,银行和电信提供商。该公司要求外部参与,资产测试范围几乎是公司拥有的每一项互联网资产。 第一天是对目标进行信息收集。这一次,攻击面并没有那么大,挖掘每一个资产的时间到了。发现的最有趣的资产是: target.com admin.target.com api.target.com staging.ta

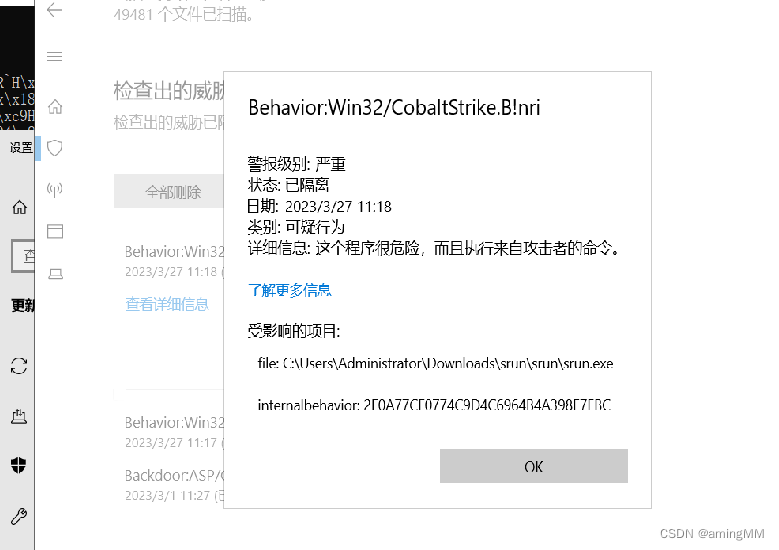

浅谈红队攻防之道-CobaltStrike钓鱼攻击集锦

打个比方,一片大地上,躺着一群沉睡的人,远处就是火山,马上就要爆发了,你就像个闹钟,面对这些沉睡的人,你想把他们叫醒。 你持续不断地响着,有的睡得浅的人,被你叫醒了,跟你一块去叫醒众人,但是人数太多了,你们的声音太微弱了,叫醒的人毕竟有限,而且保不齐有的人嫌烦,时不时还踢坏两个。 那么有的闹钟,怕来不及,就拿自己的生命当做原料,化成了炸弹,一下就炸醒了一大片人。 那照你这么说,炸弹比闹钟厉害多了,

红队与蓝队:有何区别?

红队:网络安全进攻 什么是红队? 红队是一种网络安全策略,可模拟现实世界中对系统和基础设施的网络攻击。其主动的网络安全方法使其成为一个关键组成部分,因为它可以帮助组织在恶意行为者利用漏洞和弱点之前识别它们。 角色和目标 通俗地说,网络安全红队的作用是模拟对抗力量: 1.识别漏洞: 红队通过下面讨论的各种技术和程序帮助发现其系统、应用程序和网络基础设施中的漏洞和弱点。 2.安全机制

红队实战宝典之内网渗透测试

本文源自《红队实战宝典之内网渗透测试》一书前言。 近年来,随着计算机网络技术的发展和应用范围的扩大,不同结构、不同规模的局域网和广域网迅速遍及全球。 以互联网为代表的计算机网络技术在短短几十年内经历了从0到1、从简单到复杂的飞速发展,对世界各国的政治、经济、科技和文化等方面产生了巨大的影响。 人类在享受计算机网络带来的便利的同时,也愈发认识到网络空间安全的重要。 对一个国家而言,没有网络安

Nidhogg:一款专为红队设计的多功能Rootkit

关于Nidhogg Nidhogg是一款专为红队设计的多功能Rootkit,该工具的主要目的是为红队研究人员提供一个多合一的切易于使用的多功能Rootkit,并允许研究人员通过单个头文件来将其引入到自己的C2框架之中。 当前版本的Nidhogg支持任意版本的x64 Windows 10和Windows 11。 该项目代码库包含了一个内核驱动程序,并提供了一个C++ Header来与之

红队攻防渗透技术实战流程:中间件安全:JettyJenkinsWeblogicWPS

红队攻防渗透实战 1. 中间件安全1.1 中间件-Jetty-CVE&信息泄漏1.2 中间件-Jenkins-CVE&RCE执行1.2.1 cve_2017_1000353 JDK-1.8.0_291 其他版本失效1.2.2 CVE-2018-10008611.2.3 cve_2019_100300 需要用户帐号密码 1.3 中间件-Weblogic-CVE&反序列化&RCE1.4 应用WP

大语言模型 (LLM) 红队测试:提前解决模型漏洞

大型语言模型 (LLM) 的兴起具有变革性,以其在自然语言处理和生成方面具有与人类相似的卓越能力,展现出巨大的潜力。然而,LLM 也被发现存在偏见、提供错误信息或幻觉、生成有害内容,甚至进行欺骗行为的情况。一些备受关注的事件包括 Bard 在其首次演示中出现的事实错误、ChatGPT 在编写网络钓鱼电子邮件方面的熟练程度以及微软的暴力图像生成。 LLM 红队测试方法可以用系统可靠的方式主动测试漏

ATTCK红队评估(五)

环境搭建 靶场拓扑图: 靶机下载地址: 漏洞详情 外网信息收集 确定目标靶机地址: 发现主机192.168.135.150主机是本次攻击的目标地址。探测靶机开放的端口信息: 目标靶机开放了两个端口:80、3306,那没什么意外的话就是 web服务和mysql服务 目标靶机开放了80端口,中间件是Apache 3306是mysql服务,系统是wi

第四篇红队笔记-百靶精讲之Prime-wfuzz-wpscan-openssl enc

靶机Prime渗透 主机发现 nmap扫描与分析 目录爆破与模糊测试 dirb 目录扫描 dev secret.txt wfuzz发现 file参数 根据secret.txt-location.txt 和 file参数结合 secrettier360 根据file=location.txt得到的on some other php page(改用之前扫到

第一篇红队笔记-百靶精讲之W1R3S-john

https://download.vulnhub.com/w1r3s/w1r3s.v1.0.1.zip 主机发现 nmap端口扫描及思路 扫描某个网段 扫描单个ip所有端口 重复扫描单个ip具体端口 udp协议再来一次 漏洞扫描 FTP渗透 尝试匿名登陆 防止文件损坏 识别加密方式-hash-identifier base64 Web目录爆破 feroxbus

图形化红队行动辅助平台Viper使用记录

图形化红队行动辅助平台Viper使用记录 简介 Viper(炫彩蛇)是一款图形化内网渗透工具,将内网渗透过程中常用的战术及技术进行模块化及武器化. Viper(炫彩蛇)集成杀软绕过,内网隧道,文件管理,命令行等基础功能. Viper(炫彩蛇)当前已集成70+个模块,覆盖初始访问/持久化/权限提升/防御绕过/凭证访问/信息收集/横向移动等大类. Viper(炫彩蛇)目标是帮助红队工程师提高攻击效

红队神器Evil-winrm的使用

前言 Evil-winrm 工具最初是由 Hackplayers 团队开发的。开发该工具的目的是尽可能简化渗透测试,尤其是在 Microsoft Windows 环境中。 Evil-winrm 使用 PowerShell 远程协议 (PSRP),且系统和网络管理员经常使用Windows Remote Management 协议进行上传和管理。 WinRM 是一种基于对防火墙友好

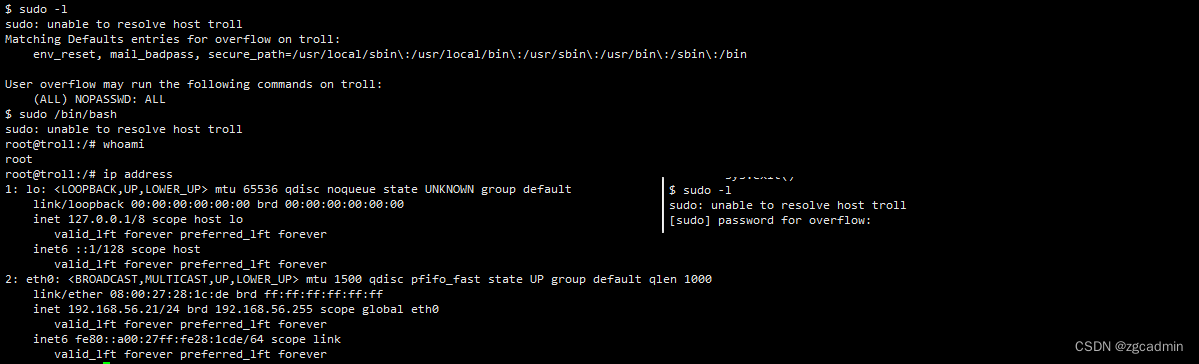

第十篇红队笔记-百靶精讲之Tr0ll-FTP-wireshark(pcap)

主机发现 nmap扫描 FTP渗透 匿名登陆 查看pcap文件 wireshark strings Web渗透 sup3rs3cr3tdirlol roflmao 0x0856BF Crackmapexec密码喷射破解 Crackmapexec密码喷射破解-失败 Crackmapexec密码喷射破解-成功-需要偶然打乱用户表行 Crackmapexec确实

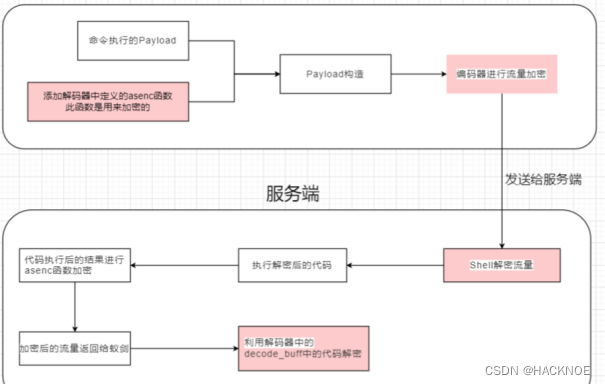

红队攻防渗透技术实战流程:红队目标上线之webshell工具魔改

红队攻防免杀实战 1. 红队目标上线-Webshell免杀-源码魔改1.2 Webshell-代码混淆&流量绕过&工具原理1.2 通过对冰蝎的数据包分析:1.2魔改冰蝎-JAR反编译打包构建1.2魔改冰蝎-防识别-打乱特征指纹1.2魔改冰蝎-防查杀-新增加密协议 1. 红队目标上线-Webshell免杀-源码魔改 1.2 Webshell-代码混淆&流量绕过&工具原理 1、

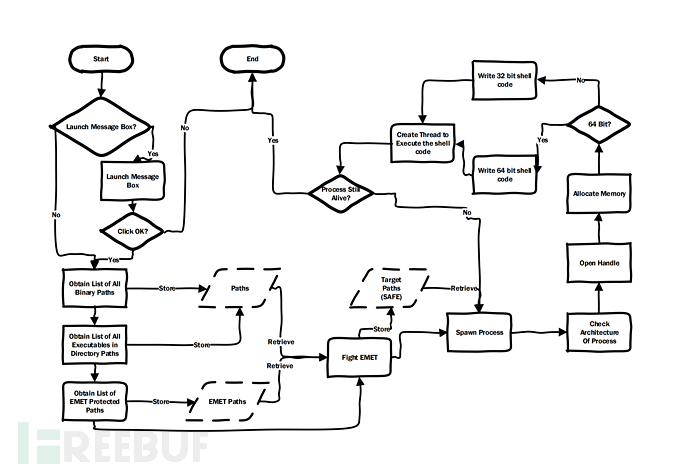

wePWNise:一款功能强大的红队Office宏VBA代码生成工具

关于wePWNise wePWNise是一款功能强大的Office宏VBA代码生成工具,该工具基于纯Python开发,可以帮助广大研究人员生成用于Office宏或模版的VBA代码,并以此来测试目标Office环境、应用程序控制和防护机制的安全性。 wePWNise的设计理念将自动化和集成考虑在内,能够以锁定的环境场景为目标。wePWNise能够枚举目标环境的软件限制策略(SRP)和E

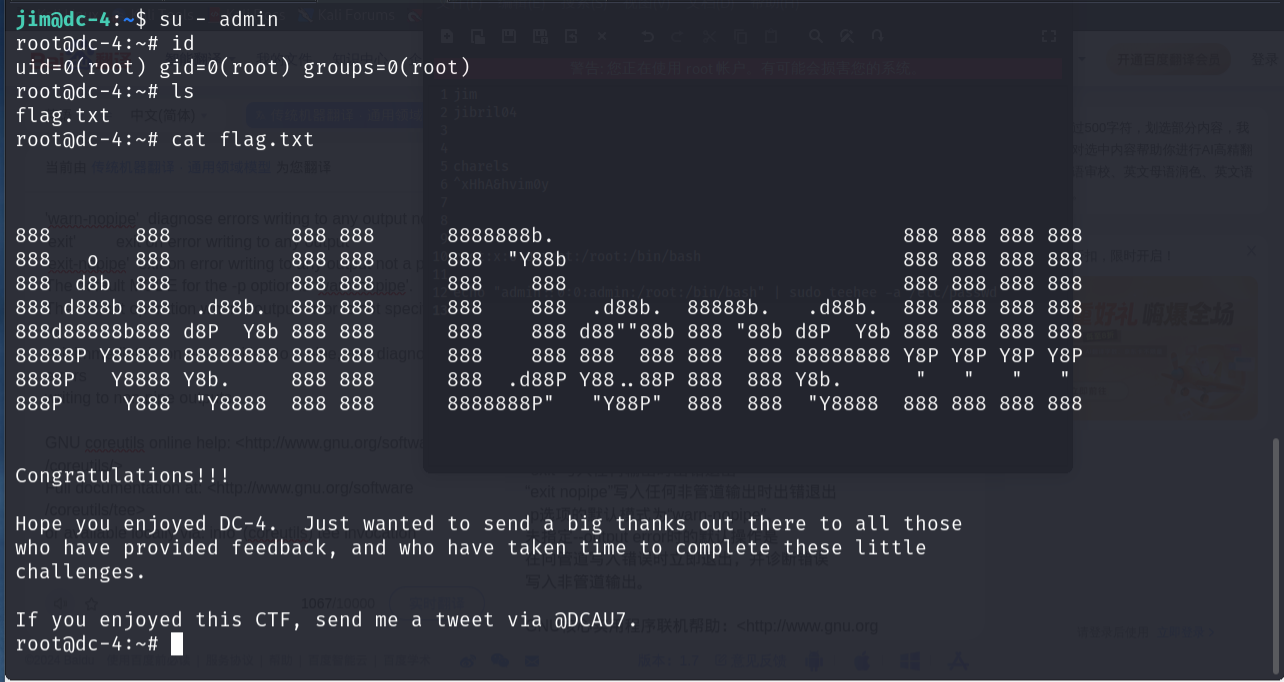

VulnHub系列 DC-4靶机 渗透详细过程 | 红队打靶

VulnHub系列 DC-4靶机详细渗透测试过程 目录 VulnHub系列 DC-4靶机详细渗透测试过程一、将靶机导入到虚拟机当中二、渗透流程主机发现端口扫描Web渗透暴力破解命令执行反弹shellSSH暴力破解提权 一、将靶机导入到虚拟机当中 靶机地址: https://download.vulnhub.com/dc/DC-4.zip 二、渗透流程 主机发现

放弃powershell? 启动 sqlps!免杀| 红队攻防

0x00 前言 sql server 默认安装后,会发现有一个 sqlps.exe: 此文件本身自带微软签名: sqlps的功能,竟然是!启动 powershell??? 而且由于此文件无依赖,因此可以单独取出在无sql server机器上运行。 0x01 sqlps 上线 之前使用 powershell 上线,360 必拦截: 使用sqlps,360无反应且能正常上

HVV红队蓝队人员要求

欢迎加入精品资料分享知识群,这里有海量免费的信息安全资料等你领取。 红队攻防专家(高级),重点:有护网攻击队丰富的经验,负责目标的边界突破、内网/域渗透、靶标获取 具备复杂内网环境下的攻防经验,掌握完整的APT攻击流程,有较多HW等大型网络安全攻防竞赛经验,并取得过较好名次。深知HW攻击队计分规则,知道其中打法策略;精通渗透测试、熟练掌握各种渗透测试工具,精通常见的安全攻防技术,并对原理有

首个根据美国行政命令进行红队测试的开源多语言模型:AURORA-M

📌 元数据概览: 标题:AURORA-M: The First Open Source Multilingual Language Model Red-teamed according to the U.S. Executive Order作者:Taishi Nakamura, Mayank Mishra, Simone Tedeschi 等链接:AURORA-M论文标签:Multilingu

红队攻防渗透技术实战流程:红队目标信息收集之批量信息收集

红队资产信息收集 1. 自动化信息收集1.1 自动化信息收集工具1.2 自动域名转换IP工具1.3 自动企业信息查询工具1.4 APP敏感信息扫描工具1.5 自动化信息工具的使用1.5.1 资产灯塔系统(ARL)1.5.1.1 docker环境安装 1.2.2.9.1 水泽-信息收集自动化工具 1. 自动化信息收集 1.1 自动化信息收集工具 网站名称访问地址灯塔ARL自

nysm:一款针对红队审计的隐蔽型后渗透安全测试容器

关于nysm nysm是一款针对红队审计的隐蔽型后渗透安全测试容器,该工具主要针对的是eBPF,能够帮助广大红队研究人员在后渗透测试场景下保持eBPF的隐蔽性。 功能特性 随着基于eBPF的安全工具越来越受社区欢迎,nysm也应运而生。该工具能保持各种安全测试工具的隐蔽性,当前版本的nysm支持隐藏下列内容: 1、新的eBPF程序; 2、新的eBPF Map; 3、新的eBPF链接;

web渗透测试漏洞流程:红队资产信息收集之单个目标信息收集

端口爆破工具用法 Hydra 参数详解: -R 根据上一次进度继续破解 -S 使用SSL协议连接 -s 指定端口 -l 指定用户名 -L 指定用户名字典(文件) -p 指定密码破解 -P 指定密码字典(文件) -e 空密码探测和指定用户密码探测(ns) -M <FILE>指定目标列表文件一行一条 -f 在使用-M参数以后,找到第一对登录名或者密码的时候中止破解。 -C 用

web渗透测试漏洞流程:红队目标信息收集之资产搜索引擎收集

web渗透测试漏洞流程 渗透测试信息收集---域名信息收集1.域名信息的科普1.1 域名的概念1.2 后缀分类1.3 多重域名的关系1.4 域名收集的作用1.5 DNS解析原理1.6 域名解析记录 2. 域名信息的收集的方法2.1 基础方法-搜索引擎语法2.1.1 Google搜索引擎2.1.1.1 Google语法的基本使用方法2.1.1.2 GoogleHacking其他语法2.1.1.

红队系列-shellcode AV bypass Evasion免杀合集

shellcode免杀 shellcode加载器老版本windows 组件 过命令 行为链条反虚拟机RGB隐写SEH和EgghunterLSASSGMON命令AST 免杀图片包含马 emoji 编码 图片马表情免杀CuiRi RootKit内核驱动Mimidrv文件落地BitsadminCertutilFTPcscriptcmdl32Mspub.exeConfigSecurityPoli