本文主要是介绍HCIE面试题:双点双向路由引入使用策略避免次优和环路,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

在大型复杂的IP网络中,会存在多种路由协议,为了是网络中路径互通,必然会在多种协议之间进行重分布使路由信息的共享.在进行多点双向重分布时,由于路由协议优先级的不同,会引起次优路径的问题。

首先我们搭建一个如图所示的拓扑:

左边网络使用ospf协议,右边使用isis协议,R3和R4连接的链路即运行ospf,也运行isis,实现在各自网络中达到路由互通。

第一步、在AR1、AR2、AR3、AR4上配置OSPF:

[R1]ospf 1

[R1-ospf-1]area 0

[R1-ospf-1-area-0.0.0.0] network 10.0.12.0 0.0.0.255

[R1-ospf-1-area-0.0.0.0] network 10.0.13.0 0.0.0.255

[R2]ospf 1

[R2-ospf-1]area 0

[R2-ospf-1-area-0.0.0.0]network 10.0.12.0 0.0.0.255

[R2-ospf-1-area-0.0.0.0]network 10.0.24.0 0.0.0.255

[R3]ospf 1

[R3-ospf-1]area 0

[R3-ospf-1-area-0.0.0.0] network 10.0.13.0 0.0.0.255

[R3-ospf-1-area-0.0.0.0] network 10.0.34.0 0.0.0.255

[R4]ospf 1

[R4-ospf-1]area 0

[R4-ospf-1-area-0.0.0.0] network 10.0.24.0 0.0.0.255

[R4-ospf-1-area-0.0.0.0] network 10.0.34.0 0.0.0.255

第二步、在AR3、AR4、AR5、AR6上配置ISIS:

[R3]isis 1

[R3-isis-1]is-level level-2

[R3-isis-1]network-entity 49.0030.0300.3003.00

[R3]int g0/0/1

[R3-GigabitEthernet0/0/1]isis enable 1

[R3]int g0/0/2

[R3-GigabitEthernet0/0/2]isis enable 1

[R4]isis 1

[R4-isis-1] is-level level-2

[R4-isis-1] network-entity 49.0040.0400.4004.00

[R4]int g0/0/1

[R4-GigabitEthernet0/0/1] isis enable 1

[R4]int g0/0/2

[R4-GigabitEthernet0/0/2] isis enable 1

[R5]isis 1

[R5-isis-1] is-level level-2

[R5-isis-1] network-entity 49.0050.0500.5005.00

[R5]int g0/0/0

[R5-GigabitEthernet0/0/0] isis enable 1

[R5]int g0/0/1

[R5-GigabitEthernet0/0/1] isis enable 1

[R6]isis 1

[R6-isis-1] is-level level-2

[R6-isis-1] network-entity 49.0060.0600.6006.00

[R6]int g0/0/0

[R6-GigabitEthernet0/0/0] isis enable 1

[R6]int g0/0/1

[R6-GigabitEthernet0/0/1] isis enable 1

至此路由协议全部配置完成。

第三步、在AR1上创建loopback0和loopback1逻辑接口,配置IP地址,并将该路由引入OSPF中。

[R1]int LoopBack 0

[R1-LoopBack0] ip address 1.1.1.1 32

[R1]int LoopBack 1

[R1-LoopBack1] ip address 1.1.1.2 32

引入:

[

R1] ip ip-prefix 1 index 10 permit 1.1.1.0 24 greater-equal 32 less-equal 32

[R1]route-policy 1 permit node 1

[R1-route-policy]if-match ip-prefix 1

[R1-ospf-1] import-route direct route-policy 1

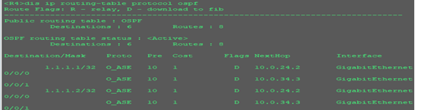

在AR4上查看路由是否引入成功:

可以看到AR4的路由表中已经存在1.1.1.1/32和1.1.1.2/32的主机路由,说明引入成功。

第四步、在AR6上创建逻辑接口loopback0和loopback1,配置IP地址,并将路由引入到ISIS中。

[R6]int LoopBack 0

[R6-LoopBack0]ip address 1.1.1.3 32

[R6-LoopBack0]int LoopBack 1

[R6-LoopBack1] ip address 1.1.1.4 32

[R6]ip ip-prefix 1 index 10 permit 1.1.1.0 24 greater-equal 32 less-equal 32

[R6]route-policy 1 permit node 10

[R6-route-policy]if-match ip-prefix 1

[R6-isis-1]import-route direct route-policy 1

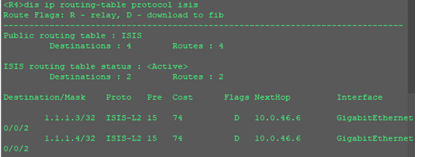

在AR4上查看路由是否引入成功:

可以看到路由表中已经存在1.1.1.3/32和1.1.1.4/32的主机路由,说明路由引入成功。

第五步、在AS边界路由器AR3和AR4上执行路由的双点双向引入,仅将OSPF区域的1.1.1.1/32和1.1.1.2/32路由引入到ISIS,将ISIS区域的1.1.1.3/32和1.1.1.4/32路由引入到OSPF。首先进行如下图所示方向的引入

1、在AR3上配置IP前缀列表,匹配路由1.1.1.1/32和1.1.1.2/32

[R3] ip ip-prefix 1 index 10 permit 1.1.1.0 24 greater-equal 32 less-equal 32

2、创建路由策略,将通过IP前缀列表匹配的路由打上tag:

[R3]route-policy oti permit node 10

[R3-route-policy]if-match ip-prefix 2

[R3-route-policy] apply tag 100

3、在ISIS中引入OSPF路由,并应用路由策略

[R3-isis-1]import-route ospf 1 route-policy oti

!!注意:加tag的目的是为了在后续的引入动作中,防止路由倒灌,因此会在路由策略中对相应的tag会进行deny。另外,在ISIS协议中,只有当开销类型为wide模式下才能携带tag,因此AR3、AR4、AR5、AR6均要在isis协议视图下配置cost-style wide命令才能使tag在网络中生效。

4、在AR4上配置IP前缀列表,匹配路由1.1.1.3/32和1.1.1.4/32

[R4]ip ip-prefix 1 index 10 permit 1.1.1.0 24 greater-equal 32 less-equal 32

同理,创建路由策略,将匹配的路由打上tag,同时,要将前面从ospf中引入的路由deny。

[R4]route-policy ito deny node 5

[R4-route-policy] if-match tag 100 #将从ospf中引入的打上了100tag的路由deny

[R4]route-policy ito permit node 10

[R4-route-policy] if-match ip-prefix 1

[R4-route-policy] apply tag 200 #将isis引入ospf的路由打上200的tag

此时要在AR3路由策略中创建拒绝策略,将isis引入ospf中的带tag200的路由拒绝,防止路由倒灌:

[R3]route-policy oti deny node 5

[R3-route-policy]if-match tag 200

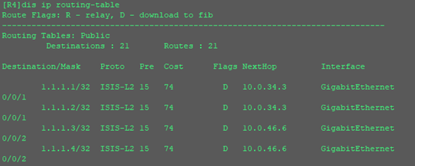

执行完第一步的引入后,查看ASBR路由器AR3和AR4路由表中关于1.1.1.x/32网段的路由信息

可以看到当前路由表对于1.1.1.x/32路由都正常,没有存在次优路径或路由环路问题,下面进行第二步引入,按照如下图所示的方向。

首先在R3上将ISIS路由引入到OSPF中,并打上300的tag:

[R3]route-policy ito permit node 10

[R3-route-policy] if-match ip-prefix 1

[R3-route-policy] apply tag 300

[R3]ospf 1

[R3-ospf-1]import-route isis 1 route-policy ito

在R4上将OSPF路由引入ISIS中,打上400的tag,同时拒绝带300tag的路由进入ISIS:

[R4]route-policy oti permit node 10

[R4-route-policy]if-match ip-prefix 1

[R4-route-policy] apply tag 400

[R4]route-policy oti deny node 5

[R4-route-policy]if-match tag 300

在AR3上添加策略,拒绝tag400的路由进入OSPF:

[R3]route-policy ito deny node 5

[R3-route-policy]if-match tag 400

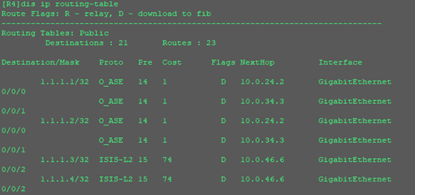

现在查看ASBR路由器AR3和AR4上关于1.1.1.x的路由信息:

可以看到,在AR4上对于学习1.1.1.1/32和1.1.1.2/32路由的协议改变成了ISIS,这显然会存在问题。我们都知道,OSPF的外部路由优先级为150,内部路由优先级为10,而ISIS路由无论内部路由还是外部路由,其优先级均为15,而优先级值越低越优先。因此,我们可以在AR4上将OSPF的外部路由优先级更改为低于15的值。在这里将其修改为14

[R4]ospf

[R4-ospf-1]preference ase 14

查看AR4的路由表信息:

可以看到,1.1.1.1/32和1.1.1.2/32路由重新由OSPF学习到,至此双点双向路由引入完成。

在实际应用中,路由的双点双向引入往往会存在很多的变化的情况,但其总体的解决思路就是:1、防止路由倒灌2、保证ASBR上路由表的信息在执行双点双向重引入前和引入后一致对于1的解决方法是通过打标记的方式,在一台ASBR上将路由引入时打上相应的tag,在另一台ASBR上将路由引出时拒绝掉相应tag的路由。对于2的解决方法是通过修改路由协议的优先级来实现,但要根据实际情况来进行修改,这里只是最简单的一种情况,实际应用中可以根据tag值、router-policy等工具来修改。

这篇关于HCIE面试题:双点双向路由引入使用策略避免次优和环路的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!