隐写术专题

隐写术:如何正确保护文章的版权?

“ 阅读本文大概需要 3 分钟。 ” 首先,我们来看一段文字: 一我日是一青技南是我一是个青每南天我更是新青的南栏我目是,青希南望我做是到青在南每我天是几青分南钟我让是你青获南得我提是高青。南 看完以后,你有什么想法?你会不会觉得我是自恋狂?神经病?复读机?脸滚键盘? 很好,那么再看下面这一句话: 一日一

OilRig又瞄准了中东电信组织,并在其代码库中增加了带有隐写术的新型C2通道(下)

接上文 使用隐写术隐藏数据 有效载荷将从电子邮件附件中的C2接收数据,或将数据泄漏到C2,特别是在使用隐写术将图像隐藏在图像中的BMP图像中。有效载荷从BMP图像提取数据以从C2接收数据的方法与其隐藏数据以进行渗漏的方法相同,尽管研究人员没有观察到使用此方法发送命令的C2,但研究人员能够分析有效载荷以确定其如何发送消息并从系统中窃取数据。 要使用此C2通道发送数据,有效载荷将读取以下默认

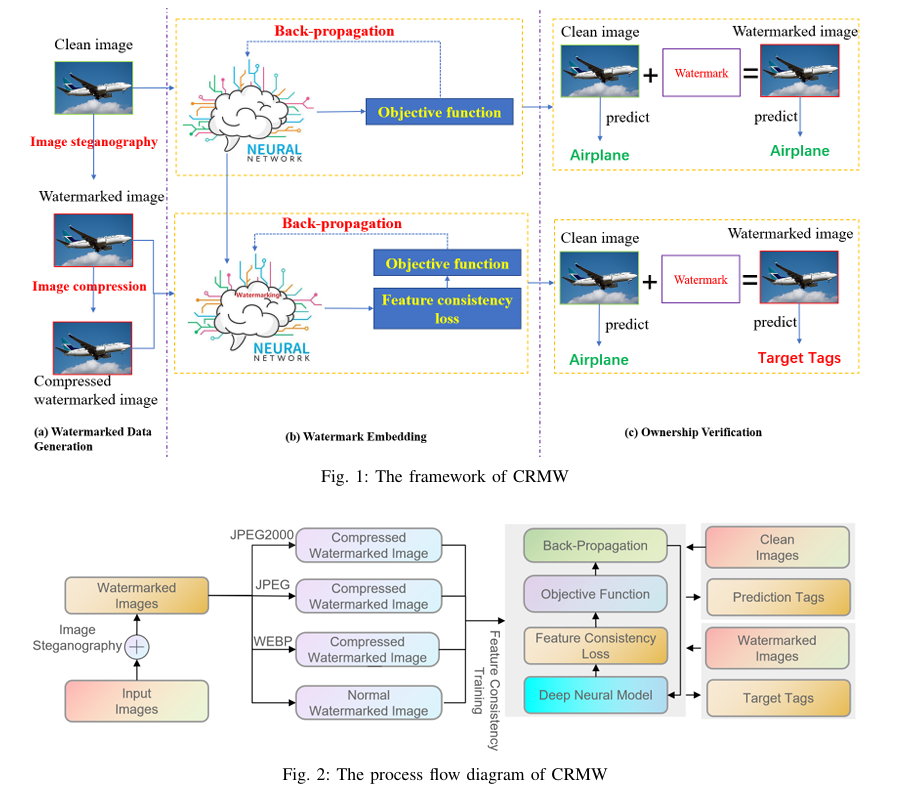

【图像版权】论文阅读:CRMW 图像隐写术+压缩算法

不可见水印 前言背景介绍ai大模型水印生成产物不可见水印CRMW 在保护深度神经网络模型知识产权方面与现有防御机制有何不同?使用图像隐写术和压缩算法为神经网络模型生成水印数据集有哪些优势?特征一致性训练如何发挥作用,将水印数据集嵌入到神经网络模型中,以确保图像的不可见性和抗压缩性? 🌈你好呀!我是 是Yu欸 🌌 2024每日百字篆刻时光,感谢你的陪伴与支

ctf--隐写术(持续更新)

有写的不全的看看大佬的文章 基础视频 链接: https://pan.baidu.com/s/13aiUAaBtRH76aZk_OYiM0Q 密码: 2094 工具 编辑16进制文件 1.winhex 2.010Editor 分离图片中隐藏的文件 1.binwalk:binwalk -e file (不加-e为仅查看) 2.foremost: foremost file -o outfile

图像处理之《寻找和隐藏:通过深度强化学习的对抗隐写术》论文阅读

一、文章摘要 图像隐写术的目的是将一个完整大小的图像(称为秘密)隐藏到另一个图像(称为封面)中。以往的图像隐写算法只能在一个封面中隐藏一个秘密。在这篇论文中,我们提出了一个自适应局部图像隐写(AdaSteg)系统,允许缩放和位置自适应图像隐写。该系统通过在局部范围内自适应隐藏秘密,提高了隐写术的安全性,并进一步实现了单一封面内的多秘密隐写术。具体来说,这是通过两个阶段来实现的,即自适应块选择阶段

图像处理之《鲁棒图像隐写术:隐藏频率系数中的信息》论文精读

一、文章摘要 隐写术是一种将秘密信息隐藏到公共多媒体对象中而不会引起第三方怀疑的技术。然而,大多数现有的工作不能提供良好的抗有损JPEG压缩鲁棒性,同时保持相对较大的嵌入容量。提出了一种基于可逆神经网络的端到端鲁棒隐写系统。该方法将秘密信息直接隐藏到封面图像的离散余弦变换(DCT)系数中,而不是隐藏在空间域中,显著提高了鲁棒性和抗隐写安全性。首先提出了互信息损失来约束INN中的信息流。实现了双向

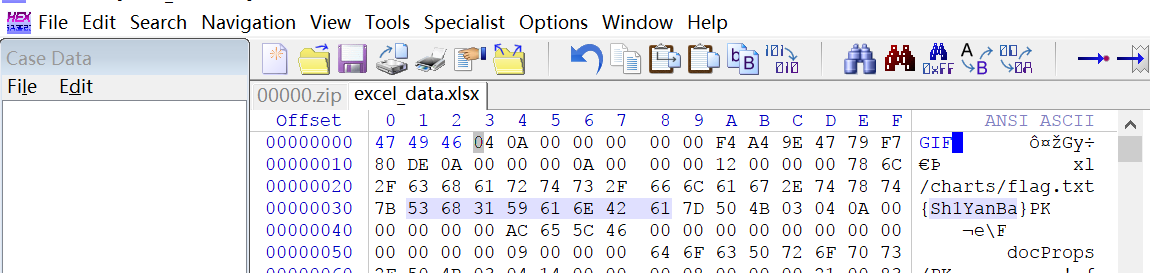

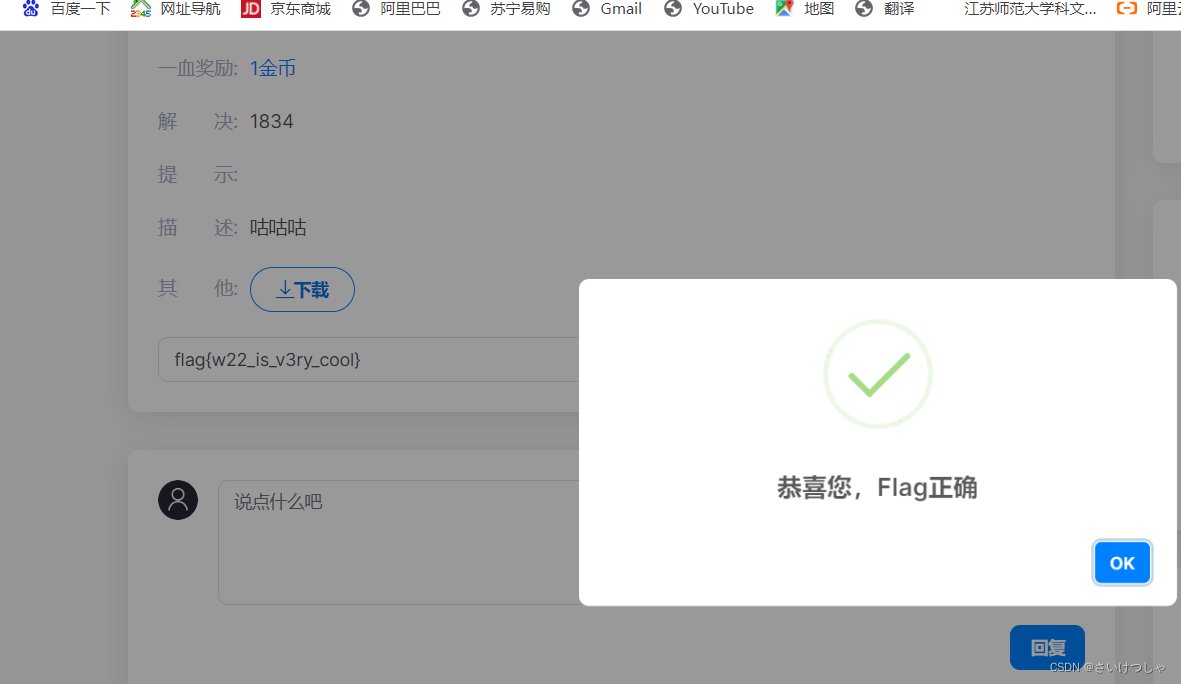

墨者学院 - 密码学加解密实训-隐写术(第3题)

实训目标 1、了解文件的格式; 2、了解隐写术常见的几种方法; 3、掌握隐写工具“MP3Stego”的使用方法; 解题方向 分析图片的文件类型是否正常。 解题思路 打开链接进入页面 自然,下载得到一个压缩包 解压得到一张小姐姐图片 winhex打开 拉到最下 mp3和txt,此事必有蹊跷 更改图片后缀为rar(简单的隐写题开局binwalk&winhex不解释。。。) 解压

实验吧 ---- 隐写术之so beautiful so white

1: 解题思路:看见这一题,基本不需要想太多就知道具体过程了,已经做过类似的·题目了,具体过程如下: 继续调试就可以了: 把二维码截图下来放在http://jiema.wwei.cn/。就可以得到·答案·了 (其实使用扫一扫也是可以的,但是我认为使用网络工具比较好,毕竟能够熟悉一下工具的操作流程) 得到答案:flag{AppLeU0} 2:

实验吧/隐写术/so beautiful so white

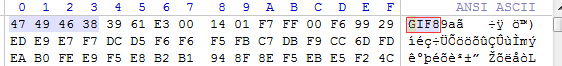

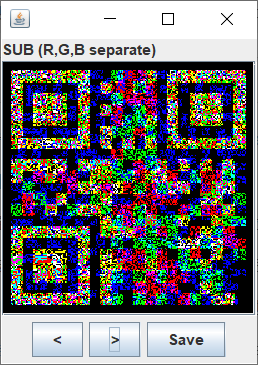

题目链接 下载得到一个zip文件,解压后发现里面一个password.png是另一个zip文件的密码,毫无疑问先把png文件binwalk一遍: 果然里面还有东东。再用神器StegSolve把password.png过一遍: 得到另一个zip文件的密码。解压后发现里面只有一个a.gif文件,打开后什么都看不到,自然而然想到另一个神器Winhex: 先分析头文件,这里是39 61开

CTF-隐写术(四)

声明:以下CTF题均来自网上收集,在这里主要是给新手们涨涨见识,仅供参考而已。需要题目数据包的请私信或在下方留言。 7.so beautiful so white(来源:实验吧) 1.关卡描述 2.解题步骤 分析: 先解压: 发现其中包含了两个文件: 1.password.png(不用说,这

实验吧-隐写术-so beautiful so white

提前总结: 一直在注意细节 题目先给出一个压缩包 解压出来一张照片和一个加密压缩包,很明显密码在图片中 图片是一张空白,Stegsolve打开查看,key{forensics_is_fun} 密码就可能是forensics_is_fun,解压出来一个a.gif,无法打开,补全头部信息 只需要不全GIF8就可以了,头部文件并不是没有而是缺少 就可以打开gif,使用flash c

实验吧-隐写术-男神一般都很低调很低调的!!(stegsolve-Image Combiner + DES加密)

先介绍一下DES加密:(也可参考https://blog.csdn.net/zz_Caleb/article/details/87016017,第14个) 1)对称加密,参考:对称加密和非对称加密 2)key:8个字节共64位的工作密钥(有一位是就校验位,去掉就是七位,也就是7个字符) 3)data:8个字节共64位的需要被加密或被解密的数据(加密后的密文很多采用base64和hex编码)

计算机安全、密码学复习(攻击分类、安全服务分类、AES、公钥加密、素数、RSA、消息认证、散列函数、MD5、直接数字签名、仲裁数字签名、对称密码学、信息战、隐写术)

文章目录 一、攻击的分类(第一章)二、安全服务分类(第一章)三、信息战(第一章)四、隐写术(第二章)五、AES是高级加密标准(第五章)六、征集AES提出的五个要求(第五章)七、AES的四个步骤(第五章)八、公钥加密(第九章)九、素数(第九章)十、RSA(第九章)十一、消息认证(第十一章)消息认证码(十一章) 十二、散列函数(第十二章)十三、MD5(十二章)流程MD5预处理(填充) 十四、直