nss专题

【STM32项目设计】STM32F411健康助手--硬件SPI (硬件NSS/CS)驱动st7735--1.8寸TFT显示屏(1)

#include "lcd_driver.h"static uint16_t SPI_TIMEOUT_UserCallback(uint8_t errorCode);//液晶IO初始化配置void LCD_Driver_Init(void){SPI_InitTypeDef SPI_InitStructure;GPIO_InitTypeDef GPIO_InitStructure;/* 使

STM32F411 标准库硬件SPI (硬件NSS/CS)驱动st7735--1.8寸TFT显示屏

TFT的spi驱动文件 完整工程网盘放在末尾 #include "lcd_driver.h"static uint16_t SPI_TIMEOUT_UserCallback(uint8_t errorCode);//液晶IO初始化配置void LCD_Driver_Init(void){SPI_InitTypeDef SPI_InitStructure;GPIO_InitTypeDef

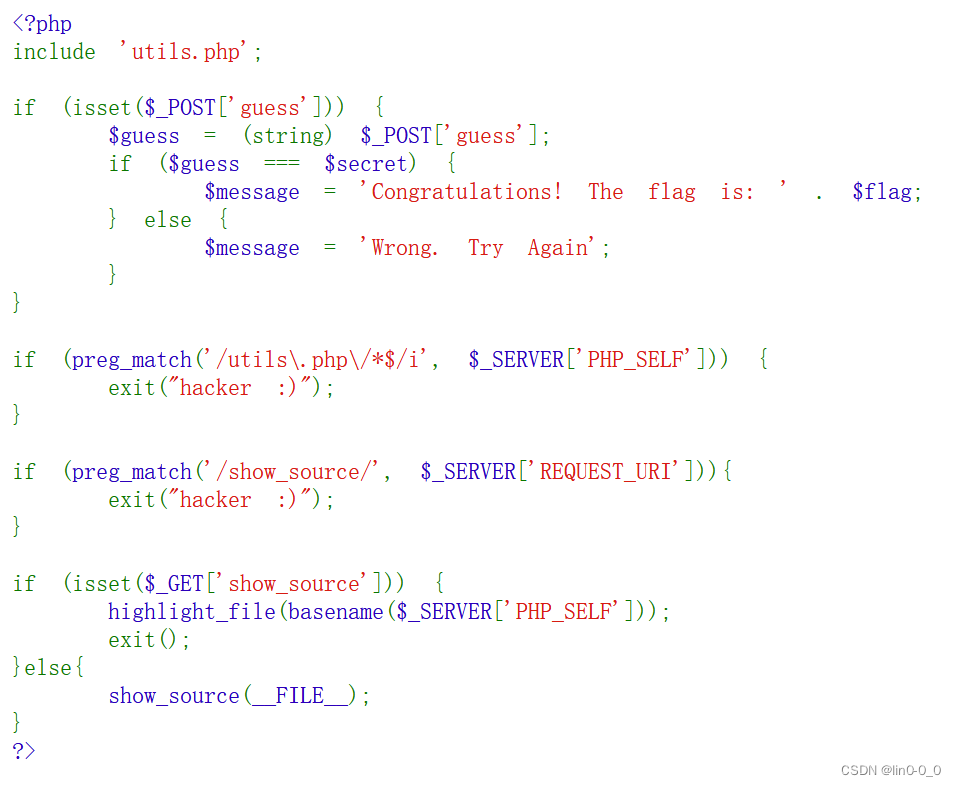

NSS【web】刷题

[SWPUCTF 2021 新生赛]jicao 类型:PHP、代码审计、RCE 主要知识点:json_decode()函数 json_decode():对JSON字符串解码,转换为php变量 用法: <?php $json = {"ctf":"web","question":18}; var_dump(json_decode($json)); var_dump(json_dec

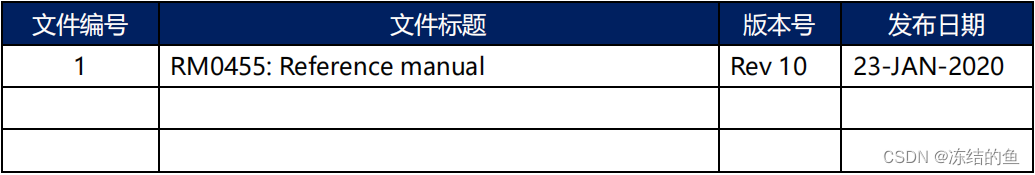

STM32 SPI NSS 功能的灵活应用案例

1. 前言 某客户开发一款高精度工业测量仪器,打算使用 STM32H7+外置高精度 ADC 采样的分离方案来实现。客户选取了一款所属行业内比较通用的 ADC 采样芯片。 在读取该 ADC芯片手册后,客户发现该款 ADC 采样芯片使用 MCU 标准 SPI 与之通信存在问题,手册里面也推荐使用 DSP/FPGA 的来实现,客户一下就犯难了。为了降低成本和开发周期,客户想使用 MCU 来替代 DS

【Linux】error: Failed to initialize NSS library

【Linux】error: Failed to initialize NSS library 原因:卸载了sqlite [root@node1 ~]# rpm -qa|grep sql sqlite-3.7.17-8.el7.x86_64 rpm -e --nodeps sqlite-3.7.17-8.el7.x86_64 百度搜索 sqlite-3.7.17-8.el7.x86_64

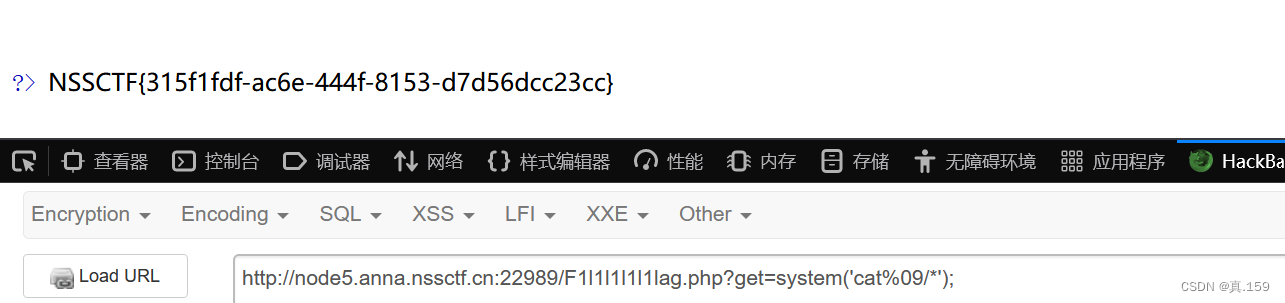

NSS [SWPUCTF 2022 新生赛]ez_ez_unserialize

NSS [SWPUCTF 2022 新生赛]ez_ez_unserialize 开题,直接给了题目源码。 简单看了一下,题目告诉我们flag在哪,而且类中有高亮文件方法。怎么拿flag已经很明显了。关键点在于__weakup()魔术方法固定死了我们高亮的文件。所以这题只需要绕过__weakup()。 PHP版本是5.5.38 我们可以使用使对象的属性数量不一致凡凡来绕过 CVE

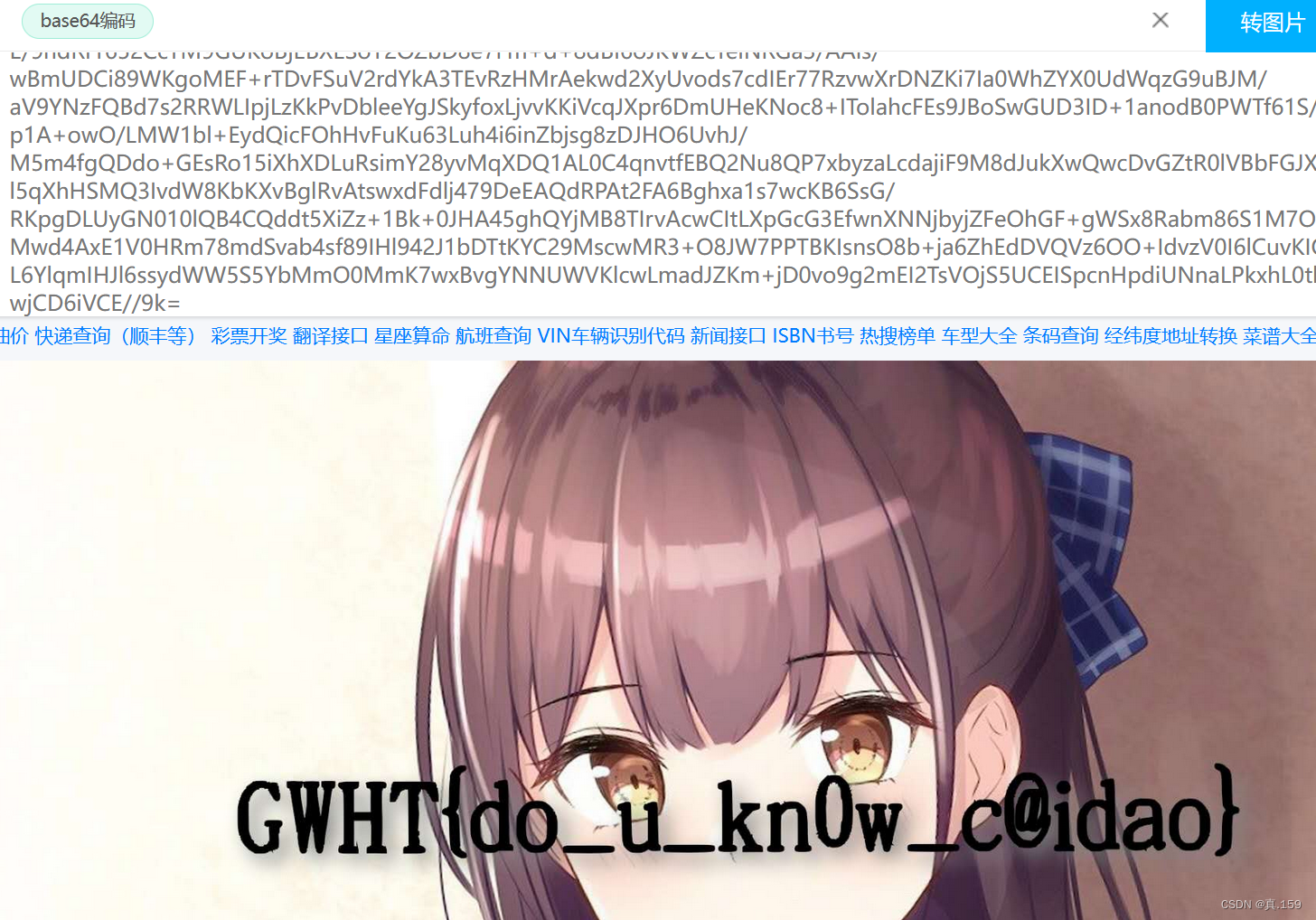

NSS [SWPUCTF 2022 新生赛]奇妙的MD5

NSS [SWPUCTF 2022 新生赛]奇妙的MD5 先看题目。 ffifdyop,根据函数md5加密后,再次转换为字符串时,会变成’or’6 。进入第二关。源码里面有东西。 数组绕过或者一样的md5咯。 ?x[]=1&y[]=7 Url多出一个后台。访问一下。 wqh[]=1&dsy[]=7

IPQ806X NSS NAPI 驱动处理流程分析

IPQ806X网络子系统(NETWORK SUB SYSTEM,简称NSS)NAPI入口函数是: int nss_core_handle_napi(struct napi_struct* napi,int budget) 其中,入参budget是每次消耗的预算,即一次最多处理几个报文。 在下面的循环中,会判断这个值是否已减到了0,非零时继续。 基本流程是: 1、napi->dev中记录有

NSS [HUBUCTF 2022 新生赛]checkin

NSS [HUBUCTF 2022 新生赛]checkin 判断条件是if ($data_unserialize['username']==$username&&$data_unserialize['password']==$password),满足则给我们flag。正常思路来说,我们要使序列化传入的username和password等于代码中的两个同名变量,可是在include("flag

NSS [NCTF 2018]全球最大交友网站

NSS [NCTF 2018]全球最大交友网站 题目描述:作为一个程序员你能不知道这个? 那应该就是GitHub了,联想到git泄露。 啥都不要说,先dirsearch扫一下试试。 python dirsearch.py -u http://node4.anna.nssctf.cn:28531/ 确实有git泄露,但是这…我是捅了git的老窝了吗??? 用githack把源码

NSS [HUBUCTF 2022 新生赛]checkin

NSS [HUBUCTF 2022 新生赛]checkin 判断条件是if ($data_unserialize['username']==$username&&$data_unserialize['password']==$password),满足则给我们flag。正常思路来说,我们要使序列化传入的username和password等于代码中的两个同名变量,可是在include("flag

NSS [鹏城杯 2022]压缩包

NSS [鹏城杯 2022]压缩包 考点:条件竞争/逻辑漏洞(解压失败不删除已经解压文件) 参考:回忆phpcms头像上传漏洞以及后续影响 | 离别歌 (leavesongs.com) 源码有点小多 <?phphighlight_file(__FILE__);function removedir($dir){$list= scandir($dir);foreach ($list as

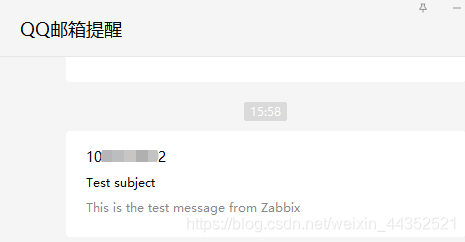

Error initializing NSS: Unknown error -8015.(zabbix使用脚本配置邮件告警报错解决)

背景: 在安装完 mailx 之后,在 Linux 上测试发送邮件,是可以成功接收到的;但是在自己配置了脚本告警之后(通过调用脚本的方式来进行邮件告警),在发送测试邮件的时候提示 “Media type test successful.” 这表示测试是成功的,但是却迟迟没有收到邮件。于是查看邮件日志发现是有报错 Error initializing NSS: Unknown error -80

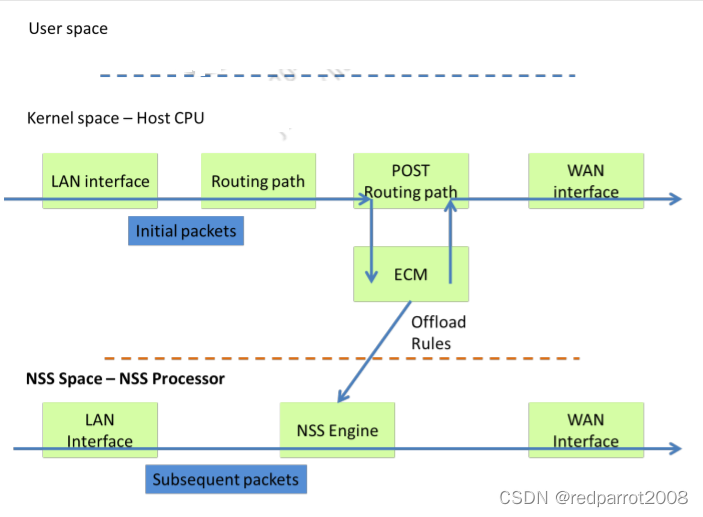

NSS External acceleration control with PCC

NSS 高通路由器平台经常提到 NSS,是Networking Subsystem得简称,网络子系统得主要功能就是是否加速 指定的报文,通过分类器(classifiers)决定哪个报文和该报文什么什么进行加速。使能accelerate 后,这类报文就会在NSS里,通过L2转发到相应端口,不再送到kernel的协议栈里,实现了报文的加速。 Enhanced Connection Manager

rpm误升级nss导致rpm和yum无法使用

rpm误升级nss导致rpm和yum无法使用 1.安装iozone时,使用rpm更新了glibc和nss安装包 输入命令rpm -Uvh nss-softokn-freebl-3.44.0-8.el7_7.x86_64.rpm --nodeps 2.安装后发现rpm和yum无法使用,提示:error: Failed to initialize NSS library 3.将nss回退到之前的版本:

NSS [UUCTF 2022 新生赛]websign

NSS [UUCTF 2022 新生赛]websign 开题就给了提示 ban了F12,鼠标右键,Ctrl+U 可以用view-source: 别人的思路:ctrl+s下载页面,notepad++打开

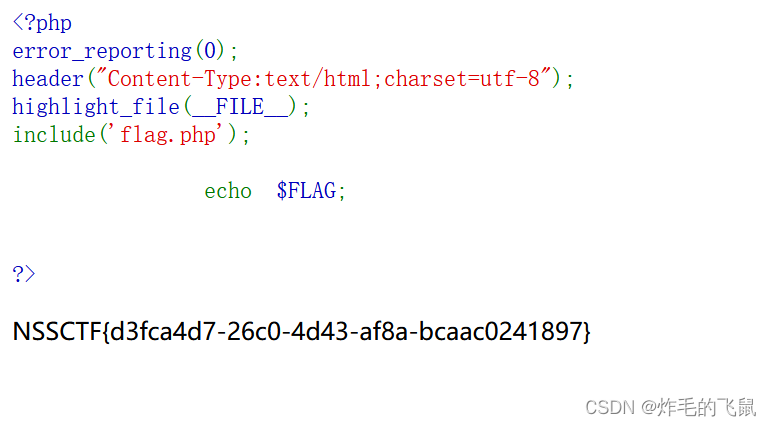

NSS [鹤城杯 2021]EasyP

NSS [鹤城杯 2021]EasyP 直接给了源码 <?phpinclude 'utils.php';if (isset($_POST['guess'])) {$guess = (string) $_POST['guess'];if ($guess === $secret) {$message = 'Congratulations! The flag is: ' . $flag;} e

NSS [UUCTF 2022 新生赛]websign

NSS [UUCTF 2022 新生赛]websign 开题就给了提示 ban了F12,鼠标右键,Ctrl+U 可以用view-source: 别人的思路:ctrl+s下载页面,notepad++打开

NSS [SWPUCTF 2021 新生赛]sql

NSS [SWPUCTF 2021 新生赛]sql 很明显是sql,有waf。 参数是wllm get型传参,有回显,单引号闭合,回显位3 跑个fuzz看看waf 过滤了空格 = and 报错注入 空格->%09=->likeand->&& 爆库:test_db-1%27union%09select%091,database(),3%23 获取:-1%2

如何手动创建可信任证书DB并配置 nss-config-dir

以阿里云免费邮箱为例 1. 如何下载证书链 证书链说明 使用 gnutls gnutls-cli --print-cert smtp.aliyun.com:465 < /dev/null > aliyun-chain.certs 使用 openssl showcerts $ echo -n | openssl s_client -showcerts -connect smtp.al

NSS [HNCTF 2022 WEEK2]ez_SSTI

NSS [HNCTF 2022 WEEK2]ez_SSTI 开题,已经提示了是SSTI 参数是name,测试得出模板是jinja2。 先跑一下fuzz。字典在我博客CTFshow的SSTI那篇。 看了一下,貌似没过滤。 六种执行命令方式我们选择eval执行命令。其他几种也行。 找os._wrap_close类。定位到了137 {{''.__class__.__base

![NSS [SWPUCTF 2022 新生赛]ez_ez_unserialize](https://img-blog.csdnimg.cn/img_convert/2483fb085d8401a8346df38b90ae5c16.png)

![NSS [SWPUCTF 2022 新生赛]奇妙的MD5](https://img-blog.csdnimg.cn/img_convert/cdbff4fe34ac5f0ab28c65dc2d8edd28.png)

![NSS [HUBUCTF 2022 新生赛]checkin](https://img-blog.csdnimg.cn/img_convert/80531a438bc9d8641c0339a895eafed2.png)

![NSS [NCTF 2018]全球最大交友网站](https://img-blog.csdnimg.cn/img_convert/a1e583515ee261fe38536f114f29de08.png)

![NSS [鹏城杯 2022]压缩包](https://img-blog.csdnimg.cn/img_convert/3ddb0e3bd5a32625695fa42f07a701b1.png)

![NSS [UUCTF 2022 新生赛]websign](https://img-blog.csdnimg.cn/img_convert/3341430f22b50164d2e002ef001886ba.png)

![NSS [鹤城杯 2021]EasyP](https://img-blog.csdnimg.cn/img_convert/9b91a65ed72d5c1f215c694ab99b27c1.png)

![NSS [SWPUCTF 2021 新生赛]sql](https://img-blog.csdnimg.cn/img_convert/e63d0f2b076b322c0c6efc77bb9e2d72.png)

![NSS [HNCTF 2022 WEEK2]ez_SSTI](https://img-blog.csdnimg.cn/img_convert/72efeb2eb6f55cef5846de00e780a539.png)