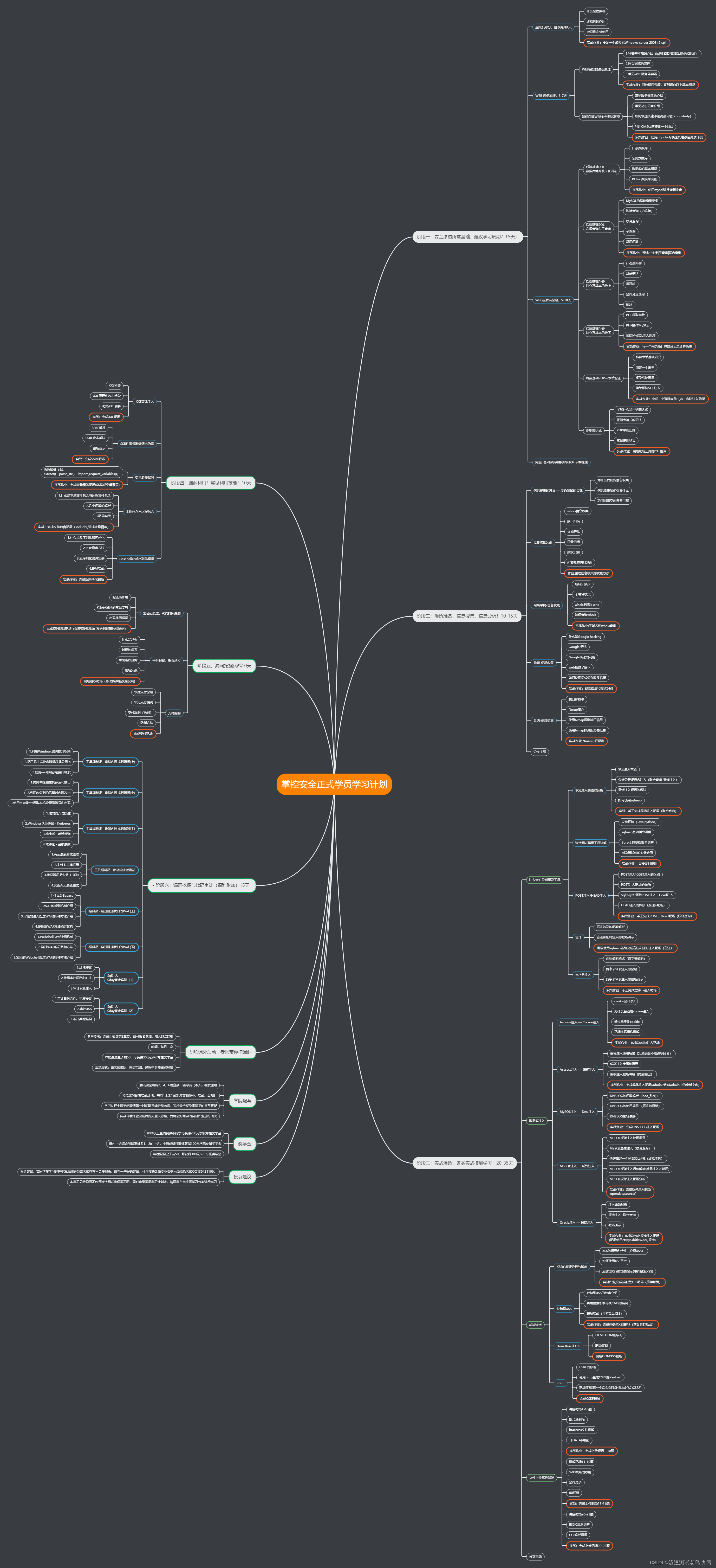

getshell专题

高危CNVD获取姿势|用友-U8-OA基础版存在文件上传漏洞getshell

漏洞描述 用友U8-OA基础版存在任意文件覆盖写入漏洞 漏洞说明:用友U8-OA基础版因为代码问题,存在任意文件覆盖写入漏洞,可以覆盖写入系统中存在的文件,可getshell。FOFA指纹: body="致远" && "/yyoa/" && icon_hash="23842899" 产品版本证明:根据上方fofa检索到的结果,任意打开一个系统,在系统登陆界面底部有版本信息 漏洞

WooYun-2016-199433 -phpmyadmin-反序列化RCE-getshell

参考资料: Phpmyadmin 脚本/设置.php反序列化漏洞 (WooYun-2016-199433)复现_phpmyadmin scriptssetup.php 反序列化漏洞-CSDN博客 https://blog.csdn.net/haoxue__/article/details/129368455利用pearcmd.php文件包含拿shell(LFI)_pearcmd文件包含-CSD

漏洞挖掘 | 记一次项目上从前台登录到Getshell

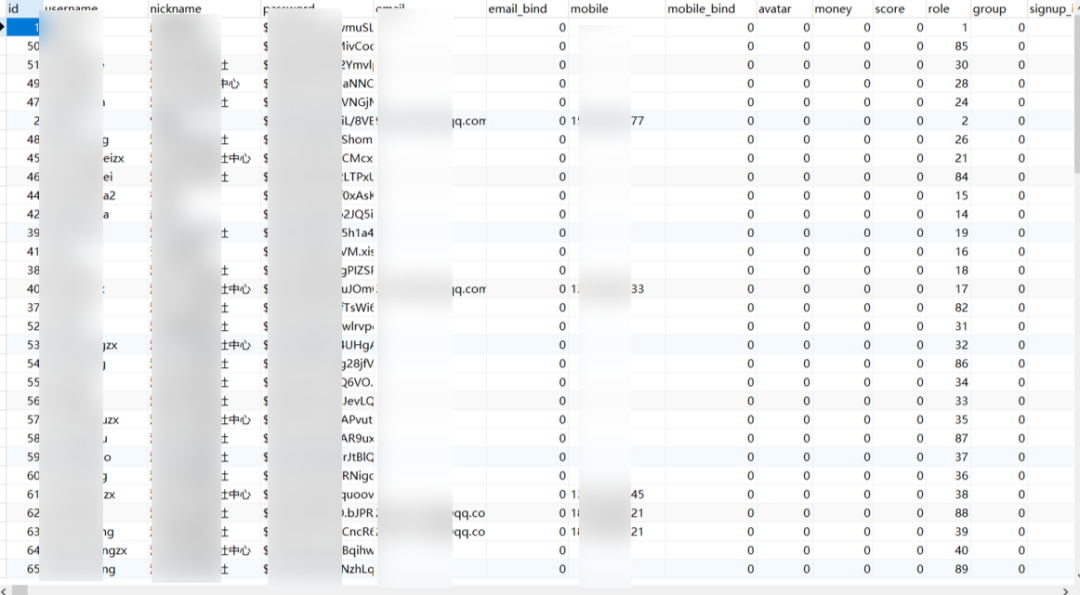

这一次要打的目标是一个管理系统,开局一个登录框,按照常规思路是先测测弱口令然后爆破,不行再试试SQL注入,这一次运气较好,admin1,admin直接进去了 进入后台,功能还是很多的 有个上传,不过没啥用,上传php还是被限制了。于是去尝试找找指纹信息 在这里找到了CMS信息,去百度一下历史漏洞 不过不知道版本号,那就一个一个试就行了,最后用一个该C

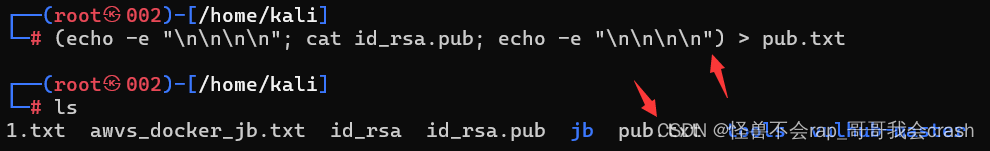

redis服务连接及常规操作和redis服务getshell

简介 Redis,英文全称是Remote Dictionary Server(远程字典服务),是一个开源的使用ANSI C语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value数据库,并提供多种语言的API。 redis服务于传统服务器不同,redis是内存数据库,Redis的数据是存在内存中的。它的读写速度非常快,每秒可以处理超过10万次读写操作,因此redis被广泛应用于缓存

PhpAdmin-getshell

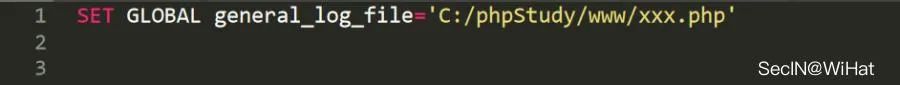

PhpAdmin-getshell 通过未授权成功写入,然后getshell 路径:C:\phpstudy_pro\Extensions\MySQL5.7.26\ 写入木马: into写入文件: 使用需看要secure_file_priv的值。 当value为“null”时,不允许读取任意文件 当value为“空”时,允许读取任意文件 value可也已设置为其他路径。 show varia

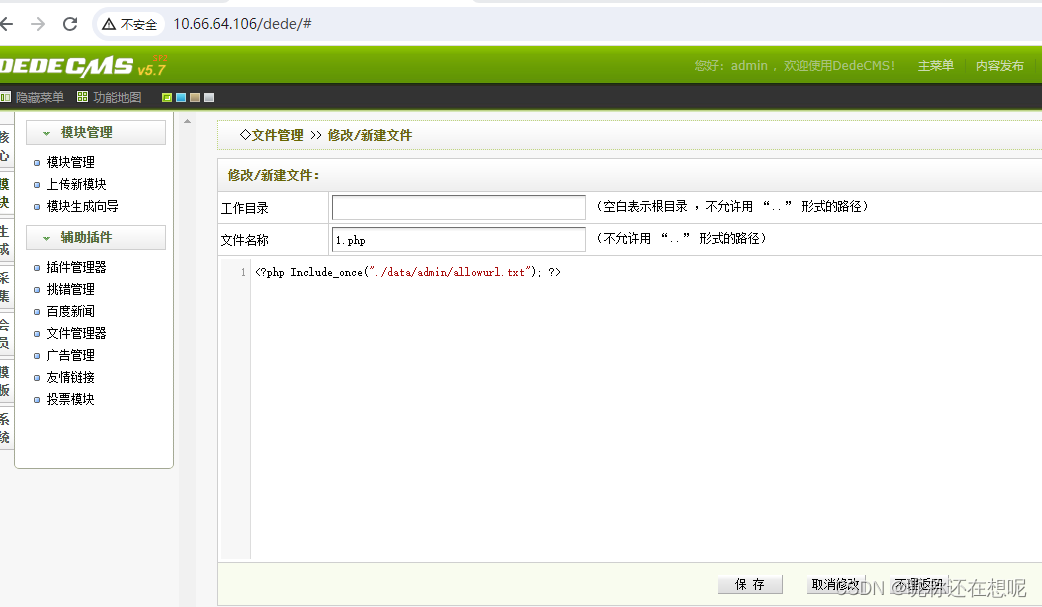

CVE-2023-2928 DedeCMS 文件包含漏洞getshell 漏洞分析

DedeCMS(也称为织梦CMS)是一款基于PHP+MySQL的开源内容管理系统。 在 DedeCMS 5.7.106 及之前的版本中发现一个漏洞。它已被宣布为关键。受此漏洞影响的是未知功能的文件uploads/dede/article_allowurl_edit.php。对参数 allurls 的操作会导致代码注入。攻击可以远程发起。该漏洞已向公众披露并可能被使用。此漏洞的关联标识符为 VDB

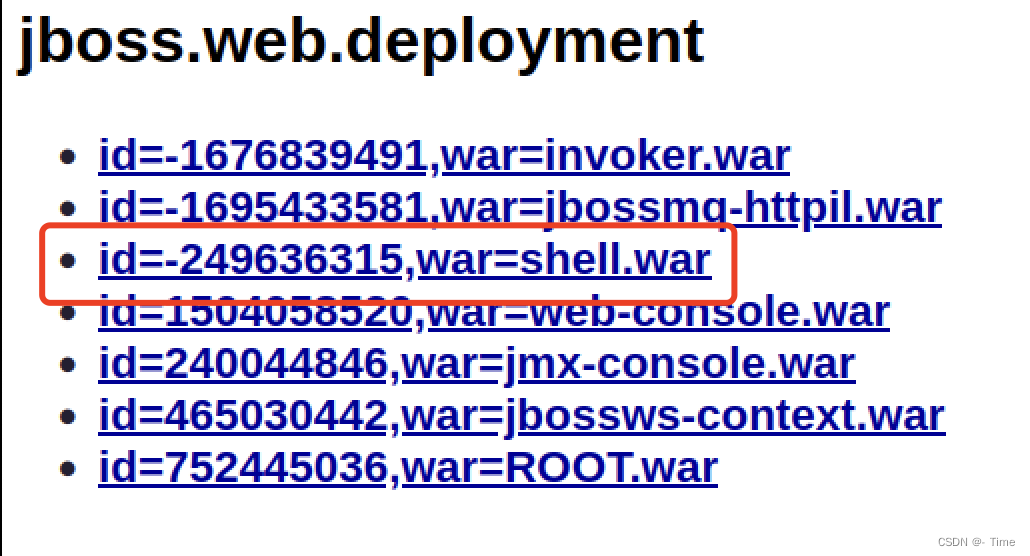

Jboss未授权访问getshell(JMX-Console)

漏洞简介 Jboss的webUI界面 http: ip:port/jmx-console 未授权访问(或默认密码 admin/admin),可导致JBoss的部署管理的信息泄露,攻击者也可以直接上传木马获取webshell 默认端口:8080 环境搭建 使用docker搭建 docker search testjboss docker pull testjboss/jboss docke

Duoduo **多多淘宝客 = v7.2+++++管理权限++GetShell

登陆后台后, 通过抓包工具获取当前会话COOKIE, 再按照程序参数说明填写上抓取的COOKIE.中间过程中EXP程序提示登陆失败的语句, 那就说明你抓取COOKIE是无效的. 这时你就要注意下, 你的COOKIE是否填写正确.细节如下所示. 你用抓包工具抓到的HTTP返回头信息COOKIE部分可能如下: PHPSESSID={cookie} 将{cookie}的字符串部分拷贝出来, 才是适合

phpmyadmin后台getshell方法学习总结

0x00 前言 最近看的一篇文章中提到过phpmyadmin一些后台getshell方式,就想着写篇博客学习总结一下~~ 0x01 getshell方法 一、select into outfile直接写入 1.利用条件 对web目录需要有写权限能够使用单引号知道绝对路径secure_file_priv没有具体值 2.步骤 查看有没有配置secure_file_priv show glo

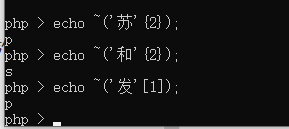

[SUCTF 2018]GetShell --不会编程的崽

这题的难点在于无数字无字母上传木马。难道是命令执行吗?哎,是文件上传,不过知识点通用。看下界面吧 要么后台文件扫描,要么右键源代码。还算源代码简单一些 给了一部分源码。大致意思是,它会检查文件内容,除前五个字符外。黑名单并没有给出,但是这里fuzz后大概就剩这几个字符了。 $ ( ) . ; = [ ] _~ "~"没有过滤,大概是取反了,但是没%,所以应该是自增与取反的结合。

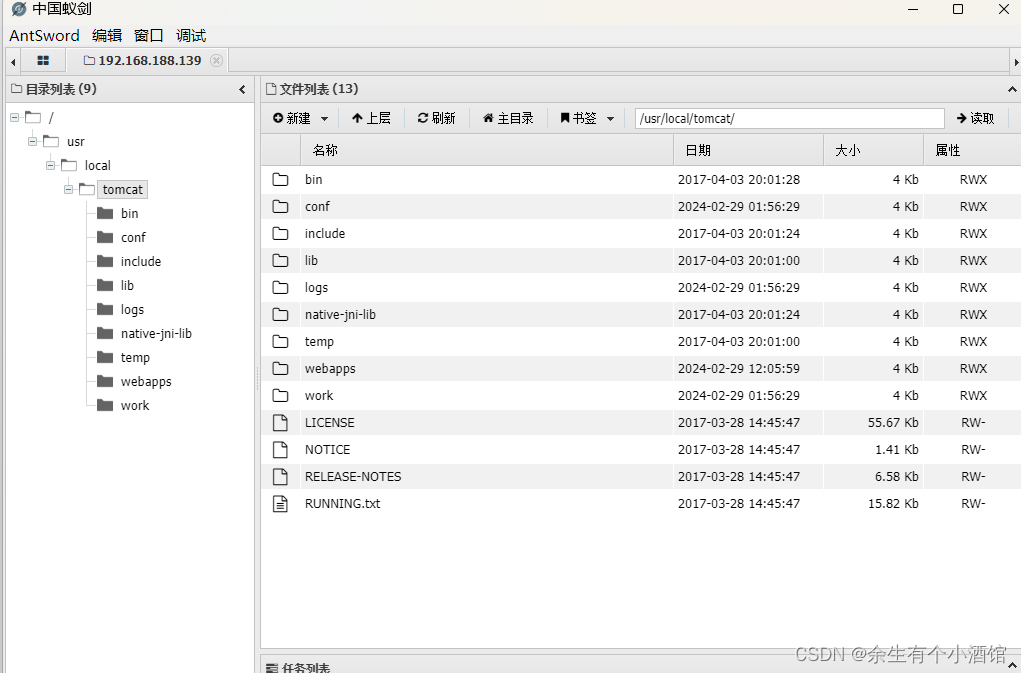

vulhub中Tomcat7+ 弱口令 后台getshell漏洞

Tomcat版本:8.0 环境说明 Tomcat支持在后台部署war文件,可以直接将webshell部署到web目录下。其中,欲访问后台,需要对应用户有相应权限。 Tomcat7+权限分为: manager(后台管理) manager-gui 拥有html页面权限 manager-status 拥有查看status的权限 manager-script 拥有text接口的权限,和st

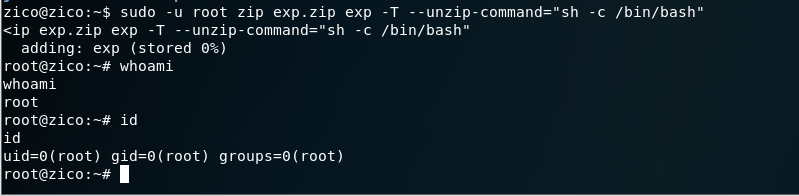

CTF靶场-目录遍历getshell+内核溢出提权/密码复用提权

实验环境 攻击者:Kali Linux(192.168.0.19)靶机:Oracle VM VirtualBox 6.1.10——Ubuntu(64-bit)(192.168.0.249) 实验流程 端口扫描 目录扫描 其中/dbadmin/疑似网站数据库后台管理页面 访问url:http://192.168.0.249/dbadmin 弱口令:admin 该web程序为phplitea

实战-记一次edu证书站getshell

本来前几天就写了,但后来挖了个同济的,想等审核后再一块写,结果今天, 真的不想说话,又重复了,哥几个太卷了,, 01.站点首页 02.然后发现注册功能正常,,(不要问为啥正常,说明可能没被提过) 03.由于这个站漏洞是团队成员发现的,搞不出数据不想和edu扯皮,发出来,发现后台存在问题,, 04.后台是php的站点,意味着什么?意味挖掘要多注意注入,如果是jsp的站点,意味着什么? 意味

2018SUCTF Getshell特殊字符shell

0x01 源码 if($contents=file_get_contents($_FILES["file"]["tmp_name"])){$data=substr($contents,5); foreach ($black_char as $b) { if (stripos($data, $b) !== false){ die("illegal char

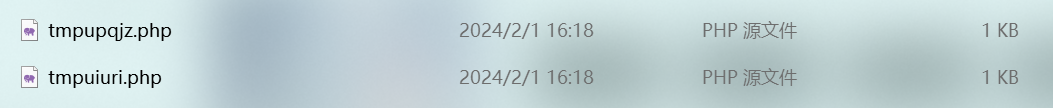

sql注入之GETSHELL

2024.2.1 GETSHELL 利用SQL注入获取MYSQL数据库权限的要求: 文件读写基本要求: 是root用户最高权限 知道网站的绝对路径 文件读写注入的原理: 利用文件的读写权限进行注入,它可以写入一句话木马,也可以读取系统文件的敏感信息 文件读写注入的条件: 高版本的MYSQL添加了一个新的特性secure_file_priv,该选项限制了mysql导出文件的权限

GetShell的姿势

0x00 什么是WebShell 渗透测试工作的一个阶段性目标就是获取目标服务器的操作控制权限,于是WebShell便应运而生。Webshell中的WEB就是web服务,shell就是管理攻击者与操作系统之间的交互。Webshell被称为攻击者通过Web服务器端口对Web服务器有一定的操作权限,而webshell常以网页脚本的形式出现。常见的WebShell使用asp、jsp和php来编写,

【漏洞复现】DophinPHP后台getshell

漏洞描述 DolphinPHP(海豚PHP)是一个基于ThinkPHP5.1.41LTS开发的一套开源PHP快速开发框架,DolphinPHP秉承极简、极速、极致的开发理念,为开发集成了基于数据-角色的权限管理机制,集成多种灵活快速构建工具,可方便快速扩展的模块、插件、钩子、数据包。统一了模块、插件、钩子、数据包之间的版本和依赖关系,进一步降低了代码和数据的冗余,以方便开发者快速构建自己的应用。

【漏洞复现】DophinPHP后台getshell

漏洞描述 DolphinPHP(海豚PHP)是一个基于ThinkPHP5.1.41LTS开发的一套开源PHP快速开发框架,DolphinPHP秉承极简、极速、极致的开发理念,为开发集成了基于数据-角色的权限管理机制,集成多种灵活快速构建工具,可方便快速扩展的模块、插件、钩子、数据包。统一了模块、插件、钩子、数据包之间的版本和依赖关系,进一步降低了代码和数据的冗余,以方便开发者快速构建自己的应用。

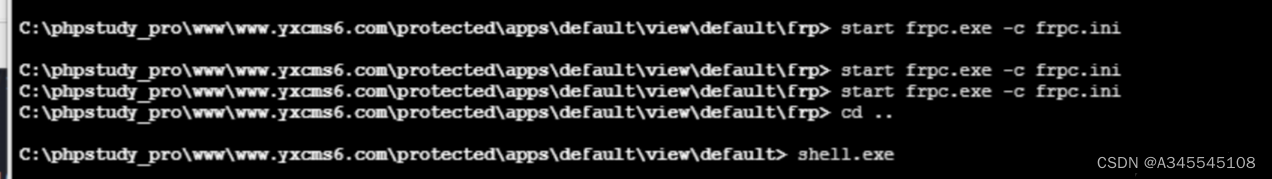

红队攻防实战之某商城Getshell

此后如竟没有炬火,我便是唯一的光 信息收集 端口扫描 nmap -T4 -A -p 1-65535 可以看到目标系统开放22、80、888、3306、8800端口 敏感文件扫描 http:///admin/login.html 后台登陆地址泄露 漏洞挖掘 phpinfo信息泄露 phpinfo信息泄露,此站为Linux Thinkphp代码执行Getshell

CVE-2020-0796漏洞复现getshell

漏洞描述 SMB远程代码执行漏洞 SMB 3.1.1协议中处理压缩消息时,对其中数据没有经过安全检查,直接使用会引发内存破坏漏洞,可能被攻击者利用远程执行任意代码。攻击者利用该漏洞无须权限即可实现远程代码执行,受黑客攻击的目标系统只需开机在线即可能被入侵。 漏洞原理 Microsoft服务器消息块(SMB)协议是Microsoft Windows中使用的一项Microsoft网络文件共享协

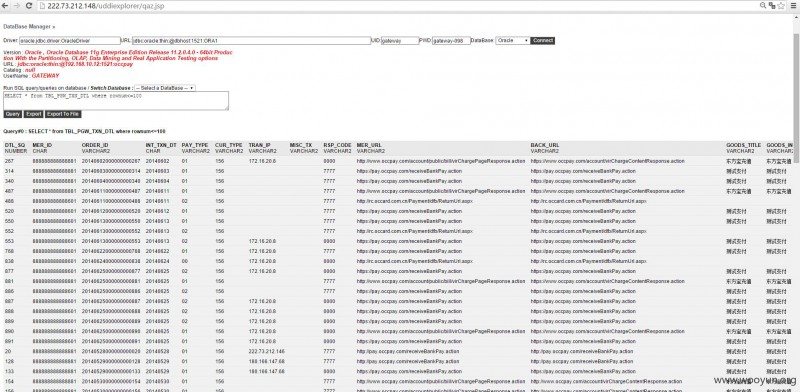

java反序列化getshell,上海东方汇融多个网站存在Java反序列化漏洞致使多个网站Getshell涉及大量客户信息 | CN-SEC 中文网...

1.东方宝缴费系统 #/u57fa/u7840/u914d/u7f6e: jdbc.driver=oracle.jdbc.driver.OracleDriver jdbc.url=jdbc:oracle:thin:@192.168.10.12:1521:occpay jdbc.username=portal jdbc.password=portal-098 2.企业控制平台

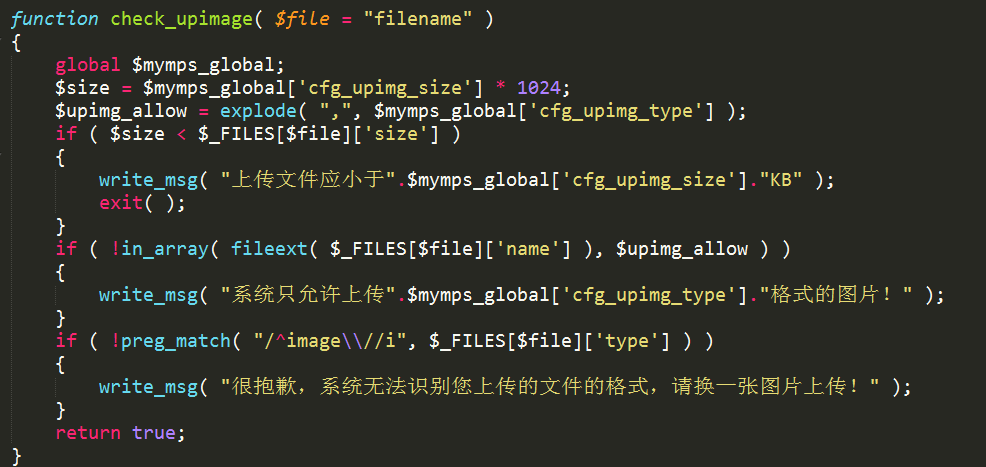

蚂蚁分类getshell

程序介绍:我们毫无保留的告诉你们这个Mymps蚂蚁分类信息系统5.6S多城市版网站源码+新版手机界面纯安装版,去除域名限制,你可以无限制的安装使用,无功能限制,亲测保证稳定运行。此程序部分核心文件是用zend加密的,但不影响使用。如果你安装不上,原因很简单就是服务器环境问题。 /member/include/inc_shop.php if($if_corp == 1){

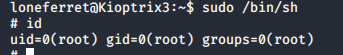

Kioptrix: Level 3靶机实战 lotu cms +sql注入 getshell ht编辑器有root权限,修改/etc/sudoers文件使当前用户具有root权限 提权

Kioptrix: Level 3靶机实战 前言0x01 信息收集1.1 探测靶机ip1.2 nmap探测端口1.3 目录遍历 0x02 漏洞探测2.1 访问 80端口2.1.1 登录功能查看2.1.1.1cms漏洞搜索2.1.1.2 msf利用 2.1.2 点击网页功能点2.1.2.1列数和回显点数据库数据表可能存在用户名密码的表的字段账号密码或者用sqlmap 2.1.3 登录lonef

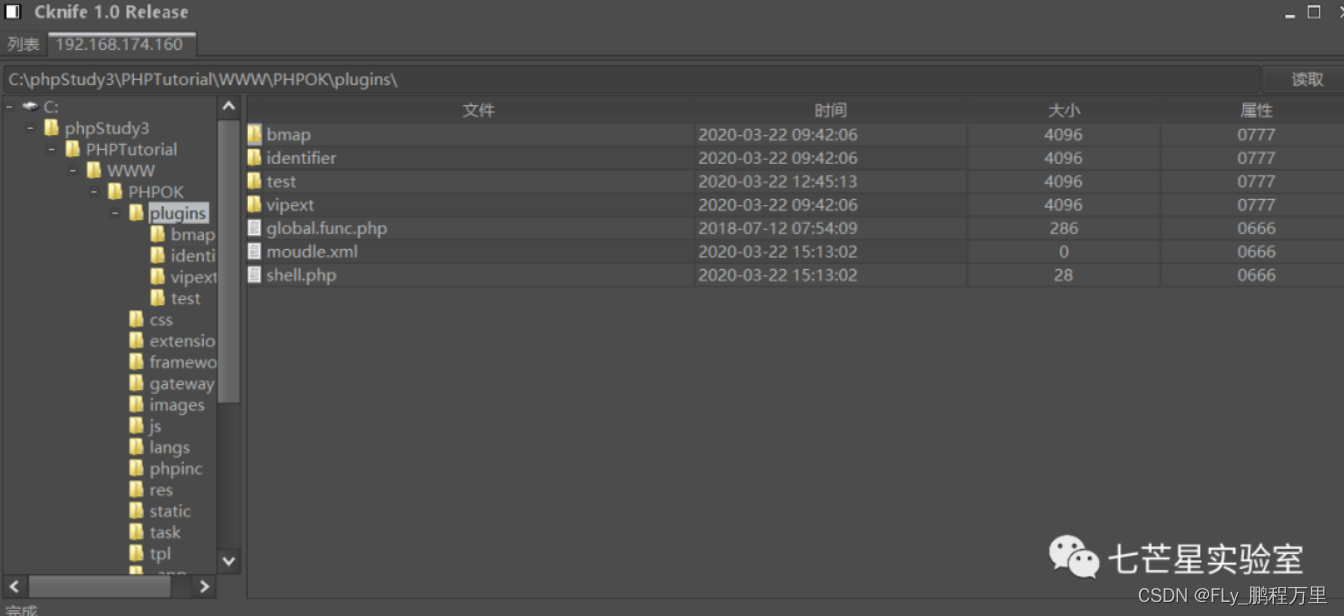

PHPOK_5.4.3后台添加插件Getshell

影响范围 PHPOK<=5.4.3 漏洞类型 插件上传导致Getshell 利用条件 登陆后台管理账号 漏洞概述 PHPOK_5.4.305后台插件中心允许用户上传本地插件到服务器,攻击者在登陆管理后台的情况下可以构造一个包含一句话木马的shell.zip,然后上传到服务器,由于服务器端会自动将压缩包中的插件文件解压到plugins目录下,所以攻击者直接可以获得一个shell,从而控

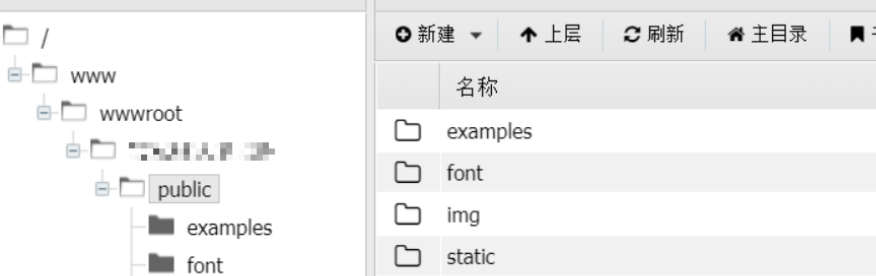

文件上传漏洞实战getshell

目录 0x01 信息收集 0x02 寻找接口 0x03 拼接路径 0x04 权限 0x01 信息收集 通过fofa,子域名收集等相关工具搜索域名 定位到站点:htps://xx..edu.cn/x/xx/ 0x02 寻找接口 通过f12寻找相关的js,发现有其他的页面 0x03 拼接路径 https://xx.xx.edu.cn/xx/xx/re

发卡网shell漏洞_个人发卡源码审计【getshell+前台任意重置】【跟随大哥的脚步0x002】...

本帖最后由 Adian大蝈蝈 于 2020-8-13 04:07 编辑 个人发卡平台美化加强版 虽然说是加强版 但是我也没见着加强在哪里 0x001 前台: 发卡1.png (106.75 KB, 下载次数: 0) 2020-8-13 11:16 上传 初略的看了一下前台 qnmd就两个功能是自己的其他都是外接的功能 这谁顶得住阿 发卡2.jpg (4.58 KB, 下载次数: 1) 20

![[SUCTF 2018]GetShell --不会编程的崽](https://img-blog.csdnimg.cn/direct/f41ab064d9244c7aa8b65ee343761aff.png)