本文主要是介绍培养软件开发安全人才,缓解网安人才百万缺口,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

前言

随着2020年的疫情冲击,公共与商业服务的数字化规模逐渐扩大。网络安全不再承担着业务辅助的角色,而成为了公共与企业运营的核心保障。

产业增长带来了相关职位的需求上涨,据猎聘网《2020网络安全人才发展白皮书》显示,在网络安全行业中,技术岗位从业人员占到41.3%;研究和管理岗位,分别占比20%和18%。与此相应,白皮书认为即使技术岗位人员较多,但相应需求量依旧处于最高位:44.14%,而研究与管理则只占了34.08%和14.67%。

因此,关于网络安全行业人才紧缺的相关报道不绝于耳。但通过对产业规模及行业发展的调研可发现,该行业人才需求似乎并没有表面上看起来那么简单。

网安行业年复合增长率超过15%

据中国信通院《中国网络安全产业白皮书(2020年)》显示,2019年我国网络安全产业规模达到1563.59亿元,较2018年增长17.1%,预计2020年产业规模将超为1702亿元,较2015年翻了一番,平均增速远超国际平均水平。

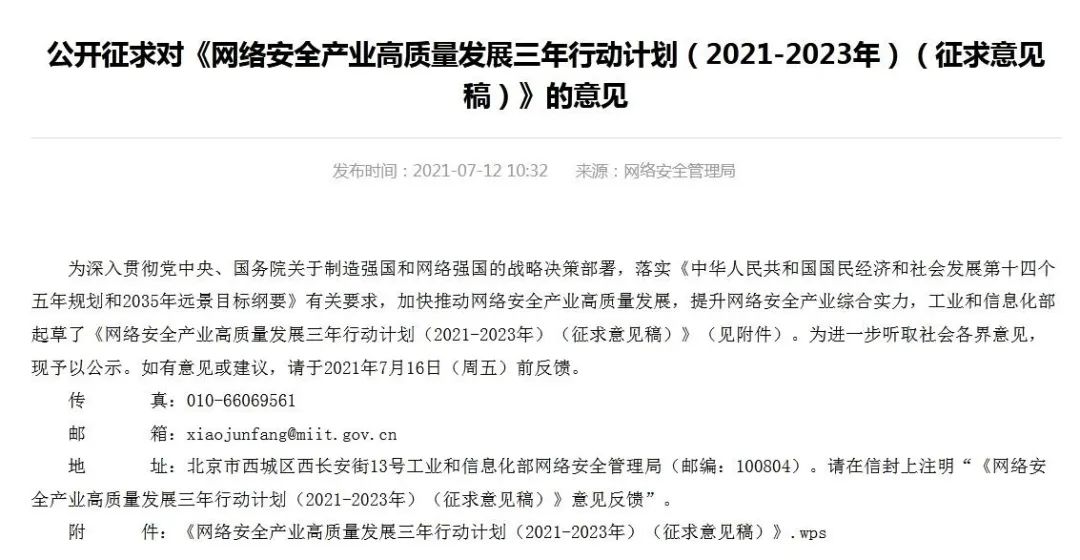

今年7月,工信部关于《网络安全产业高质量发展三年行动计划(2021-2023年)(征求意见稿)》中也认为,到2023年网络安全产业规模将超过2500亿元,年复合增长率超过15%。

高校专业人才培养不足

在15%的高复合增长趋势下,人员供给却出现

这篇关于培养软件开发安全人才,缓解网安人才百万缺口的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!