本文主要是介绍.mallox病毒攻击下的数据复苏:应对.mallox勒索病毒的解密策略,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

尊敬的读者:

随着科技的发展,互联网的普及,网络安全问题变得愈发严峻。在这其中,勒索病毒一直是网络攻击的一种常见形式之一。其中一种名为.mallox的勒索病毒近来备受关注,因其对文件进行加密,并要求受害者支付赎金以获取解密密钥而引起广泛关注。本文将介绍.mallox勒索病毒的特点,探讨如何有效地恢复被加密的数据文件,并提供一些建议以防止未来的感染。如果不幸中招,千万不要慌乱,因为我们的技术服务号(shuju315)为您提供全方位的帮助。

了解.mallox的勒索病毒

匿名性

.mallox病毒的攻击者通常倾向于保持匿名,使用匿名加密货币进行支付,使得他们的追踪变得更加困难。

不可逆的加密

.mallox采用强大的加密算法,使得加密后的文件难以破解。因此,除非有正确的解密密钥,否则恢复文件几乎是不可能的。

警惕赎金勒索

尽管攻击者威胁要提供解密密钥,但支付赎金并不能保证文件会被完全还原。因此,专业的安全建议通常是不建议支付赎金。

通过了解.mallox勒索病毒的传播途径、加密方法以及勒索信息的特点,用户可以更好地防范这种类型的网络威胁。同时,建议定期更新防病毒软件、备份重要数据,并保持警惕,避免点击不明链接或下载不可信附件。

利用解密工具

使用解密工具是尝试解密被.mallox勒索病毒加密的文件的一种方法。请注意,解密工具的有效性取决于多个因素,包括病毒的具体变种和加密算法的强度。以下是一些可能的步骤,尽管并不能保证成功:

-

确认感染: 确保您的计算机确实受到.mallox病毒感染。检查文件是否被加密,并查看是否有.mallox病毒的相关勒索信息。

-

查找解密工具: 在互联网上搜索.mallox解密工具。一些安全公司和组织可能提供专门设计用于特定勒索病毒解密的工具。查找官方和受信任的来源,并确保您正在使用最新版本的工具。

-

确保合法性: 下载解密工具时务必确保来源合法可信,以免下载到恶意软件。避免从不明来源的网站或论坛下载解密工具,以减少进一步感染的风险。

-

备份加密文件: 在尝试解密之前,请务必备份受感染的文件。这可以防止在解密尝试失败时导致文件永久丢失。

-

离线解密: 在断开计算机与互联网的连接的情况下运行解密工具。这有助于防止病毒在解密过程中进一步感染文件。

-

按照说明操作: 解密工具通常会附带使用说明。请按照说明操作,并严格按照步骤执行解密过程。有些工具可能需要提供特定的信息,如加密文件的哈希值等。

-

监测结果: 在解密过程中,工具可能会提供有关解密成功或失败的信息。仔细监测这些信息,以便了解解密尝试的结果。

请注意,解密工具的有效性并不总是保证,因为病毒可能会不断演变,采用更强大的加密算法。如果解密工具无法解锁您的文件,您可能需要考虑其他方法,如使用备份或寻求专业网络安全帮助。

面对复杂的勒索病毒,您需要数据恢复专家作为坚强后盾。我们的专业团队(技术服务号shuju315)具备丰富的经验和技术知识,精通各类数据恢复技术,能够应对各种数据加密情况。

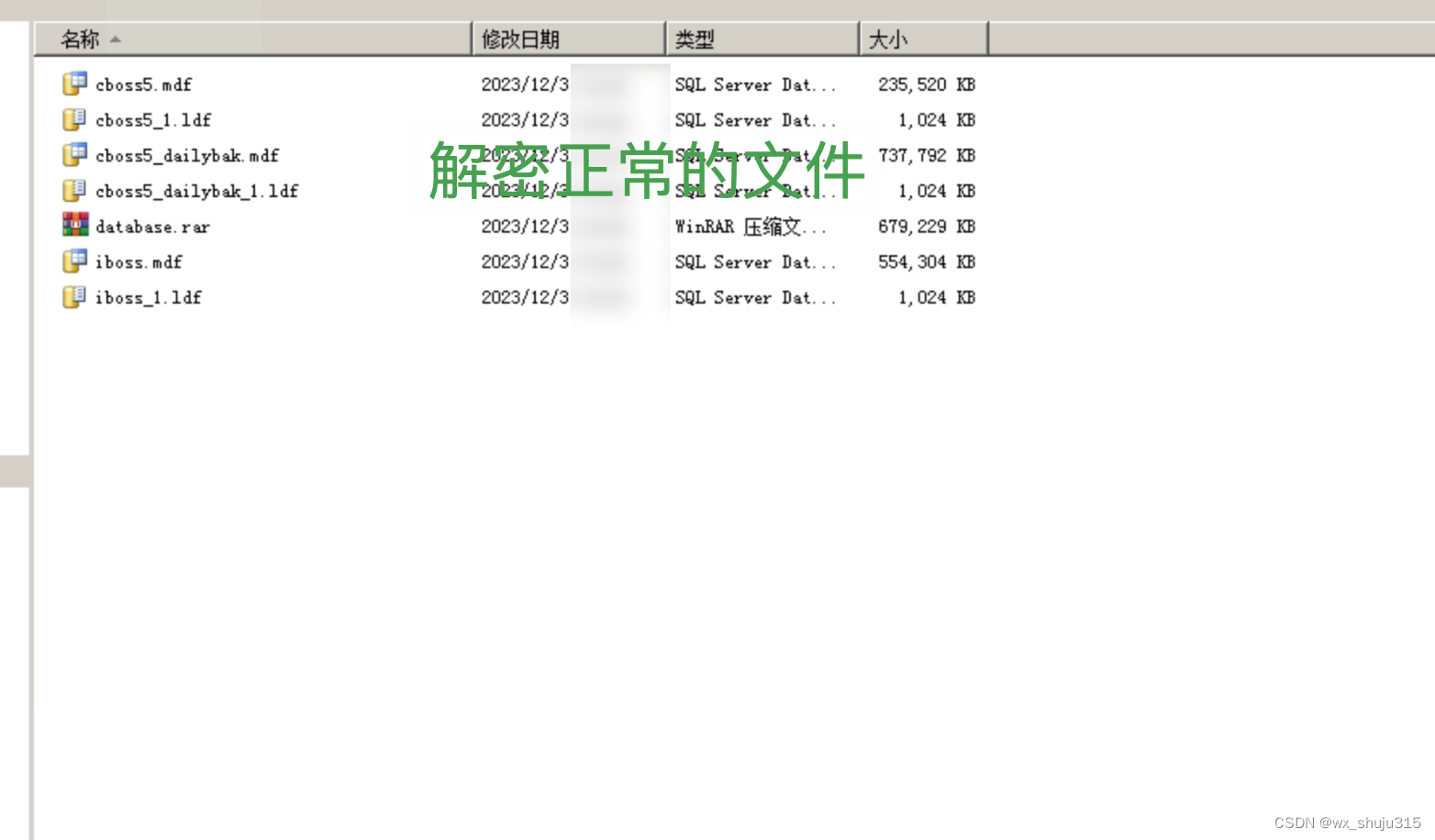

【mallox数据恢复案例】

如何阻止病毒传播

为了阻止.mallox病毒或其他勒索病毒的传播,您可以采取以下措施来加强系统的安全性:

1. 使用强大的安全软件

确保您的计算机上安装并定期更新强大的防病毒软件。这些软件可以检测并阻止已知的病毒和恶意软件,并提供实时保护。

2. 定期更新系统和应用程序

及时安装操作系统和应用程序的安全更新和补丁,以修复已知漏洞。病毒通常通过利用系统或应用程序的漏洞来传播,因此及时的更新对于保护系统至关重要。

3. 使用防火墙

启用和配置计算机上的防火墙,以监控和控制网络流量。防火墙可以阻止未经授权的访问,提高系统的整体安全性。

4. 谨慎点击链接和下载附件

教育用户避免点击不明链接或下载来自未知来源的附件。这是.mallox病毒传播的常见途径之一。使用电子邮件和社交媒体时尤其要小心。

5. 实施网络访问控制

限制网络上的访问权限,确保用户只能访问他们需要的资源。这有助于减小病毒传播的范围,使其更难在整个网络中蔓延。

6. 教育员工

为员工提供网络安全培训,教育他们有关勒索病毒和其他网络威胁的基本知识。增加员工的网络安全意识可以减少点击恶意链接或打开可疑附件的可能性。

7. 数据备份

定期备份您的重要数据,并确保备份是存储在安全位置的。在面临勒索病毒攻击时,有备份可以帮助您快速恢复数据而无需支付赎金。

8. 使用最新的浏览器和插件

确保您的浏览器和浏览器插件是最新版本,因为这些工具经常更新以修复安全漏洞。

通过结合这些安全实践,您可以大大提高系统对.mallox勒索病毒的抵抗力,减少其传播和感染的可能性。

这篇关于.mallox病毒攻击下的数据复苏:应对.mallox勒索病毒的解密策略的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!