解密专题

Java中使用Hutool进行AES加密解密的方法举例

《Java中使用Hutool进行AES加密解密的方法举例》AES是一种对称加密,所谓对称加密就是加密与解密使用的秘钥是一个,下面:本文主要介绍Java中使用Hutool进行AES加密解密的相关资料... 目录前言一、Hutool简介与引入1.1 Hutool简介1.2 引入Hutool二、AES加密解密基础

Java 后端接口入参 - 联合前端VUE 使用AES完成入参出参加密解密

加密效果: 解密后的数据就是正常数据: 后端:使用的是spring-cloud框架,在gateway模块进行操作 <dependency><groupId>com.google.guava</groupId><artifactId>guava</artifactId><version>30.0-jre</version></dependency> 编写一个AES加密

【C#生态园】解密C# Web框架:选对框架,事半功倍

探秘C# Web开发利器:六款高性能框架与库详细解读 前言 在当今的软件开发领域,C#作为一种多用途编程语言,被广泛应用于各种类型的应用程序开发。特别是在Web开发领域,有许多优秀的C# Web框架和库,本文将对其中一些备受关注的框架进行介绍和比较,帮助读者更好地选择适合其项目需求的工具。 欢迎订阅专栏:C#生态园 文章目录 探秘C# Web开发利器:六款高性能框架与库详细解

超级 密码加密 解密 源码,支持表情,符号,数字,字母,加密

超级 密码加密 解密 源码,支持表情,符号,数字,字母,加密 可以将表情,动物,水果,表情,手势,猫语,兽语,狗语,爱语,符号,数字,字母,加密和解密 可以将文字、字母、数字、代码、标点符号等内容转换成新的文字形式,通过简单的文字以不同的排列顺序来表达不同的内容 源码截图: https://www.httple.net/152649.html

详解BitLocker模式及加密数据和解密方法及无法访问解决之道

BitLocker主要有两种工作模式:TPM模式和U盘模式,同时为了实现更高程度的安全,我们还可以同时启用这两种模式。 BitLocker 自动设备加密在全新安装体验 (OOBE) 期间启动。 但是,只有在用户使用 Microsoft 帐户或 Azure Active Directory 帐户登录后,才会启用(提供)保护。 在此之前,保护已暂停,数据不受保护。 使用本地帐户不会启用 BitLoc

RC4加密解密算法123

RC4是一种对称密码算法,它属于对称密码算法中的序列密码(streamcipher,也称为流密码),它是可变密钥长度,面向字节操作的流密码。 RC4是流密码streamcipher中的一种,为序列密码。RC4加密算法是Ron Rivest在1987年设计出的密钥长度可变的加密算法簇。起初该算法是商业机密,直到1994年,它才公诸于众。由于RC4具有算法简单,运算速度快,软硬件实现都

解密FSMN-Monophone VAD模型:语音活动检测的未来

在现代语音处理领域,语音活动检测(Voice Activity Detection, VAD)是一个关键技术,广泛应用于语音识别、语音编码和语音增强等任务。随着深度学习的快速发展,传统的VAD方法逐渐被更为先进的模型所取代。本文将深入探讨FSMN-Monophone VAD模型的原理、优势及其实际应用案例,帮助读者更好地理解这一前沿技术。 一、什么是FSMN-Monophone VAD? FS

加密与解密-ida的下载及详细安装过程(附有下载文件)

下载放在文末 下载后解压,得IDA_Pro_v7.0_Portable !!!路径中不要有中文 打开解压后的文件 找到ida.exe 并双击,出现如图,点击OK (可能和下图不一样,会在OK选项前面出现选择框,此时,点击勾选,再点击OK即可,剩下步骤一样) 点击I Agree,得到 点击new,即可开始使用 免安装哦,如果对你有帮助就留个赞呗 如果需要x64dbg

java编程实现ElGamal的加密和解密题目实例

1.题目 编程实现ElGamal的加密和解密,假设用户A选择素数p=11和本原根g=2,并且选择私钥α=5,输出A的公钥;若用户B向用户A发送消息m=6,随机数k=7,输出对该消息加密后的密文,以及对密文进行解密的明文。 2.文字版题解 (1)求A的公钥 ElGamal的公钥=(选择的素数(p)、本原根(g)、由p,g,α运算得到的一个数(y)) ElGamal的私钥=选择的私钥(α)

rsa加解密,js加密,php解密

PHP服务端与客户端交互、提供开放api时,通常需要对敏感的部分api数据传输进行数据加密,这时候rsa非对称加密就能派上用处了,下面通过一个例子来说明如何用php来实现数据的加密解密 加密解密的第一步是生成公钥、私钥对,私钥加密的内容能通过公钥解密(反过来亦可以)下载开源RSA密钥生成工具openssl(通常Linux系统都自带该程序),解压缩至独立的文件夹,进入其中的bin目录,

2015百度之星 列变位法解密

列变位法解密 Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 65536/65536 K (Java/Others) Problem Description 列变位法是古典密码算法中变位加密的一种方法,具体过程如下 将明文字符分割成个数固定的分组(如5个一组,5即为密钥),按一组一行的次序整齐排列,**最后不足一组

解密虚拟内存0x400000以下的地方

一. 前言 最近看CSAPP时,对以前没有仔细注意的一处知识盲区产生了兴趣,所以进行了深入研究,并写下此文一记录。 二. 问题 二话不说直接上图。下图是CSAPP第七章的虚拟内存分析图。书中提到 在X86-64位Linux系统中,代码段总是从地址0x400000处开始,后面是数据段。堆在数据段之后,通过调用malloc向上增长… 但是0X400000以下呢?为什么没有

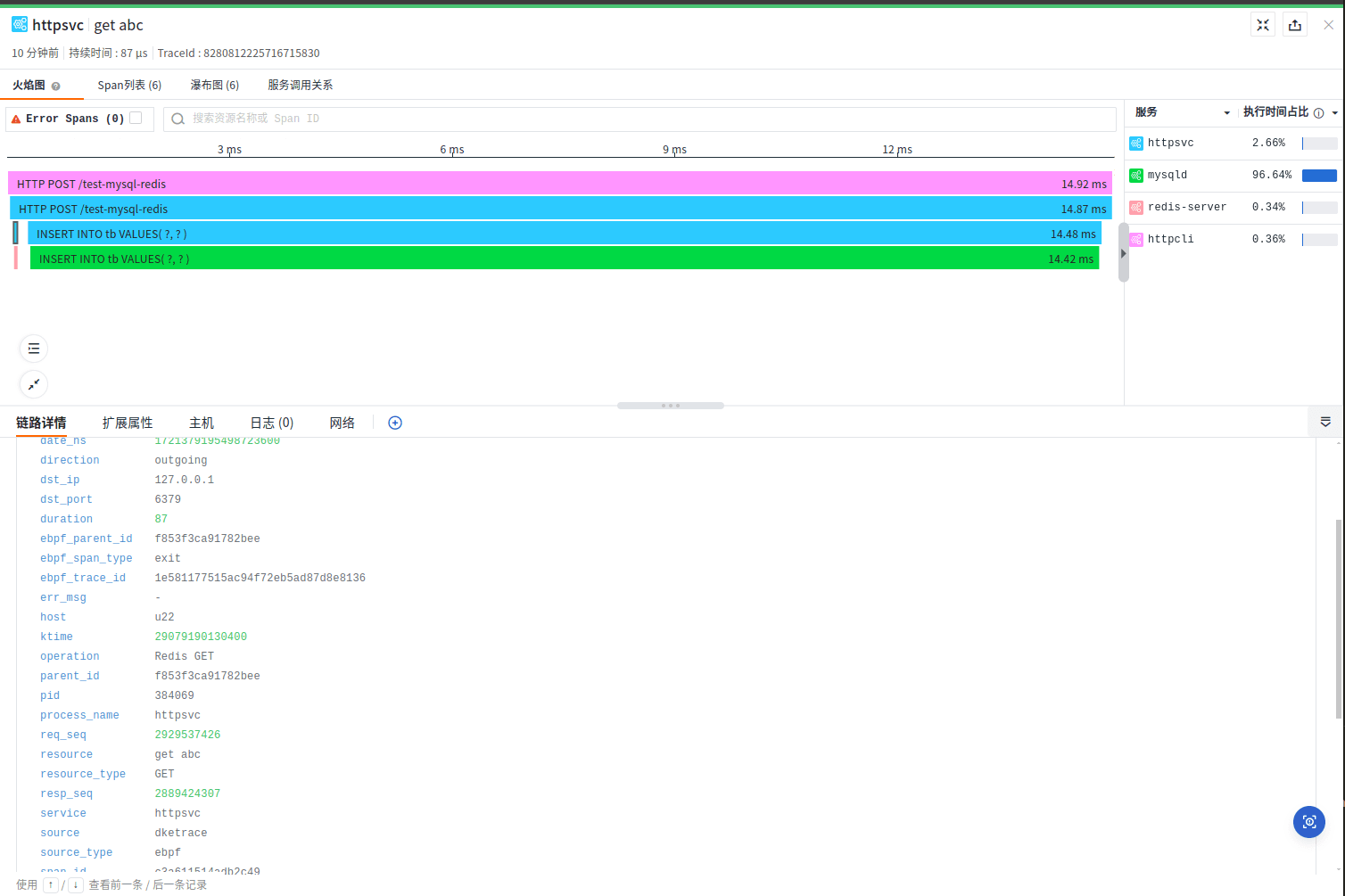

观测云核心技术解密:eBPF Tracing 实现原理

前言 eBPF 是一种强大的内核技术,允许在内核中安全地执行自定义代码。通过 eBPF,开发者可以在不修改内核源码的情况下,对内核功能进行扩展和监控。eBPF Tracing 利用这一技术,对系统调用、内核函数等进行跟踪,从而实现对应用行为的深入洞察。 与传统的监控方式相比,eBPF Tracing 具有以下优势: 无侵入性:无需修改应用代码即可进行监控。高性能:在内核层面执行,减少了对应用

基于Python实现AES加密与解密

数据加密概念 数据加密 数据加密是一种将原始数据(明文)转换成看似随机、无法理解的形式(密文)的过程。加密技术主要分为两大类:对称加密和非对称加密。 对称加密如同一把钥匙开一把锁,加密和解密使用的是同一个密钥,就像你和搭档各持一半藏宝图,合在一起才能解读宝藏位置。 非对称加密则更像是一对匹配的锁和钥匙,其中一把钥匙(公钥)可以公开,用于加密;而只有另一把钥匙(私钥)才能解密,确保了信

[C#]国密SM2算法加解密字符串加密解密文件

【算法介绍】 国密SM2算法是一种由中国国家密码管理局发布的非对称加密算法,基于椭圆曲线密码学体系,具有较高的安全性和效率。该算法主要用于数字签名、密钥交换和公钥加密等场景,其安全性主要基于椭圆曲线离散对数问题的难解性。 SM2算法特点 高安全性:SM2算法基于椭圆曲线密码学,相比传统算法如RSA,在同等密钥长度下提供了更高的安全性。高效率:SM2算法的计算量相对较小,适合在资源受限的环境中

【Linux】文件魔法师:时间与日历的解密

欢迎来到 CILMY23 的博客 🏆本篇主题为:文件魔法师:时间与日历的解密 🏆个人主页:CILMY23-CSDN博客 🏆系列专栏:Python | C++ | C语言 | 数据结构与算法 | 贪心算法 | Linux | 算法专题 | 代码训练营 🏆感谢观看,支持的可以给个一键三连,点赞收藏+评论。如果你觉得有帮助,还可以点点关注 前言: 本期为时间指令篇,内容较少,

【Linux】文件魔法师:时间与日历的解密(8/15完成)

欢迎来到 CILMY23 的博客 🏆本篇主题为:文件魔法师:时间与日历的解密 🏆个人主页:CILMY23-CSDN博客 🏆系列专栏:Python | C++ | C语言 | 数据结构与算法 | 贪心算法 | Linux | 算法专题 | 代码训练营 🏆感谢观看,支持的可以给个一键三连,点赞收藏+评论。如果你觉得有帮助,还可以点点关注 前言: 本期为时间指令篇,内容较少,

常见的电脑加密方式|文件加密解密工具分享(宝藏篇)

无论是个人隐私的保护,还是企业核心数据的安全,都离不开有效的加密技术。 电脑加密,作为信息安全防护的第一道防线,其重要性不言而喻。 本文将深入探讨几种常见的电脑加密方式,并分享几款高效的文件加密解密工具,帮助您更好地守护数据安全。 一、常见的电脑加密方式 1. 磁盘加密 磁盘加密,又称全盘加密,是一种对整个硬盘或分区进行加密的技术。它通过在操作系统启动前就对磁盘进行解锁,确保即使物理

如何实现自动加密解密?推荐五个可以自动加密解密的工具

实现自动加密解密的方法有多种,包括使用操作系统自带的加密功能、专业的加密解密工具以及编写脚本等。以下是一些具体的方法及可以自动加密解密的工具。 一、实现自动加密解密的方法 使用操作系统自带的加密功能 1.Windows系统:可以启用BitLocker驱动器加密功能,通过控制面板或设置中的“BitLocker驱动器加密”选项来启用,并选择合适的加密强度,设置加密密钥。BitLocker支持

服务化框架技术选型与京东JSF解密

作者:章耿,原京东资深架构师,曾负责京东服务框架,配置中心等基础平台。近十年工作经验,专注于基础中间件等底层技术架构,对分布式系统/服务化/DevOps建设有一定经验。 |前言 首先本文不讨论为什么要服务化,包括服务化的优点缺点。 其次本文也不讨论什么是微服务,也不讨论微服务和SOA的区别。 最后本文也不讨论哪个技术最优。 |服务化框架构成 最基本的服务框架 基本的服务化

解密低代码:持续更新的必要性与背后驱动力

在数字化转型的浪潮中,低代码(Low-Code)开发平台已经成为企业快速构建应用程序的重要工具。低代码平台通过图形化界面和少量手写代码,帮助开发者和业务人员在短时间内构建复杂应用。然而,随着技术的不断演进和业务需求的多样化,低代码平台的持续更新也成为增强产品竞争力的重要一环。 低代码平台的概念及优势 低代码平台是一种开发工具,旨在通过最小化代码编写、提供可视化开发环境,帮助用户快速创建和部署应

使用python实现简单的加密解密机制

很久没写博客了,这次使用python实现一个简单的加密解密机制。 描述:结合26个字母、以一个单词作为秘钥,使用python实现简单的加密解密机制 秘钥:大写的英文字符串 明文:包含空格、大小写字母、数字等的字符串 代码实现: # -*- coding: utf-8 -*-import os,sys reload(sys) sys.setd

H5脱单盲盒交友解密授权版/分销提现/存取小纸条盲盒匹配管理平台/免签支付/可封装APP/带教程

源码介绍: 本套源码为独立版,前端是h5的,有三套模板可切换,后台是thinkphp的框架。有文档搭建教程。有代理商模式 可付费购买代理商 有分销功能 成为代理商后,可获取下级分成。本系统免公gz号支持第三方免签约支付支持打包安卓+IOS双端 支付接口:wx官方接口+易支付+虎皮椒+XORPAY主要盈利点:开启收费开启盲盒 投放付费 条件筛选付费!可设置付费购买代理(代理就是摊主红娘)只是去除

.[datastore@cyberfear.com].mkp勒索病毒数据怎么处理|数据解密恢复

导言: 在当今数字化时代,随着信息技术的飞速发展,网络安全威胁也日益严峻。勒索软件,作为一类专门设计用于加密受害者数据并要求支付赎金以解锁数据的恶意软件,已成为网络安全领域的一大挑战。近期,[datastore@cyberfear.com].mkp、[henderson@cock.li].mkp 、[hudsonL@cock.li].mkp 、[myers@airmail.cc].mkp勒索病毒

RSA加密解密算法认识及signln_resolve

RSA初步了解 一、首先认识rsa是一种非对称加密算法。 对称加密:加密解密使用同一个密钥,加密者接受信息采用密钥加密,而到破译者手中还是使用这份密钥。这种方式的优点是加密效率高、加解密速度快,但是缺点是密钥需要共享,如果密钥被泄漏,则加密无效。 非对称加密:加密解密使用不同的密钥,加密使用的是公钥,解密使用的是私钥,因为公钥可以公开,所以只有私钥知道的加密信息能够被解密,这种方式的优点是安

![[C#]国密SM2算法加解密字符串加密解密文件](https://i-blog.csdnimg.cn/direct/2b7b6720de7a473595edee036c9f0792.png)