20145306专题

20145306张文锦 网络欺诈技术防范

20145306张文锦 网络欺诈技术防范 20145306张文锦 网络欺诈技术防范 实验过程 1.使用工具建立钓鱼网站 主机的ip地址为: 查看主 机80端口的使用情况 ,找到其对应的pid,kill进程。 修改apache配置文件监听端口为80 新建终端进入setoolkit;选择社会工程学模块->网页攻击->credential havester attac

20145306 张文锦 网络攻防 web基础

20145306 张文锦 网络攻防 web基础 20145306 网络攻防 web基础 实验内容 WebServer:掌握Apache启停配置修改(如监听端口)前端编程:熟悉HTML+JavaScript。了解表单的概念编写不同的HTML网页,放入到Apache工作目录,从浏览器访问。后端编程:了解GET/POST方法的不同,尝试使用GET/POST方法传输用户在浏览器中的输入,

20145306张文锦《网络对抗》恶意代码分析

20145306张文锦《网络对抗》恶意代码分析 20145306张文锦《网络对抗》恶意代码分析 1.schtasks监控系统运行 用图形界面配置计划任务。首先为新建任务设置名字;设置触发器为两分钟执行一次;设置操作。过程中遇到了问题,需要用跟高的权限来运行。以最高权限运行计划任务。结果:检测到的应用有微信,IE浏览器,UC浏览器,Apple服务等。 2.使用sysmon工具监控系统运行

20145306《信息安全系统设计基础》第2周学习总结

20145306《信息安全系统设计基础》第2周学习总结 20145306《信息安全系统设计基础》第2周学习总结 教材学习内容总结 一 vim 基本概念 基本上vi可以分为三种状态,分别是命令模式、插入模式和底行模式,各模式的功能区分如下: 1) 命令行模式: 控制屏幕光标的移动,字符、字或行的删除,移动复制某区段及进入Insert mode下,或者到 last line mode。 2

20145306《信息安全系统设计基础》第13周学习总结

20145306《信息安全系统设计基础》第13周学习总结 20145306《信息安全系统设计基础》第十三周学习总结 教材学习内容总结 第十一章 网络编程 客户端-服务器模型: 每个网络应用都基于客户端-服务器模型。一个应用是由一个服务器进程和一个或者多个客户端进程组成。服务器管理某种资源,并通过操作资源来为客户端提供某种服务。客户端和服务器都是进程。 客户端服务器的事物由四步组成:

20145306 《网络攻防》 MSF基础应用

20145306 《网络攻防》 MSF基础应用 20145306张文锦《网络对抗》MSF应用 Adobe阅读器渗透攻击 两台虚拟机,其中一台为kali,一台为windows xp sp3,并保证两台虚拟机可以ping通。 实验过程 进入msfconsole。 输入命令use exploit/windows/fileformat/adobe_cooltype_sing,进入该

20145306《信息安全系统设计基础》课程总结

20145306《信息安全系统设计基础》课程总结 2014506《信息安全系统设计基础》课程总结 第0周总结 简要内容:使用虚拟机VirtualBox成功安装Linux系统,预习了Linux基础入门,阅读娄老师推荐的博客感想。 二维码: 第1周总结 简要内容:介绍了Linux操作系统,ubuntu下常用代码,核心的Linux命令,使用Linux中用户管理命令/系统相关命令/文件目录相

20145306《信息安全系统设计基础》第14周学习总结

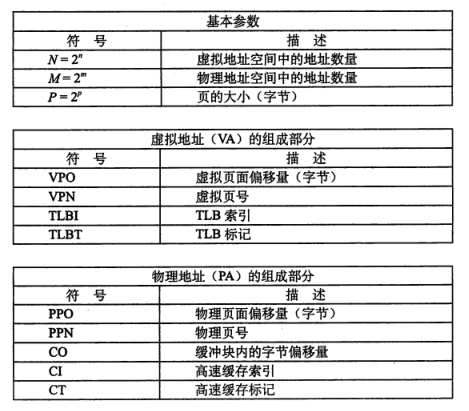

20145306《信息安全系统设计基础》第14周学习总结 20145306《信息安全系统设计基础》第14周学习总结 教材学习内容总结 物理和虚拟寻址 物理寻址:计算机系统的主存被组织成一个由M个连续的字节大小的单元组成的数组。每字节都有一个唯一的物理地址PA。第一个字节的地址为0,接下来的字节的地址为1,再下一个为2,依此类推。给定这种简单的结构,CPU访问存储器的最自然的方式就是使用

20145306《信息安全系统设计基础》第10周学习总结

20145306《信息安全系统设计基础》第10周学习总结 编写一个who命令: who命令用来查看谁登录了系统(show who is logged on ),每一行代表一个巳经登录的用户,第1列是用户名,第2列是终端名,第3列是登录时间。 who的联机帮助说who要读utmp这个文件,进一步,从以上的说明可以知道utmp这个文件里面保存的是结构体数组,数组元素是utmp类型的结构,