本文主要是介绍.DevicData-D-XXXXXXXX勒索病毒数据怎么处理|数据解密恢复,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

尊敬的读者:

DevicData-D-XXXXXXXX勒索病毒是一种新兴的、极具破坏性的恶意软件,最近引起了广泛关注。这一勒索病毒主要通过电子邮件、恶意链接或感染的网站等途径进行传播。一旦成功感染用户的计算机系统,它迅速展开行动,利用先进的加密算法对用户关键的数据文件进行加密,使其变得无法访问。在面对被勒索病毒攻击导致的数据文件加密问题时,技术支持显得尤为重要,您可添加我们技术服务号(shuju315),我们的专业团队拥有丰富的数据恢复经验和技术知识,能够迅速定位问题并提供最佳解决方案。

攻击特征: DevicData-D-XXXXXXXX勒索病毒的攻击特征展现出其高度隐蔽性和破坏性,使得用户难以防范。以下是该勒索病毒的主要攻击特征:

. 强大的加密算法: DevicData-D-XXXXXXXX病毒使用先进的加密算法,如RSA或AES,对用户的关键数据文件进行强力加密。这种加密方式使得即便文件被截获,也难以通过传统手段解密,增加了数据恢复的难度。

. 静默感染:该病毒在感染系统时表现出极高的隐蔽性,往往能规避传统的安全监测和检测手段。它可能采取潜伏性的方式,不引起用户的怀疑,并在适当时机触发攻击。

. 多途径传播: DevicData-D-XXXXXXXX勒索病毒采用多种传播途径,包括电子邮件附件、恶意链接,以及感染的网站。这使得用户在不经意间点击了链接或打开了附件后,就容易成为潜在的受害者。

. 定向攻击:有可能采用定向攻击的方式,通过对特定行业、组织或个人的研究,更有针对性地发动攻击。这使得病毒能够更有效地深入目标系统,加密更加敏感的数据。

. 文件名修改: DevicData-D-XXXXXXXX病毒往往会修改被感染文件的文件名,使其更难以识别。这增加了受害者在解决问题时的困难程度。

. 勒索信息:一旦完成文件加密,攻击者会向受害者发送包含支付方式、金额和截止支付的期限等信息的勒索信息。这通常以弹出窗口、文本文件或更为创新的方式呈现,营造紧急支付的氛围。

. 使用虚拟货币:勒索信息中通常要求受害者支付一定数量的虚拟货币,如比特币。这种支付方式相对匿名,难以被追溯,为攻击者提供了一层遮掩的保护。

. 定期更新变种: DevicData-D-XXXXXXXX病毒的变种可能会定期更新,以规遍传统防御机制的检测,使得防御方在面对不断演变的威胁时更加困难。

这些攻击特征使得DevicData-D-XXXXXXXX勒索病毒对用户的数据安全构成严重威胁,强调了对网络安全措施的不断加强和演进的必要性。

如果不幸中招,千万不要慌乱,因为我们的技术服务号(shuju315)为您提供全方位的帮助。

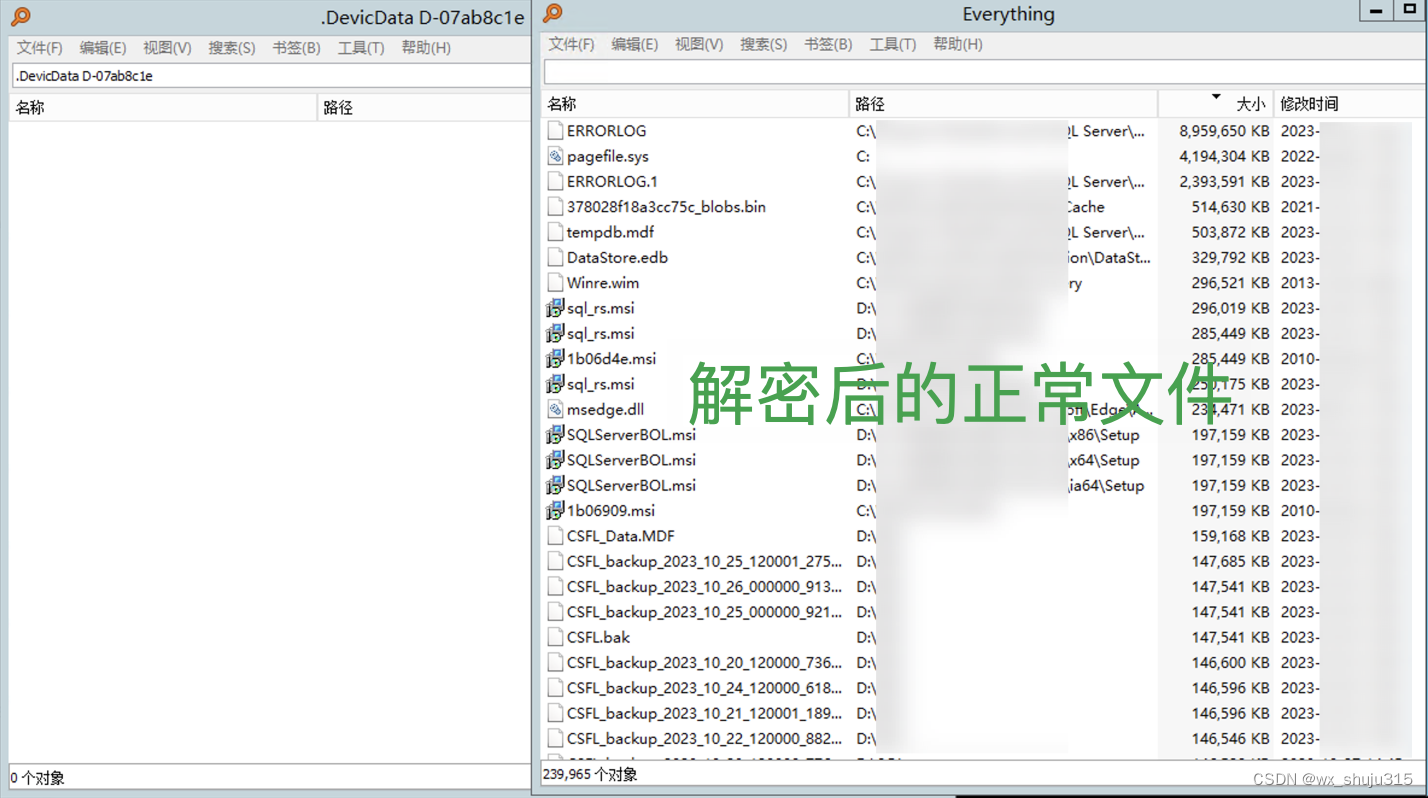

数据恢复案例:

如何应对:

. 不支付赎金:强烈建议用户不要支付赎金。支付赎金并不能保证获得有效的解密密钥,而且可能助长犯罪分子的行为。

. 专业解密工具:寻找数据恢复公司或专业人员提供的.DevicData-D-XXXXXXXX勒索病毒专用解密工具,这些工具可能有助于尽可能地恢复被加密的文件。

. 备份还原:如果有定期备份数据的习惯,可以通过还原备份来恢复.DevicData-D-XXXXXXXX病毒感染的文件。确保备份文件存储在安全的离线位置,以免备份文件也被感染。

. 联系专业人员:寻求网络安全专业人员的帮助,他们可能拥有更高级的工具和技术,可以帮助检查系统,并尽可能地恢复数据。

预防措施:

. 定期备份:实施定期、自动化的数据备份策略,确保备份文件存储在安全的离线或云存储中。

. 更新系统和软件:保持操作系统和应用程序的最新状态,及时安装安全更新,以修复已知漏洞。

. 网络安全培训:对员工进行网络安全意识培训,提高他们对潜在威胁的警觉性,减少点击恶意链接或打开可疑附件的风险。

. 强大的反病毒软件:安装并定期更新可信赖的反病毒软件,以确保系统能够及时识别并拦截.DevicData-D-XXXXXXXX病毒等威胁。

DevicData-D-XXXXXXXX勒索病毒的出现提醒着我们网络安全的不断演变,因此采取全面的安全措施,加强防范,是保护个人和组织免受其影响的关键。

这篇关于.DevicData-D-XXXXXXXX勒索病毒数据怎么处理|数据解密恢复的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!