本文主要是介绍bugku---misc---赛博朋克,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

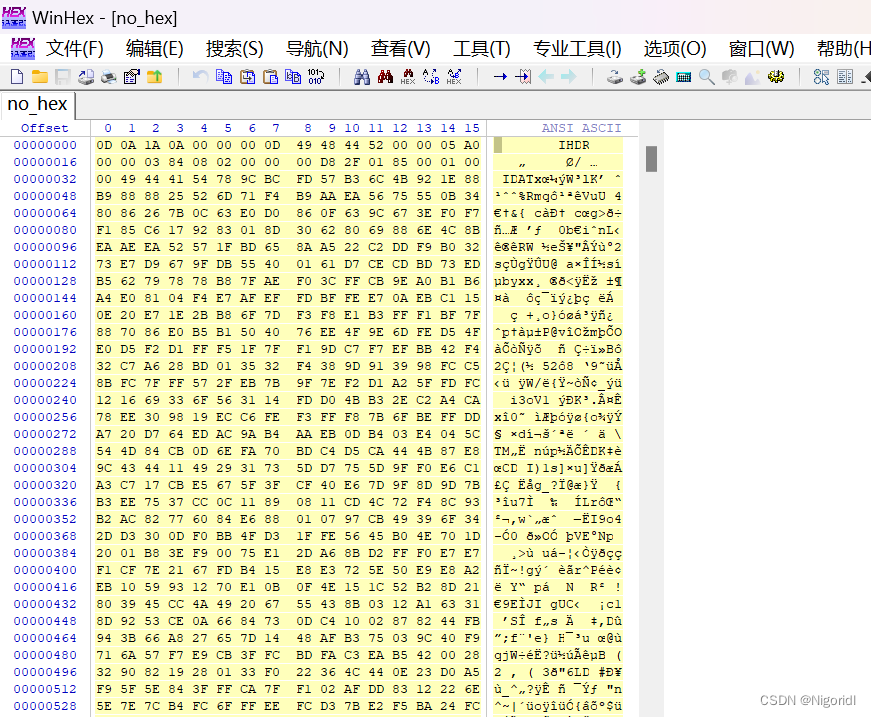

1、下载附件解压之后是一个txt文本,查看文本的时候看到头部有NG的字样

2、把txt改为png后缀得到一张图片

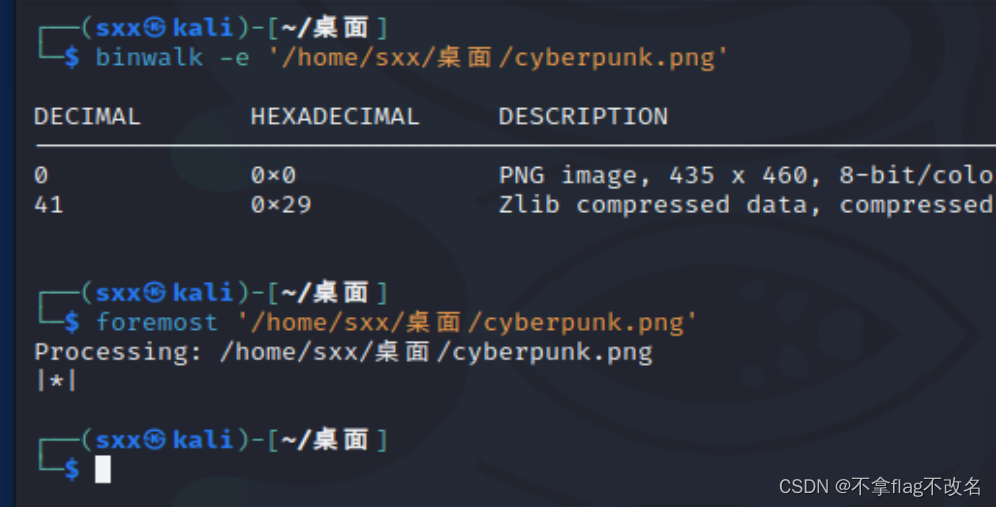

3、binwalk没发现奇怪的地方,分离出来还是图片

4、stegslove分析,切换图片没有发现奇怪地方

5、将通道rgb置为0。出现了flag但是flag不明显

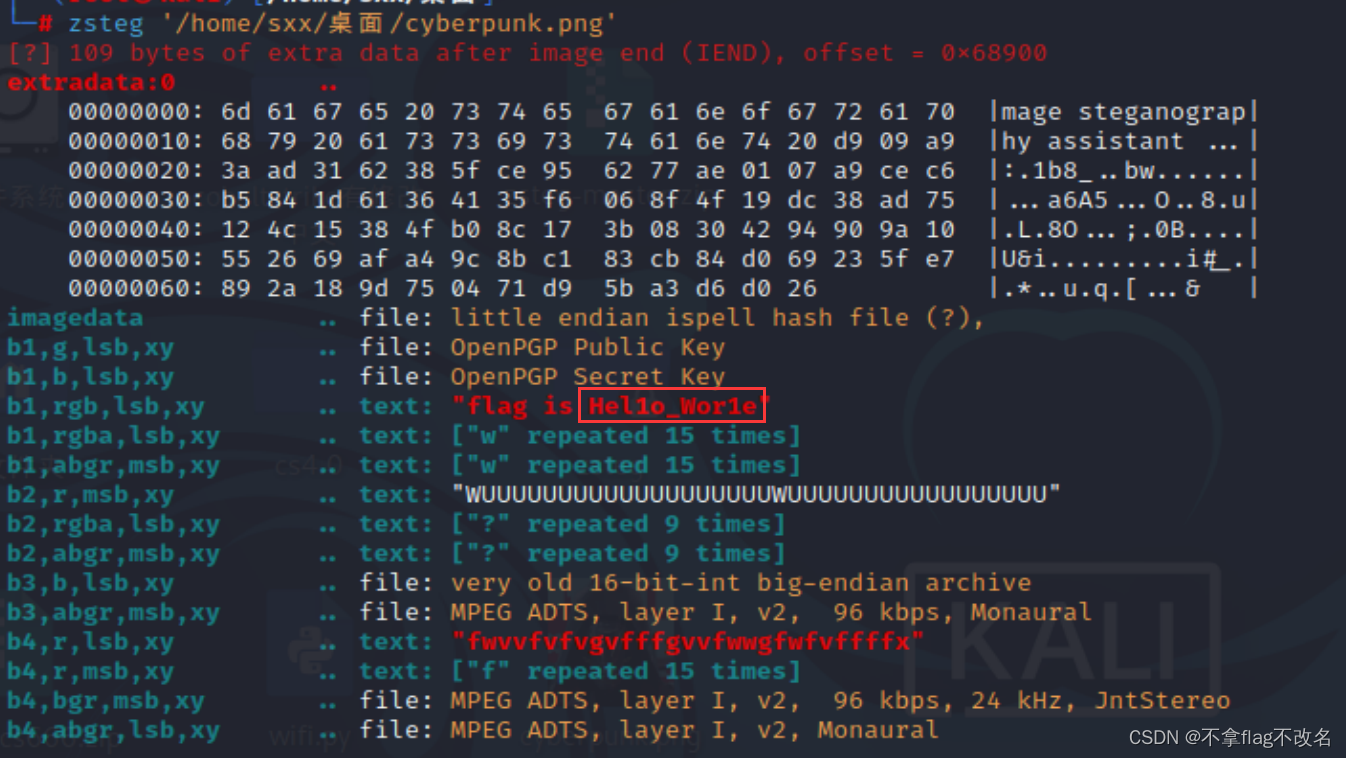

6、使用kali中自带的zsteg工具,提取隐写信息

7、flag

flag{Hel1o_Wor1e}

这篇关于bugku---misc---赛博朋克的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![[MRCTF2020]Hello_ misc](https://i-blog.csdnimg.cn/direct/263675815b3c49d88f893a92ada229dc.png)