联动扫描专题

xray与burp联动扫描

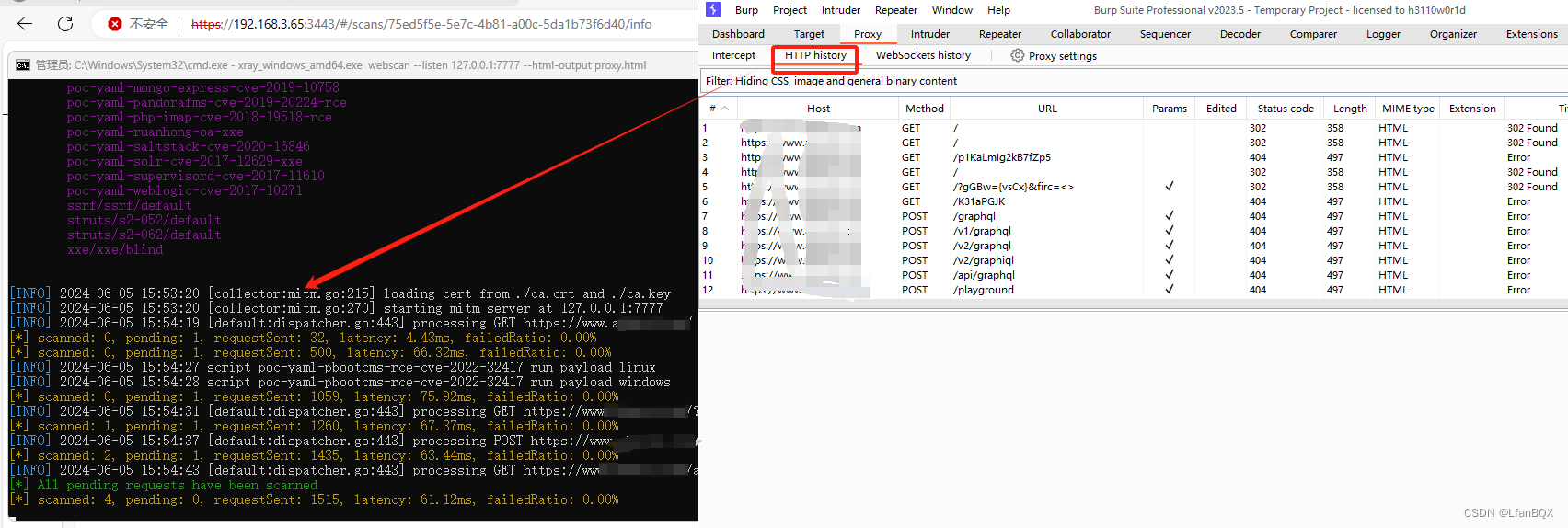

上一篇博客主要描述利用xray挂代理进行被动扫描,但扫描器只能扫描出owasp top 10的漏洞,业务逻辑类漏洞需手工抓包进行测试,为了让被动扫描和手工测试 双管齐下,我们将xray与burp进行联动,在burp上配置xray代理,将burp流量转发给xray扫描,这样便可坐收漏洞了。 xray与burp联动 配置xray代理 .\xray.exe webscan --listen 127

AWVS+BP+XRAY三层联动扫描漏洞

1. 前言 本报告详细记录了使用AWVS(Acunetix Web Vulnerability Scanner)、Burp Suite和Xray进行的漏洞扫描结果。旨在帮助开发团队识别和修复系统中的安全漏洞,提升整体安全性。 2. 扫描工具简介 AWVS(Acunetix Web Vulnerability Scanner):专业的Web应用漏洞扫描工具,能够识别包括SQL注入、XSS在内的

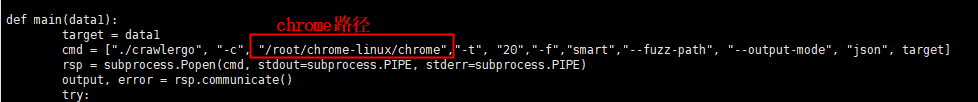

centos配置crawlergo动态爬虫+xray代理模式联动扫描

用到的3个工具 动态爬虫工具 crawlergoxraycrawlergo_x_XRAY将crawlergo扫描结果请求到xray进行被动扫描 配置步骤 下载安装xray最新的release 生成ca证书。运行成功后得到ca.crt 和 ca.key 两个文件。 # windows.\xray_windows_amd64.exe genca# macOS/linux./xra

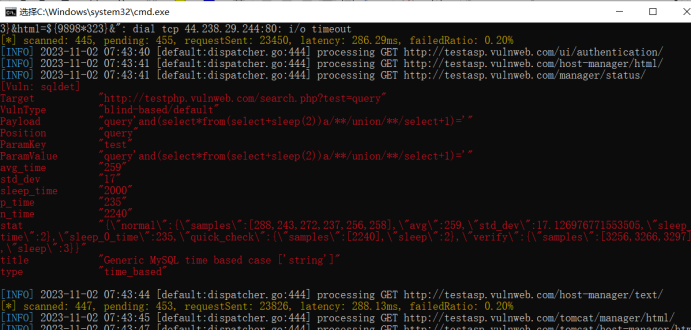

Xray+awvs联动扫描

首先xray开启监听 xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output xray-xxx.html --plugins sqldet,xxe,upload,brute-force,cmd-injection,struts,thinkphp 然后准备目标csv文件,每行一个url或ip然后加个逗号 接着a