本文主要是介绍xray与burp联动扫描,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

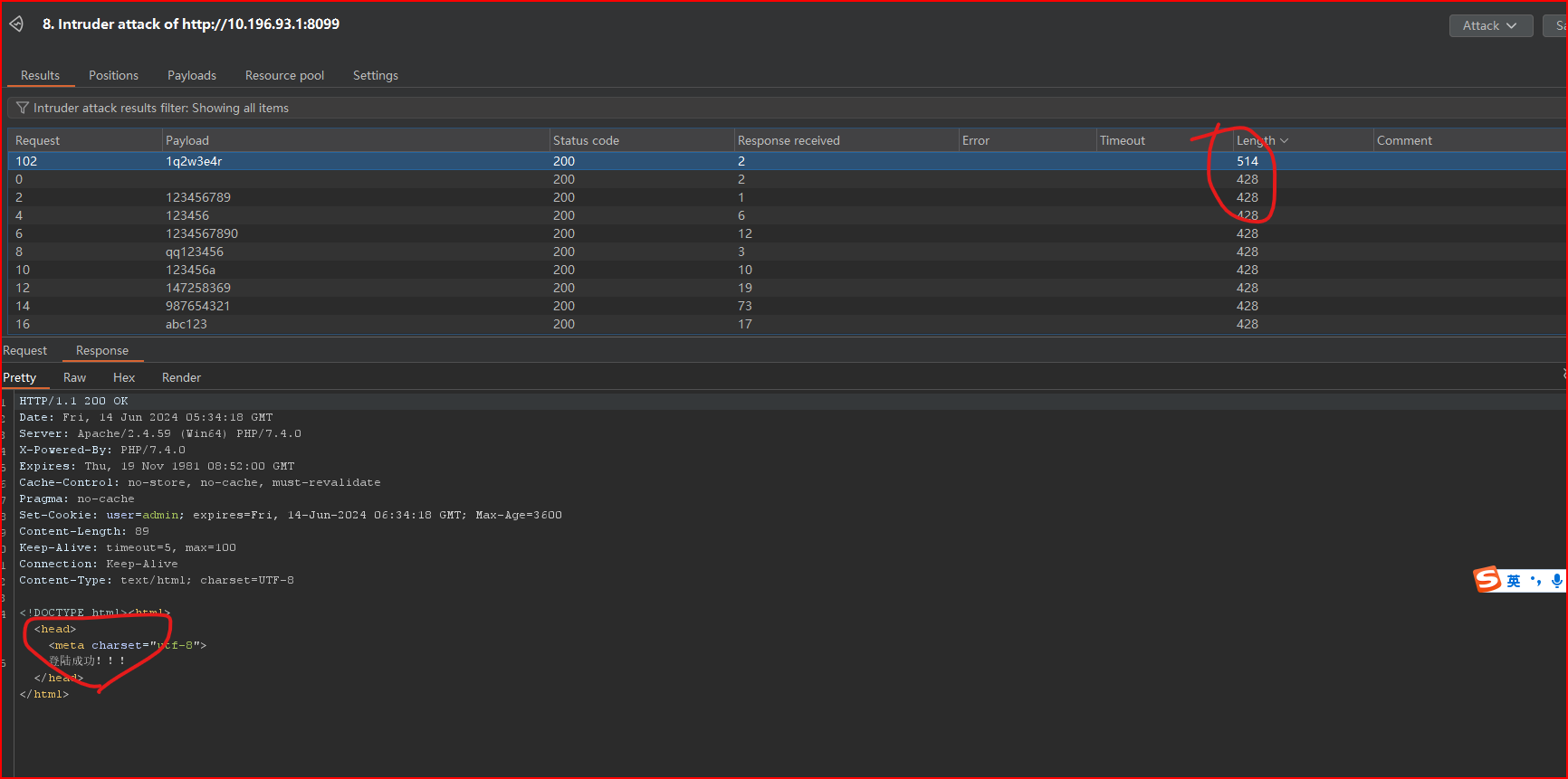

上一篇博客主要描述利用xray挂代理进行被动扫描,但扫描器只能扫描出owasp top 10的漏洞,业务逻辑类漏洞需手工抓包进行测试,为了让被动扫描和手工测试 双管齐下,我们将xray与burp进行联动,在burp上配置xray代理,将burp流量转发给xray扫描,这样便可坐收漏洞了。

xray与burp联动

配置xray代理

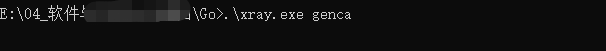

.\xray.exe webscan --listen 127.0.0.1:7777 --html-output output.html

burpsuite 配置xray代理

打开burp

配置成功:

浏览器配置burp代理

此处本人使用火狐浏览器:

安装xray证书

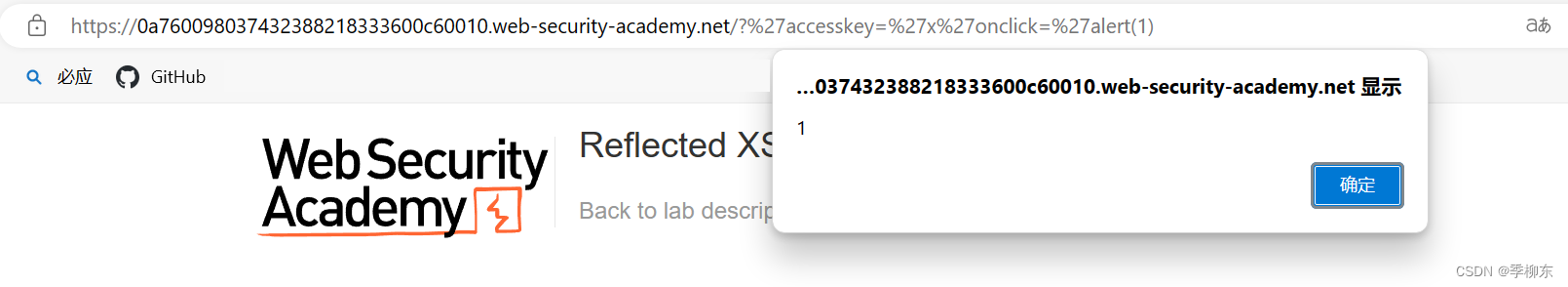

代理配好后,访问要测的网站,显示需安装xray证书,点击下载 Download CA

至此burp既可以抓到包,xray也可进行被动扫描:

xray抓取https数据包

前提:使用burp能抓取到https包,我的另一篇博客中有介绍。

使用xray无法直接抓到https包

需安装证书。

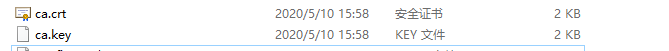

xray生成证书

.\xray.exe geca

生成证书

浏览器导入crt证书

可成功抓取https流量

遇坑记录

最近在谷歌浏览器配置burp代理联动xray 总是没有返回包,xray扫不动,现在没研究出原因,但换了ie浏览器,设置burp代理,联动xray可以实施被动扫描。

这篇关于xray与burp联动扫描的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!