本文主要是介绍AWVS+BP+XRAY三层联动扫描漏洞,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

1. 前言

本报告详细记录了使用AWVS(Acunetix Web Vulnerability Scanner)、Burp Suite和Xray进行的漏洞扫描结果。旨在帮助开发团队识别和修复系统中的安全漏洞,提升整体安全性。

2. 扫描工具简介

- AWVS(Acunetix Web Vulnerability Scanner):专业的Web应用漏洞扫描工具,能够识别包括SQL注入、XSS在内的多种Web漏洞。

- Burp Suite:广泛使用的Web应用安全测试工具,集成了拦截代理、扫描器、渗透测试工具等功能。

- Xray:高级漏洞扫描工具,专注于现代Web应用的安全测试,支持深度检测和自动化渗透测试。

3. 扫描范围与目标

- 目标系统:某公司Web应用系统

- 扫描范围:全站扫描,包括所有公开和部分未公开的功能模块

4. 扫描过程

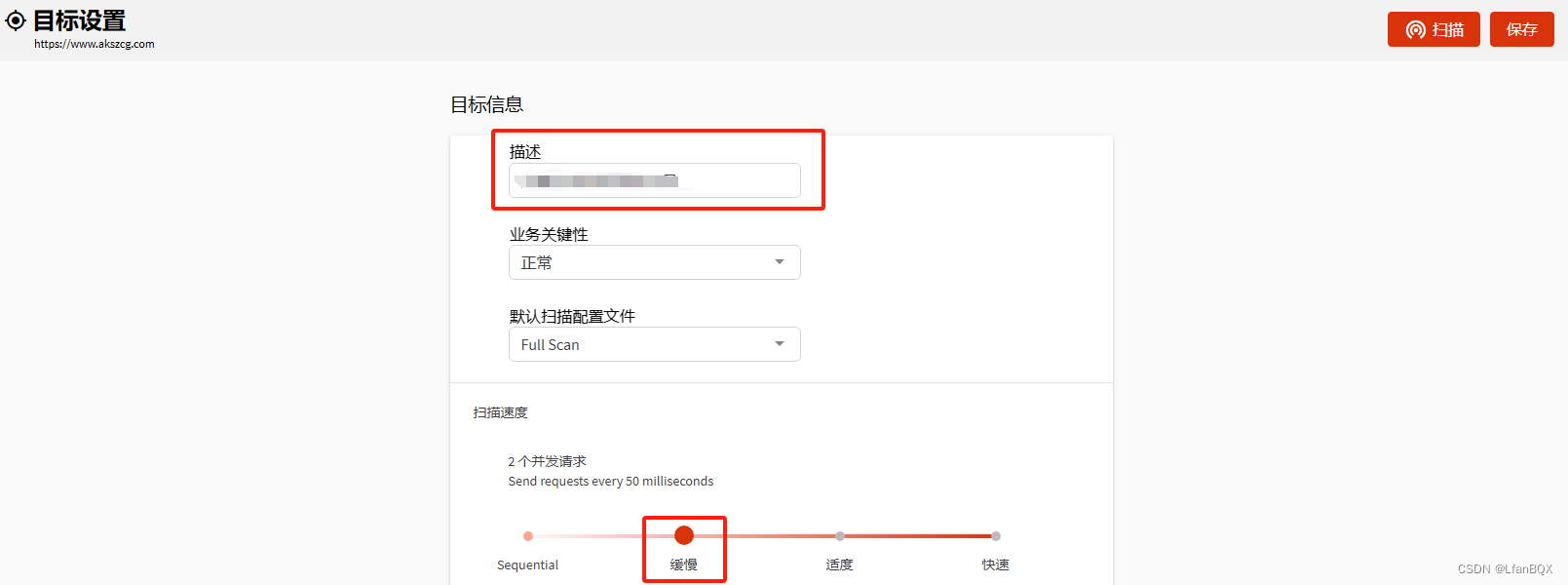

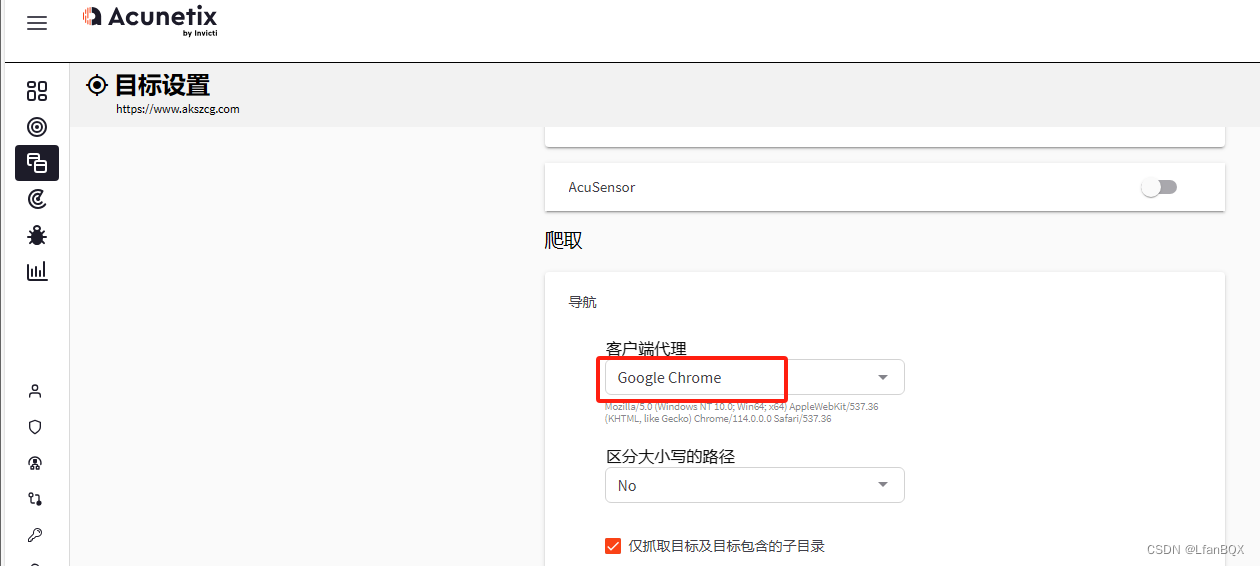

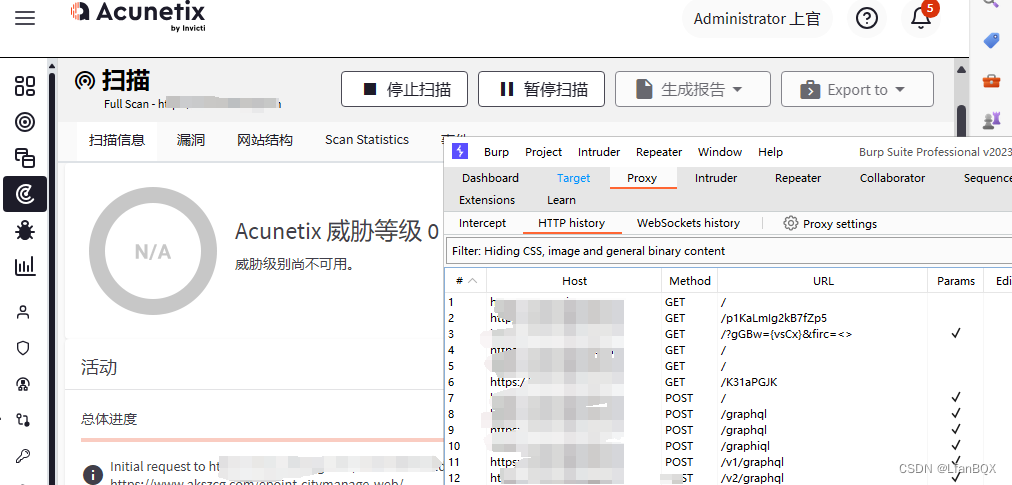

(1)配置AWVS扫描目标URL,启动全面扫描,配置客户端代理、user-agent、代理服务器,并保存

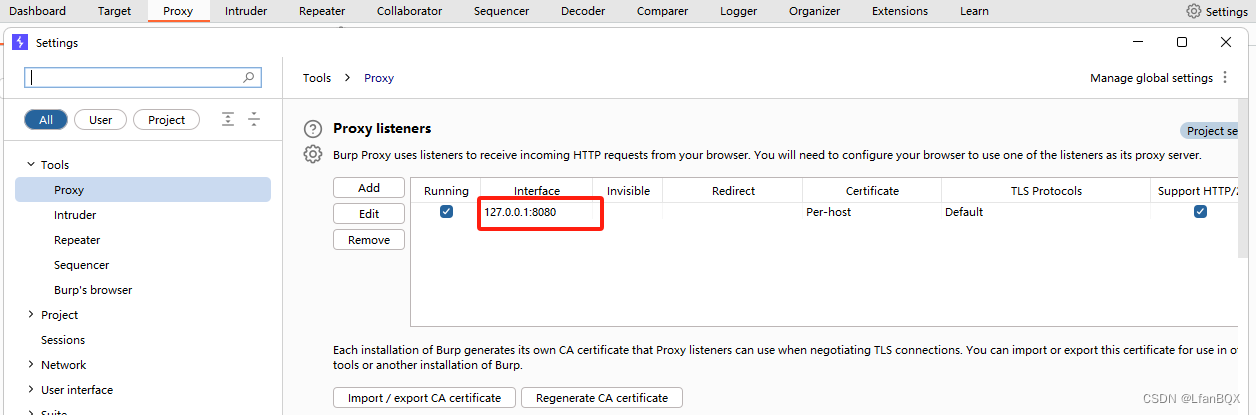

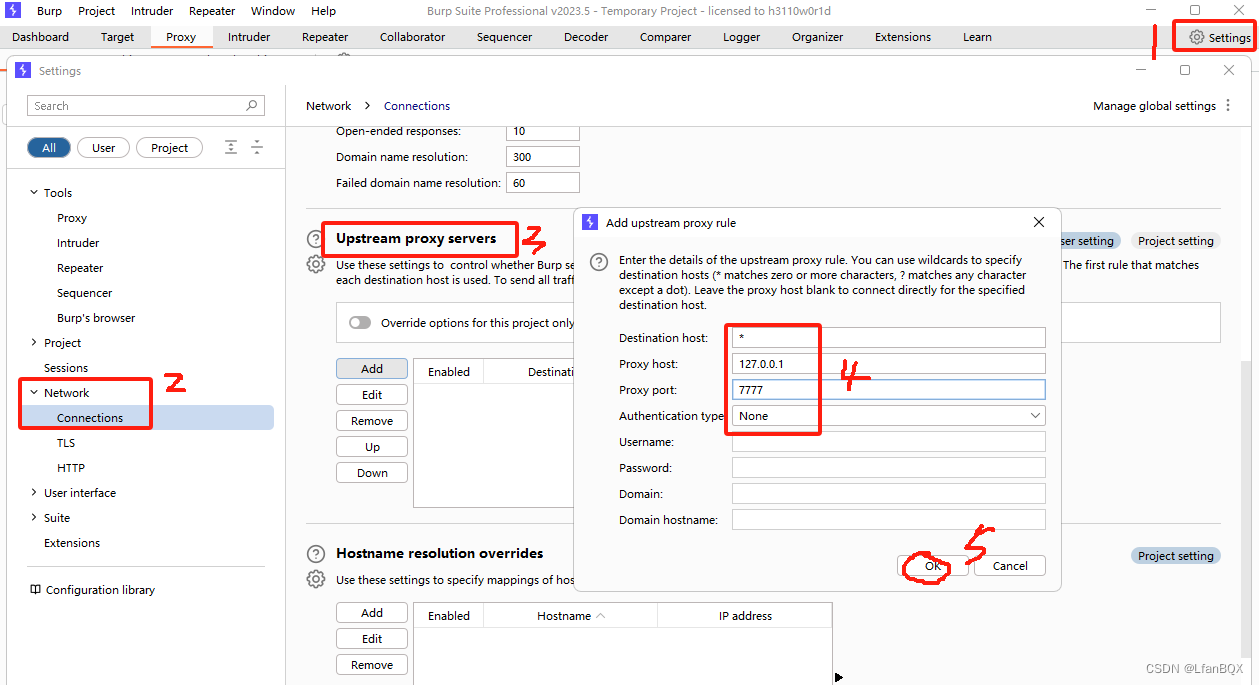

(2)设置Burp Suite代理,拦截并分析流量。

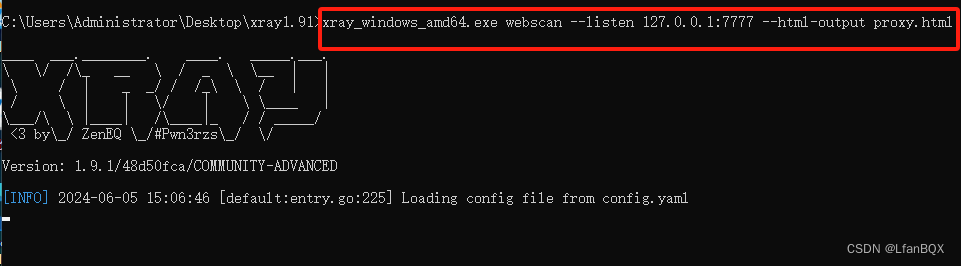

(3)xray开启监听命令,监听从burp过来的流量

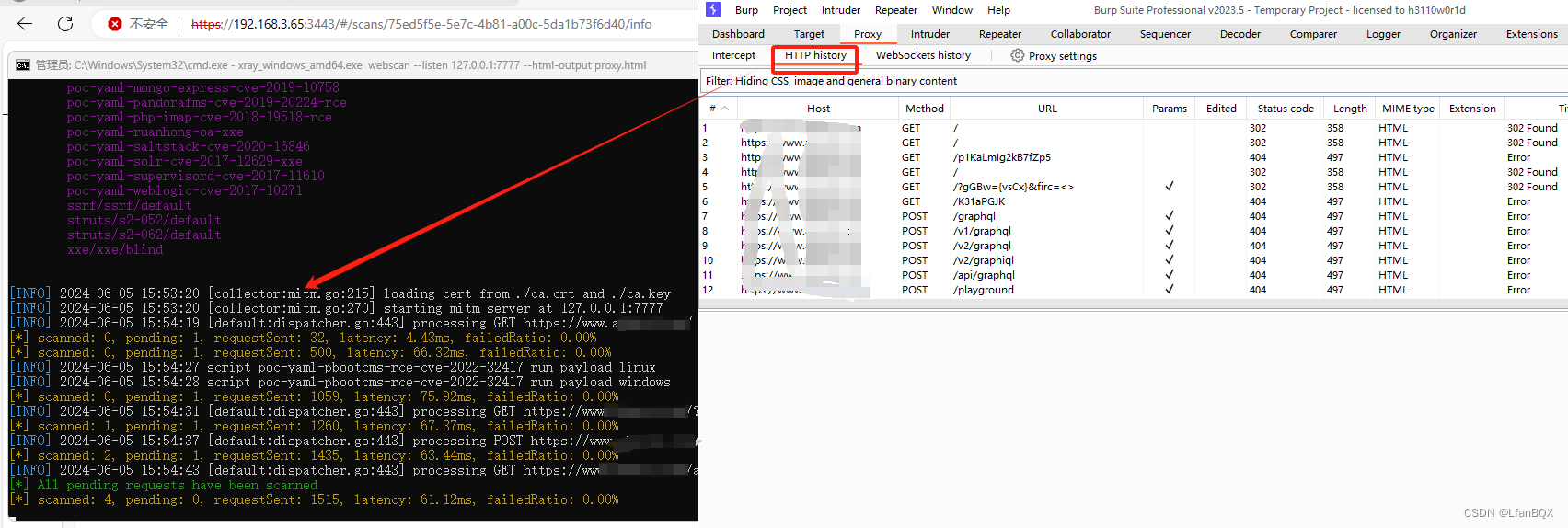

(4)Burp监听AWVS过来的流量,发现监听成功,可以联动

(5)burp和xray联动成功

7. 总结

本次综合漏洞扫描全面覆盖了目标系统的各个方面,发现了一系列安全漏洞。开发团队应根据本报告的修复建议,及时修复漏洞,提高系统的安全防护能力。定期进行安全测试和代码审计,是保障系统安全的有效手段。

这篇关于AWVS+BP+XRAY三层联动扫描漏洞的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!