恶意专题

redis防止短信恶意调用的实现

《redis防止短信恶意调用的实现》本文主要介绍了在场景登录或注册接口中使用短信验证码时遇到的恶意调用问题,并通过使用Redis分布式锁来解决,具有一定的参考价值,感兴趣的可以了解一下... 目录1.场景2.排查3.解决方案3.1 Redis锁实现3.2 方法调用1.场景登录或注册接口中,使用短信验证码场

研究人员在RSA大会上演示利用恶意JPEG图片入侵企业内网

安全研究人员Marcus Murray在正在旧金山举行的RSA大会上公布了一种利用恶意JPEG图片入侵企业网络内部Windows服务器的新方法。 攻击流程及漏洞分析 最近,安全专家兼渗透测试员Marcus Murray发现了一种利用恶意JPEG图片来攻击Windows服务器的新方法,利用该方法还可以在目标网络中进行特权提升。几天前,在旧金山举行的RSA大会上,该Marcus现场展示了攻击流程,

恶意PNG:隐藏在图片中的“恶魔”

<img src="https://i-blog.csdnimg.cn/blog_migrate/bffb187dc3546c6c5c6b8aa18b34b962.jpeg" title="214201hhuuhubsuyuukbfy_meitu_1_meitu_2.jpg"/></strong></span><

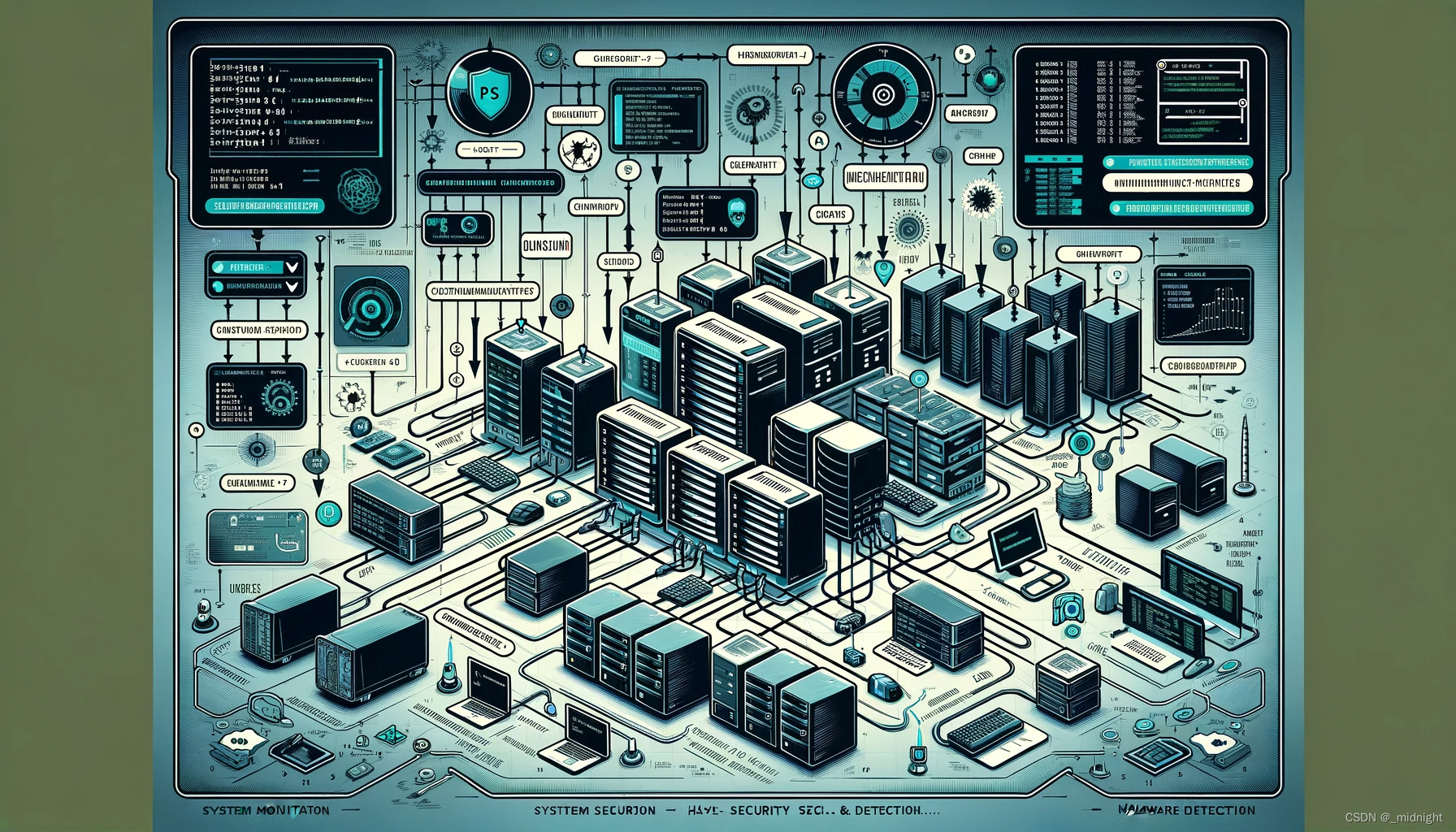

网络安全与恶意攻击:如何应对?

引言 随着技术的发展,我们的生活越来越依赖于网络。但是,这也暴露了我们的系统对各种网络威胁的脆弱性。无论是个人还是企业,网络安全都成为了我们不能忽视的话题。 网络威胁的类型 网络威胁主要有以下几种: 网络钓鱼攻击:这是一种试图通过冒充合法实体来欺骗用户提供敏感信息(例如,密码或信用卡信息)的攻击。 **恶意软件:**恶意软件是设计用来破坏、损坏或者非法获取访问权限的软件。其中包括病

使用Spring Boot拦截器实现时间戳校验以防止接口被恶意刷

使用Spring Boot拦截器实现时间戳校验以防止接口被恶意刷 在开发Web应用程序时,接口被恶意刷请求(例如DDoS攻击或暴力破解)是一个常见的安全问题。为了提高接口的安全性,我们可以在服务端实现时间戳校验,以确保请求的合法性。本文将介绍如何在Spring Boot中使用拦截器来实现一个通用的时间戳验证机制。 一、为什么需要时间戳校验? 时间戳校验是一种简单而有效的安全措施。通过在请求中

逆向工程核心原理 Chapter22 | 恶意键盘记录器

教程这一章没给具体的实现,这里在Chapter21学习的基础上,试着实现一个键盘记录器。 键盘记录器实现 这里有个技术问题:记录下的敲击键(在KeyHook.dll中捕获的)(可以用wParam)怎么打印出来(在HookMain.exe中)? 第一种:记录在本地文件。这种实现比较简单。 第二种:与HookMain.exe通信。这种可以学到更多Windows编程知识。 这里实现第二种:

HTTP 之 Web Sockets处理恶意的Payload的策略(十一)

处理恶意的 Payload 主要涉及到输入验证、清理和在某些情况下对数据进行适当的转义。 1. 输入验证(Validation) 验证所有通过 WebSockets 接收的数据以确保它们符合预期格式。例如,如果你期望一个数字,验证接收到的数据是否为数字。 socket.on('message', function(message) {const data = JSON.parse(me

服务器数据总是被恶意删除,日常该如何做好安全防范?

随着互联网技术的飞速发展,服务器数据安全成为企业运营中不可忽视的重要环节。服务器数据频繁遭遇恶意删除,不仅影响业务连续性,还可能带来重大的经济损失和声誉损害。因此,采取有效措施加强服务器数据安全防范至关重要。以下是一些关键的安全防范措施: 一、定期备份数据 定期备份数据是防范数据丢失和恶意删除的基本手段。企业应制定详尽的备份计划,包括备份频率、备份范围、备份存储位置等,确保数据的可

警告,恶意域名疯狂外联,原因竟然是……

前言 在某个风和日丽的下午,突然收到客户那边运维发过来的消息说我司的DTA设备在疯狂告警,说存在恶意域名外联,我急忙背上小背包前往客户现场,经过与客户协同排查,最终确定该事件为一起挖矿病毒引起的恶意域名外联事件。(因客户信息保密且为了保证文章逻辑完整性,部分截图为后期追加图) 事件分析 一看域名地址donate.v2.xmrig.com

面向黑灰产治理的恶意短信变体字还原第6名方案

前段时间组织同学们参加了面向黑灰产治理的恶意短信变体字还原比赛,获得了第6名。方案如下: 赛题链接:面向黑灰产治理的恶意短信变体字还原 竞赛 - DataFountain 赛题任务描述:本任务类似于机器翻译,需要针对恶意短信中的变体字进行还原。恶意垃圾短信为了跳过安全检测会将字符变成变体的字符,需要采用深度学习建模的方法将测试集中新出现的短信变体字还原为正常信息文本,即不含有变体字、干扰字符

PyPI恶意存储库fshec2攻击分析

0x00 事件背景 PyPI(Python Package Index)是Python官方的包索引和分发平台。它是一个公共的、全球性的存储库,用于存储、发布和安装Python包和模块。 PyPI允许开发者将他们编写的Python代码打包为可重用的模块或库,并将其发布到PyPI上供其他开发者使用。开发者可以通过使用pip工具(Python的包管理工具)从PyPI上安装所需的模块或库。PyPI提供

如果有黑客想恶意攻击系统,调用某个修改接口时,传入某个id,如果该id在数据表中不存在,是应该返回处理成功给前端,还是应该返回类似“该id不存在”的报错提示

在设计系统接口时,如何处理不存在的ID的情况是一个重要的考虑因素,因为这涉及到接口的安全性、用户体验和错误处理策略。以下是一些指导原则: 1. **安全性**: - 通常,返回一个通用的错误消息而不是特定的错误细节可以防止攻击者获取系统内部信息。如果返回“该ID不存在”的错误,攻击者可能会利用这一点来探测系统的数据结构。 2. **用户体验**: - 对于前端用户来说,了解操作失败

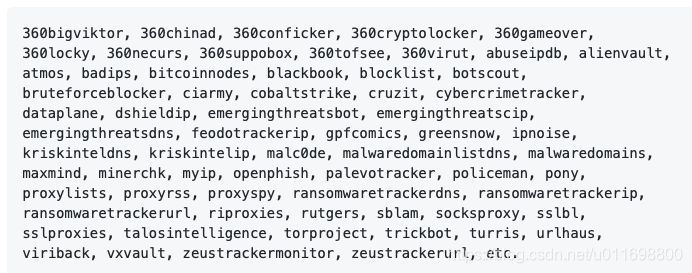

恶意流量监测开源系统:Maltrail

20210309 - 0. 引言 一般来说,通过IDS来监测一些攻击流量,或者说恶意流量也是可以的;但是现在看到的这个开源软件[1]是专门利用IOC来识别恶意流量;具体细节我没有深入去研究,例如流量捕获部分到底是什么引擎来启动的。 1. 系统简介 在其Github主页上的介绍来看,该系统的定位是恶意流量监测系统,而其实现的方法就是利用一些开源的情报,来作为IOC,同时自己部署流量探针来实现

Windows 10+防止系统时间被恶意篡改!

Windwos 禁止时间修改方式 注意: 更改后如果想更改时间,需要进入BIOS设置进行调整。 更改后如果以后想解除这个限制,需重复下述步骤,把你的系统用户名添加进去即可。 按WIN+R, 运行输入gpedit.msc,点击确认,进入组策略设置。 进入组策略设置后,依次找到:计算机配置→windows设置→安全设置→本地策略→用户权利分配。 找到"更改系统时间",双击打开它的属性

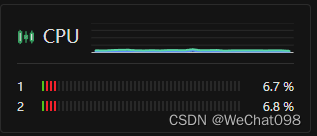

云服务器CPU和内存直接被zzh恶意挖矿程序打满,如何解决?

回顾 最近在服务器上面部署网站,刚开始使用还是没问题的,当时一段时间之后发现CPU和内存总是被打满,本地没有跑大的应用,主要有mysql、nginx、redis,一度还以为是nginx 的问题,但是后来排除了。之后使用htop发现有一个zzh的进程一直在占用,并且占用五个核心,将之kill掉之后CPU占用率立马就下来了,但是过段时间之后这个就又会上去… kill进程之后CPU占用率下降到正

【杂记-webshell恶意脚本木马】

一、webshell概述及分类 概述 webshell,通常作为web应用管理工具,运维人员可以通过 webshell (服务器管理工具)针对 web 服务器进行日常的运维管理以及系统上线更新等,攻击者也可以通过 webshell (后门程序)来管理 web 应用服务器,攻击者使用webshell作为恶意脚本木马,可通过服务器开放的端口获取服务器的某些权限。 分类 1、大马:体积大、功能齐全、能

一个携带恶意ELF的样本分析

1.样本的主要行为 样本启动后会向系统目录下面释放一个被加密的ELF文件,母包会联网下载广告图片,推送弹框广告;SK文件检测模拟器和虚拟机环境,干扰沙箱检测apk文件;释放的ELF文件会获取系统权限,破坏卸载其他root工具的正常使用,导致恶意的ELF文件无法被删除;ELF文件同时会从远端获取指令,静默下载安装其他其他恶意子包,且安装的系统目录下面导致无法卸载;恶意子包进一步获取从远端获取指

如何解包 Python 恶意可执行文件

使用 Python 编写的程序通常以源码的形式发布,也可以将所有依赖都打包到一个可执行文件中。那么如何解包 Python 恶意可执行文件呢? 打包 打包与加壳不同,打包 Python 程序的目的是创建一个可以在操作系统上独立运行的可执行文件。使用例如 PyInstaller 这类打包工具时,会执行以下操作: 将所有.py 源文件编译为 python 字节码文件(.pyc文件) 整合所

服务器被黑?快速检测和识别系统中的恶意进程

在管理和维护服务器时,检测和识别系统中的恶意进程是非常重要的。本文将详细介绍几种常用方法和工具,帮助您有效地检测和处理恶意进程,确保系统的安全性。 方法一:使用系统监控工具 1.1. 使用 ps 命令 ps 命令可以列出系统中所有正在运行的进程。使用以下命令查看特定用户或特定进程的详细信息: ps -ef | grep [进程ID或关键词] 例如: ps -ef | grep p

社交媒体分析-恶意内容自动检测相关论文

2010 Robertson, Michael, Yin Pan, and Bo Yuan. "A social approach to security: Using social networks to help detect malicious web content." 2010 IEEE International Conference on Intelligent Systems a

防止用户恶意刷新过滤器

防止用户恶意刷新过滤器 2012-08-15 0 个评论 收藏 我要投稿 为了防止用户对网站页面刷新过于频繁,需要对这种恶意操作进行判断并且屏蔽.虽然公司要有这样的一个功能,但是我觉得太没有必要了.只要你服务器够好,你何必需要这样的功能呢?下面是全部代码(仅供大家参考,我觉得实际意义不是很大): import java.io.IOE

【Linux之Shell脚本实战】实现屏蔽恶意IP地址的shell脚本

【Linux之Shell脚本实战】实现屏蔽恶意IP地址的shell脚本 一、本次实践要求二、Shell脚本介绍2.1 shell脚本简介2.2 shell脚本编写原则 三、本次实践介绍3.1 本地环境规划3.2 检查本地系统3.3 检查系统内核版本 四、配置脚本注释模板4.1 编辑 .vimrc 文件4.2 检查模板生效情况 五、编写脚本5.1 日志文件说明5.2 编写shell脚本

如何避免企业内部的恶意操作或操作疏忽带来的安全威胁

来自企业内部的安全威胁 Clearswift一则新的报告指出,在数据安全上,58%的威胁来自于企业内部(如现有员工、离职员工、合作伙伴等)其中部分源于意外的行为操作,部分则是源于恶意。 无论是意外还是恶意,网络安全问题给企业带来的损失都是巨大的。一个内部人员的蓄意攻击可能会令企业损失412000美元,算下来一年的损失将近1500万美元。对于一些大型企业来说,这样的损失甚至超过10亿。 无论是处

新加坡SEO服务器应对网站被恶意篡改的方法

随着互联网的普及和发展,新加坡SEO服务器在网站运营和推广中发挥着关键作用。然而,网站安全问题时常受到关注,恶意篡改是其中之一。本文将探讨新加坡SEO服务器如何应对网站被恶意篡改的情况,介绍几种应对策略和防护措施,以保障网站的安全和稳定。 1. 定期备份数据: 面对网站被恶意篡改的风险,定期备份数据是最基本的应对措施之一。新加坡SEO服务器应建立定期自动备份机制,确保网站数据的及时

nginx封禁恶意IP

网络攻击时有发生 TCP洪水攻击、注入攻击、DOS等比较难防的有DDOS等 为了数据安全,防止对手爬虫恶意爬取,封禁IP 一般封禁ip linux server层面封IP:iptablesnginx层面封IP,方式多种(但req还是会打进来,让nginx返回403) nginx作为网关,可以有效的封禁IP单独网站屏蔽IP的方法,把include xxx; 放到对应的server{}语句块所有