免受专题

如何保护服务器免受恶意软件攻击?

了解如何保护服务器免受恶意软件的侵害一直是管理员关注的问题。各种恶意软件带来的威胁已经存在了几十年,早在 1949 年的一篇关于自我复制计算机程序的理论科学论文中就对其进行了讨论。自 20 世纪 70 年代初的实验性病毒以来,恶意软件一直是一种不断发展的威胁。随着我们即将进入 21 世纪的第三个十年,它仍然是企业无法忽视的问题。 保护服务器的简单步骤 无论属于哪个细分市场或行业,公司都必须警惕

摄像头劫持——保护自己免受窥探

今天为您带来当今科技界的最新趋势及探索方法。本周,我们将为您提供五个防止黑客在您不知情的情况下访问您的网络摄像头的建议。 网络摄像头 一、摄像头劫持 你是否曾经怀疑过,即使你没有主动使用网络摄像头,也可能有人正在通过它窥视你?不再疑惑了!通过“摄像头劫持”,黑客可以在未经你许可的情况下远程访问你的网络摄像头,查看摄像头范围内的一切。 摄像头劫持通常是这样进行的:黑客在你的系统上安装某种

理解线程安全:保护你的代码免受并发问题困扰

目录 前言 一、什么是线程安全? 二、为什么需要线程安全? 三、实现线程安全的方法 四、synchronized 使用 synchronized 关键字时,需要注意以下几点: 五、Demo讲解 前言 在现代软件开发中,尤其是在多线程编程中,线程安全(Thread Safety)是一个至关重要但又复杂的话题。本文将从基础概念开始,逐步深入,帮助你理解什么

免受黑客攻击、网页篡改、病毒感染等安全事件

为了保障客户在这些关键时期免受黑客攻击、网页篡改、病毒感染等安全事件的威胁,我们提供专业的IT安全重保服务。 产品优势 全流程保障 我们的重保服务覆盖重保前、重保中、重保后的每一个环节,提供全方位全流程的安全保障。在重保前,我们会对客户的内部系统和外部业务系统进行全面的安全评估和漏洞扫描,确保系统的安全性;在重保中,我们将提供实时的安全监测和威胁预警,确保任何潜在的安全威胁都能被及时发现并处

文件上传安全指南:保护免受不受限制的文件上传攻击

文件上传安全指南:保护免受不受限制的文件上传攻击 在现代应用程序中,文件上传功能是一个常见且重要的部分。然而,这也为攻击者提供了潜在的攻击向量,尤其是不受限制的文件上传攻击。本文将详细介绍如何通过一系列安全措施来保护文件上传功能,确保系统的安全性。 1. 验证用户权限 所有文件上传操作都应在服务器端对用户进行身份验证,并必须实施适当的控制措施,以防止对未通过身份验证的用户造成的拒绝服务攻击。

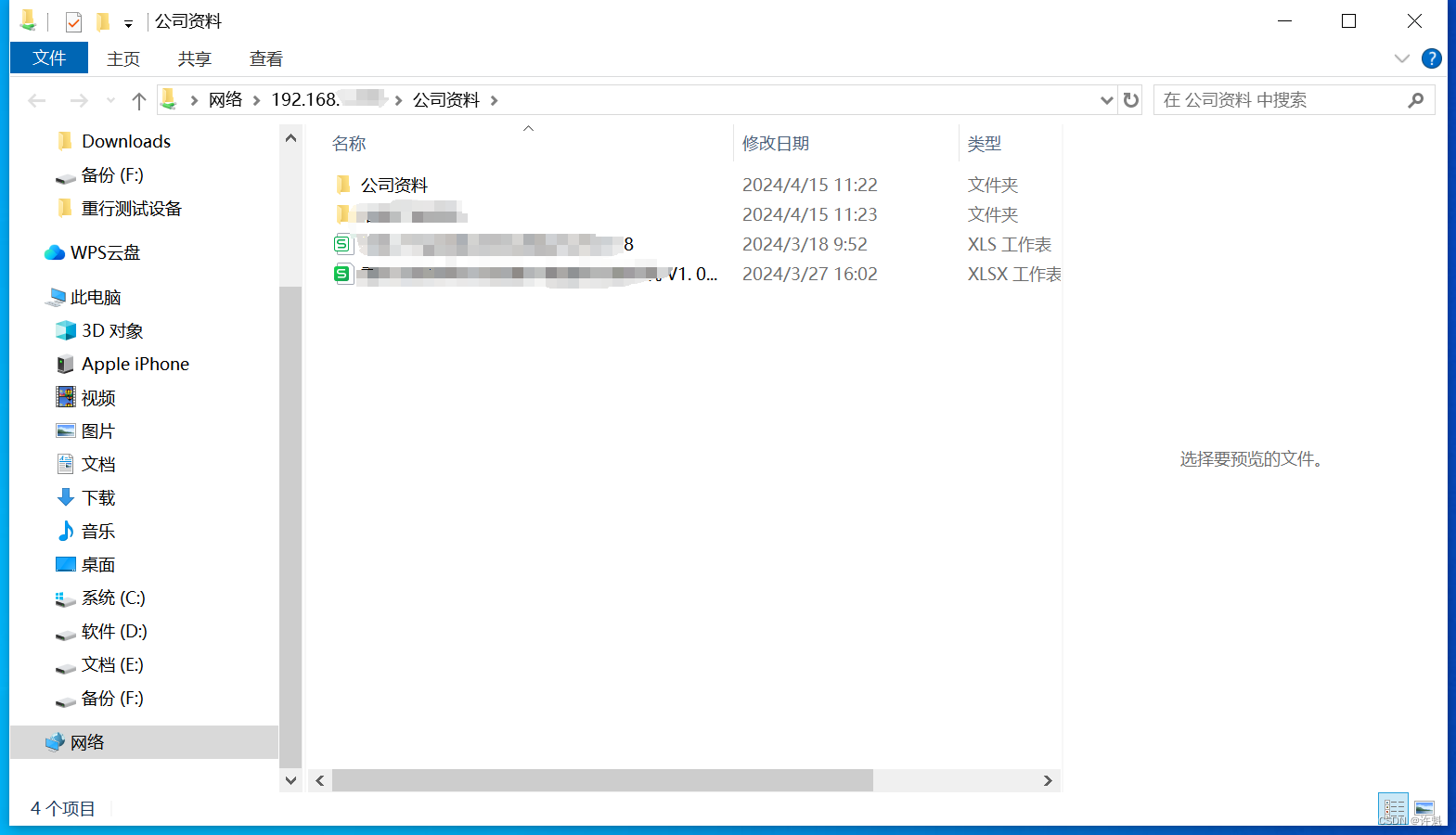

访问公共盘时提示:你不能访问此共享文件夹,因为你组织的安全策略阻止未经身份验证的来宾访问。这些策略可帮助保护你的电脑免受网络上不安全设备或恶意设备的威胁。

原因:未启动启用策略:不安全的来宾登录 办法: 1,Windows+R键,打开运行,输入gpedit.msc,打开本地组策略编辑器;2,计算机配置>管理模板>网络>Lanman 工作站>启用不安全的来宾登录>已启用>确定

IP路由安全:保护网络免受威胁

目录 前言 一 IPv4 协议及其安全性分析 IPv4 安全问题: 增强 IPv4 安全性的策略: 二 IPsec:增强 IP 通信安全 1.IPsec 工作原理: 2.IPsec 用例: 3.AH协议 AH 协议工作原理 AH 协议的工作原理高级概述 AH 协议安全考虑事项和要求: 4.ESP协议 ESP协议主要功能 ESP协议工作流程 ESP协议的两种模式

如何让视频流媒体平台免受网络攻击

在各国,流媒体服务已越来越受到大众的欢迎。有统计表明,目前视频流已占网络整体流量的80%以上。不过如您所见,近年来,数字威胁的不断增加,也让网络攻击逐年递增。单个视频用户受到的危险,往往会危及到整个服务平台,使其面临各种潜在的风险。无论视频应用的交付形式如何持续迭代,各个视频流媒体平台都需要通过利用成熟的管控策略、以及采取强有力的安全措施,来保护自身和用户的信息与网络安全。 针对视频流媒体平台的

游戏盾如何防护支付平台免受DDOS攻击

游戏盾如何防护支付平台免受DDOS攻击?在数字化时代,支付平台扮演着至关重要的角色,为用户提供便捷的支付服务。然而,随着网络攻击技术的不断发展,支付平台也成为了黑客们攻击的目标之一,特别是DDoS(分布式拒绝服务)攻击,给支付平台的安全带来了巨大挑战。为了保障用户的资金安全和支付平台的正常运营,在此推荐一款高效的解决方案——游戏盾,它如何帮助支付平台免受DDoS攻击? 游戏盾如何防护支付平台免受

智能家居光传感器_如何使用智能家居传感器保护您的房屋免受水损害

智能家居光传感器 Like many staples of a pre-smarthome age, the humble leak detector has made the jump to the 21st century. Read on as we show you how to integrate a smarthome leak detecting sensor into

总裁主题ceomax最新2023免受权版

正文: CeoMax主题总裁主题功能挺多的,支持多种多样的文章、页面样式,既能简洁又能多样化,不管是做资源类站、素材类站、多媒体站、下载类站还是CMS都能搞定。并且它拥有功能全面且易上手的后台管理功能,即使是WordPress小白也能轻松玩转各种功能。 程序: wwergo.lanzoue.com/ilYXJ17567if 图片:

如何保护企业免受人工智能网络钓鱼攻击

文章目录 前言一、生成式人工智能带来了新的网络安全威胁二、人工智能将使网络钓鱼攻击变得更加危险三、企业如何阻止人工智能驱动的网络钓鱼四、网络钓鱼模拟确保责任感和适应性 前言 网络钓鱼是网络犯罪分子社会工程武器库中的超级武器。网络钓鱼尤其危险,因为它是网络犯罪分子获得初始访问权限的最可靠方式。 一、生成式人工智能带来了新的网络安全威胁 从OpenAI的ChatGPT等

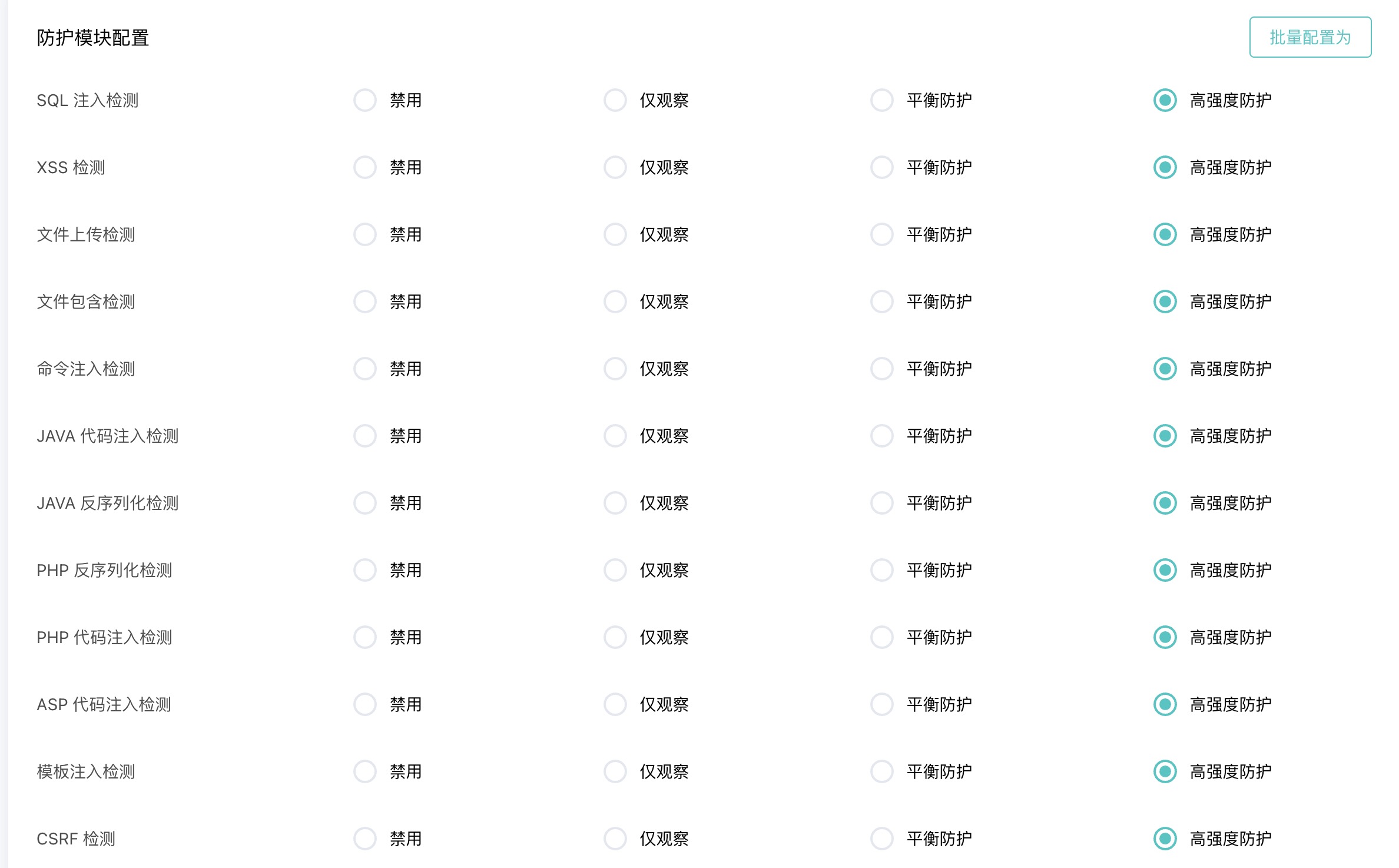

使用WAF保护你的网站免受黑客攻击

攻击网站的方式有很多种,以下是一些常见的攻击类型: DoS/DDoS攻击:攻击者向目标服务器发送大量的请求,使其无法正常工作。DDoS攻击是分布式拒绝服务攻击,攻击者使用多个计算机向目标服务器发送请求,使其更难以处理请求。 SQL注入攻击:攻击者通过在输入框中注入恶意代码,使服务器执行恶意代码,从而获取敏感信息。 XSS攻击:攻击者在网站上注入恶意脚本,使用户的浏览器执行恶意脚本,从而窃取用

安全防线升级!企业如何有效守护知识产权免受侵害?

芯片研发制造正在快速发展,芯片知识产权侵权案件也在不断增多。近日,上海市公安局经济犯罪侦查总队官微发布消息,公布了一起侵犯芯片技术商业秘密案,共抓获犯罪嫌疑人14名,查扣存储侵权芯片技术的服务器7台。 上海警方指出,权利公司原高管张某、刘某等人在离职后设立某科技公司,并诱导多名原权利公司研发人员跳槽,上述人员在离职前通过摘抄、截屏等方式非法获取芯片技术讯息,运用于张某公司的同类型芯片上谋取利益。

不给病毒留空子:保护您的数据免受.mallox勒索病毒威胁

尊敬的读者: 在数字时代,勒索病毒成为网络安全的一大威胁,而.mallox 勒索病毒以其狡猾和高度破坏性而备受关注。本文将深入介绍.mallox 勒索病毒的特征、威胁以及如何恢复被加密的数据,并提供一系列有效的预防措施。 在面对被勒索病毒攻击导致的数据文件加密问题时,技术支持显得尤为重要,您可添加我们技术服务号(shuju315),我们的专业团队拥有丰富的数据恢复经验和技术知识,能够迅速定位问题

网络犯罪取证_您是否在保护自己的数字房屋免受网络犯罪的侵害

网络犯罪取证 (BPT) — As the pace of technology advances, cybersecurity threats do, too. Data breaches, identity theft, phishing and malware make headlines seemingly every day. Internet-connected device

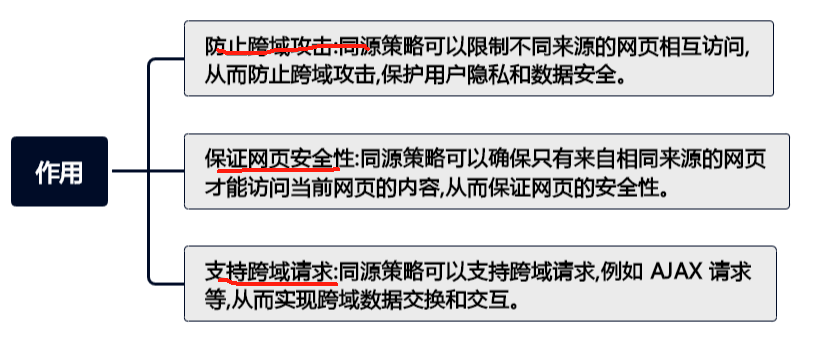

同源策略:保护你的网页免受恶意攻击的第一道防线(下)

🤍 前端开发工程师(主业)、技术博主(副业)、已过CET6 🍨 阿珊和她的猫_CSDN个人主页 🕠 牛客高级专题作者、在牛客打造高质量专栏《前端面试必备》 🍚 蓝桥云课签约作者、已在蓝桥云课上架的前后端实战课程《Vue.js 和 Egg.js 开发企业级健康管理项目》、《带你从入门到实战全面掌握 uni-app》 文章目录 四、同源策略的限制和影响讨论同源策略对 Java

同源策略:保护你的网页免受恶意攻击的第一道防线(上)

🤍 前端开发工程师(主业)、技术博主(副业)、已过CET6 🍨 阿珊和她的猫_CSDN个人主页 🕠 牛客高级专题作者、在牛客打造高质量专栏《前端面试必备》 🍚 蓝桥云课签约作者、已在蓝桥云课上架的前后端实战课程《Vue.js 和 Egg.js 开发企业级健康管理项目》、《带你从入门到实战全面掌握 uni-app》 文章目录 一、引言介绍同源策略的背景和重要性 二、什么是同

保护您的数据库免受注入攻击:MSSQL注入入门指南

MSSQL注入的入门讲解 一、引言二、MSSQL注入的基础知识2.1、MSSQL数据库的基本原理和结构2.2、常见的SQL语句和操作2.3、MSSQL注入的原理和工作方式 三、MSSQL注入攻击技术3.1、基于错误的注入攻击:利用错误消息和异常信息3.2、基于时间的注入攻击:利用延迟响应和时间函数3.3、基于联合查询的注入攻击:利用UNION SELECT语句3.4、基于布尔盲注的注入攻击:

保护服务器免受攻击:解析攻击情境与解决之道

在数字化时代,服务器安全问题日益突出,因为它们是企业和个人网络活动的核心。服务器被攻击可能引发一系列问题,理解攻击的不同情境以及采取相应的解决方法变得至关重要。 DDoS 攻击(分布式拒绝服务攻击) 情境:攻击者通过将大量虚假流量引导至服务器,超过其处理能力,导致正常用户无法访问服务。 利害:降低服务可用性,导致业务中断,损害声誉。 解决之道:使用DDoS防护服务,设置访问

iOS移动应用安全加固:保护您的App免受恶意攻击的重要步骤

目录 iOS移动应用安全加固:保护您的App免受恶意攻击的重要步骤 摘要 引言 一、APP加固的概念 二、APP加固方案的比较 三、保护iOS应用的安全 四、总结 参考资料 摘要 本文介绍了移动应用程序(App)加固的概念和流程,以及市场上几家知名的APP加固公司。同时提供了对iOS ipa文件进行混淆保护的方案,以增强App的安全性和防范反编译和破解行为。

IBM捐款300万美元用以保护学校免受网络攻击

2021年2月4日 IBM宣布将提供价值300万美元的实物赠款,以帮助美国公立学校更好地防范网络攻击(包括勒索软件)。研究显示,美国公立学校普遍缺乏培训、防范意识和预算。 这笔赠款将发放给美国的六个学区,通过IBM.org申请赠款的学区将获得六项价值为50万美元(总计300万美元)的实物服务赠款。 各学区可在2021年2月4日至3月1日之间申请,获赠者名单将在不久后宣布。将根据

保护自己免受AI诈骗的方法

前言 在21世纪,人工智能已经成为我们日常生活的一部分。不仅在聊天、写作、绘画和编程领域展现了巨大的潜力,还改变了我们的生活方式,提供了便捷和创新。然而,随着这一技术的迅速发展,我们也不得不面对新的威胁,其中包括“AI换脸”和“AI换声”等形式的欺诈和诈骗行为。在这篇博客中,我们将探讨如何保护自己免受AI诈骗的威胁,包括提高公众意识、使用权威来源获取信息以及提升AI检测能力等关键方法。 1

高防CDN:保卫您的网站免受攻击之利与弊

在当今数字化时代,网络安全对于网站经营者至关重要。高防CDN(Content Delivery Network)技术旨在提供强大的安全性,以保护网站免受恶意攻击。本文将探讨高防CDN为普通网站带来的优势与不足之处,并分析国内外高防CDN的发展受到的关键因素。 高防CDN的优势 防护能力强大:高防CDN集成了强大的防御机制,包括DDoS攻击防护、Web应用防火墙(WAF)等,可有效抵御各

蒙大拿州通过法案认可功能型代币免受州证券法管辖

点击上方 “蓝色字” 可关注我们! 暴走时评: 5月8日,蒙大拿州州长Steve Bullock签署了标题为“对加密货币相关法律的普遍修订”的第584号众议院法案,确认功能型代币不受州证券法管辖。根据该法案,功能型代币必须满足一系列要求,其主要目的在于“消费”,同时禁止将这些代币用于投机或投资目的。 作者:Helen Partz 翻译:Maya 美国蒙大拿州已经认可了功能型代

如何保护您的数据免受.360勒索病毒的感染

导言: 网络安全漏洞和威胁伴随着我们的日常生活。其中, 360 勒索病毒成为了引发广泛关注的网络威胁之一。本文91数据恢复将深入探索 360 勒索病毒,揭示它背后的黑暗故事和如何防范此类风险。 如果受感染的数据确实有恢复的价值与必要性,您可添加我们的技术服务号(sjhf91)进行免费咨询获取数据恢复的相关帮助。 黑暗背后的幕后操作 360 勒索病毒的背后是犯罪分子