trust专题

海外合规|新加坡网络安全认证计划简介(三)-Cyber Trust

一、 认证简介: Cyber Trust标志是针对数字化业务运营更为广泛的组织的网络安全认证。该标志针对的是规模较大或数字化程度较高的组织,因为这些组织可能具有更高的风险水平,需要他们投资专业知识和资源来管理和保护其 IT 基础设施和系统。Cyber Trust 标志采用基于风险的方法来指导组织了解其风险状况并确定减轻这些风险所需的相关网络安全准备领域。

stm32mp157为什么要把相同的tf-A trust烧录emmc的boot1和boot2?

在使用该处理器时,为什么要将相同的Trusted Firmware-A (TF-A)烧录到eMMC的Boot1和Boot2区域呢? 这么做的主要原因包括: 冗余性和可靠性: 将相同的TF-A烧录到两个不同的引导区域(Boot1和Boot2)可以增加系统的冗余性。如果其中一个引导区域发生故障,系统可以从另一个引导区域启动,提高了系统的可靠性和稳定性。 安全性: TF-A是用于启动和配置系统的

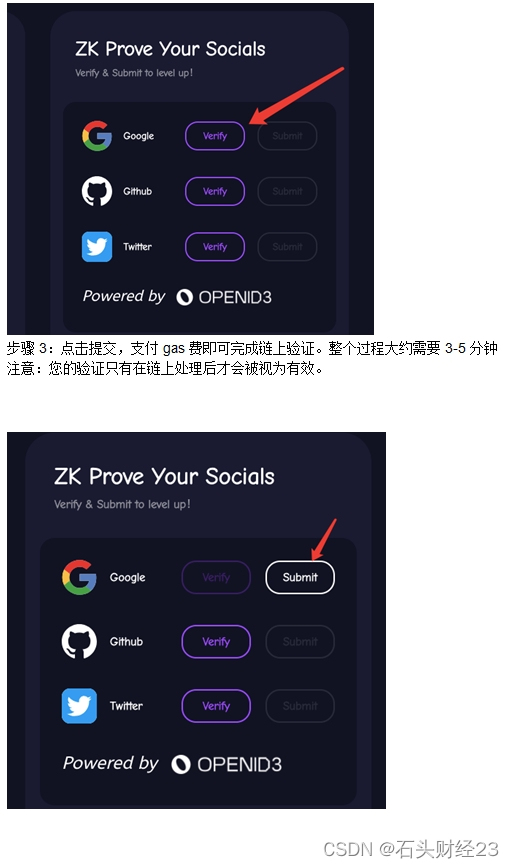

Pencils Protocol与Trust 钱包联合活动,参与瓜分超$200K的奖励

实现全新品牌升级的 Pencils Protocol 目前已经结束了 Season 2,并进入到了 Season 3 阶段,目前用户可以通过 Pencils Protocol 的 Staking 池来获得超过 APR 收益的同时,还能获得多重积分奖励。 而在 Season 3 阶段,为了进一步促进更多用户参与其中,Pencils Protocol 联合Trust Wallet、Scroll

捷报频传 | 北京讯通喜获中国信通院2023“Zero Trust Ready SDP解决方案”证书

中国信息通信研究院(以下简称“中国信通院”)算网融合团队联合各生态伙伴,共同发起“Zero Trust Ready”项目,推动零信任(Zero Trust)技术与产业发展。该项目旨在从垂直行业的网络安全需求出发,对齐零信任产业各生态参与方的解决方案、设备功能和服务技术要求,促进国内零信任市场高质量规模化发展。 香港电讯旗下国内子公司——北京讯通通信服务有限公司(以下简称“北京讯通

学习笔记记录ensp中防火墙配置(trust,unstrus,dmz 资源下载可用)

实验目的,通过配置防火墙控制相互之间的访问,拓扑图如下 资源已上传,注意lsw1和ar2的路由表到各个网段的路由表配置,通过防火墙来控制各个区域能否访问成功。 防火墙通过cloud2链接,方便登录网页配置防火墙策略。防火墙内需要设置路由器,接口聚合对接dmz区域,并设置到达10.1.1.0和路由器loopback的ip路由表信息 防火墙理解(2024-04-24增加) 策略,定义防

In Community We Trust

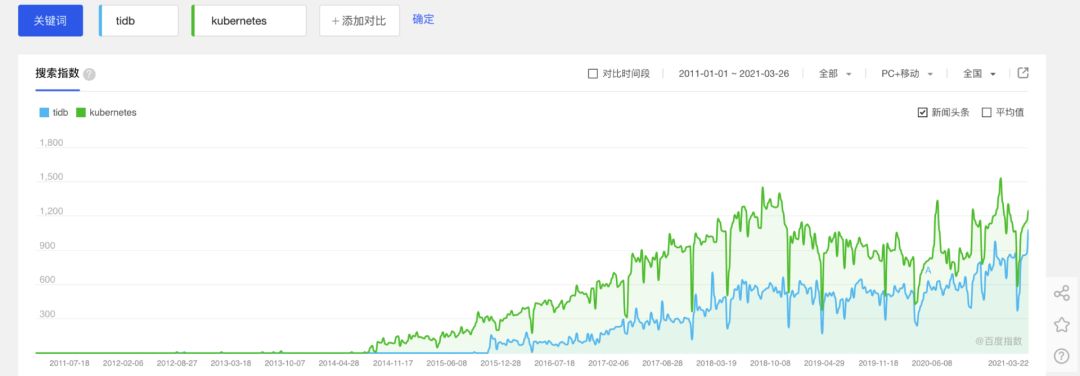

作者简介:黄东旭,PingCAP 联合创始人兼 CTO 前些天在与友人喝咖啡的时候,正好聊到关于 PingCAP 和 TiDB 的一些历史以及对于开源软件公司核心竞争力的理解,回顾这几年的创业生涯和 TiDB 社区的生长壮大,就像是一场巨大且正在进行中的社会学实验,原本零散的一些想法随着一条主线变得逐渐清晰,就想着写成文章总结一下关于社区对于开源软件以及开源公司到底意味着什么。 无处不在

【悟空云课堂】第三十九期:违反信任边界(CWE-501: Trust Boundary Violation)

关注公众号“中科天齐软件安全中心”(id:woocoom),一起涨知识! 该栏目为中科天齐全新规划的悟空云课堂,每周五下午18:00准时上线,旨在科普软件安全相关知识,助力企业有效防范软件安全漏洞,提升网络安全防护能力。 什么是违反信任边界? 让数据从不受信任的一边移到受信任的一边却未经验证。 违反信任边界漏洞的构成条件有哪些? 当程序模糊了受信任和不受信任之间的界限时,就会发生

ATF ARM Trust Firmware

ATF全称是ARM Trusted Firmware,由ARM公司提供的开源firmware。https://github.com/ARM-software/arm-trusted-firmware. The ARM Trusted Firmware implements a subset of the Trusted Board Boot Requirements (TBBR) Platfor

openssl3.2/test/certs - 019 - ca-nonca trust variants: +serverAuth, +anyEKU

文章目录 openssl3.2/test/certs - 019 - ca-nonca trust variants: +serverAuth, +anyEKU概述笔记 ca-nonca.pem from exp 016openssl3.2/test/certs - 019 - ca-nonca trust variants: +serverAuth, +anyEKUEND op

openssl3.2/test/certs - 006 - trust variants: +anyEKU -anyEKU

文章目录 openssl3.2/test/certs - 006 - trust variants: +anyEKU -anyEKU概述笔记END openssl3.2/test/certs - 006 - trust variants: +anyEKU -anyEKU 概述 openssl3.2 - 官方demo学习 - test - certs 笔记 // \file

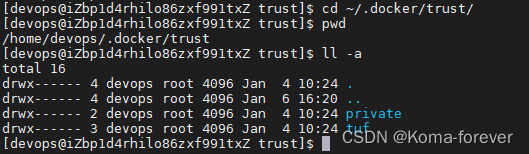

docker拉取镜像提示 remote trust data does not exist for xxxxxx

1、How can I be sure that I am pulling a trusted image from docker 2、docker: you are not authorized to perform this operation: server returned 401. 以上两个问题可以试试以下解决办法 DOCKER_CONTENT_TRUST=false 本

文章:LIME:Why Should I Trust You?

本文结合文章 “Why Should I Trust You?” Explaining the Predictions of Any Classifier 主要阐述一下内容: LIME 算法意义LIME 算法原理LIME 算法效果 原文参见:https://arxiv.org/pdf/1602.04938v1.pdf 一、LIME 算法意义 LIME 是解释模型的算法,目的为了解模型的预测

[RK-Linux] RK3399使用RK开源SPL,修改U-Boot为FIT打包方式,裁剪trust分区

文章目录 一、启动方式二、FIT打包三、RK3568相关配置参考四、RK3399支持与调试 一、启动方式 RK3399平台根据前级Loader代码是否开源,目前有两套启动方式: // 前级loader闭源BOOTROM => ddr bin => Miniloader => TRUST => U-BOOT => KERNEL// 前级loader开源BOOTROM =>

什么是Geo Trust OV证书

一、GeoTrust OV证书的介绍 GeoTrust OV证书是由GeoTrust公司提供的SSL证书,它是一种支持OpenSSL的数字证书,具有更高的安全性和可信度。GeoTrust是全球领先的网络安全解决方案提供商,为各类用户提供SSL证书和信任管理服务。GeoTrust OV证书是一种中级证书,与基本级别和高级级别相比,它提供了更强大的安全性,适用于各类网站和企业级应用。 二、

什么是Geo Trust OV证书

一、GeoTrust OV证书的介绍 GeoTrust OV证书是由GeoTrust公司提供的SSL证书,它是一种支持OpenSSL的数字证书,具有更高的安全性和可信度。GeoTrust是全球领先的网络安全解决方案提供商,为各类用户提供SSL证书和信任管理服务。GeoTrust OV证书是一种中级证书,与基本级别和高级级别相比,它提供了更强大的安全性,适用于各类网站和企业级应用。 二、

RWCTF2022 Trust_or_not 复现

RWCTF2022 Trust_or_not复现 RWCTF2022中有道逆向和TEE有关,准备复现一遍,顺便学习一下TEE。 TEE简介 TEE 全称叫做 Trust Executed Environment 可信执行系统,TEE 主要应用在手机以及 iot 设备上,比如用户的指纹识别以及支付相关的敏感操作都是在 TEE 中进行处理的,敏感的信息也是通过 TEE 加密之后存储在一个可信的位

【强化学习】15 —— TRPO(Trust Region Policy Optimization)

文章目录 前言TRPO特点策略梯度的优化目标使用重要性采样忽略状态分布的差异约束策略的变化近似求解线性搜索算法伪代码广义优势估计代码实践离散动作空间连续动作空间 参考 前言 之前介绍的基于策略的方法包括策略梯度算法和 Actor-Critic 算法。这些方法虽然简单、直观,但在实际应用过程中会遇到训练不稳定的情况。回顾一下基于策略的方法:参数化智能体的策略,并设计衡量策略好坏的目

Beyond the Hype: On Using Blockchains in Trust Management for Authentication(部分)

补充: 信任管理是指采用一种统一的方法描述和解释安全策略(security policy)、安全凭证(security credential)以及用于直接授权关键性安全操作的信任关系(trust relationship)。 1、 背景 随着计算机网络和一些分布式系统支撑技术的飞速发展和普遍应用,人们开发了越来越多的大规模的分布式系统。从而信息和数据的安全变得原来越重要,资源共享将会是现在

MeDShare:Trust-Less Medical Data Sharing Among Cloud Service Providers via Blockchain

摘要: 传播病人的医疗记录会给患者的隐私带来多种风险,因为这些记录上的恶意行为会严重损害与数据直接或间接有关的各方的声誉,财务等。目前有效管理和保护病历的方法已被证明是不够的。在本文中,我们提出了MeDShare,这个系统解决了医疗大数据保管人在无信任环境下共享医疗数据的问题。该系统基于区块链,为大数据实体之间的云存储库中的共享医疗数据提供数据来源,审计和控制。MeDShare监控从数据保管系统

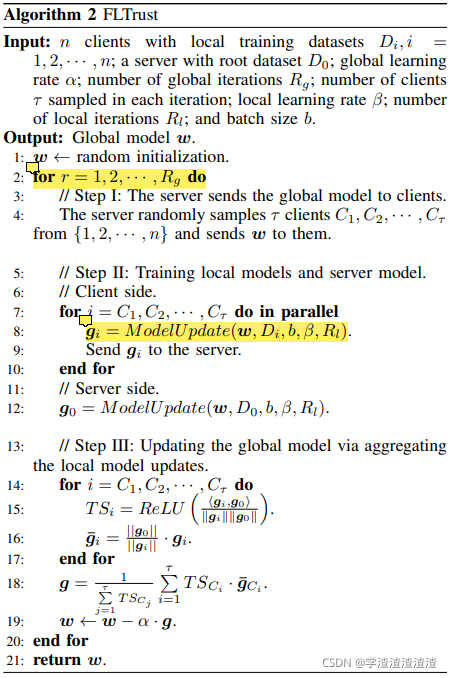

文献阅读--FLTrust: Byzantine-robust Federated Learning via Trust Bootstrapping

本文设计了一个 Byzantine-robust (能够抵御投毒攻击) 的联邦学习框架。在此 Fed 框架中,每一轮梯度聚合前,server 端 会先计算 global模型在 root dataset(server额外收集的干净的数据集,大小为100即可)上的梯度,然后通过计算该梯度和各 client 上传的梯度的 角度获取 TS(信任分数),并进行幅值的缩放,有效地降低了 上传投毒梯度的 cli

ARM 架构 Trust zone 介绍

TrustZone是ARM针对消费电子设备设计的一种硬件架构,其目的是为消费电子产品构建一个安全框架来抵御各种可能的攻击。TrustZone在概念上将SoC的硬件和软件资源划分为安全(Secure World)和非安全(Normal World)两个世界,所有需要保密的操作在安全世界执行(如指纹识别、密码处理、数据加解密、安全认证等),其余操作在非安全世界执行(如用户操作系统、各种应用程序等),安