dsa专题

CCRC-DSA 数据安全评估师

在数字化时代背景下,数据已成为推动企业决策、优化运营和制定市场战略的关键因素。 然而,随着数据量的激增,其安全风险也水涨船高。 因此,数据安全评估工程师的角色显得尤为重要,他们负责确保企业数据免受未经授权的访问、泄露和篡改。 拥有专业认证不仅证明了他们的专业能力,还是进入这一行业的重要凭证。 本文旨在探讨为何这些工程师需要获取相应认证以及认证如何助力其职业发展。 首先,许多行业对数据

数据安全评估工程师CCRC-DSA怎么考?

数据安全评估工程师的职责涉及对数据安全风险进行专业评估。 他们通过深入分析企业的数据资产,识别潜在风险,并设计相应的防范措施。 此岗位要求从业者具备深厚的计算机科学与网络安全专业知识以及丰富的实践经历。 对于想要成为数据安全评估工程师的人来说,基本条件包括:1. 教育背景:通常需要本科以上学历,以计算机科学、信息安全或网络工程等相关专业为佳。 2. 技能水平:必须掌握操作系统、数据库、

数字签名标准算法——DSA

数字签名标准算法——DSA 1. 算法简述2.模型分析3. 代码实现3.1 算法实现3.2 测试代码3.3 运行结果 1. 算法简述 RSA为经典数字签名算法 数字签名标准(Digital Signature Standard, DSS), DSS本质是ElGamal数字签名算法,DSS使用的算法成为数字签名算法(Digital Signature Algorithm, DSA

centOS配置无密登录时遇到”open /home/hadoop/.ssh/id_dsa failed:Permission denied”问题

配置hadoop分布式集群系统: 在配置免密登录时遇到 “open /home/hadoop/.ssh/id_dsa failed:Permission denied”问题 解决方法: 用root用户执行: [root@hdp-node-1 ~]# chmod 777 /home/hadoop/.ssh

密码学基础练习五道 RSA、elgamal、elgamal数字签名、DSA数字签名、有限域(GF)上的四则运算

1.RSA #include <stdlib.h>#include <stdio.h>#include <string.h>#include <math.h>#include <time.h>#define PRIME_MAX 200 //生成素数范围#define EXPONENT_MAX 200 //生成指数e范围#define Element_Max 127

【智能算法】鸭群算法(DSA)原理及实现

目录 1.背景2.算法原理2.1算法思想2.2算法过程 3.结果展示4.参考文献 1.背景 2021年,Zhang等人受到自然界鸭群觅食行为启发,提出了鸭群算法(Duck Swarm Algorithm, DSA)。 2.算法原理 2.1算法思想 DSA基于自然界鸭群觅食过程,主要分为两个阶段:寻找食物(探索阶段)和群体觅食(开发阶段)。DSA需要遵循两条规则

在 Leetcode 上使用 Javascript 查找数组中的所有重复项(使用 JS 的 DSA)

在本篇博客文章中,我们将探讨如何在数组中找出所有重复的元素,这个问题源自LeetCode上的一个问题。 问题描述: 我们有一个包含n个整数的数组,所有整数都在范围[1, n]内。每个整数要么出现一次,要么出现两次。任务是找出并返回一个包含所有出现两次的整数的数组。 要求算法的时间复杂度为O(n),并且只能使用固定的额外空间。 示例: Example 1:Input: nums =

源代码防泄密-DSA测试情况

源代码防泄密-DSA测试背景概述 软件开发部门使用加密软件一年多时间以来,大小安全漏洞已修补过5次,维护非常繁琐。加密系统安全性明显不足,且时常出现代码损坏、卡、慢等情形。 为切实提升内部代码保护力度,现再次组织项目小组进行源代码防泄密产品选型工作,确保其适合研发部门工作场景,安全强度高且易于使用、便于维护。 结合前期源代码防泄密产品信息收集以及自身加密软件实际使用情况,本次测试主要侧重于源

源代码防泄密DSA占有率

本文转载自中国日报网:源代码防泄密前景展望 要实现源代码等核心数据资产安全的完美解决,仅依赖法律法规,将面临取证难的问题。仅依赖管理,又防不胜防。只有法律法规(不敢)、内部管理(不想)以及源代码防泄密技术(不能)三者相互配合才是最终的解决之道。正是在这一背景之下,当前的源代码防泄密技术已持续呈现出高速发展的态势。 当前,在源代码防泄密市场中广泛使用的DSA数据安全隔离技术占有率高达73%左

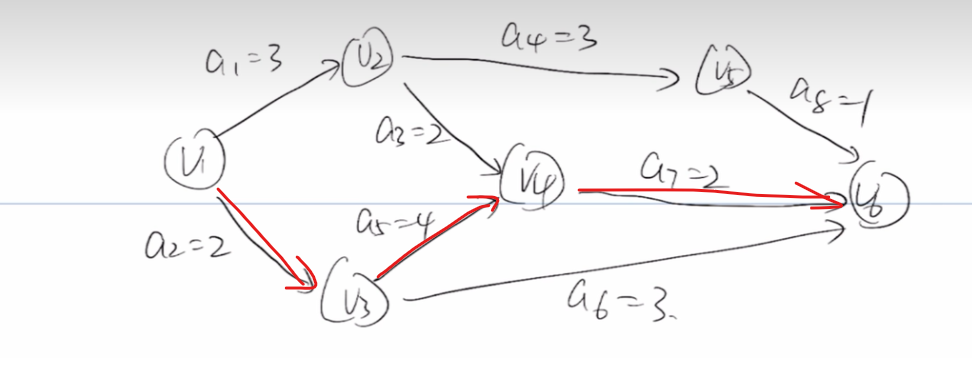

DSA 经典数据结构与算法 学习心得和知识总结(三) |有向无环图及其应用

目录结构 注:提前言明 本文借鉴了以下博主、书籍或网站的内容,其列表如下: 1、参考书籍:《算法导论》第三版 就是这本被封神的杰作,就是它🤦 2、参考书籍:《数据结构》严奶奶版 3、参考书籍:《数据结构》(用面向对象方法与C++语言描述) 第二版 殷人昆版 4、参考书籍:《数据结构》(C++版) 第三版 邓俊辉版 5、华中科技大学 有向无环图及应用 公开课,点击

DSA(直接写屏)和双缓冲

DSA(直接写屏)和双缓冲 http://blog.chinaunix.net/u3/103999/showart_2063360.html 1.DSA(直接写屏) 1.1介绍 使用GDI在屏幕上描画需要一个上下文转换,这会减慢描画速度。为了绕过繁琐的上下文转换,可以直接访问屏幕。这被称作直接屏幕访问。 直接写屏就是得到屏幕的显存地址,从而直接对显

JAVA上加密算法的实现用例:MD5/SHA1,DSA,DESede/DES,Diffie-Hellman的使用

通常,使用的加密算法 比较简便高效,密钥简短,加解密速度快,破译极其困难。本文介绍了 MD5/SHA1,DSA,DESede/DES,Diffie-Hellman的使用。 第1章基础知识 1.1. 单钥密码体制 单钥密码体制是一种传统的加密算法,是指信息的发送方和接收方共同使用同一把密钥进行加解密。 通常,使用的加密算法 比较简便高效,密钥简短,加解密速度快,破译极其困难。

java读取OPENSSL生成的DSA的pem文件

首先下载OPENSSL工具,生成dsa签名文件 DSA公私钥可以使用OpenSSL 生成,如下: a) 生成DSA参数 openssl dsaparam -out dsa_param.pem 1024 b) 生成私钥 openssl gendsa -out dsa_private_temp_key.pem dsa_param.pem 将传统格式的私钥转换成PKCS#8格式的(

openssl3.2 - 官方demo学习 - pkey - EVP_PKEY_DSA_paramvalidate.c

文章目录 openssl3.2 - 官方demo学习 - pkey - EVP_PKEY_DSA_paramvalidate.c概述笔记END openssl3.2 - 官方demo学习 - pkey - EVP_PKEY_DSA_paramvalidate.c 概述 OPENSSL_hexstr2buf_ex 将16禁止字符串填充到16进制buffer BIO_new_me

openssl3.2 - 官方demo学习 - pkey - EVP_PKEY_DSA_paramgen.c

文章目录 openssl3.2 - 官方demo学习 - pkey - EVP_PKEY_DSA_paramgen.c概述笔记END openssl3.2 - 官方demo学习 - pkey - EVP_PKEY_DSA_paramgen.c 概述 产生DSA的_evp_pkey_ctx 初始化_evp_pkey_ctx 设置参数到_evp_pkey_ctx 由_evp_pk

SSH的RSA/DSA协议讲解

在很多linux应用中都会用到SSH的无密码登录功能,那么SSH的无密码登录的实质所什么呢?这里给大家推荐了三篇文章,讲得很详细。 http://www.ibm.com/developerworks/cn/linux/security/openssh/part1/index.html http://www.ibm.com/developerworks/cn/linux/security/

解决RHEL5的libstdc++.so.5 补装问题。(rpm Header V3 DSA signature: NOKEY 错误解决)

今天被告知要补装RHEL5中的libstdc++.so.5,网上查了一下,是在:compat-libstdc++-33-3.2-61.i386.rpm 上的,我在安装盘的第二张盘中找到,ftp 到linux 上,(注意:firfox 是32位的,要是在linux 是64就不成功,要在确定linux 是32位的操作系统) 1:[root@hgpsfe08 tmp]# rpm -ivh com

DSA 经典数据结构与算法 学习心得和知识总结(二) |散列 从小白初级入门到大佬全知全会(实质已然崩溃)

目录结构 注:提前言明 本文借鉴了以下博主、书籍或网站的内容,其列表如下: 1、参考书籍:《算法导论》第三版 就是这本被封神的杰作,就是它🤦 2、参考书籍:《数据结构》严奶奶版 3、参考书籍:《数据结构》(用面向对象方法与C++语言描述) 第二版 殷人昆版 4、散列表的基本概念及其运算,点击前往 5、hash算法原理详解,点击前往 6、哈希表(散列表)原理详解,

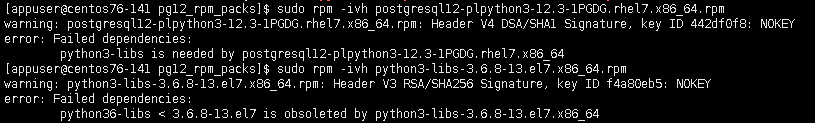

rpm 安装时提示rpm: Header V4 DSA/SHA1 Signature, key ID 442df0f8: NOKEY

报错内容 rpm: Header V3 RSA/SHA256 Signature, key ID f4a80eb5: NOKEY 解决办法:在rpm 语句后面加上 --force --nodeps就可以了。 例如 sudo rpm -ivh python3-libs-3.6.8-13.el7.x86_64.rpm --force --nodeps

rpm报错warning: /var/tmp/rpm-tmp.1OZa8q: Header V3 DSA/SHA1 Signature, key ID 5072e1f5: NOKEY的解决...

参考链接:http://blog.51cto.com/zymin0823/1546537 报错: 解决:使用如下两个选项 转载于:https://www.cnblogs.com/godfather007/p/10371293.html