本文主要是介绍[实验]Keil 4下仿真三星2440A芯片的汇编及CPIO控制实验,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

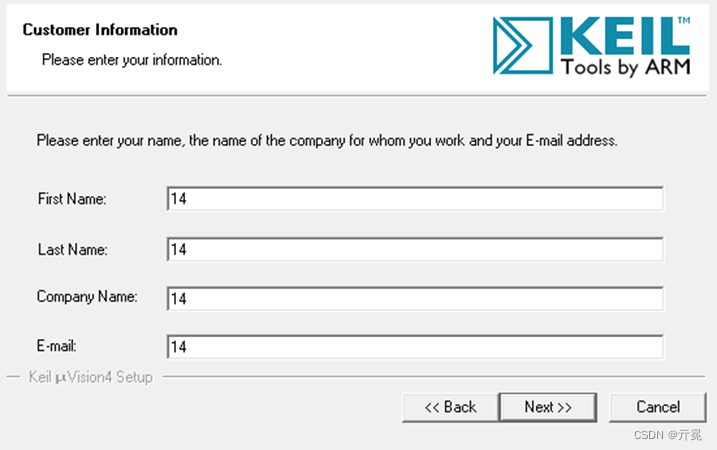

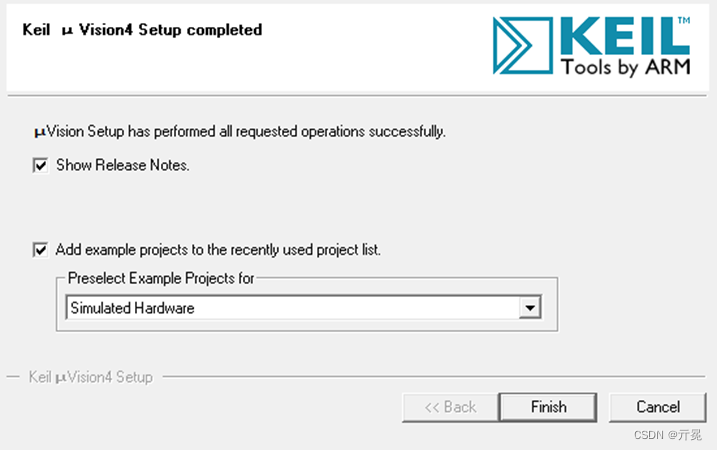

一、安装Keil uVision4

(详细安装过程忽略)

点击finish完成安装

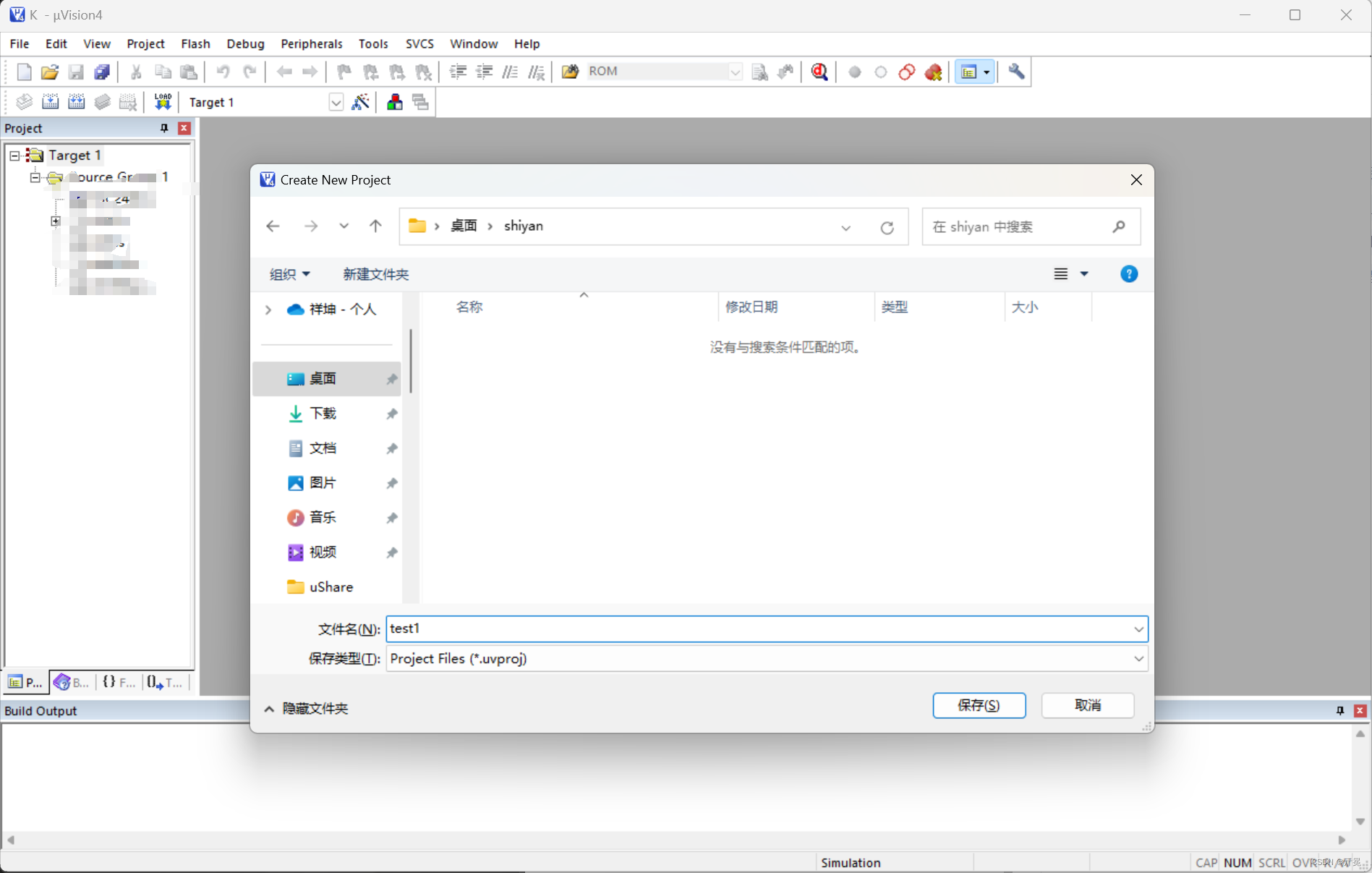

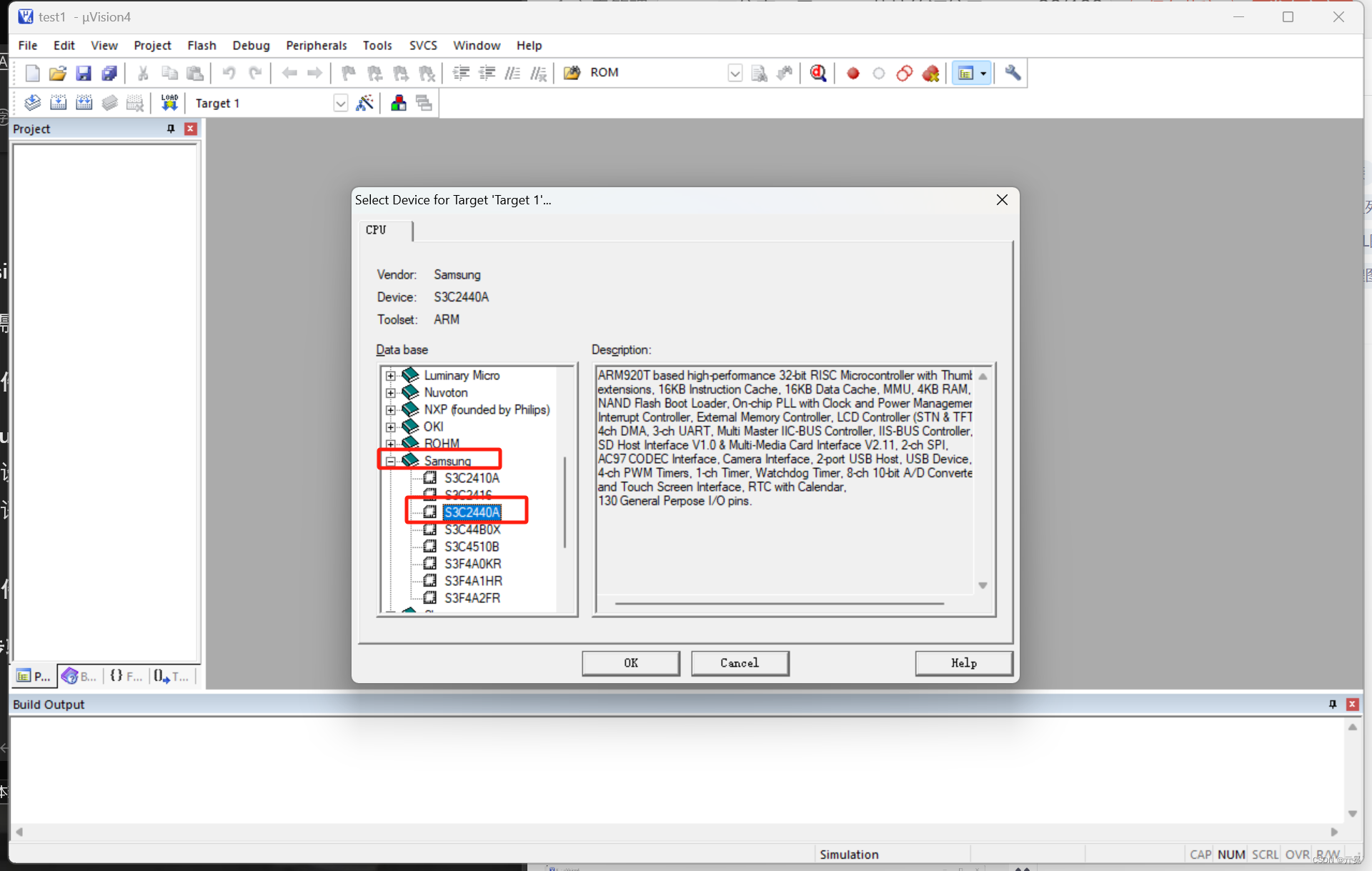

二、新建项目,导入项目文件

选择对应的芯片,此处我们选择三星的S3C2440A,点击OK

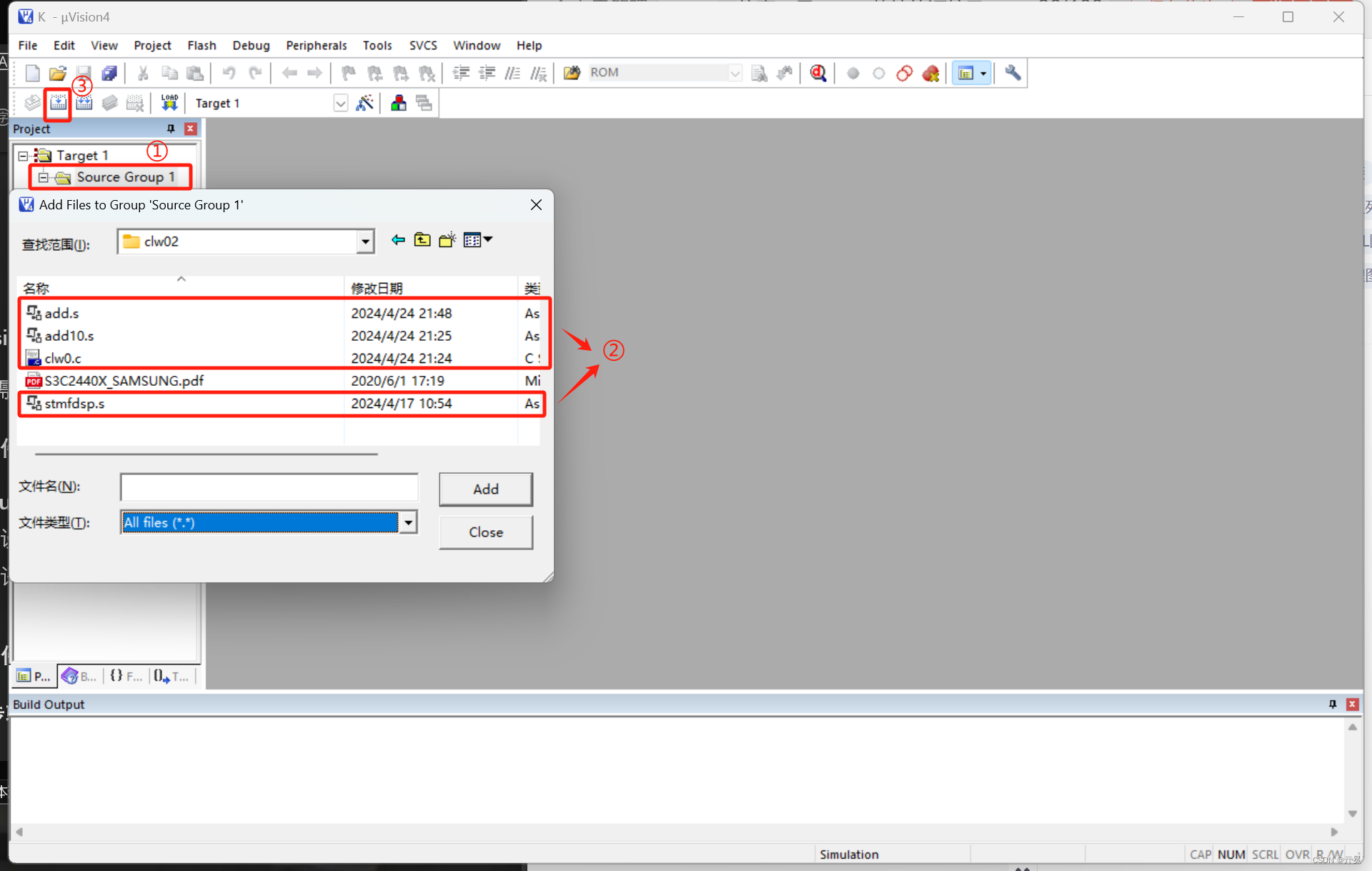

在Source Group 1处右键,点击Add Files to "Sourcce Group 1’…将下图款选的文件添加,然后点击Buil

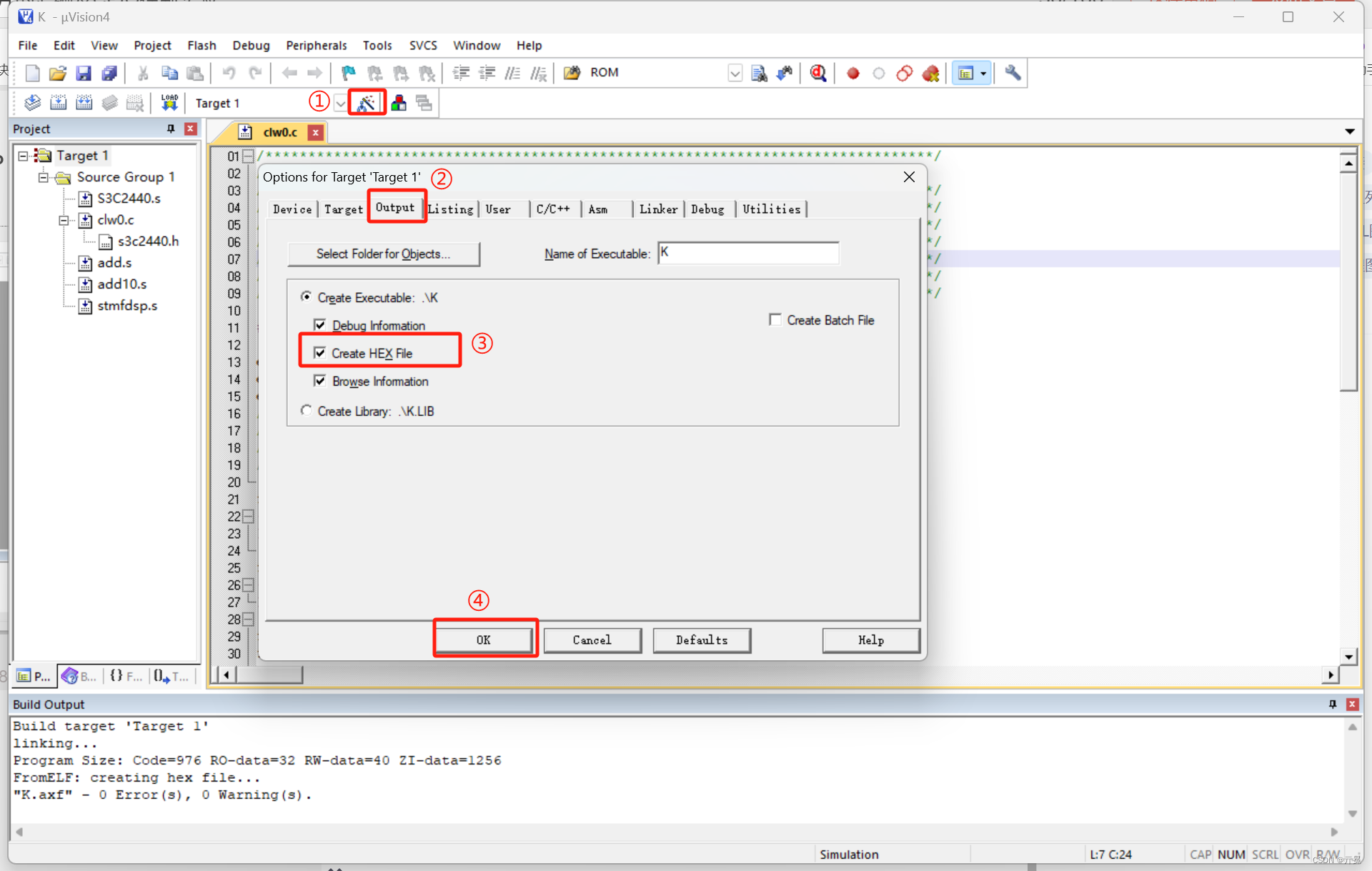

运行后,再点击魔法棒,勾选Create HEX.File,,再点击Buil运行,底部会提示creating hex file….,没有报错的话就ok了

三、实验任务

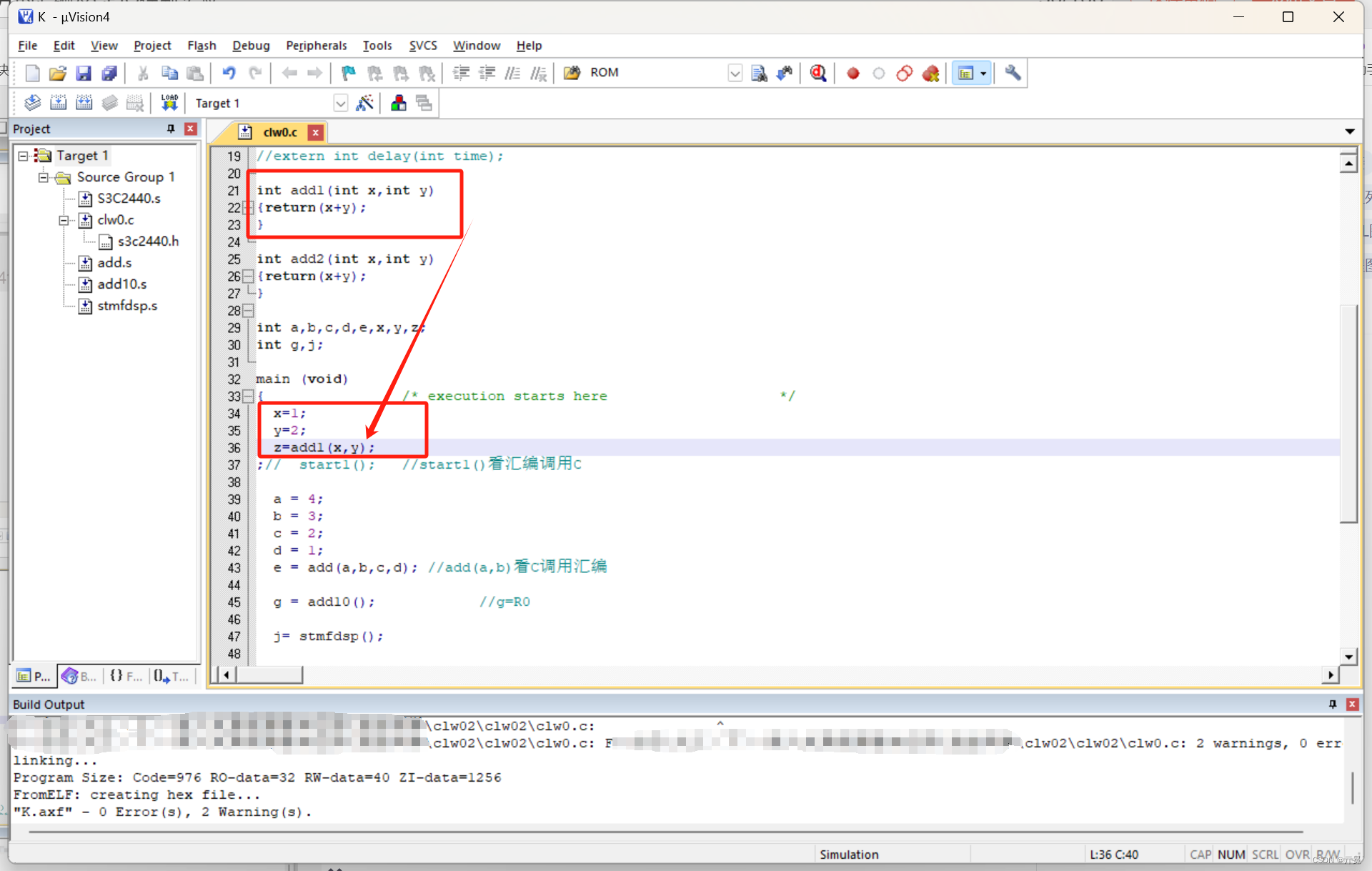

任务1、修改x,y参数

此时可看到x,y的值在此处定义,调用add1函数,进行x+y的运算

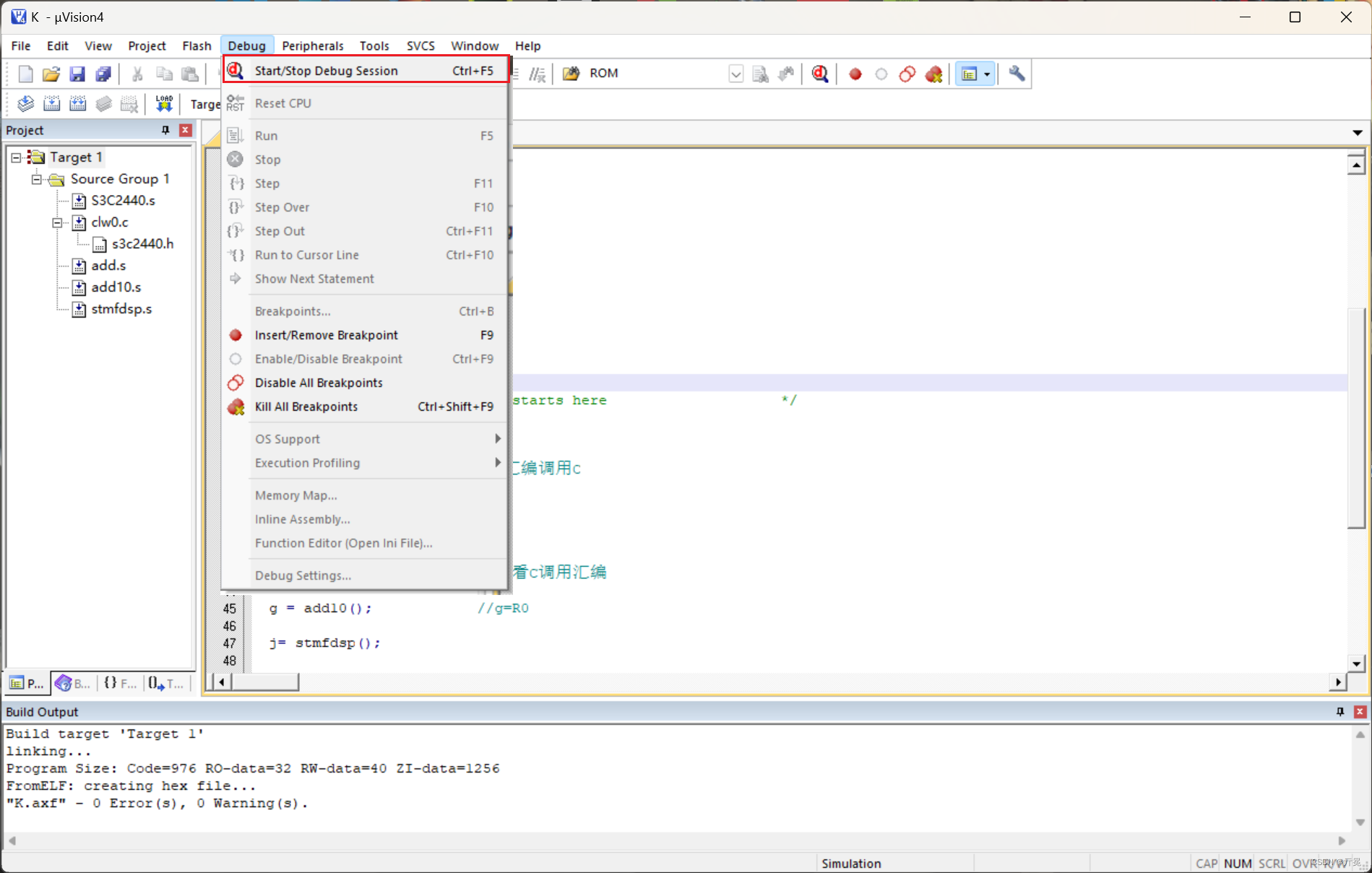

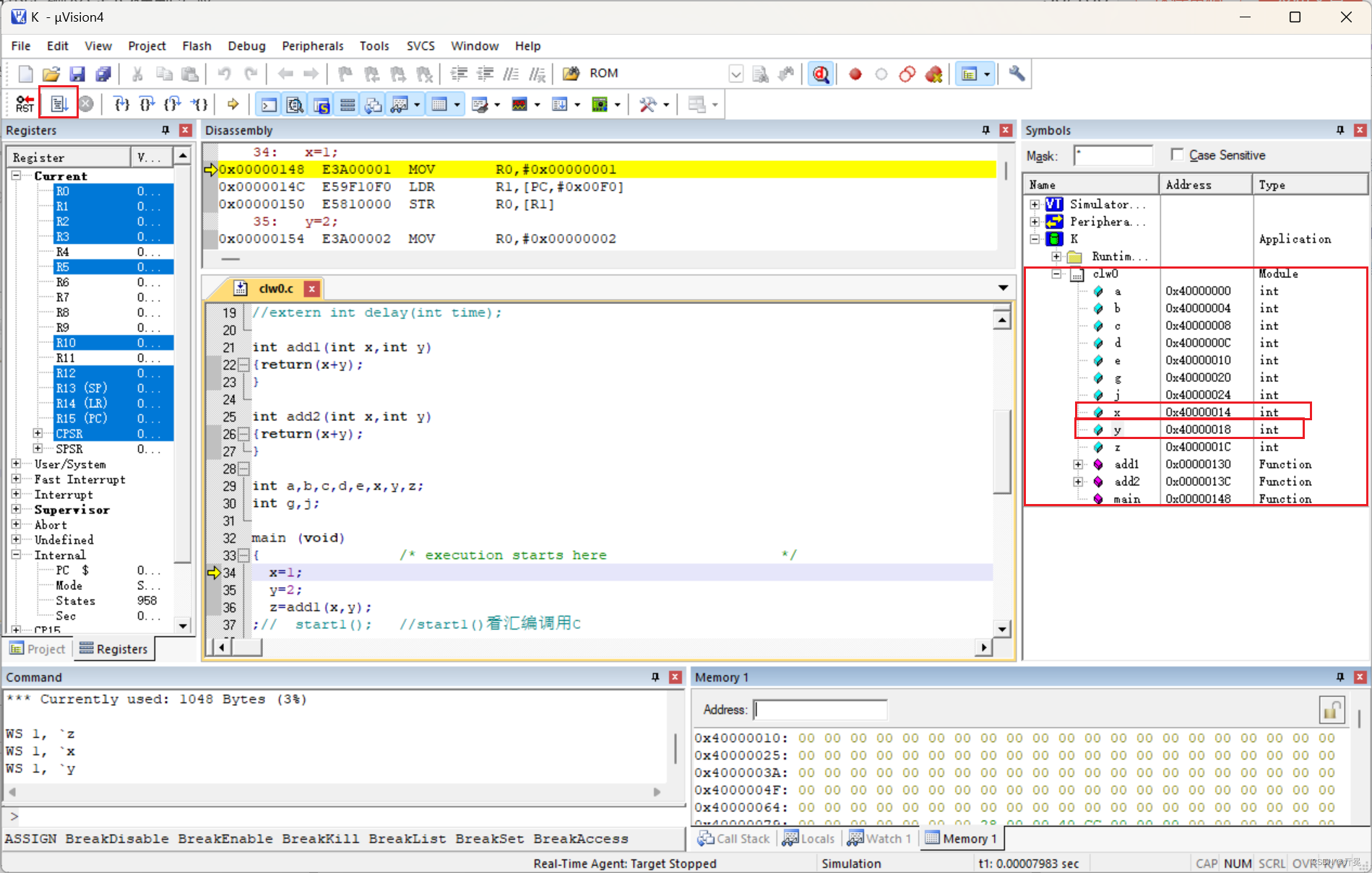

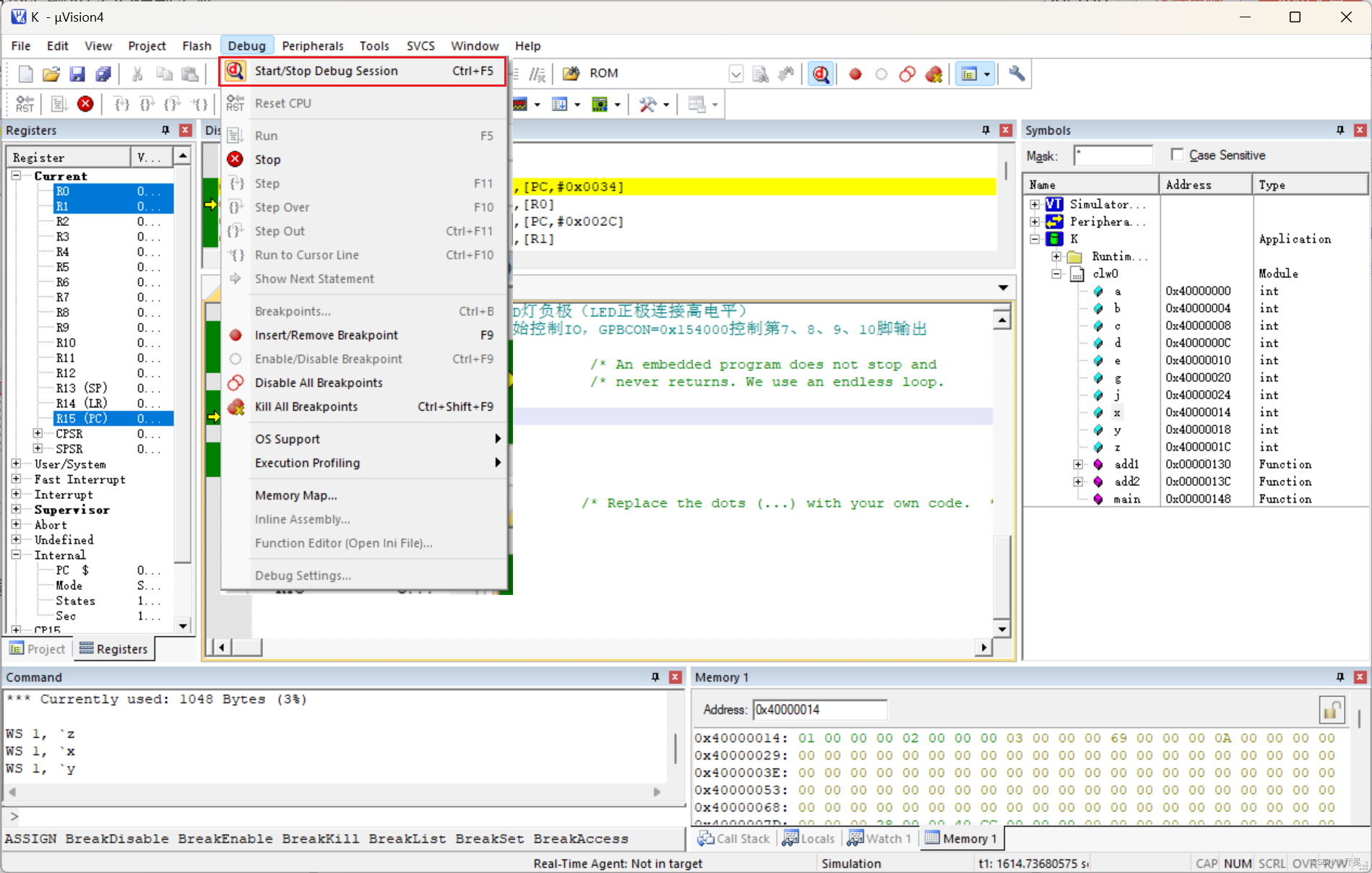

点击Strat/Stop Debug Session进入调试界面

点击左上角红框的Run按键,执行代码

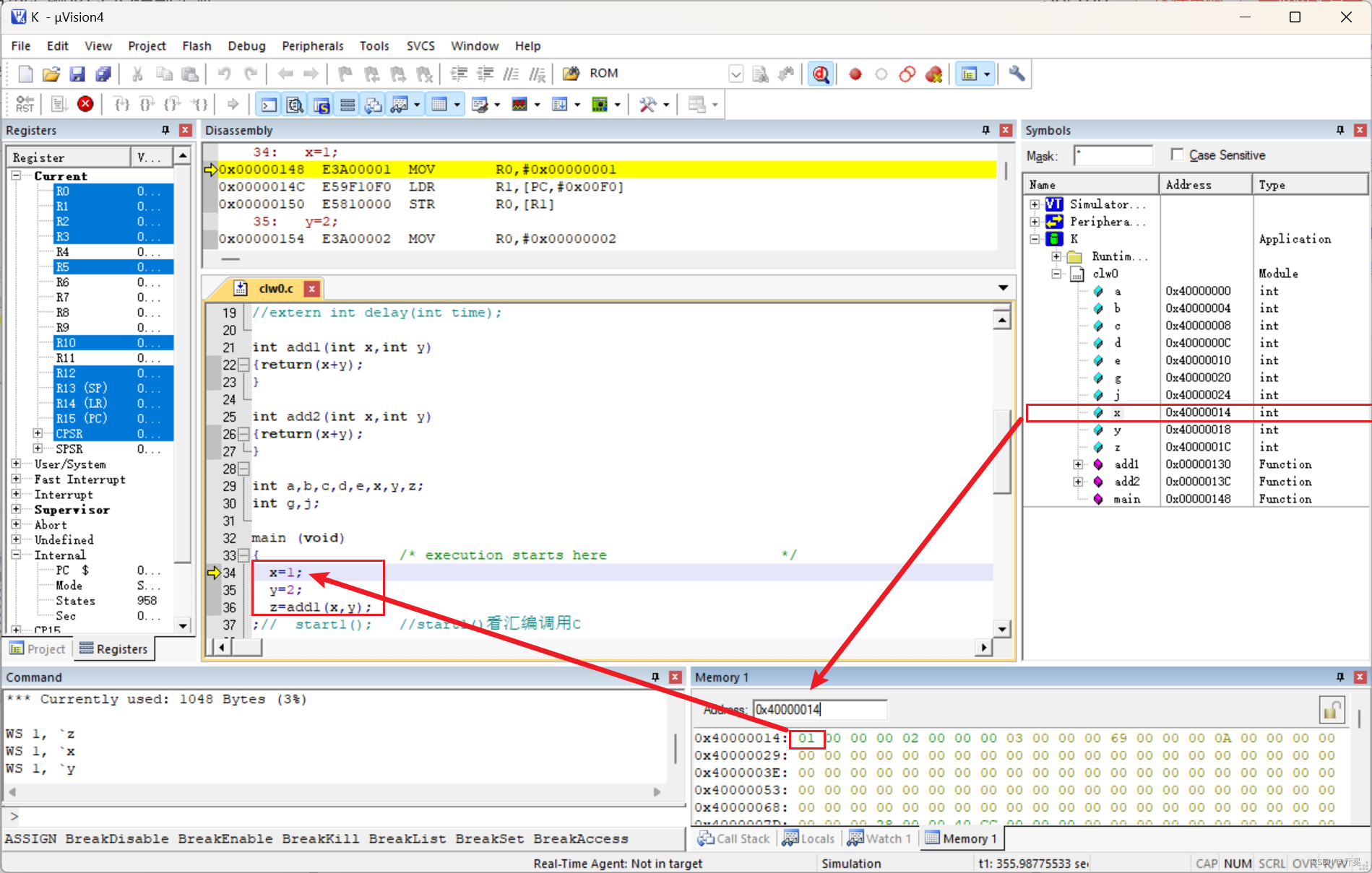

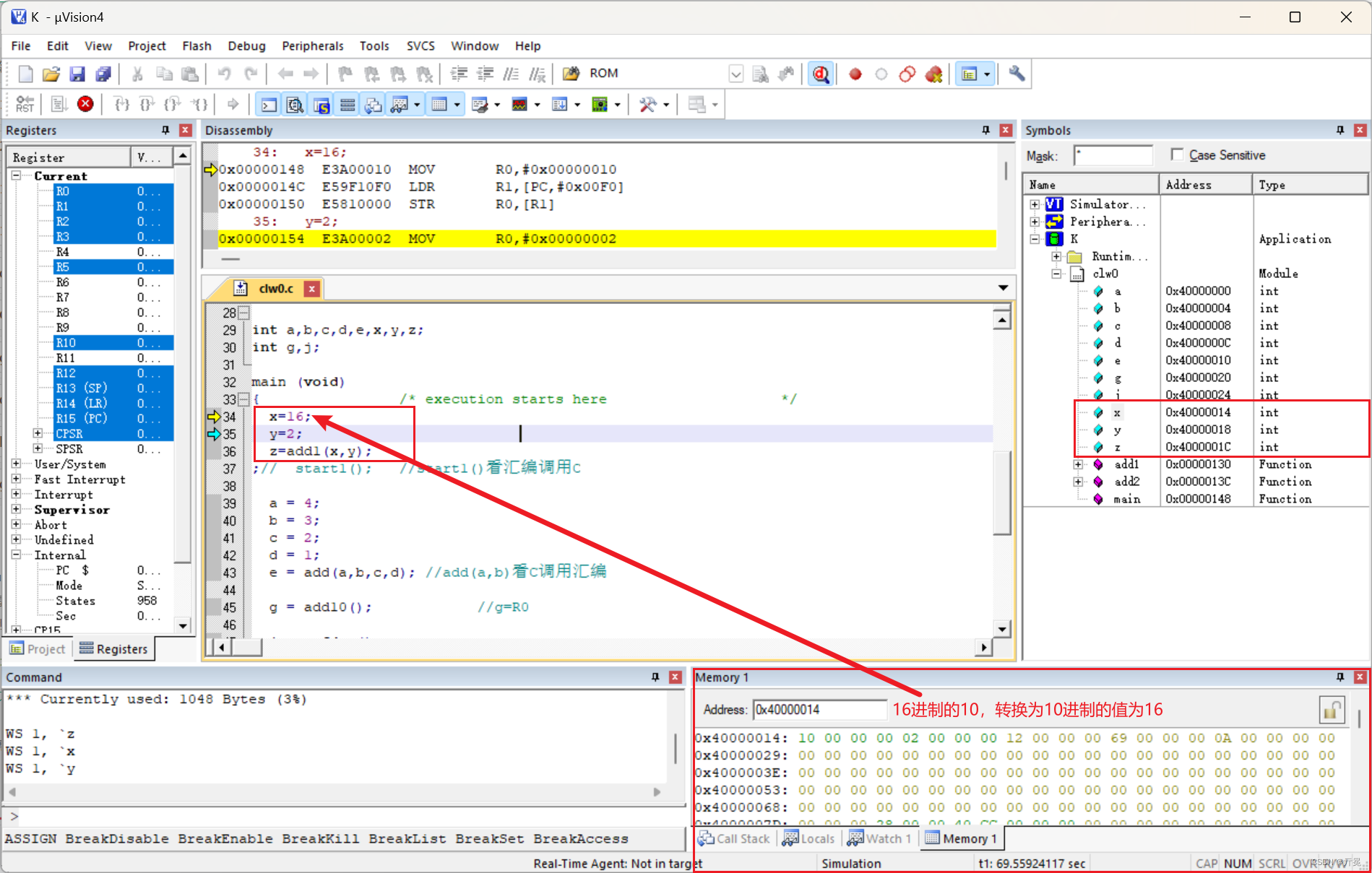

此时观察右边Symbols框x的地址,通过右下角的Memory1框输入x的地址发现x的16进制值为1,对应代码中的x=1

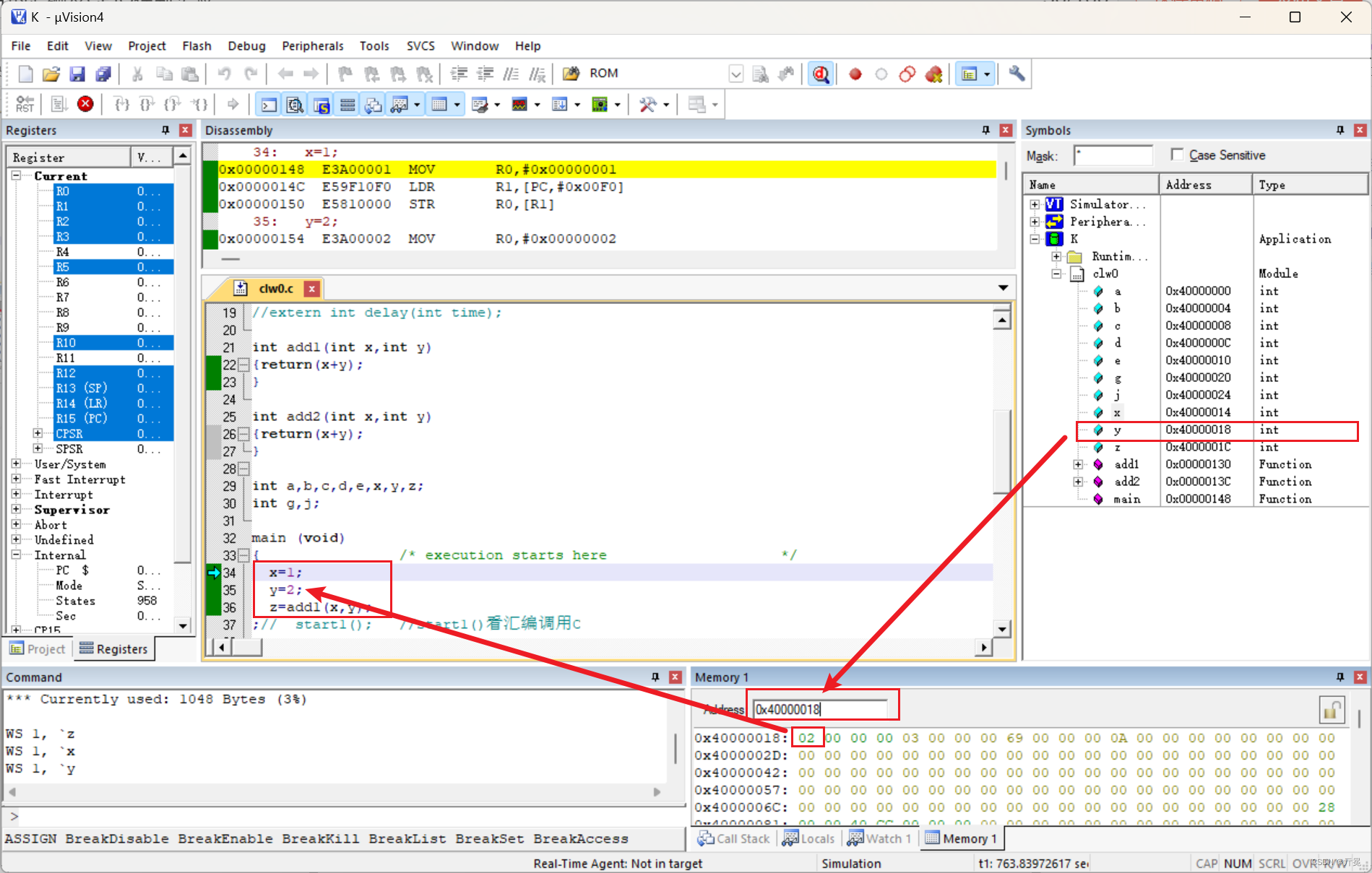

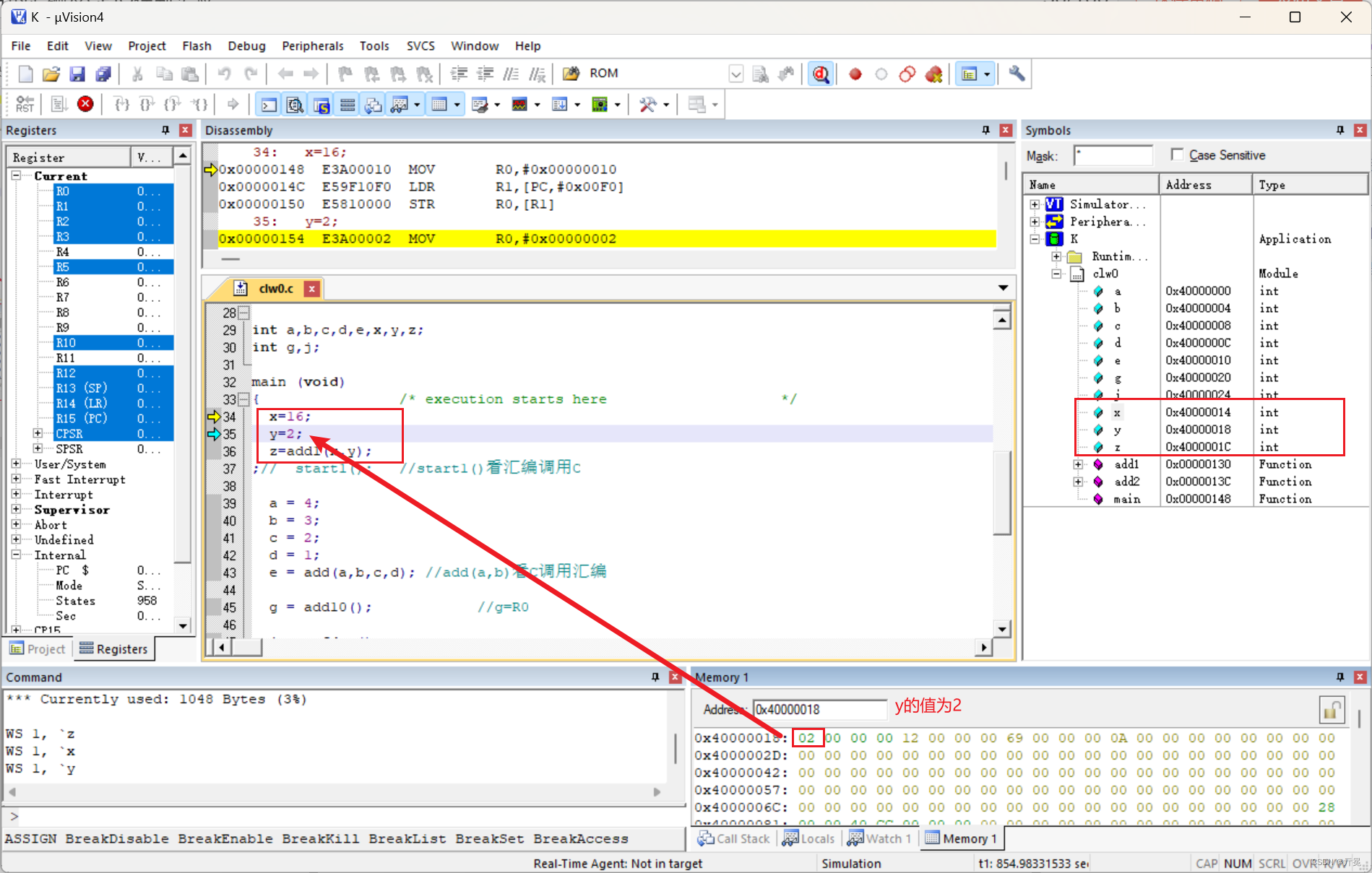

同理y的16进制值查询为02,对应代码中的y=2

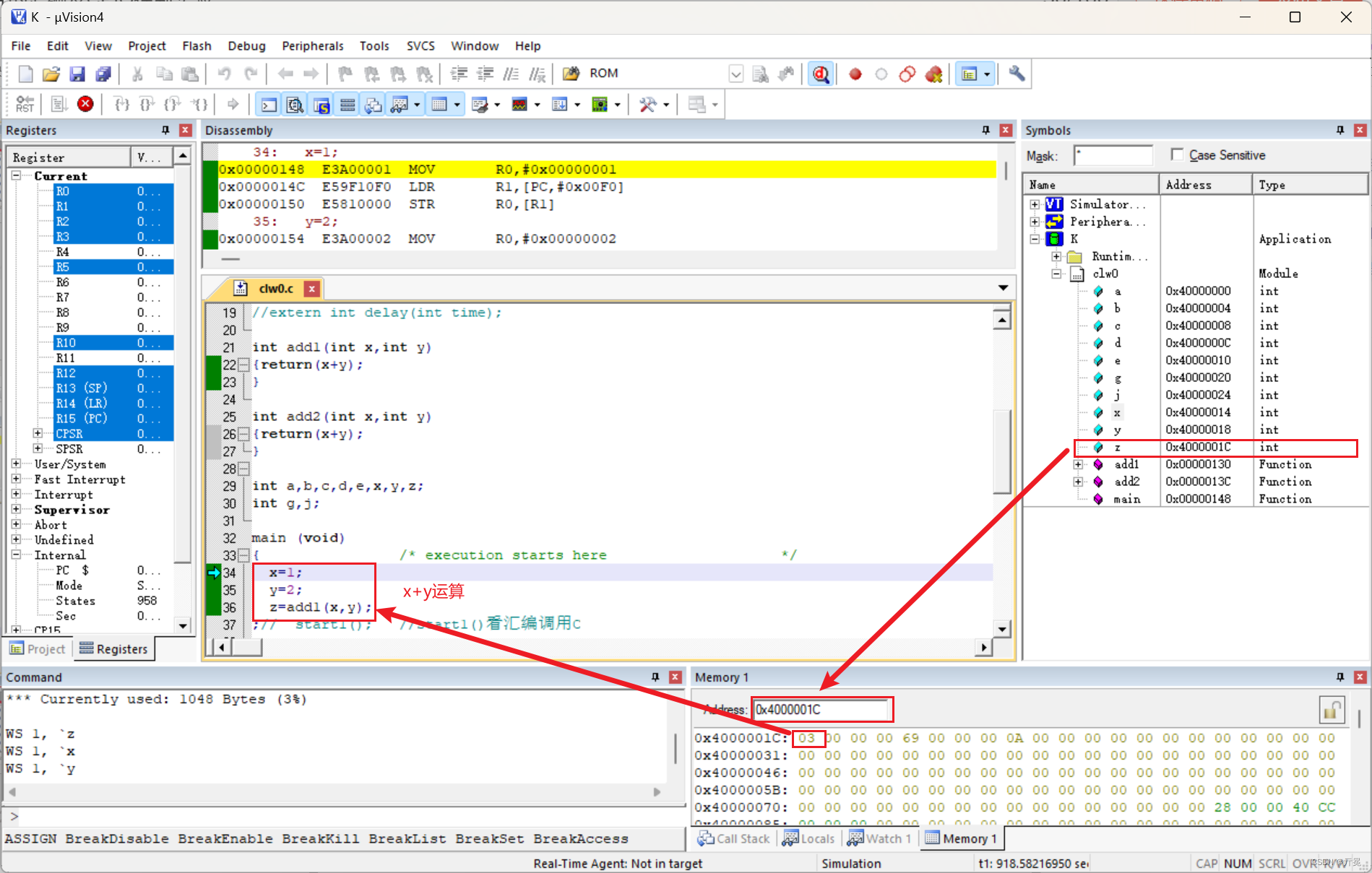

z的结果为16进制03,对应代码z的值z=1+2=3

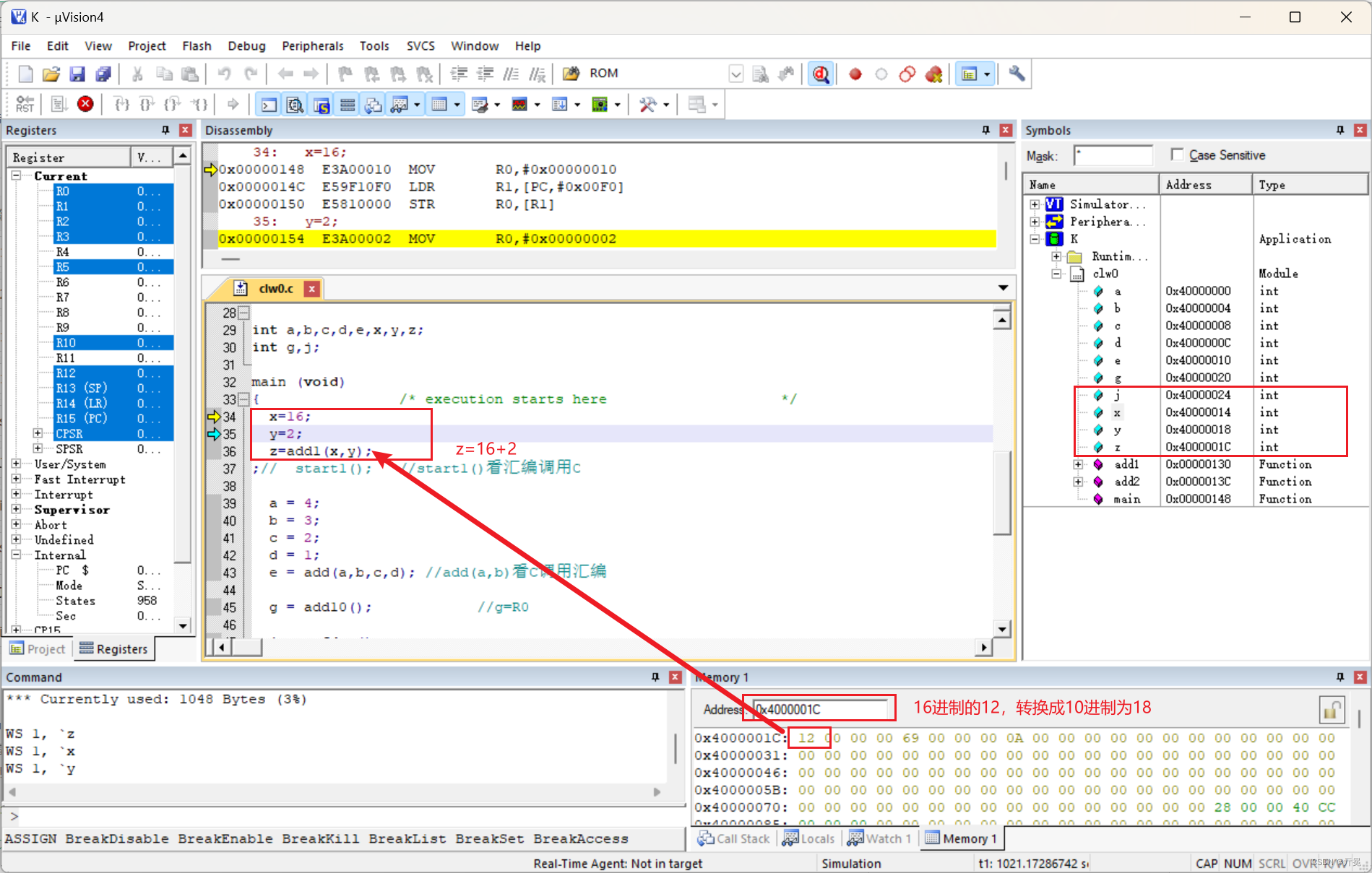

此时修改x,y的参数,观察寄存器地址16进制值是否对应改变

①退出调试模式(点击图中按钮)

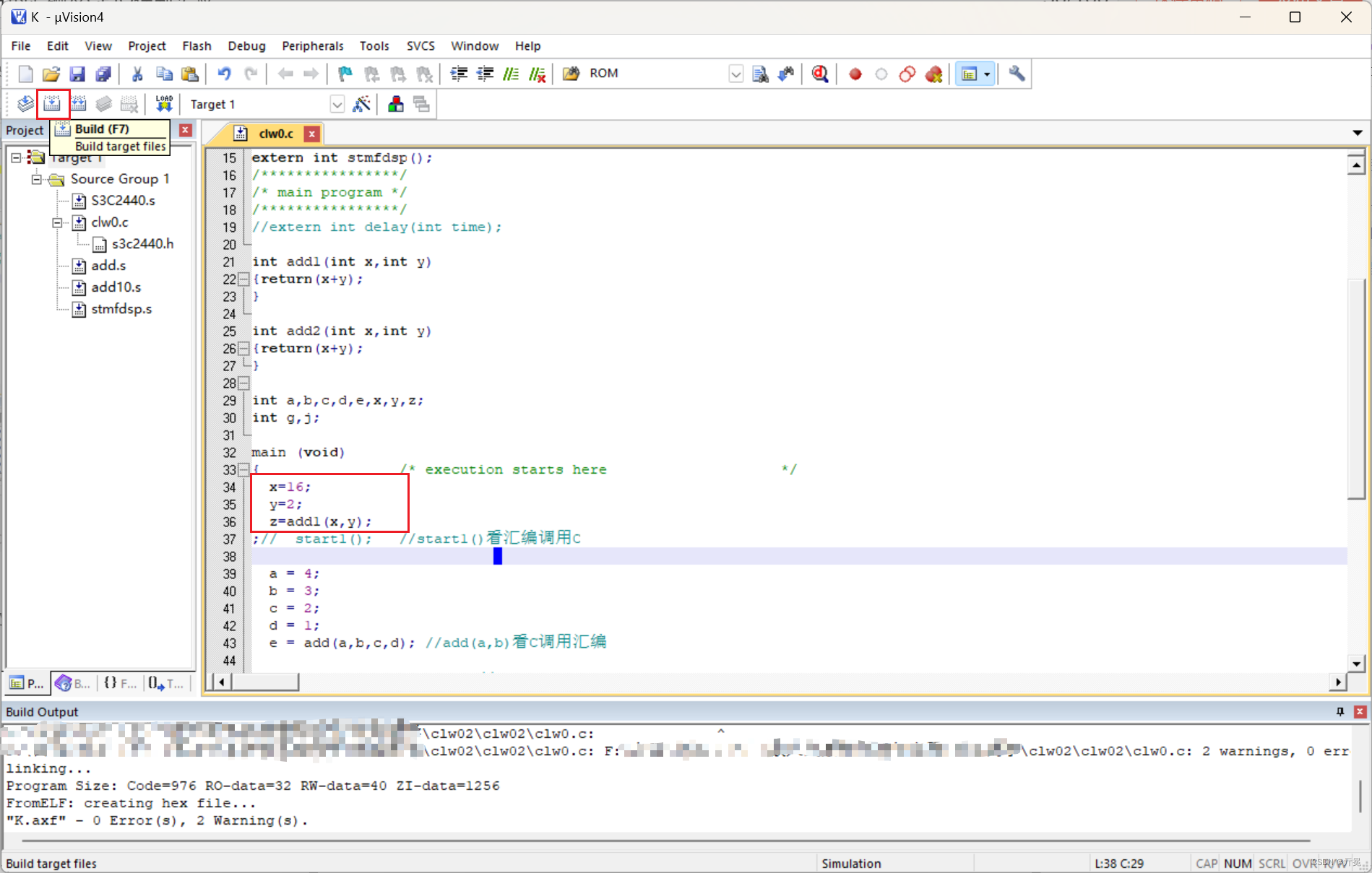

②更改你想要的参数,此处我将x改为16,y改为2,点击Buil,再进入调试模式

③再点击Run,查看Symbols框的x,y,z的值,发现都对应

至此完成参数的修改

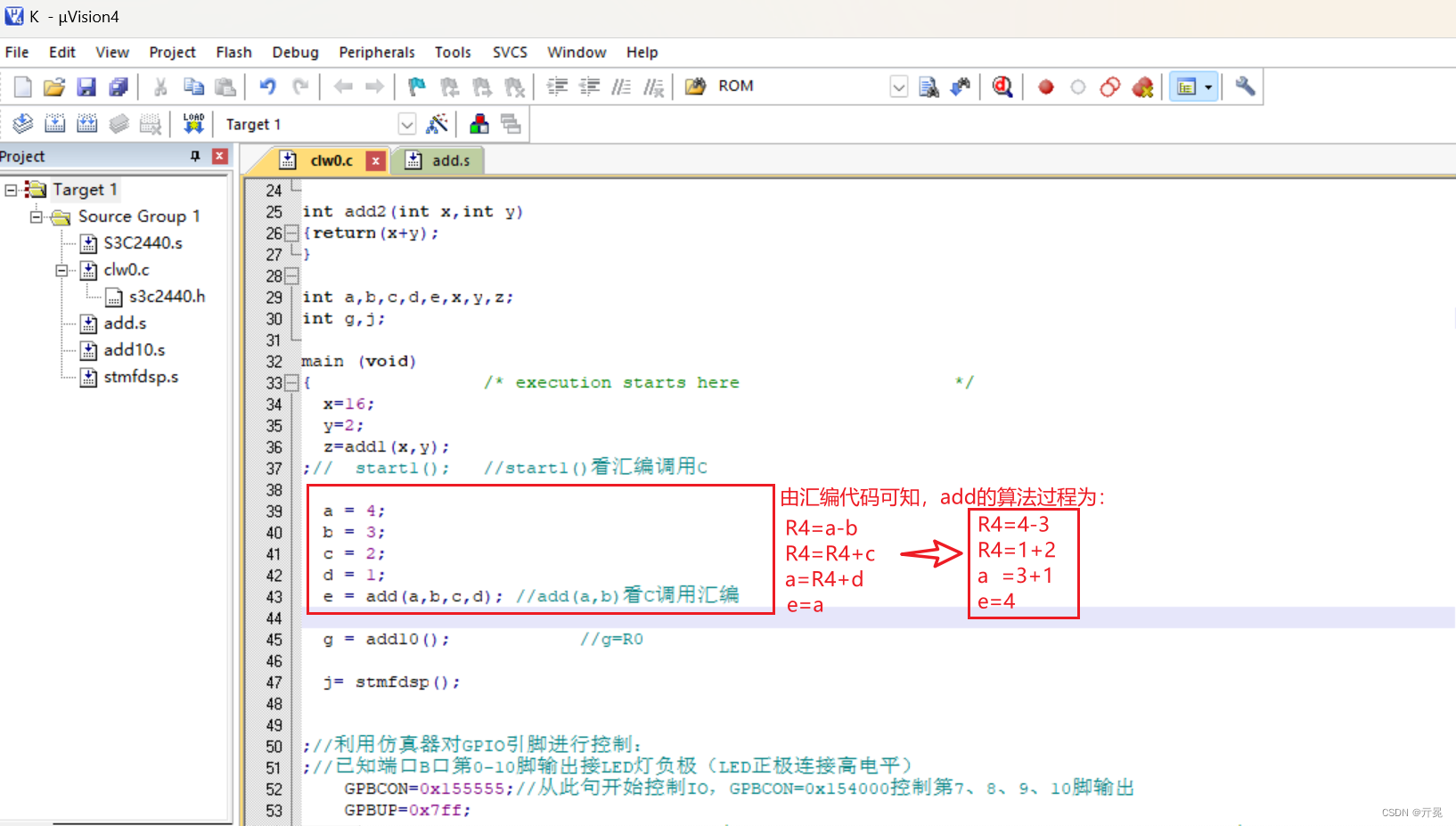

任务2、改add算法

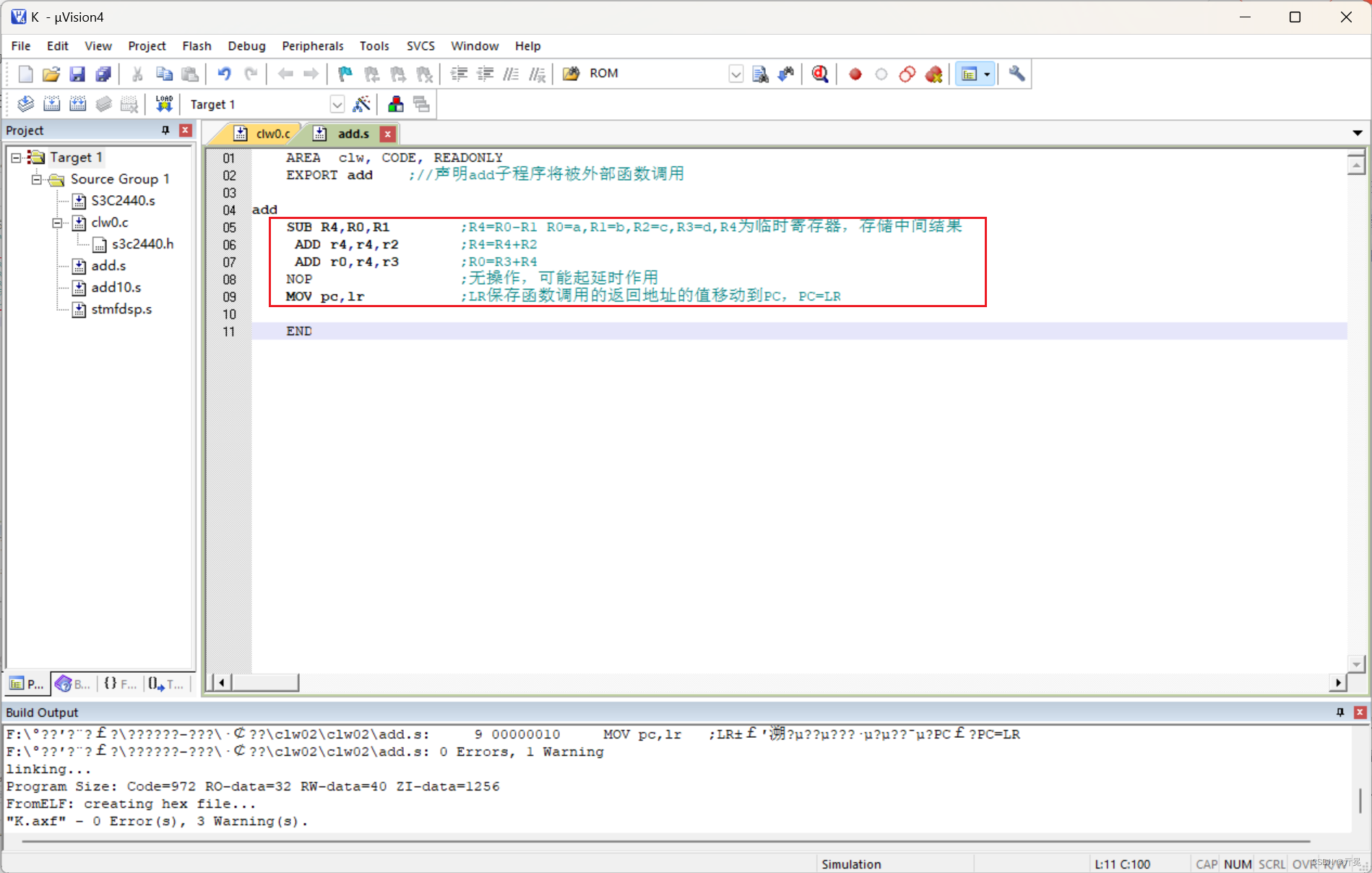

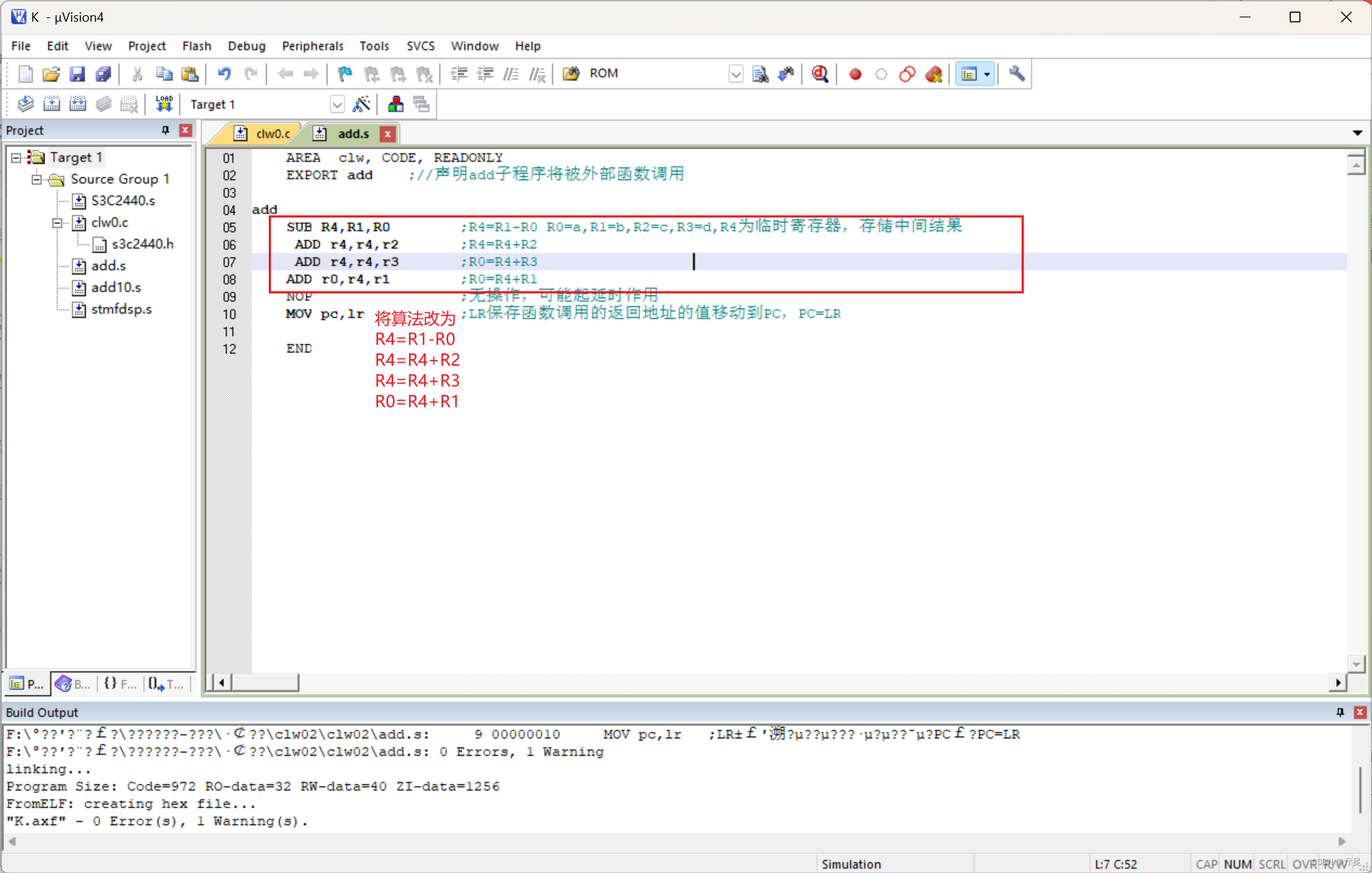

初始add的算法如下(算法解释在注释处)

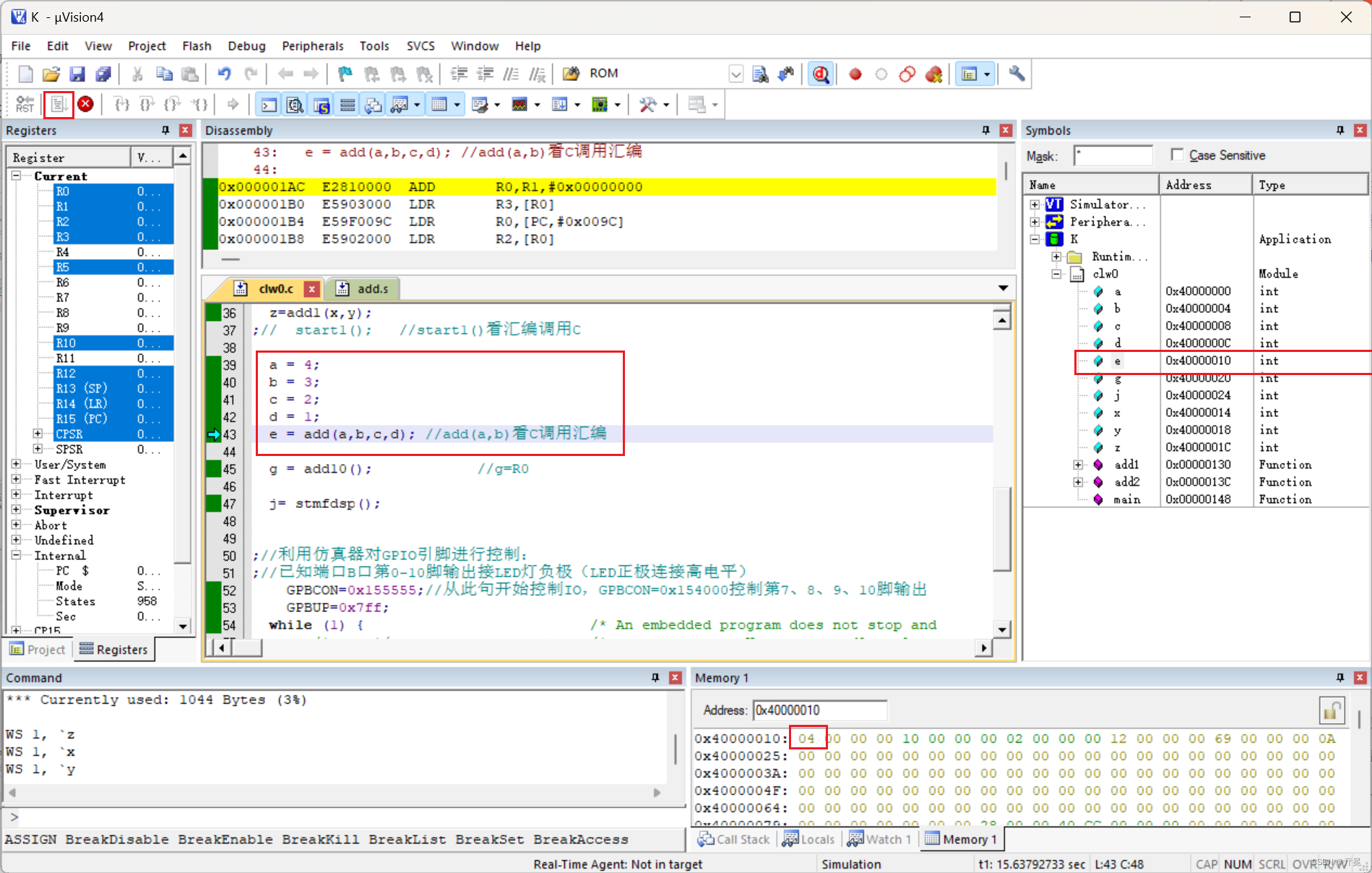

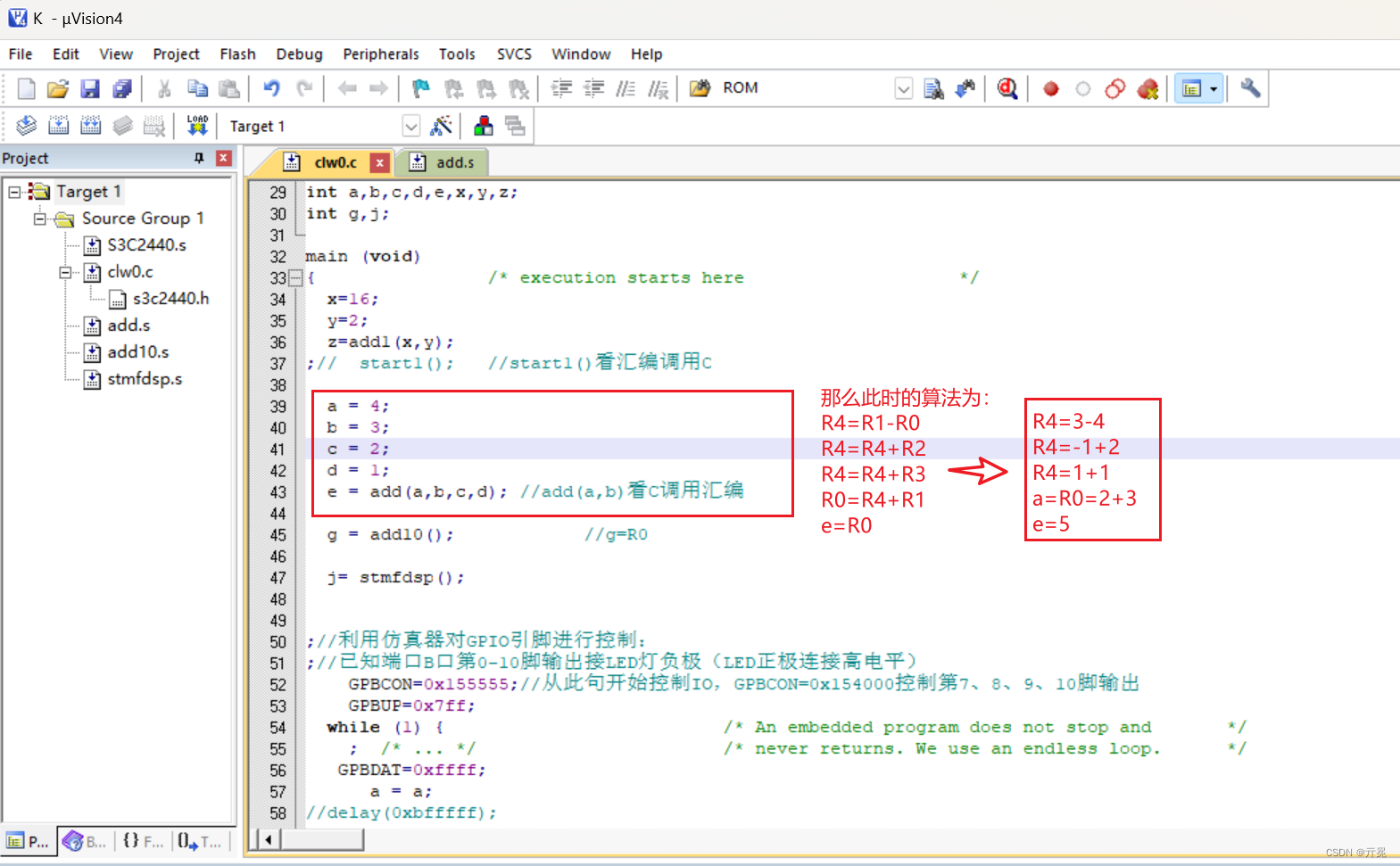

观察C的代码可知其运算过程↓

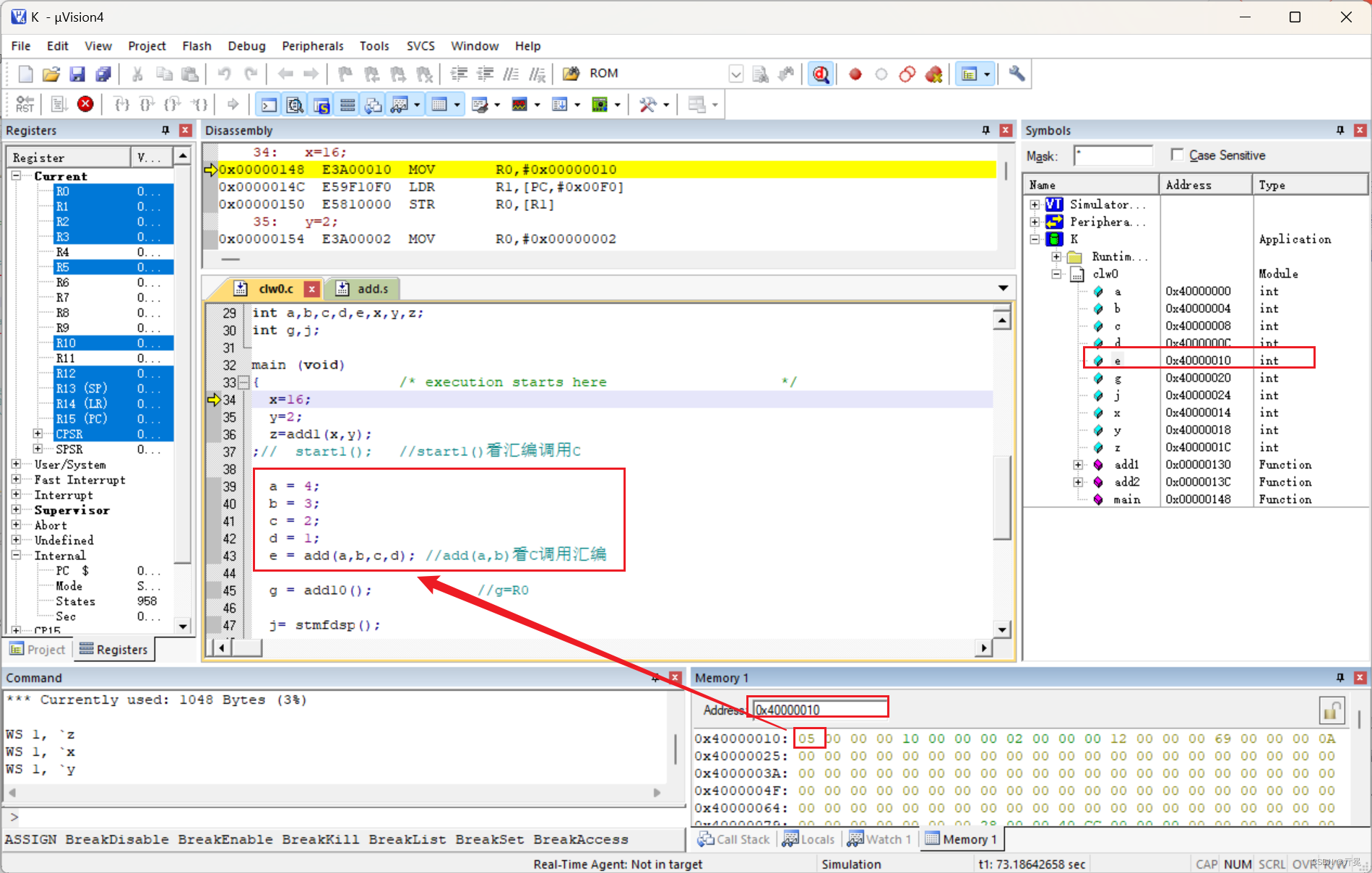

进入调试界面检查结果是否一致,发现e的16进制值为4,与c代码运算结果符合

此时修改add.s的算法

①修改结果如图所示(可根据自己需要修改),修改完点击Buil

②根据c代码可推出结果应为e=5

打开调试界面,查看结果是否符合

结果符合,修改add算法完成

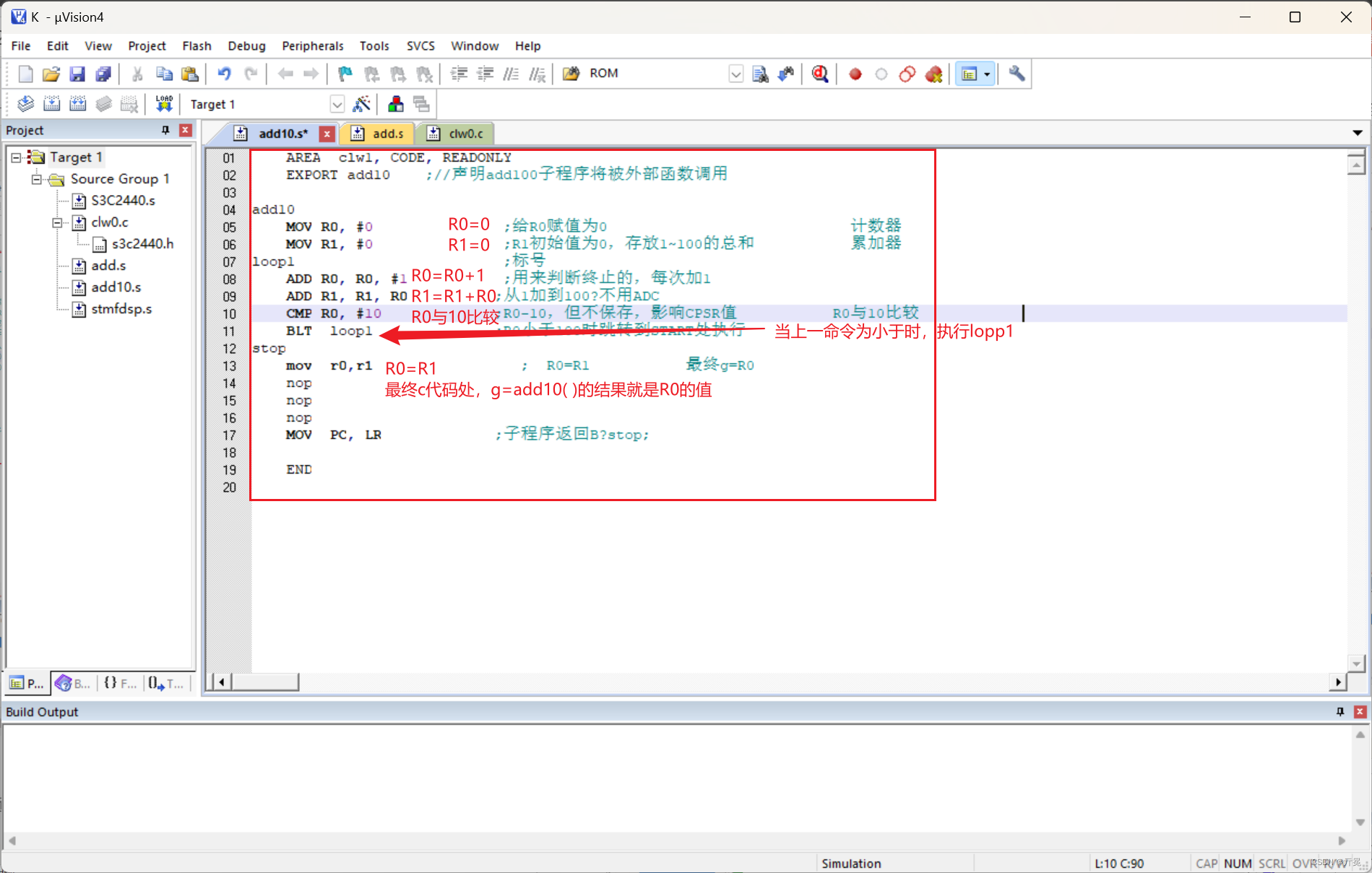

任务3、修改add10.s的连加次数,根据学号修改

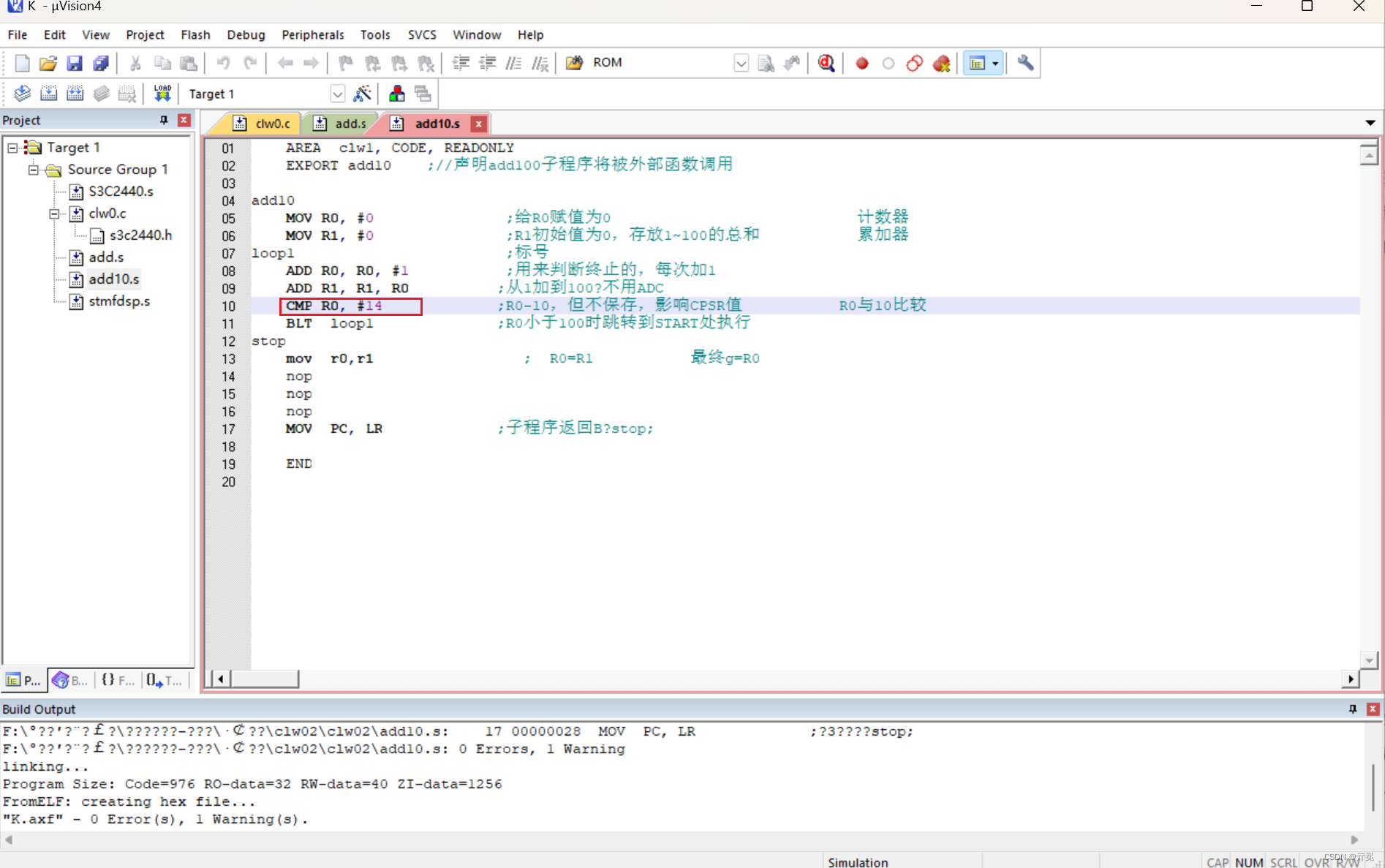

add10代码如下,累加10次,结果为55

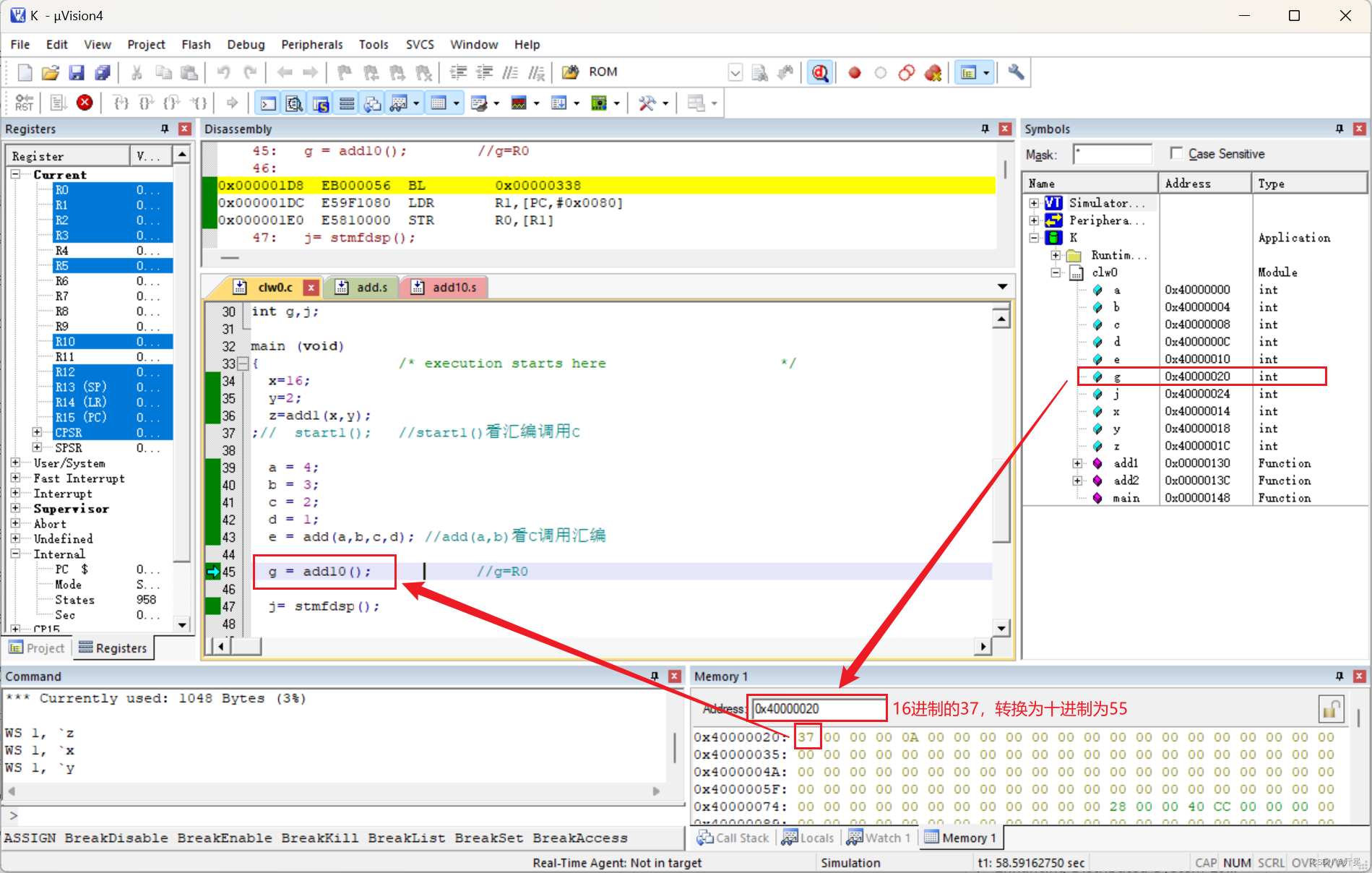

打开调试窗口查看g的10进制值是否为55,查看发现与10累加的值55符合

此时修改add的累加次数,例如学号尾号为14,那么修改如下,点金Buil运行

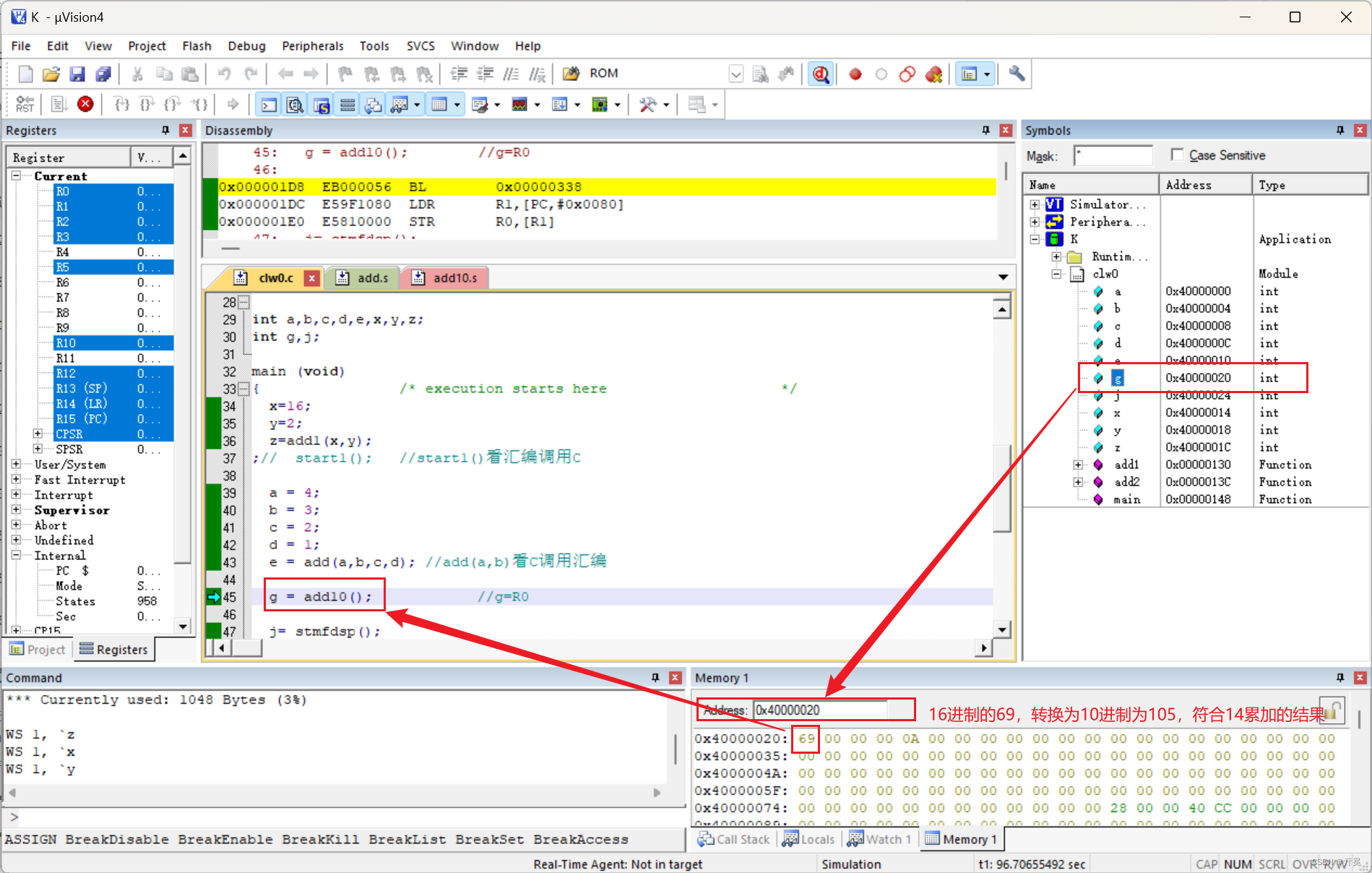

14的累加值为105,打开调试窗口查看结果是否符合

结果符合,实验完成!

这篇关于[实验]Keil 4下仿真三星2440A芯片的汇编及CPIO控制实验的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!