本文主要是介绍攻防世界 - MISC - 02 - ext3,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

攻防世界 - MISC - 02 - ext3

- 审题

- 思路

- 知识点

- 所需工具

- 解题

- flag

- 反思与心得

审题

思路

从题干中读出,flag应该是隐藏在附件中

知识点

考查选手对于Linux文件的内容的提取能力、base64编码的基础知识

所需工具

winhex、360压缩

解题

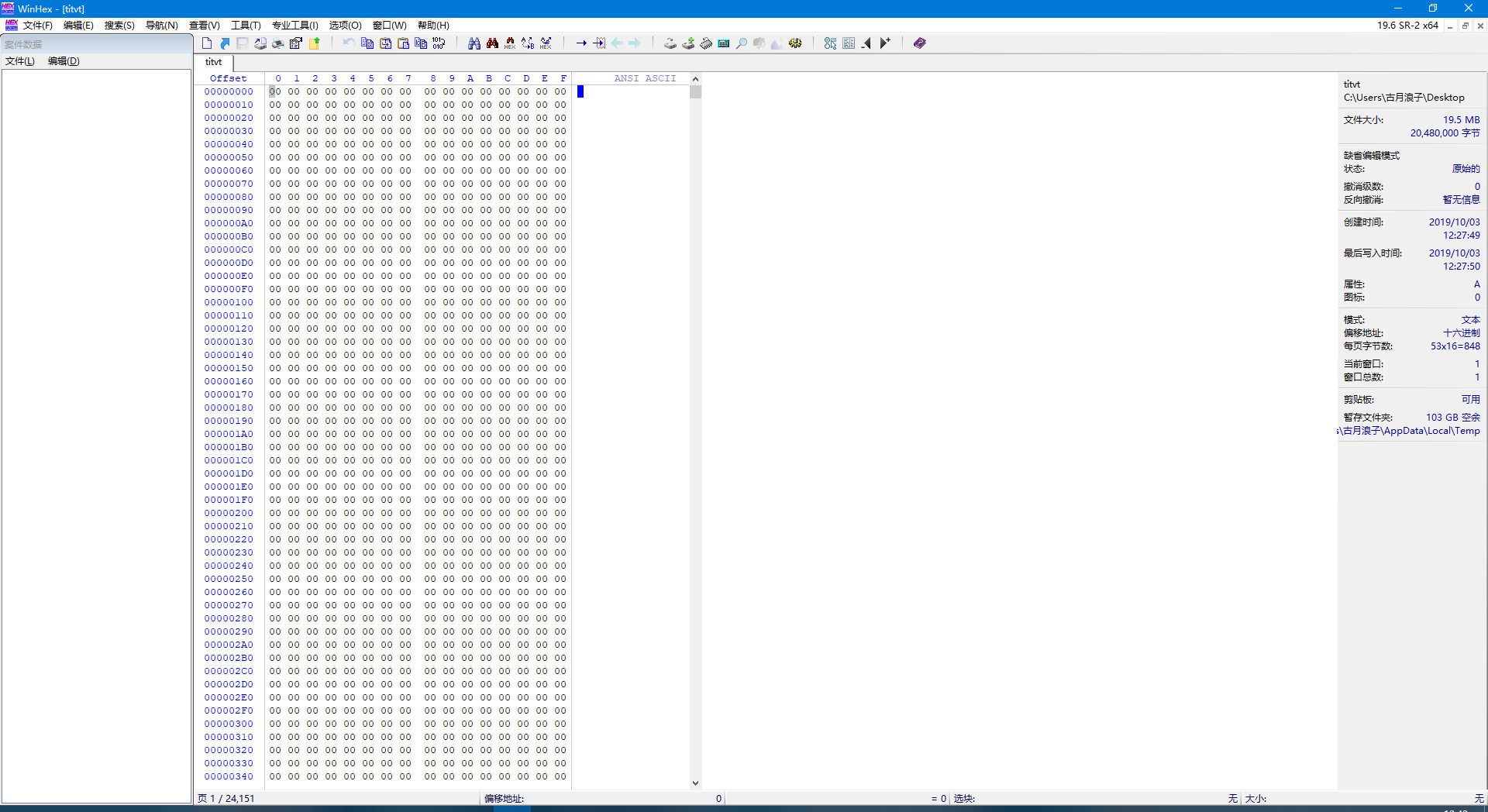

使用winhex打开附件

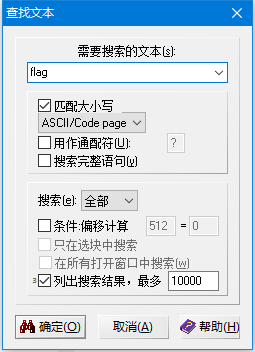

按Ctrl+F搜索flag字符串

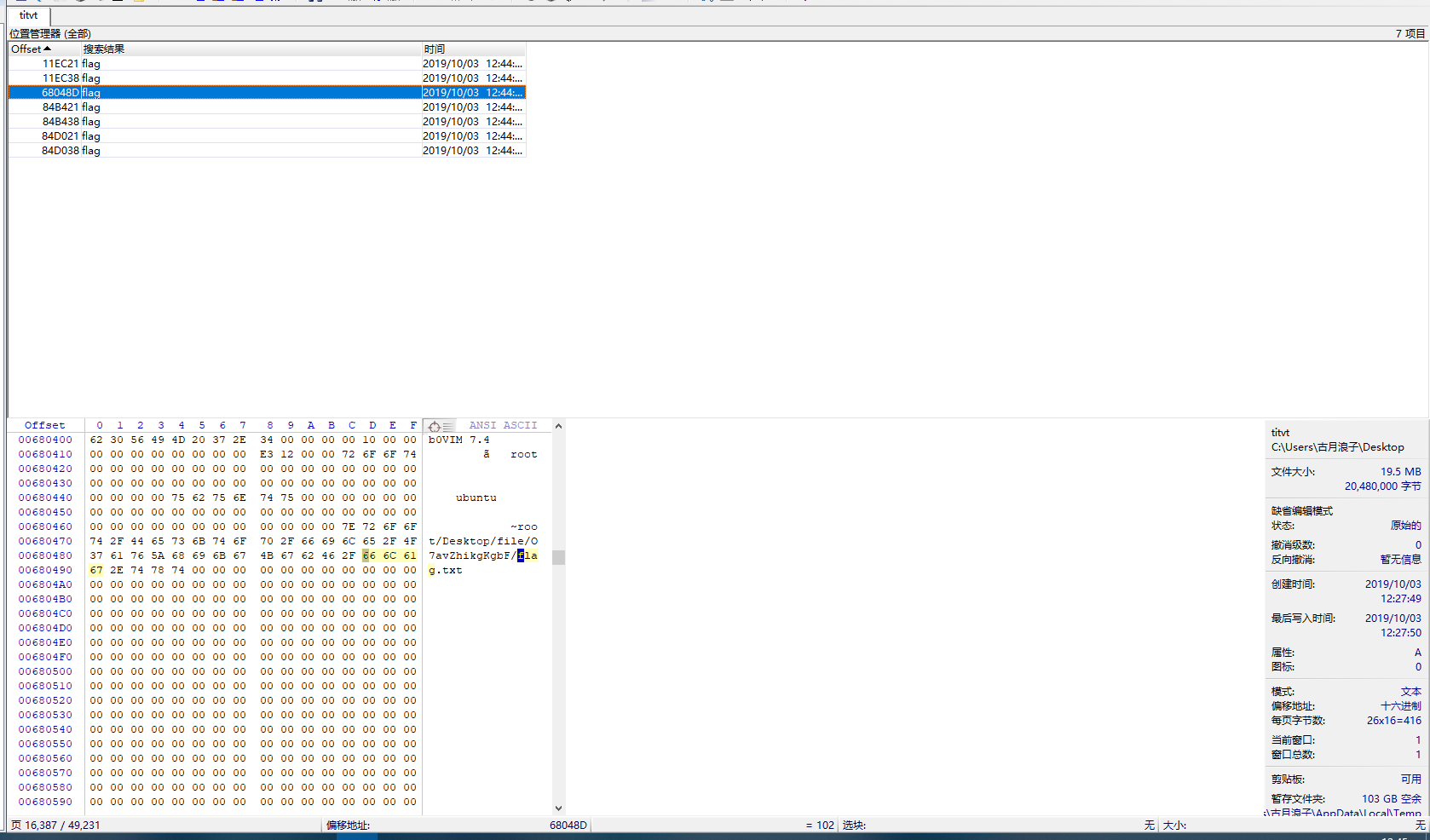

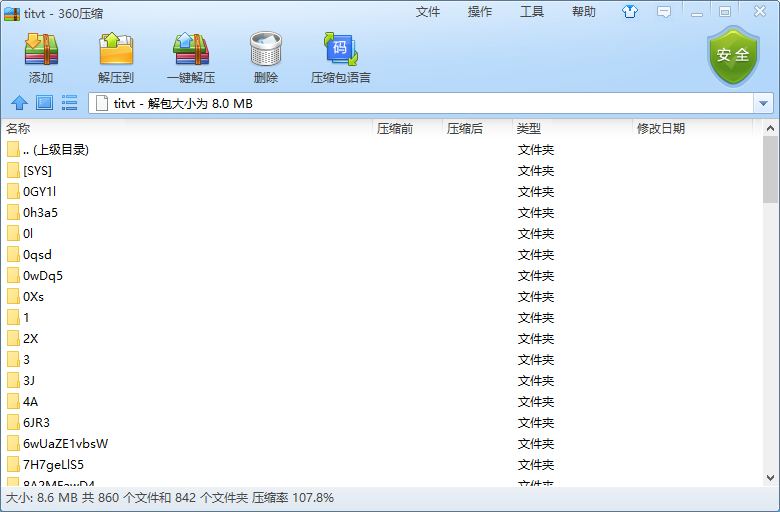

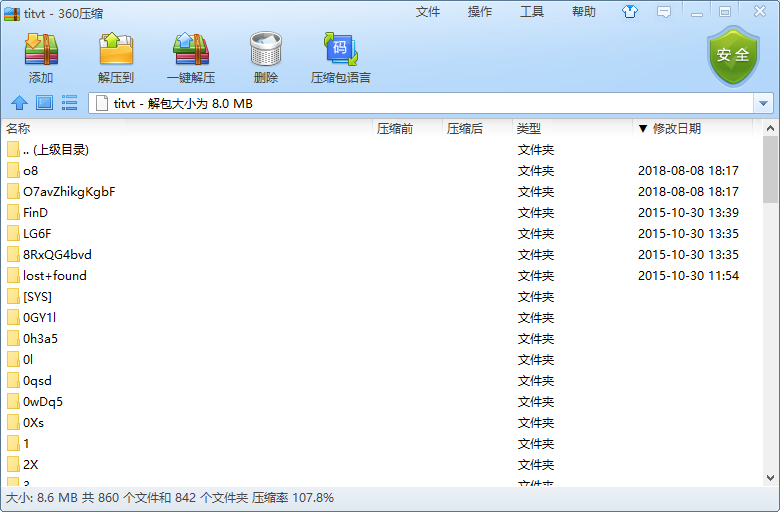

确认了flag.txt的路径,然后使用360压缩打开附件

目录太多了,我们点击右上方的修改日期

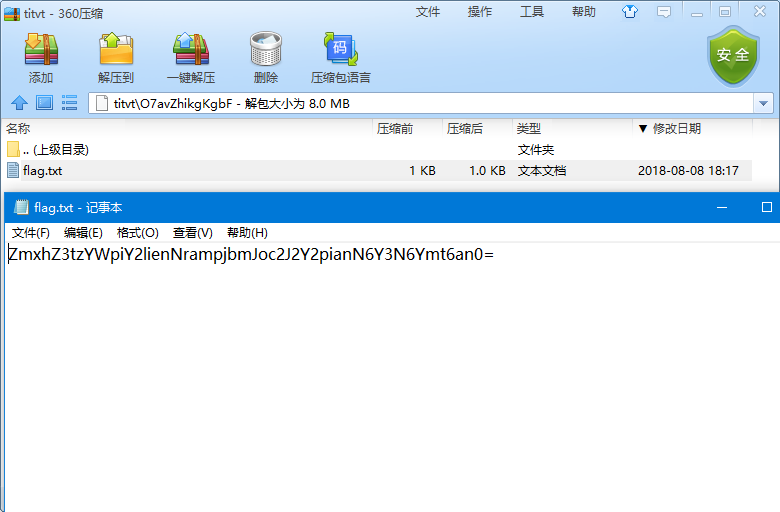

此时经验不足的选手可以尝试提交一下该字符串,发现不正确

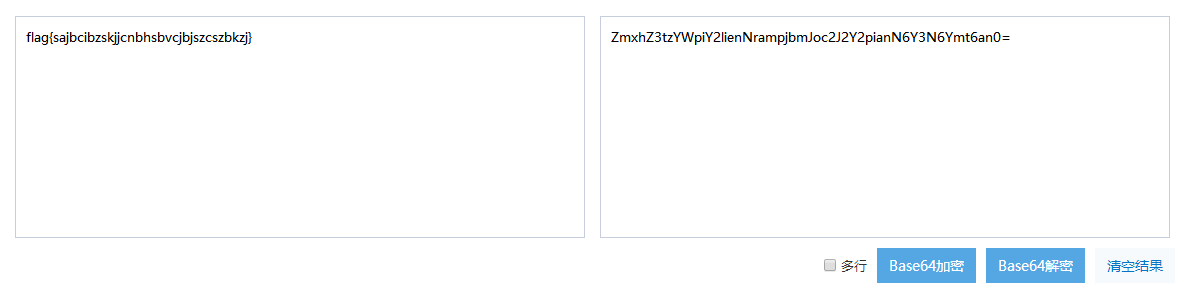

该字符串没有flag{}格式且由A-Z、a-z、0-9、+、/、=组成,可以猜测使用了base64编码,打开在线base64加解密网站,得到flag

flag

flag{sajbcibzskjjcnbhsbvcjbjszcszbkzj}

反思与心得

有关Linux文件系统的题不一定非要用Linux系统环境来做,Windows照样可以做

同时,要敏锐的判断解题过程中是不是有加密、编码和无关内容干扰

这篇关于攻防世界 - MISC - 02 - ext3的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!