本文主要是介绍【漏洞复现】通天星CMSV6车载主动安全监控云平台inspect_file接口处存在任意文件上传漏洞,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

免责声明:文章来源互联网收集整理,请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

![]()

Ⅰ、漏洞描述

通天星CMSV6车载定位监控平台拥有以位置服务、无线3G/4G视频传输、云存储服务为核心的研发团队,专注于为定位、无线视频终端产品提供平台服务,通天星CMSV6产品覆盖车载录像机、单兵录像机、网络监控摄像机、行驶记录仪等产品的视频综合平台。

通天星CMSV6车载主动安全监控云平台inspect_file接口处存在任意文件上传漏洞,恶意攻击者可能会利用该漏上传恶意文件到服务器,可能会导致服务器失陷

Ⅱ、fofa语句

body="./open/webApi.html"||body="/808gps/"

Ⅲ、漏洞复现

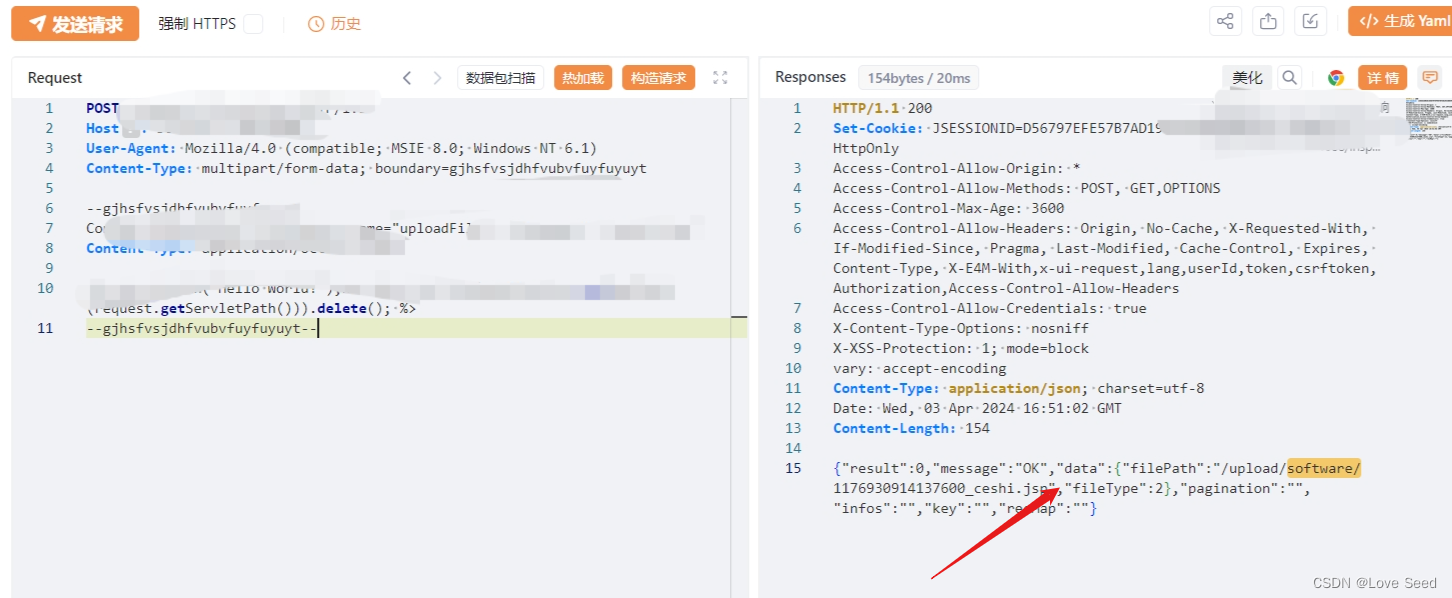

1、构建数据包,上传文件

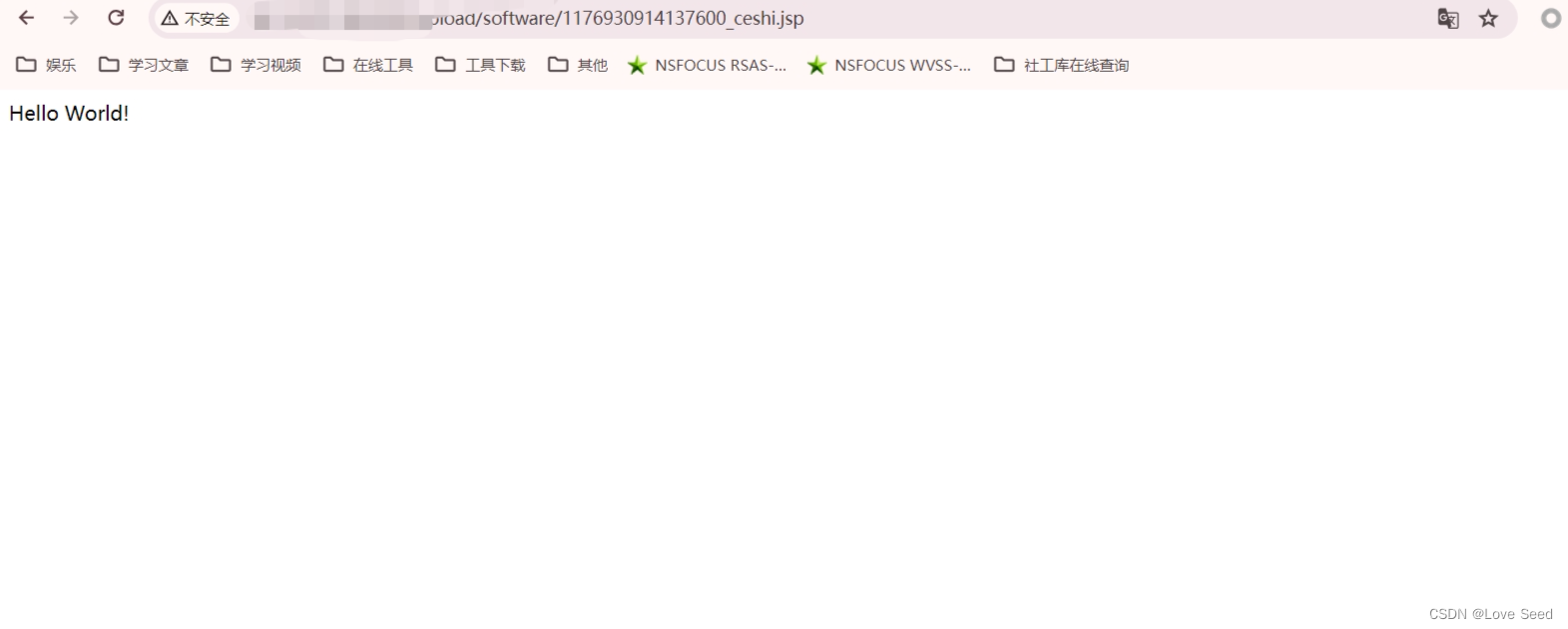

2、访问上传文件

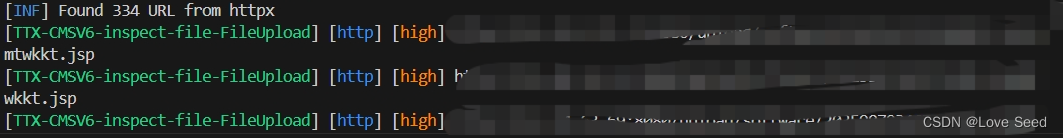

Ⅳ、Nuclei-POC

Ⅴ、修复建议

1、限制访问来源地址,如非必要,不要将系统开放在互联网上;

2、文件类型白名单:仅允许上传预先批准的文件类型,并拒绝所有其他文件;

3、定期安全更新:及时应用安全更新和补丁,以修复任何已发现的漏洞。

漏洞详情及批量检测POC请前往圈子获取

圈子名称:ONEPIECE

限时优惠券:入圈立减20

圈子福利:每天更新最新漏洞情报1~2篇不等,不定时发放现金红包10-30元不等。

立减20

交流群

这篇关于【漏洞复现】通天星CMSV6车载主动安全监控云平台inspect_file接口处存在任意文件上传漏洞的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!