本文主要是介绍CTF-Web14(有时候源码里面就能不经意间泄露重要(editor)的信息,默认配置害死人),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

知识点:编辑器漏洞,领导讲话的图片很可能来自于编辑器这个路径,从图片路径找到编辑器路径进行突破。

根据提示,在源码中搜索editor,ctrl+u查看源代码,ctrl+f查看editor关键字

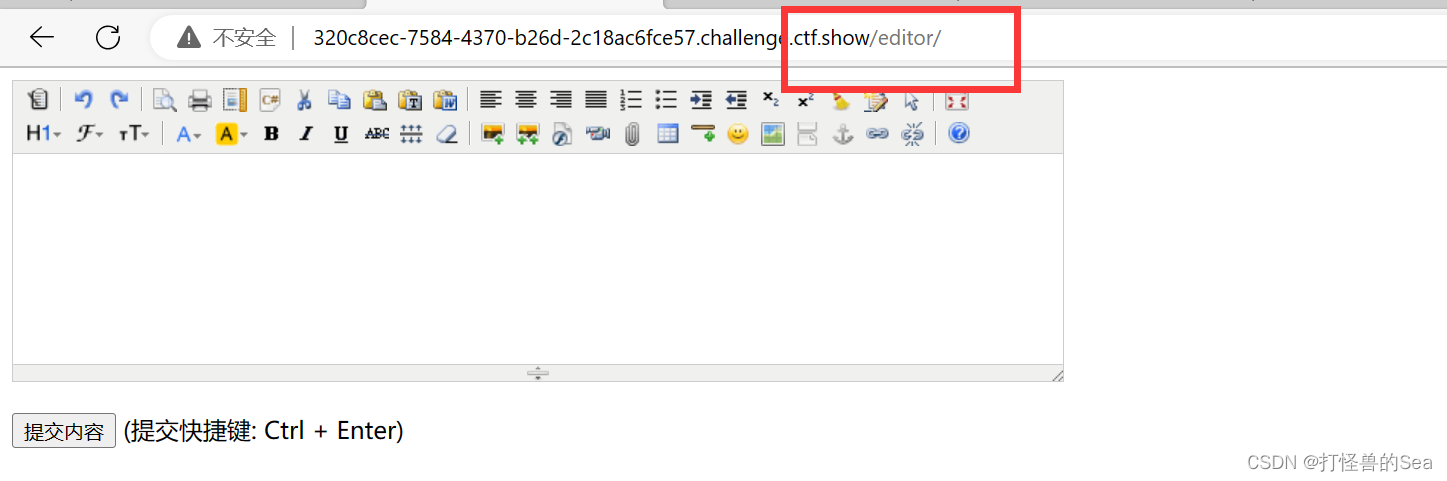

输入路径

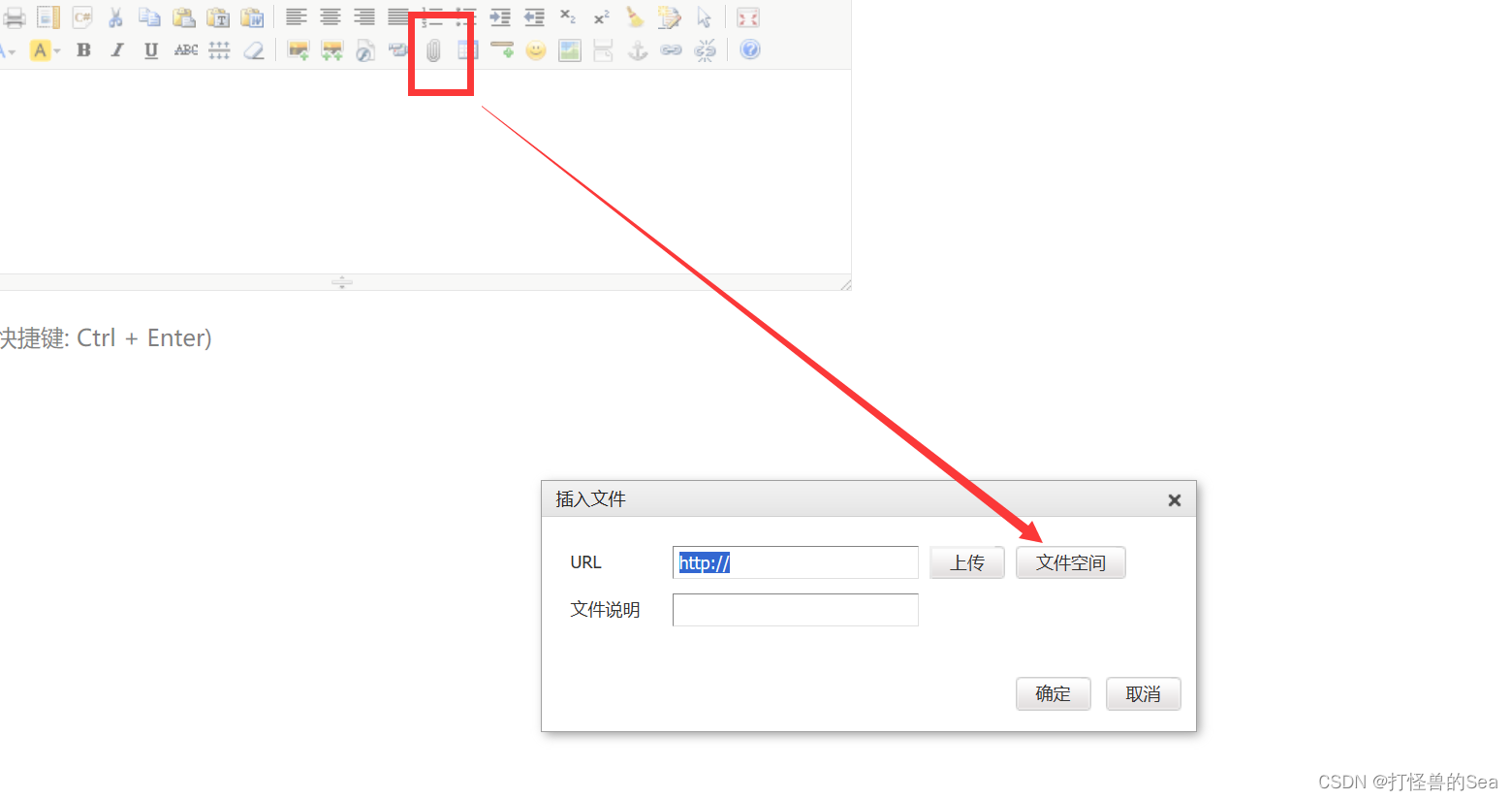

着重看插入文件

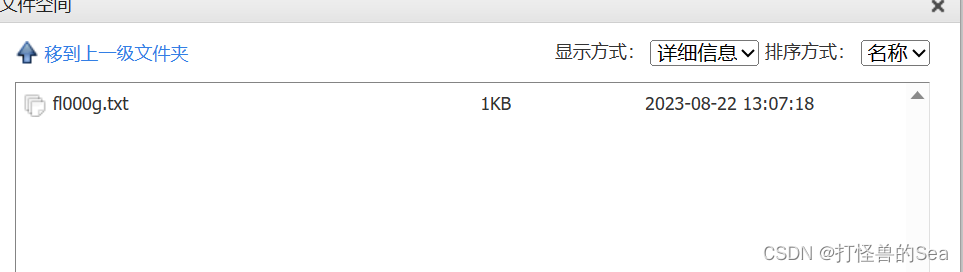

浏览网站目录var/www --->html--->nothinghere--->.txt文件

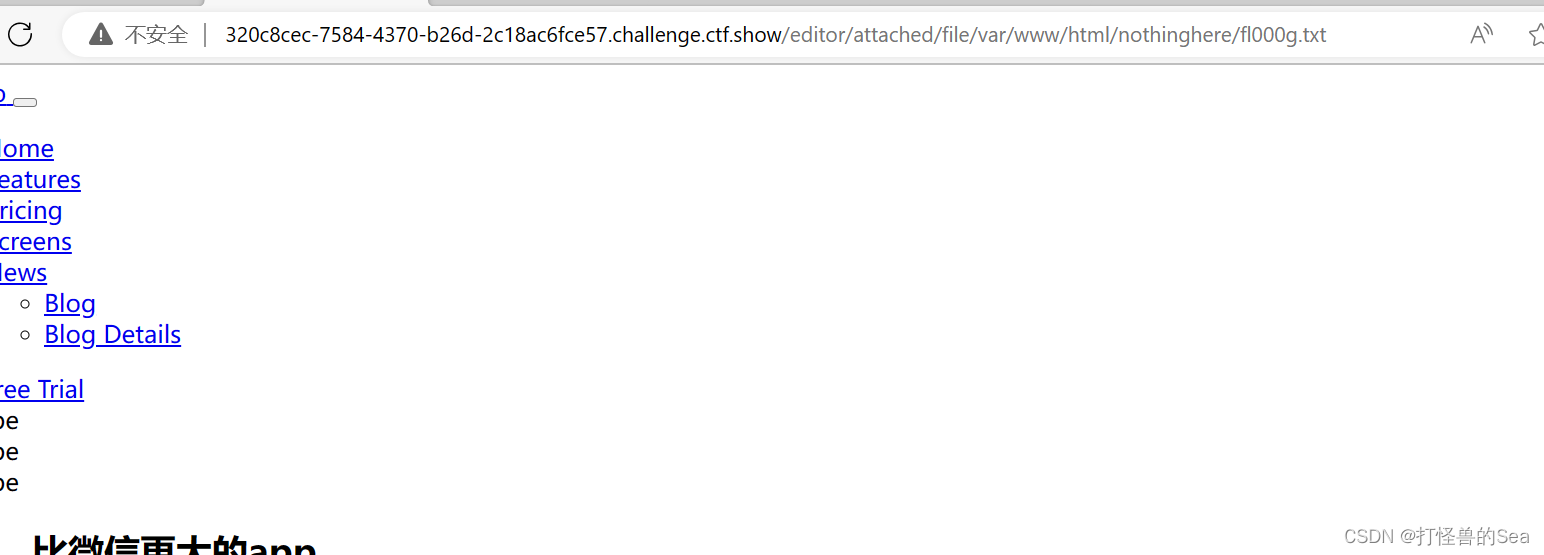

上传发现路径,进行url访问,发现目录错啦,因为我们访问的是绝对路径

应该是网站根目录下的路径地址url/nothinghere/fl000g.txt,可以每次删除一小个目录尝试

这篇关于CTF-Web14(有时候源码里面就能不经意间泄露重要(editor)的信息,默认配置害死人)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!