本文主要是介绍受害者入侵黑客服务器,获取Muhstik解密密钥,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

2019年九月份以来Muhstik勒索病毒黑产团队通过入侵一些公开的QNAP NAS设备,使用Muhstik勒索病毒对设备上的文件进行加密,加密后的文件名后缀变为muhstik,如果要解密文件,需要受害者支付0.09BTC(约合700美)的赎金......

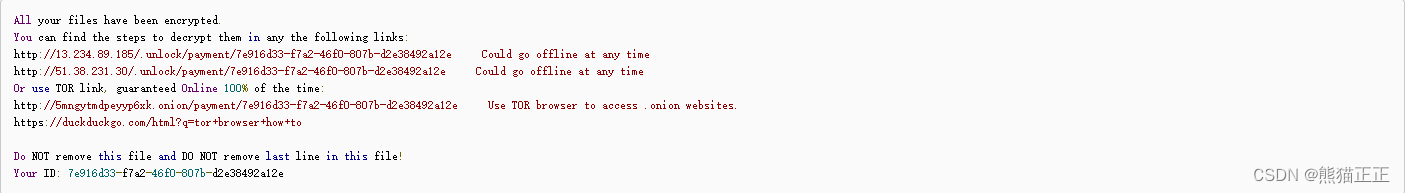

此勒索病毒的勒索提示信息,如下所示:

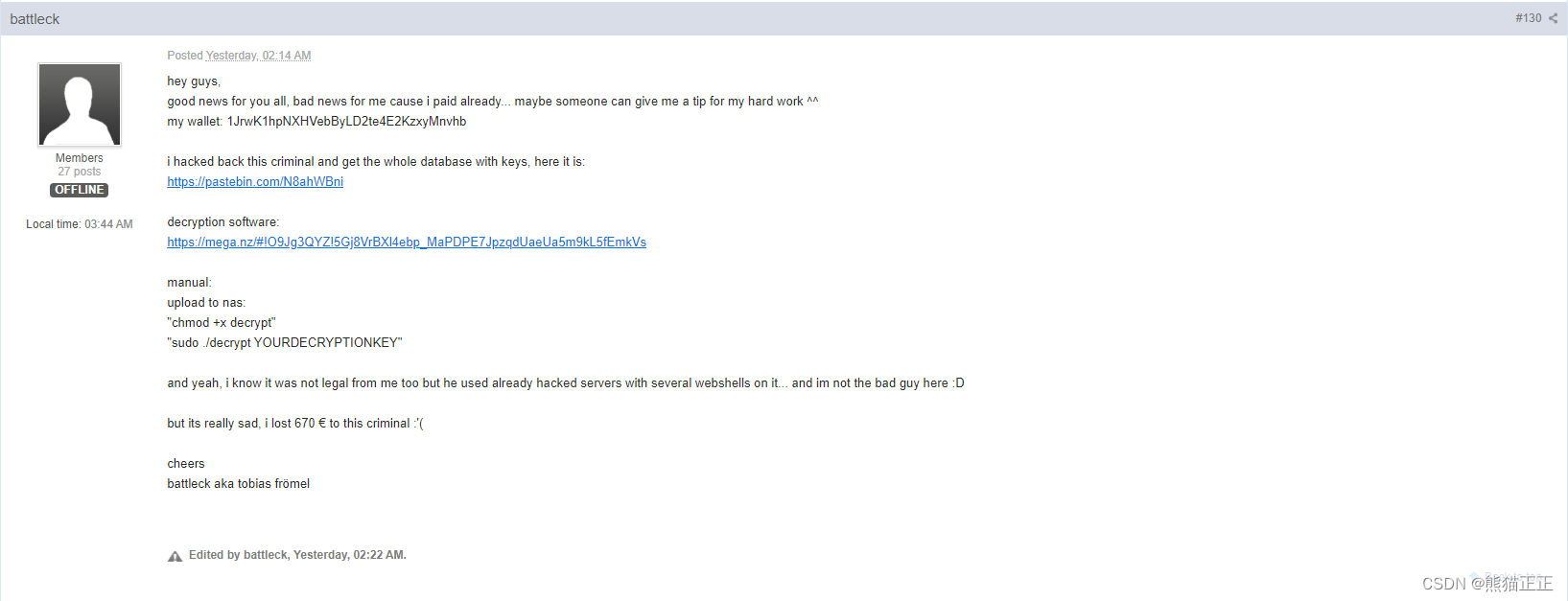

近日一名德国的Muhstik勒索病毒受害者在支付了670欧元的赎金之后,对Muhstik勒索病毒解密服务器进行分析,发现黑客所使用的服务器里面包含多个WebShell脚本,很可能这个服务器已经被其他黑客入侵了,通过这些WebShell可以访问PHP脚本,于是他创建了一个PHP脚本,并使用它获取到了黑客服务器数据库上存储的2858个Muhstik解密的密钥

在获取到相应的解密密钥之后,他在论坛发表了这则消息,如下所示:

并在pastebin.com网站下公布了Muhstik的解密密钥,地址:

https://pastebin.com/raw/N8ahWBni

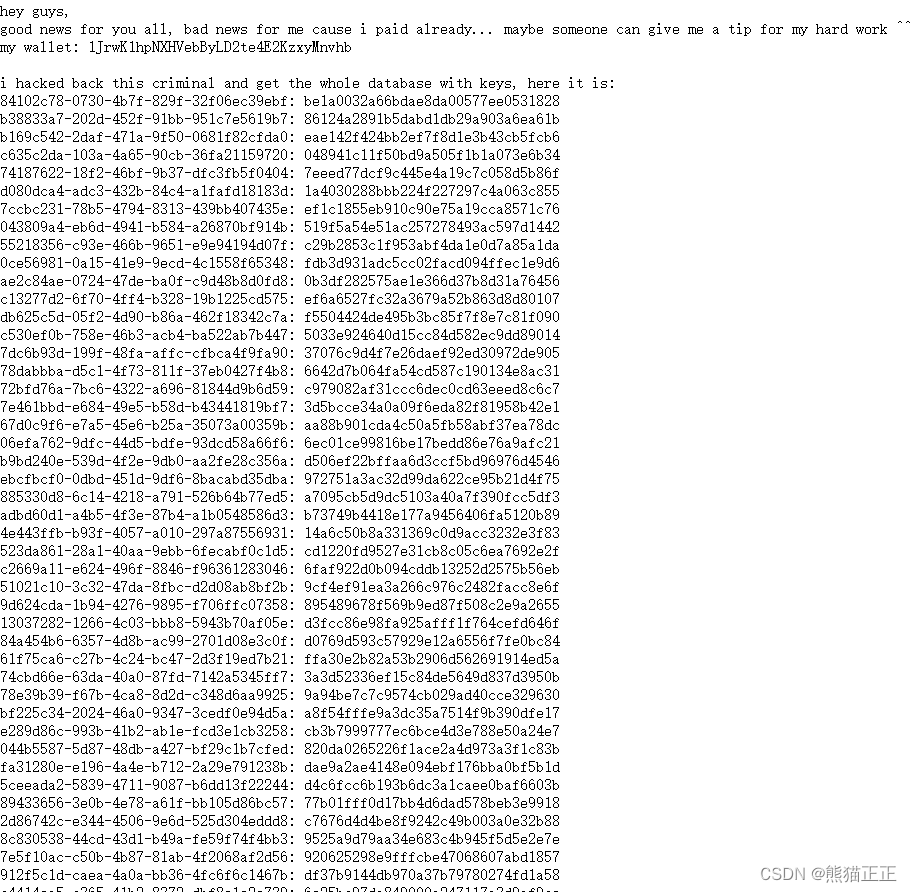

获取到的解密密钥,如下所示:

他在文档中声称:我知道这是非法的,但是我使用的是已经被黑客入侵的服务器,而且我不是坏人......

这位德国的受害者,他被勒索了670欧元,他感觉很伤心,是我,我也伤心,好几千块呢。

,所以他公布了自己的BTC钱包地址,希望有人能为他的这个行为而支付相应的BTC,得到一定的回报,BTC地址:

1JrwK1hpNXHVebByLD2te4E2KzxyMnvhb

解密工具下载地址:

https://mega.nz/#!O9Jg3QYZ!5Gj8VrBXl4ebp_MaPDPE7JpzqdUaeUa5m9kL5fEmkVs

解密工具,使用方法:

1.上传到NAS设备

2.chmod +x decrypt 设置可执行权限

3.sudo ./decrypt YOURDECRYPTIONKEY 使用管理者权限执行,并传入解密密钥

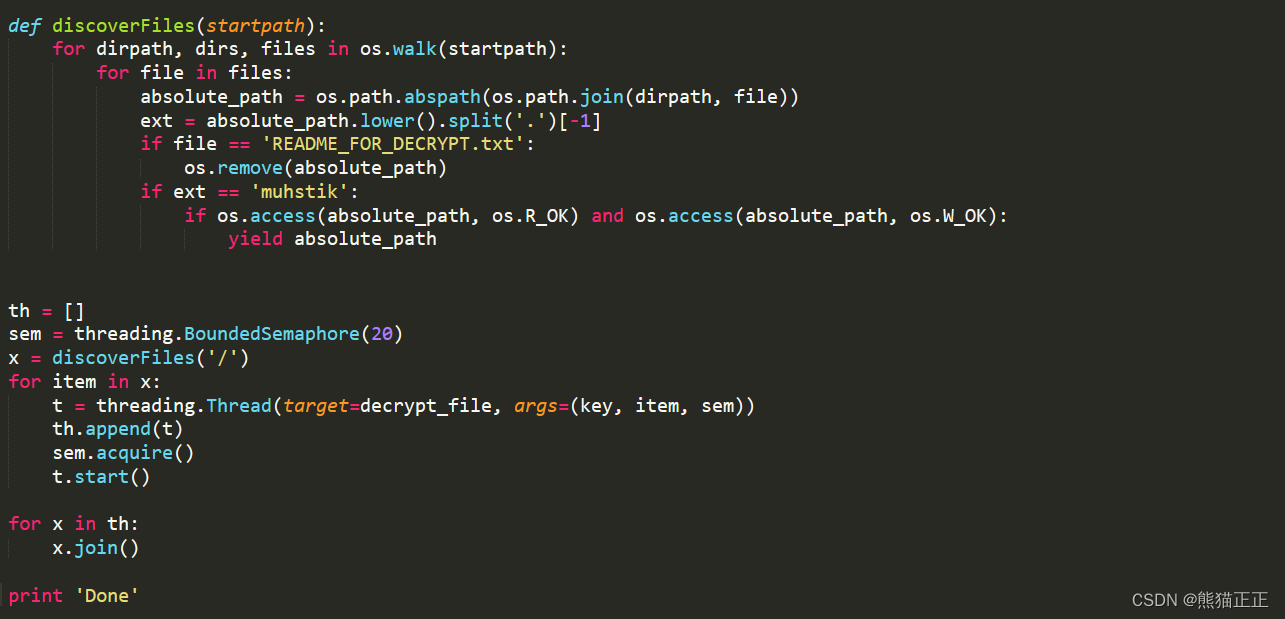

下载解密工具,发现它是使用python脚本编写的,对解密工具进行逆向分析,还原出里面的python脚本,此解密工具会先遍历磁盘,寻找加密的文件或勒索信息文件,如下所示:

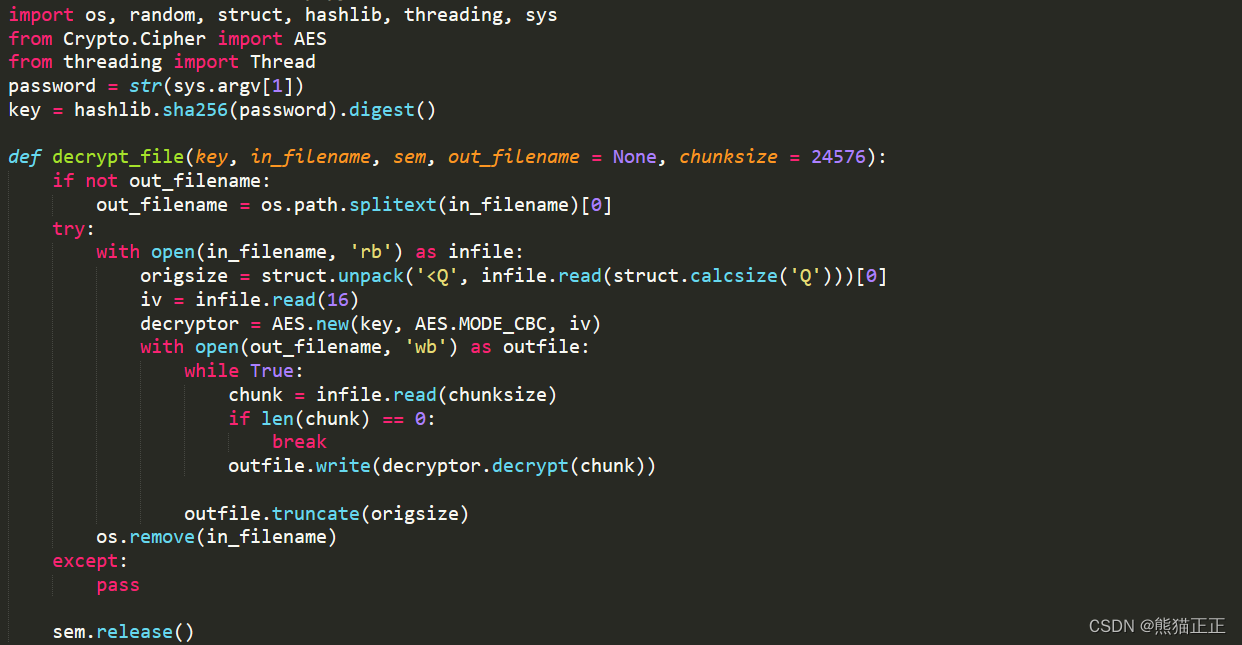

然后通过解密密钥进行解密,如下所示:

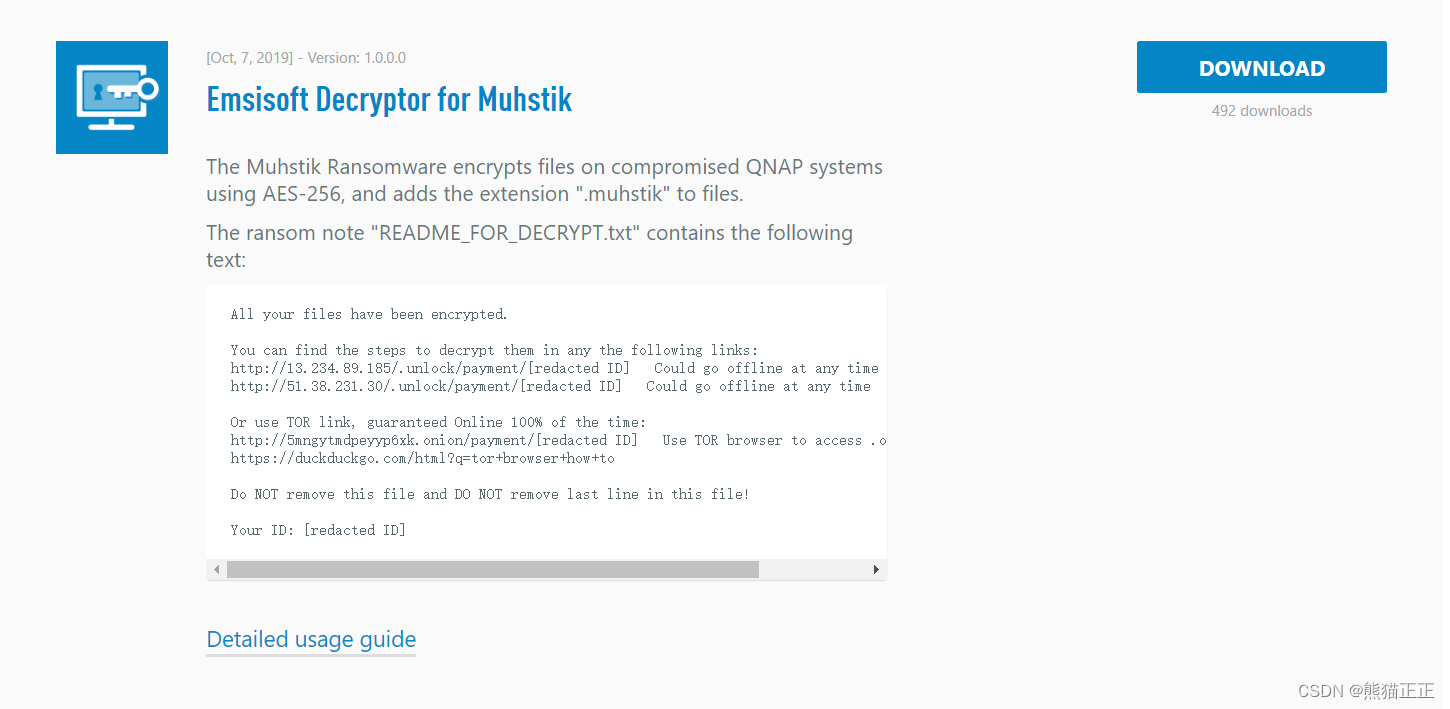

10月7号,Emsisoft也发布了可以运行在Windows平台上Muhstik的解密工具,如下所示:

解密工具下载地址:

https://www.emsisoft.com/ransomware-decryption-tools/free-download

打开解密工具,如下所示:

Emsisoft确实是一家良心的安全公司,一直在致力于开发和提供各种勒索病毒免费解密工具,此前Emsisoft安全公司的一位勒索病毒解密工具开发者,被全球一百多个勒索病毒黑产团伙跟踪,导致他不断更换住所,这些勒索病毒黑产团伙最后甚至还开发了一款以他的名字为命名的勒索病毒,该安全研究人员的人身安全可能都受到了威胁......

最近一两年针对企业攻击的勒索病毒越来越多,不断有新的变种以及勒索病毒新家族出现,真的是越来越多了,各企业一定要高度重视,黑产团伙一直在寻找新的攻击目标......

前日有一个朋友找到我,放假期间他的服务器被勒索了,拿到勒索病毒相关信息之后,发现是中了Sodinokibi勒索,黑客当天直接要价2万美金,当时没给,结果第二天就翻倍了,要价四万美金,真的是太黑心了......

同时国外相关媒体已报道,美国多家医院也同意向Ryuk勒索病毒团伙支付勒索赎金,Ryuk勒索病毒每笔赎金高达28.8万美元,并专门针对国外一些大型的企业和机构进行攻击。

这篇关于受害者入侵黑客服务器,获取Muhstik解密密钥的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!