本文主要是介绍2021年江苏省职业院校技能大赛高职组 “信息安全管理与评估”赛项任务书,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

2021年江苏省职业院校技能大赛高职组 “信息安全管理与评估”赛项任务书

- 一、赛项时间:

- 二、赛项信息

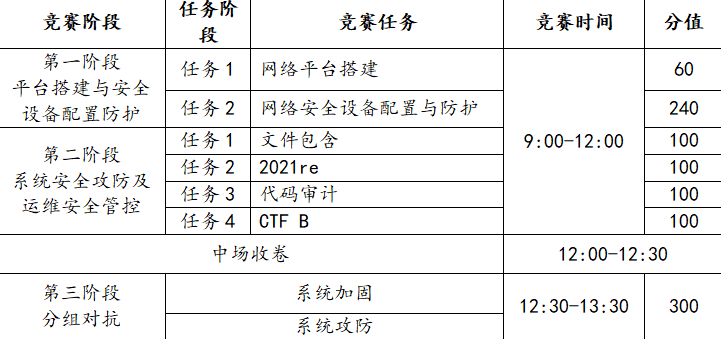

- 三、竞赛内容:

- 第一阶段任务书(300分)

- 任务1:网络平台搭建(60分)

- 任务2:网络安全设备配置与防护(240分)

- 第二阶段任务书(400分)

- 任务一:文件包含(100分)

- 任务二:2021re(100分)

- 任务三:DCN_MISC(100分)

- 任务四:CTF B(100分)

- 第三阶段 分组对抗(300分)

一、赛项时间:

9:00-13:30,共计4小时30分,含赛题发放、收卷时间。

二、赛项信息

三、竞赛内容:

本次大赛,各位选手需要完成三个阶段的任务,其中第一个阶段需要按裁判组专门提供的U盘中的“XXX-答题模板”提交答案。第二、三阶段请根据现场具体题目要求操作。

选手首先需要在U盘的根目录下建立一个名为“GZxx”的文件夹(xx用具体的工位号替代),赛题第一阶段所完成的“XXX-答题模板”放置在文件夹中。

例如:08工位,则需要在U盘根目录下建立“GZ08”文件夹,并在“GZ08”文件夹下直接放置第一个阶段的所有“XXX-答题模板”文件。

特别说明:只允许在根目录下的“GZxx”文件夹中体现一次工位信息,不允许在其他文件夹名称或文件名称中再次体现工位信息,否则按作弊处理。

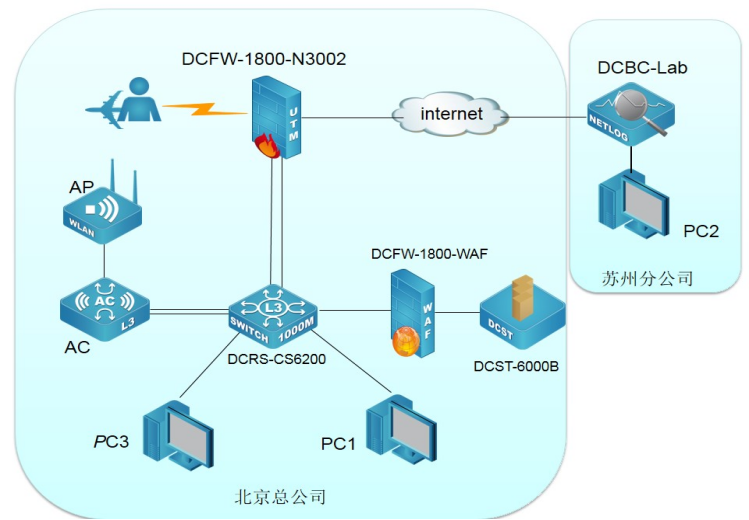

(一)赛项环境设置

赛项环境设置包含了三个竞赛阶段的基础信息:网络拓扑图、IP地址规划表、设备初始化信息。

本次大赛,各位选手需要完成三个阶段的任务,其中第一个阶段需要按裁判组专门提供的U盘中的“XXX-答题模板”提交答案。第二、三阶段请根据现场具体题目要求操作。

选手首先需要在U盘的根目录下建立一个名为“GZxx”的文件夹(xx用具体的工位号替代),赛题第一阶段所完成的“XXX-答题模板”放置在文件夹中。

例如:08工位,则需要在U盘根目录下建立“GZ08”文件夹,并在“GZ08”文件夹下直接放置第一个阶段的所有“XXX-答题模板”文件。

特别说明:只允许在根目录下的“GZxx”文件夹中体现一次工位信息,不允许在其他文件夹名称或文件名称中再次体现工位信息,否则按作弊处理。

(一)赛项环境设置

赛项环境设置包含了三个竞赛阶段的基础信息:网络拓扑图、IP地址规划表、设备初始化信息。

赛项环境设置包含了三个竞赛阶段的基础信息:网络拓扑图、IP地址规划表、设备初始化信息。

1.网络拓扑图

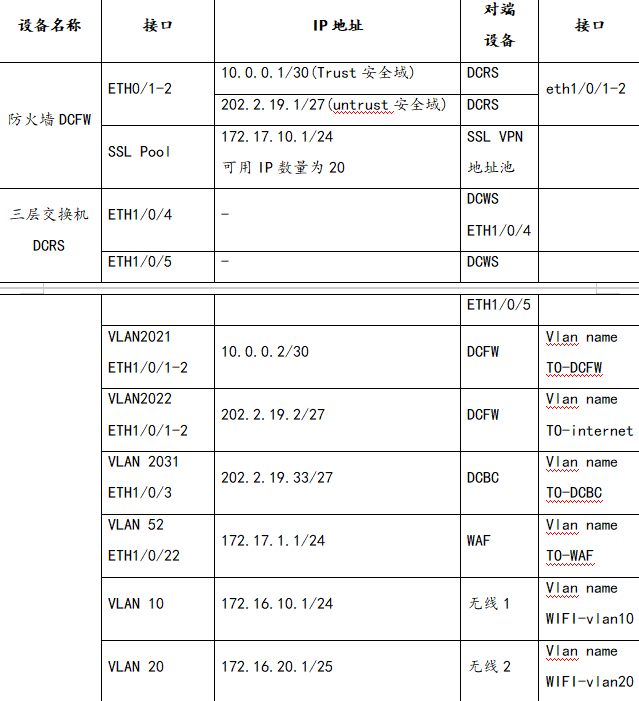

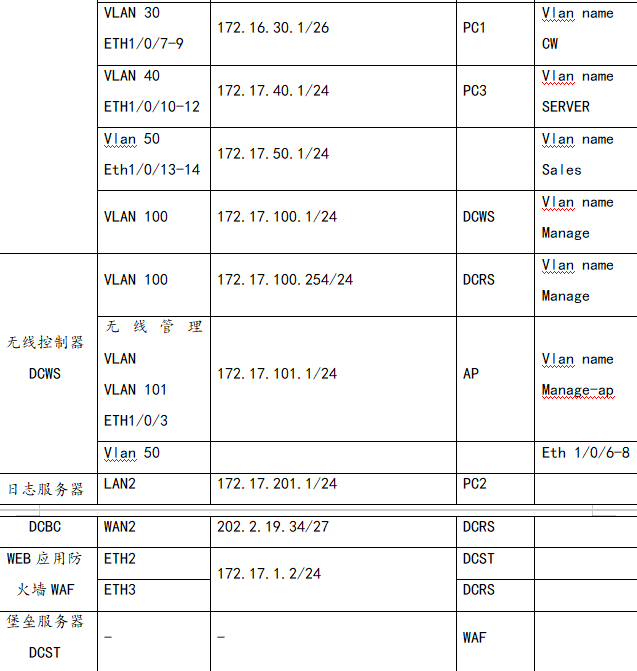

2.IP地址规划表

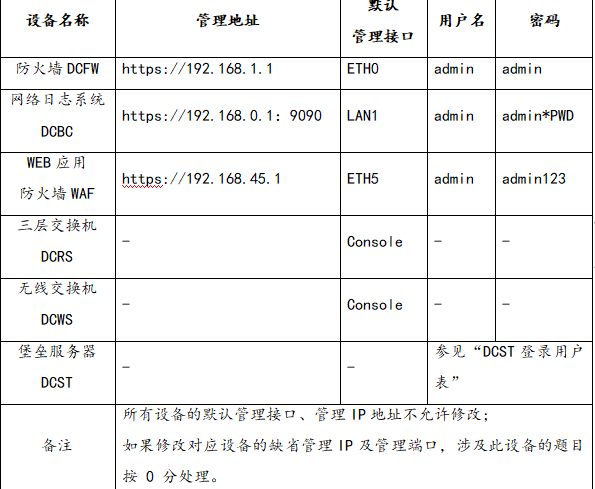

3.设备初始化信息

第一阶段任务书(300分)

任务1:网络平台搭建(60分)

1.根据网络拓扑图所示,按照IP地址参数表,对DCFW的名称、各接口IP地址进行配置。(8分)

2.根据网络拓扑图所示,按照IP地址参数表,对DCRS的名称进行配置,创建VLAN并将相应接口划入VLAN。(10分)

3.根据网络拓扑图所示,按照IP地址参数表,对DCRS各接口IP地址进行配置。(10分)

4.根据网络拓扑图所示,按照IP地址参数表,对DCWS的各接口IP地址进行配置。(8分)

5.根据网络拓扑图所示,按照IP地址参数表,对DCBC的名称、各接口IP地址进行配置。(8分)

6.根据网络拓扑图所示,按照IP地址参数表,对WAF的名称、各接口IP地址进行配置。(8分)

7.配置静态路由实现内部网络连通,到因特网流量采用默认路由。(8分)

任务2:网络安全设备配置与防护(240分)

1.总部核心交换机DCRS上开启SSH远程管理功能,本地认证用户名 DCN2021,密码DCN2021;最大同时登录为8。(4分)

2.为了减少广播,需要根据题目要求规划并配置VLAN。要求配置合理,所有链路上不允许不必要VLAN的数据流通过,包括VLAN1。集团AC与核心交换机之间的互连接口发送交换机管理VLAN的报文时不携带标签,发送其它VLAN的报文时携带标签,要求禁止采用trunk链路类型。(6分)

3.总部无线AC和核心运行一种协议,实现无线1和无线2通过一条链路传输,销售网段通过另外一条链路传输,要求两条链路负载分担,其中VLAN10、VLAN20业务数据在E1/0/5进行数据转发,要求VLAN50业务数据在E1/0/4进行数据转发,域名为DCN2021。设置路径开销值的取值范围为1-65535,BPDU支持在域中传输的最大跳数为7跳;同时不希望每次拓扑改变都清除设备MAC/ARP表,全局限制拓扑改变进行刷新的次数。(12分)

4.尽可能加大总部核心交换机DCRS与防火墙DCFW之间的带宽。(6分)

5.总部核心交换机DCRS既是内网核心交换机又模拟外网交换机,其上使用某种技术,将内网路由和Internet路由隔离。(4分)

6.配置使总部内网用户访问Internet往返数据流都经过DCFW进行最严格的安全防护。(4分)

7.总部核心交换机DCRS上实现VLAN40业务内部终端相互二层隔离,VLAN30接口下启用环路检测,环路检测的时间间隔为10秒,发现环路以后关闭该端口,恢复时间为30分钟。(5分)

8.总部核心交换机开启DHCP服务,为无线用户动态分配IP地址,前10个IP地址为保留地址,DNS server为8.8.8.8,地址租约时间为1天10小时5分钟。(5分)

9.因集团销售人员较多、同时也为了节约成本,在集团AC下挂两个8口HUB交换机实现销售业务接入,集团信息技术部已经为销售业务VLAN分配IP主机位为11-24,在集团AC使用相关特性实现只允许上述IP数据包进行转发,对IP不在上述范围内的用户发来的数据包,交换机不能转发,直接丢弃, 要求禁止采用访问控制列表实现。(4分)

10.总部核心交换机DCRS开启某项功能,防止VLAN50下ARP网关欺骗攻击。(4分)

11.总部核心交换机DCRS上实现访问控制,在E1/0/14端口上配置MAC地址为00-03-0f-00-20-21的主机不能访问MAC地址为00-00-00-00-11-fe的主机。(4分)

12.集团预采购多个厂商网流分析平台对集团整体流量进行监控、审计,分别连接核心交换机E1/0/20-E1/0/21接口测试,将核心交换机与AC、防火墙互连流量提供给多个厂商网流分析平台,反射端口为1/0/16,反射VLAN为4094。(4分)

13.2017年勒索病毒席卷全球,爆发了堪称史上最大规模的网络攻击,通过对总部核心交换机DCRS所有业务VLAN下配置访问控制策略实现双向安全防护;索病毒端口号为tcp445、udp445。(4分)

14.总部核心交换机中所有存在的接口启动定时发送免费ARP报文功能;总部核心交换机与AC互连接口通过采样、统计等方式将数据发送到分析器10.10.200.50,源地址为172.17.100.1,采样速率1000pps,采样的最大时间间隔为60s,由分析器对收到的数据进行用户所要求的分析。(4分)

15.总部部署了一套网管系统实现对核心DCRS交换机进行管理,网管系统IP为172.16.100.21,团体字符串为DCN2011,版本为V2C,交换机DCRS Trap信息实时上报网管,当MAC地址发生变化时,也要立即通知网管发生的变化,每120秒发送一次。(4分)

16.为实现对防火墙的安全管理,在防火墙DCFW的Trust安全域开启PING、HTTP、SNMP功能,Untrust安全域开启SSH、HTTPS、PING功能。(4分)

17.总部VLAN业务用户通过防火墙访问Internet时,轮询复用公网IP:202.2.19.9、202.2.19.10。(4分)

18.苏州分公司和总部使用同一套OA办公系统,OA服务器部署在总部VLAN40网段,要求在总部防火墙与分公司DCBC之间配置IPsec VPN,对分公司内网和总公司VLAN40段相互访问的数据进行保护;第一阶段 采用pre-share认证,加密算法3DES;

第二阶段 采用ESP协议,加密算法3DES,预设共享密钥DCN2021。(10分)

19.远程移动办公用户通过专线方式接入总部网络,在防火墙DCFW上配置,采用SSL方式实现仅允许对内网VLAN40的访问,用户名密码均为DCN2021,地址池参见地址表。(5分)

20.出于安全考虑,无线用户移动性较强,无线用户访问Internet时需要采用认证,在防火墙上开启Web认证,账号密码为test2021。(5分)

21.为了合理利用网络出口带宽,需要对内网用户访问Internet进行流量控制,园区总出口带宽为200Mbps,对除无线用户以外的用户限制带宽,每天上午9:00到下午6:00每IP最大下载为2Mbps上传为1Mbps。(4分)

22.FW上配置NAT功能,使PC2能够通过防火网外网口IP使用Web方式正常管理到AC,端口号使用8888;AC管理地址为172.17.100.254;合理配置安全策略。(6分)

23.苏州分公司通过DCBC接入因特网,DCBC做相关配置,内网IP转换为外网出口地址,使分公司内网用户能正常访问因特网。(4分)

24.对苏州分公司内网用户访问因特网采用实名认证,采用Web方式本地认证并记录日志;用户名为SZDCN,密码为SZDCN。(6分)

25.苏州分公司由于出口带宽只有100兆,需要优先保证http访问带宽为20Mbps。(6分)

26.苏州分公司,限制每用户上传与下载最大带宽为2Mbps。(4分)

27.分公司总经理使用IP地址为172.17.201.88,该IP地址访问因特网的流量不被策略控制。(4分)

28.对苏州分公司用户的聊天软件进行控制,禁止分公司内网用户登录QQ。(5分)

29.分公司出口带宽比较低,为了不影响正常办公使用,需要对内网用户使用迅雷下载进行限制,对使用迅雷下载的流量进行阻断,并记录日志。(5分)

30.苏州分公司禁止员工访问“交友聊天”网站。(5分)

31.在DCBC上做配置关键字过滤,类型为暴力类关键字,包含抢劫、枪支、暴动、砍人。(6分)

32.每周一到周五上午9:00到下午6:00,不允许浏览视频网站和看视频,也不允许玩游戏。(6分)

33.控制苏州内网用户上网行为对用户上网做如下审计策略:(6分)

(1)记录即时通讯的登录信息;

(2)启用邮件的全部记录;

(3)启用 Web的全部记录。

34.WAF上配置开启爬虫防护功能,当爬虫标识为360Spider,自动阻止该行为。(5分)

35.WAF上配置开启防护策略,将请求报头DATA自动重写为DATE。(5分)

36.WAF上配置开启盗链防护功能,User-Agent参数为PPC Mac OS Xwww.DCN2021.com/index.php时不进行检查。(5分)

37.WAF上配置开启错误代码屏蔽功能,屏蔽404错误代码。(5分)

38.WAF上配置阻止用户上传ZIP、DOC、JPG、RAR格式文件。(5分)

39.WAF上配置开启基本防护功能,阻止SQL注入、跨站脚本攻击。(5分)

40.WAF上配置编辑防护策略,要求客户机访问内部网站时,禁止访问*.bat的文件。(5分)

41.无线控制器DCWS上配置管理VLAN为VLAN101,作为AP的管理地址,配置AP通过DHCP获取IP地址,采用AP找AC动态注册并启用序列号认证,要求连接AP的接口禁止使用TRUNK。(4分)

42.无线控制器DCWS上配置DHCP服务,网关IP和后100个地址为保留地址,为AP分配IP地址,通过DHCP下发AC地址,AC地址为172.17.100.254。(4分)

43.在NETWORK下配置SSID,需求如下:(6分)

1、设置SSID DCN2021,VLAN10,加密模式为wpa-personal,其口令为DCN-2021;

2、设置SSID GUEST,VLAN20加密模式为wep共享密钥,字符长度为10,密钥类型为HEX,长度64,其口令为0123456789,做相应配置隐藏该SSID。

44.配置SSID GUEST每天早上0点到6点禁止终端接入。(2分)

45.在SSID DCN2021下启动组播转单播功能,当某一组播组的成员个数超过8个时组播M2U功能就会关闭。(2分)

46.Network1下开启ARP抑制功能;开启自动强制漫游功能、动态黑名单功能。(3分)

47.通过配置防止多AP和AC相连时过多的安全认证连接而消耗CPU资源,检测到AP与AC在10分钟内建立连接5次就不再允许继续连接,两小时后恢复正常。(3分)

48.SSID DCN2021最多接入20个用户,用户间相互隔离,并对DCN2021网络进行流控,上行1Mbps,下行2Mbps。(4分)

49.通过配置避免接入终端较多且有大量弱终端时,高速客户端被低速客户端“拖累”,低速客户端不至于长时间得不到传输。(4分)

50.考虑到无线网络会进一步部署,增加更多的AP,设置已有AP信道和发射功率每隔1小时自动调节。(4分)

第二阶段任务书(400分)

特殊说明:

1.本阶段任务三中所需要使用到的攻击机都已存放在学生PC终端上,通过虚拟机软件方式打开使用。

2.本阶段所涉及的攻击机与靶机之间连通需要参赛选手自己做好网络方面相关配置。

3.本阶段所有涉及的攻击机的IP地址范围为:172.16.1.1-10/24。

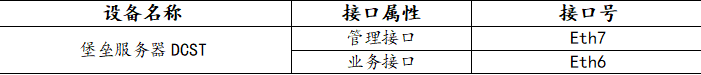

DCST设备相关接口信息:

任务一:文件包含(100分)

任务环境说明:

DCST:

攻击机场景:2021attack

攻击机场景操作系统:Windows7

攻击机场景工具:wireshark、firefox、IDA6.8、Burpsuite、Notapad++

服务器场景:2021fileinc

服务器场景操作系统:CentOS

服务器场景安装服务:lamp环境

注意:服务器没有显示IP时,请多按下回车键进行刷新。

任务内容:

1.访问目标网站8091端口的lfi.php,找寻当前的flag。提交格式:flag{xxx}(提交花括号里面的字符串)。(20分)

2.根据上一题的提示,找出PHP_SHA256的值,并提交。提交格式:flag{xxx}(提交花括号里面的字符串)。(20分)

3.下载expflag.py补充脚本的flag1作为flag提交。提交格式:flag{xxx}(提交花括号里面的字符串)。(20分)

4.下载expflag.py补充脚本的flag2作为flag提交。提交格式:flag{xxx}(提交花括号里面的字符串)。(20分)

5.利用补充后的expflag.py找到/root/flag.txt作为flag提交。提交格式:flag{xxx}(提交花括号里面的字符串)。(20分)

任务二:2021re(100分)

任务环境说明:

攻击机场景:2021attack

攻击机场景操作系统:Windows7

攻击机场景工具:wireshark、firefox、IDA6.8、Burpsuite、Notapad++

服务器场景:2021re

服务器场景操作系统:Centos7

服务器场景安装服务:apache环境

注意:服务器没有显示IP时,请多按下回车键进行刷新。

任务内容:

访问目标IP 80端口,下载flag文件。

1、修复该文件,并提交修改后的部分。提交格式:1234。(20分)

2、该程序加了壳,请提交加壳类型。提交格式:xxx。(20分)

3、程序正常运行后需要登陆,请提交登陆账号。提交格式:xxx。(20分)

4、程序正常运行后需要登陆,请提交登陆密码。提交格式:xxx。(20分)

5、提交后门密码。提交格式:xxx。(20分)

任务三:DCN_MISC(100分)

任务环境说明:

攻击机场景:attack

攻击机场景操作系统:Windows7

攻击机场景工具:wireshark、firefox、IDAPRO、Burpsuite、VSCode

服务器场景:2020dcnmisc

服务器场景操作系统:Linux

服务器场景安装服务:apache+php+mysql集成环境

注意:服务器IP在控制台显示,如IP不显示,按ENTER刷新

任务内容:

1. 访问目标IP:80,点击“Cam”,下载文件并获取中flag,将获取的flag提交。提交格式:flag{xxx} (提交花括号里面的字段,截图保存文档提交)(10分)

2. 访问目标IP:80,点击“Hex”,下载文件并获取中flag,将获取的flag提交。提交格式:flag{xxx}(提交花括号里面的字段,截图保存文档提交) (10分)

3. 访问目标IP:80,点击“rar”,下载文件并获取中flag,将获取的flag提交。提交格式:flag{xxx}(提交花括号里面的字段,截图保存文档提交) (10分)

4. 访问目标IP:80,点击“four”,下载文件并获取中flag,将获取的flag提交。提交格式:flag{xxx}(提交花括号里面的字段,截图保存文档提交) (10分)

5. 访问目标IP:80,点击“docx”,下载文件并获取中flag,将获取的flag提交。提交格式:flag{xxx}(提交花括号里面的字段,截图保存文档提交) (10分)

6. 访问目标IP:80,点击“wireshark”,下载文件并获取中flag,将获取的flag提交。提交格式:flag{xxx}(提交花括号里面的字段,截图保存文档提交) (10分)

7. 访问目标IP:80,点击“ping”,下载文件并获取中flag,将获取的flag提交。提交格式:flag{xxx}(提交花括号里面的字段,截图保存文档提交) (10分)

8. 访问目标IP:80,点击“docx2”,下载文件并获取中flag,将获取的flag提交。提交格式:flag{xxx}(提交花括号里面的字段,截图保存文档提交) (10分)

9. 访问目标IP:80,点击“TLS”,下载文件并获取中flag,将获取的flag提交。提交格式:flag{xxx}(提交花括号里面的字段,截图保存文档提交) (20分)

任务四:CTF B(100分)

任务环境说明:

攻击机场景:Ubuntu

攻击机场景操作系统:Ubuntu 16.04

攻击机场景工具:Pwntools、IDA6.4、GDB、YaYu、LibcSearcher

服务器场景:DcnCTF

服务器场景操作系统:Ubuntu 16.04

服务器场景安装服务:Docker

注意:如果Pwn远程无法连接,请使用ssh(dcn/123456)输入1指令重启。

任务内容:

启动DCST上的Ubuntu、DcnCTF并实现互通,在Ubuntu(dcn/123456)中访问DcnCTF服务器的Web页面,找到题目并获取flag。

1.访问目标IP,下载B1题目中附件,构造有效Payload并且有效攻击题目中提示的场景地址,找到flag字符串,flag格式为flag{xxxx},并对获取Flag的结果进行截图。(所需工具已于Ubuntu中集成)(30分)

2.访问目标IP,下载B2题目中附件,构造有效Payload并且有效攻击题目中提示的场景地址,找到flag字符串,flag格式为flag{xxxx},并对获取Flag的结果进行截图。(所需工具已于Ubuntu中集成)(30分)

3.访问目标IP, 下载B3题目中附件,并且从中获取flag字符串,flag格式为flag{xxxx},并对获取Flag的结果进行截图。(所需工具已于Ubuntu中集成)(40分)

第三阶段 分组对抗(300分)

假定各位选手是某企业的信息安全工程师,负责服务器的维护,该服务器可能存在着各种问题和漏洞(见以下漏洞列表)。你需要尽快对服务器进行加固,十五分钟之后将会有很多白帽黑客(其它参赛队选手)对这台服务器进行渗透测试。

提示1:该题不需要保存文档;

提示2:服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

提示3:加固常规漏洞;

提示4:对其它参赛队系统进行渗透测试,取得FLAG值并提交到裁判服务器。

十五分钟之后,各位选手将真正进入分组对抗环节。

注意事项:

注意1:任何时候不能关闭服务器80端口,要求站点能够被正常访问;

注意2:不能对服务器、网络设备进行攻击,一经发现立即终止该参赛队的比赛,参赛选手清离赛场,并隔离到比赛结束。

注意3:在加固阶段(前十五分钟,具体听现场裁判指令)不得对任何服务器发起攻击。

注意4:FLAG值为每台受保护服务器的唯一性标识,每台受保护服务器仅有一个。

注意5:靶机的Flag值存放在/flag文件内容当中。

注意6:每队初始分100分,每提交1次对手靶机的Flag值增加2分,每当被对手提交1次自身靶机的Flag值扣除2分,本阶段最低得分为0分,最高得分为300分。

注意7:在登录自动评分系统后,提交对手靶机的Flag值,同时需要指定对手靶机的IP地址。

注意8:如因参赛队被攻击导致的问题,现场裁判不予帮助解决。

在这个环节里,各位选手需要继续保护你的服务器免受各类黑客的攻击,你可以继续加固你的服务器,你也可以选择攻击其他组的保护服务器。

漏洞列表:

- 靶机上的网站存在后门,要求选手进行代码审计,找到的相关漏洞,利用此漏洞获取一定权限。

- 靶机上的网站存在命令执行,文件包含漏洞,要求选手找到命令执行,文件包含的相关漏洞,利用此漏洞获取一定权限。

- 操作系统提供的服务存在未授权访问,要求选手利用相关漏洞,获取一定权限。

- 靶机中存在一些后门,选手可以找到此后门,并利用预留的后门直接获取flag。

选手通过以上的所有漏洞点,最后得到其他选手靶机的最高权限,并获取到其他选手靶机上的FLAG值进行提交。

这篇关于2021年江苏省职业院校技能大赛高职组 “信息安全管理与评估”赛项任务书的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!