本文主要是介绍burp实验室逻辑漏洞,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

对客户端控件的过度信任

支付漏洞:

目标:

开启实验环境:

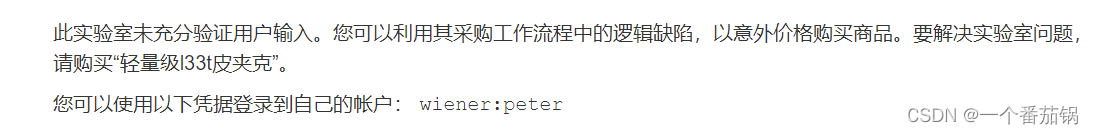

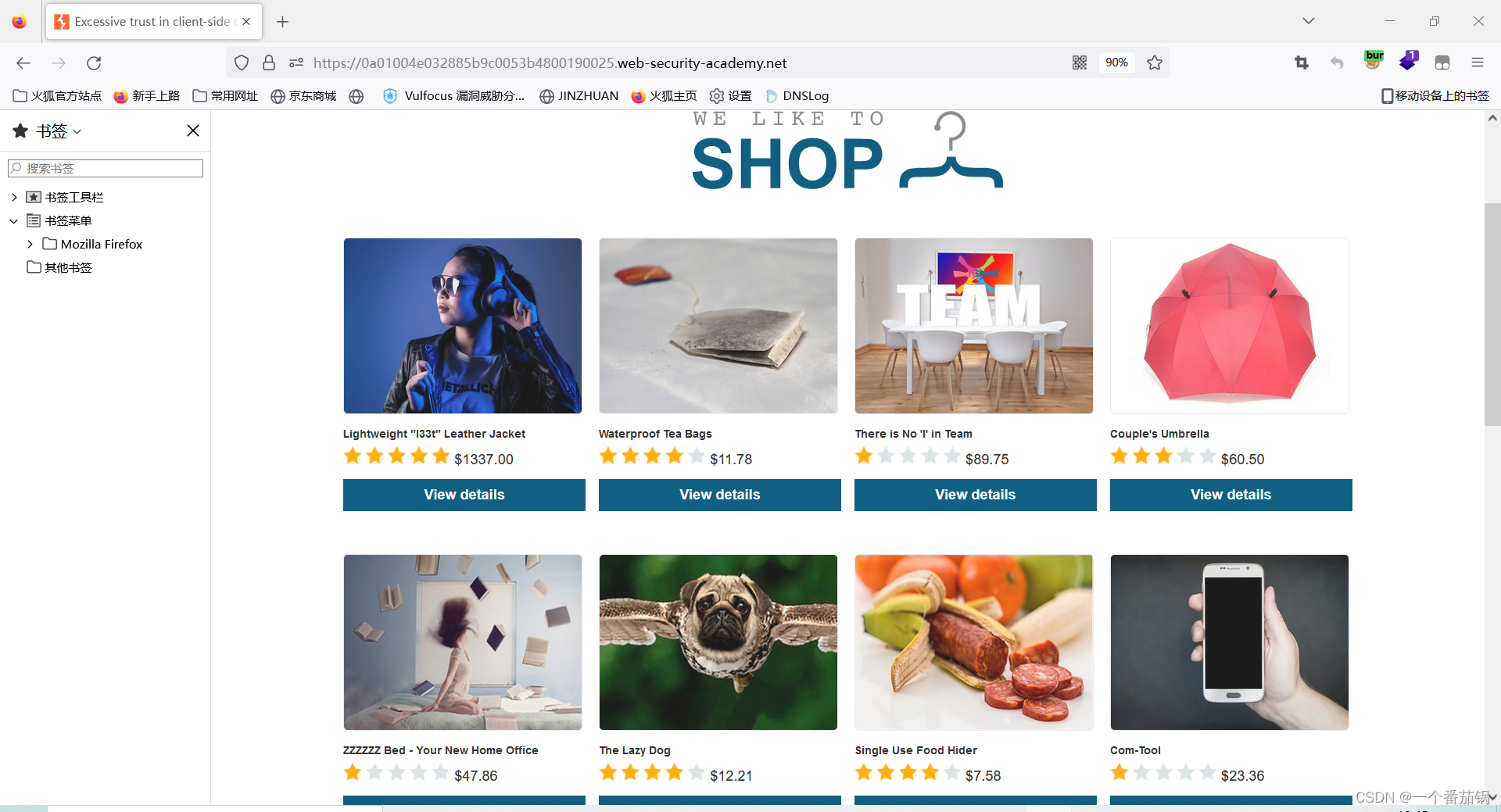

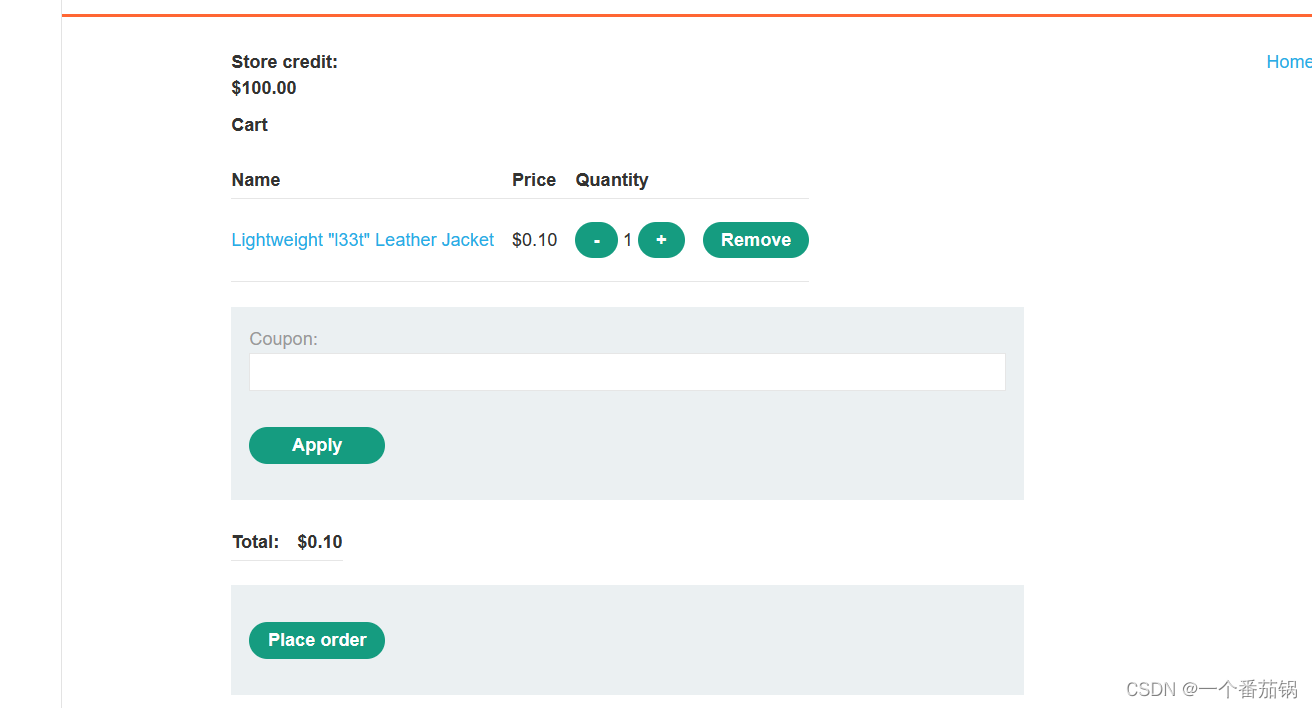

根据目标要求信息我们需要登录到wienner用户,然后买一个夹克衫。

然后呢~问题就出现了,我们只有一百块,夹克衫价格1337块,零头都不够。

在和老板一番疯狂砍价失败后,无奈掏出了我的大宝贝,burp suite。

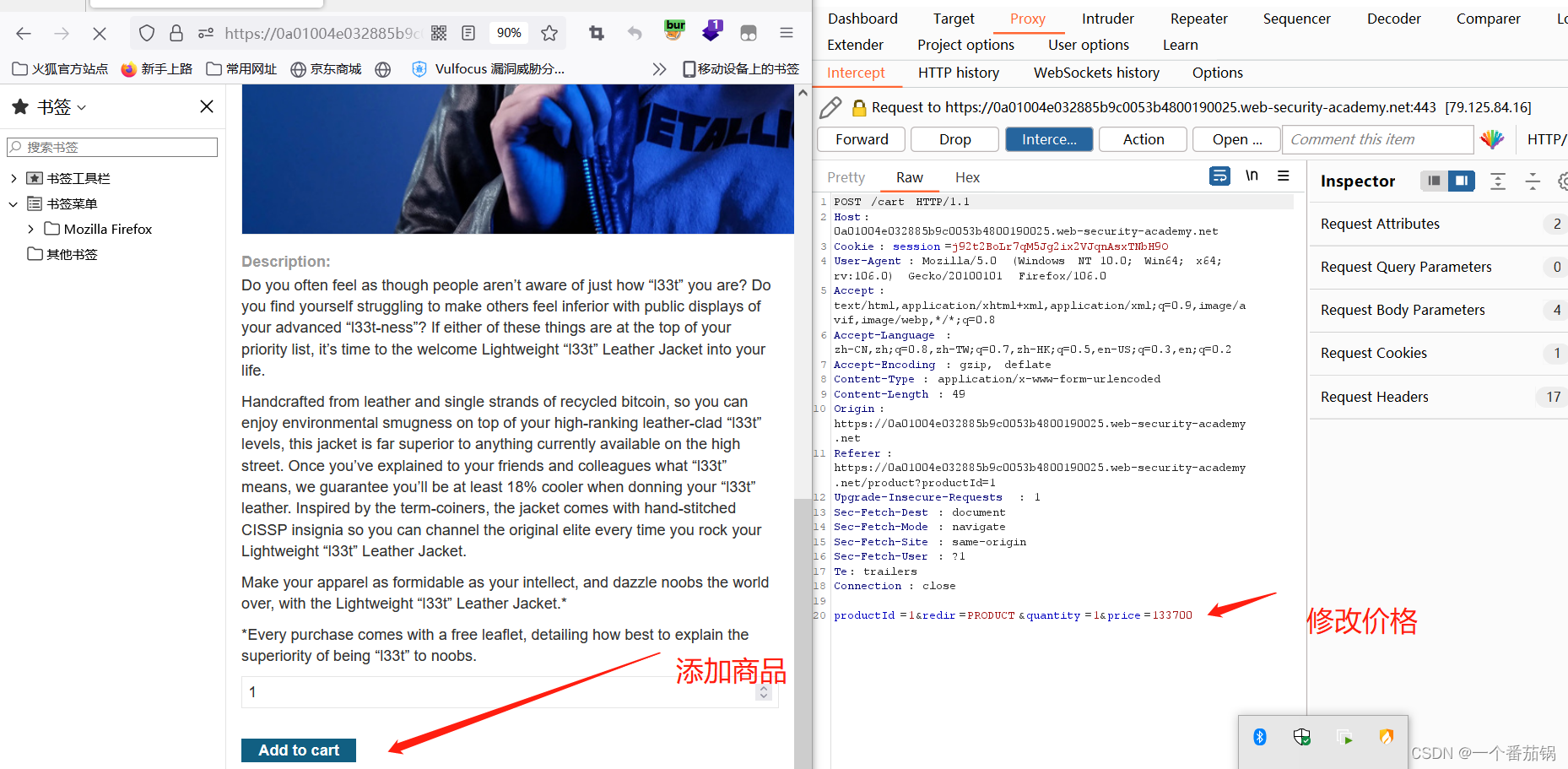

添加商品,修改价格,一气呵成。

哎~这下老板亏大发了。

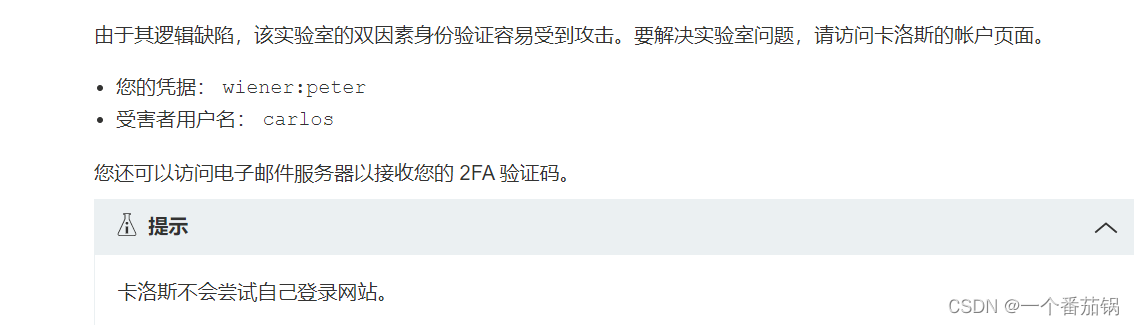

2FA 中断逻辑

目标:

先用自己已知的账户密码,登录一遍,看看数据包。

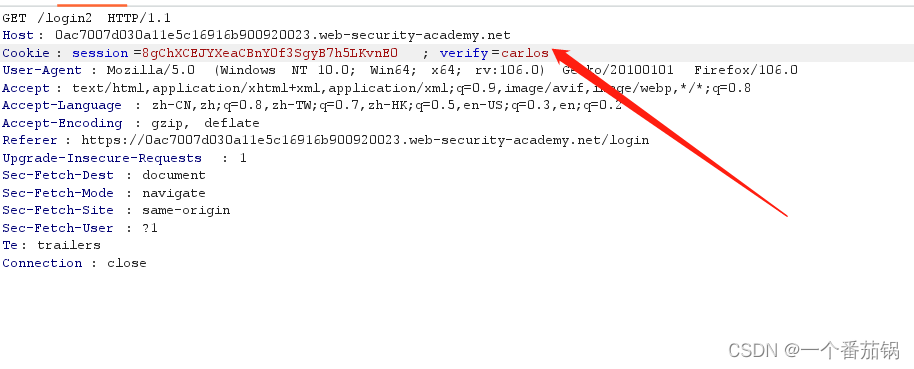

在登录时传输的数据包有这么一个数据包

他很可能是判断登录用户id的。

根据实验室名称可以推断出,这个就是了,2AF验证,就是登录账户和密码正确与否验证一次,邮件口令验证一次。但中间就有一个上图的包,导致了原本的2AF验证中断。

然后注销,账户一样用我们已知的账户密码登录先过了第一次验证

到第二个包是替换verify参数的值。

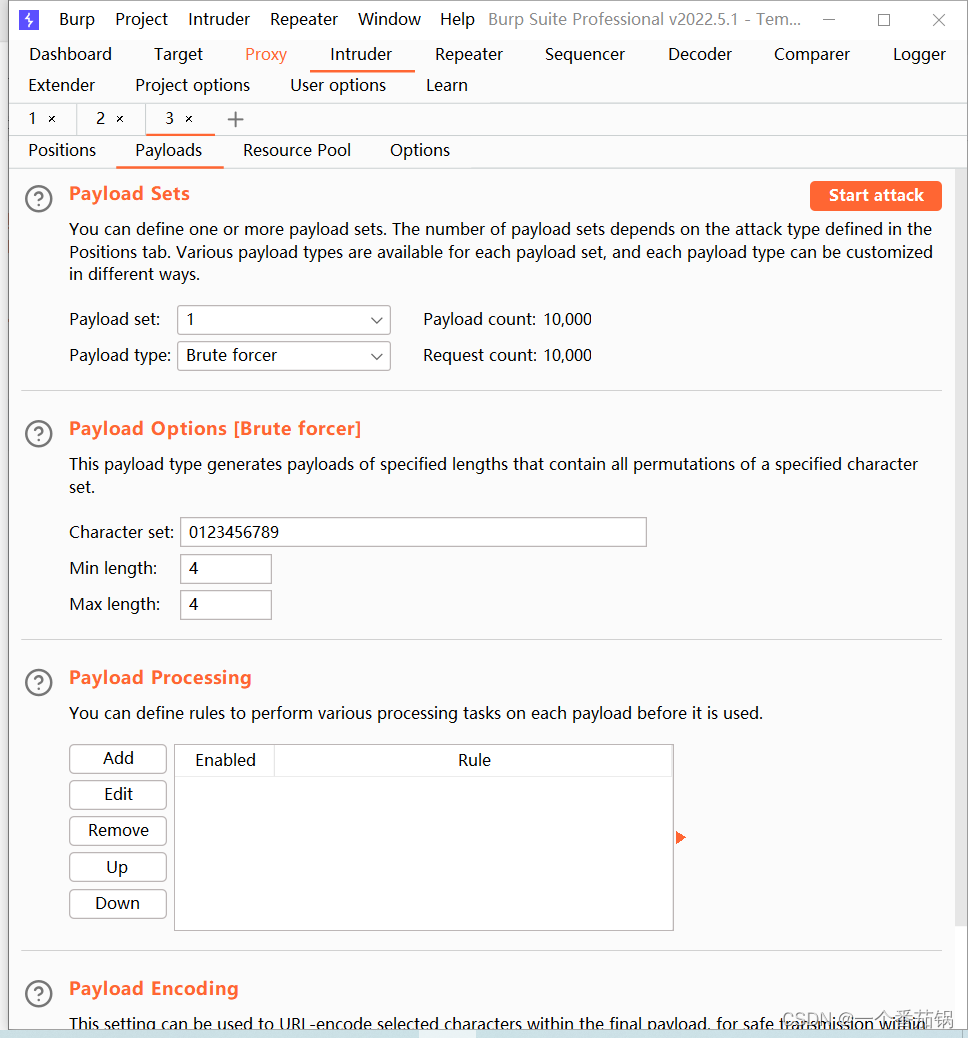

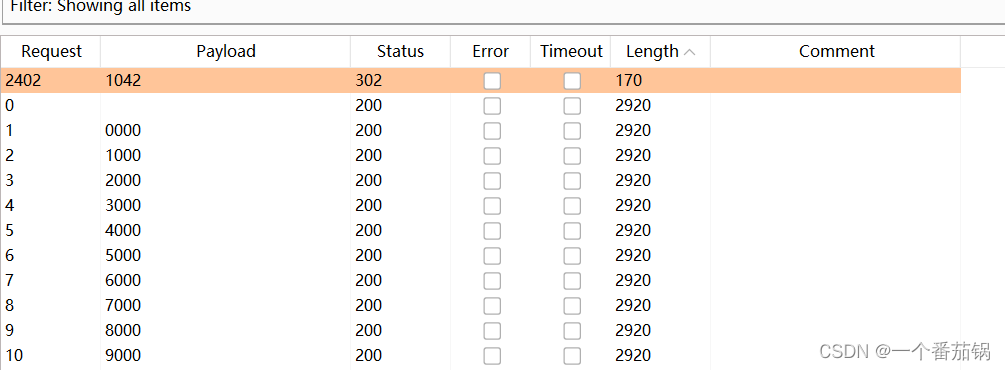

第二次验证 四位数验证码我们无法绕过,但是四位数验证码那暴力破解的话也不难跑出来

设置好payload

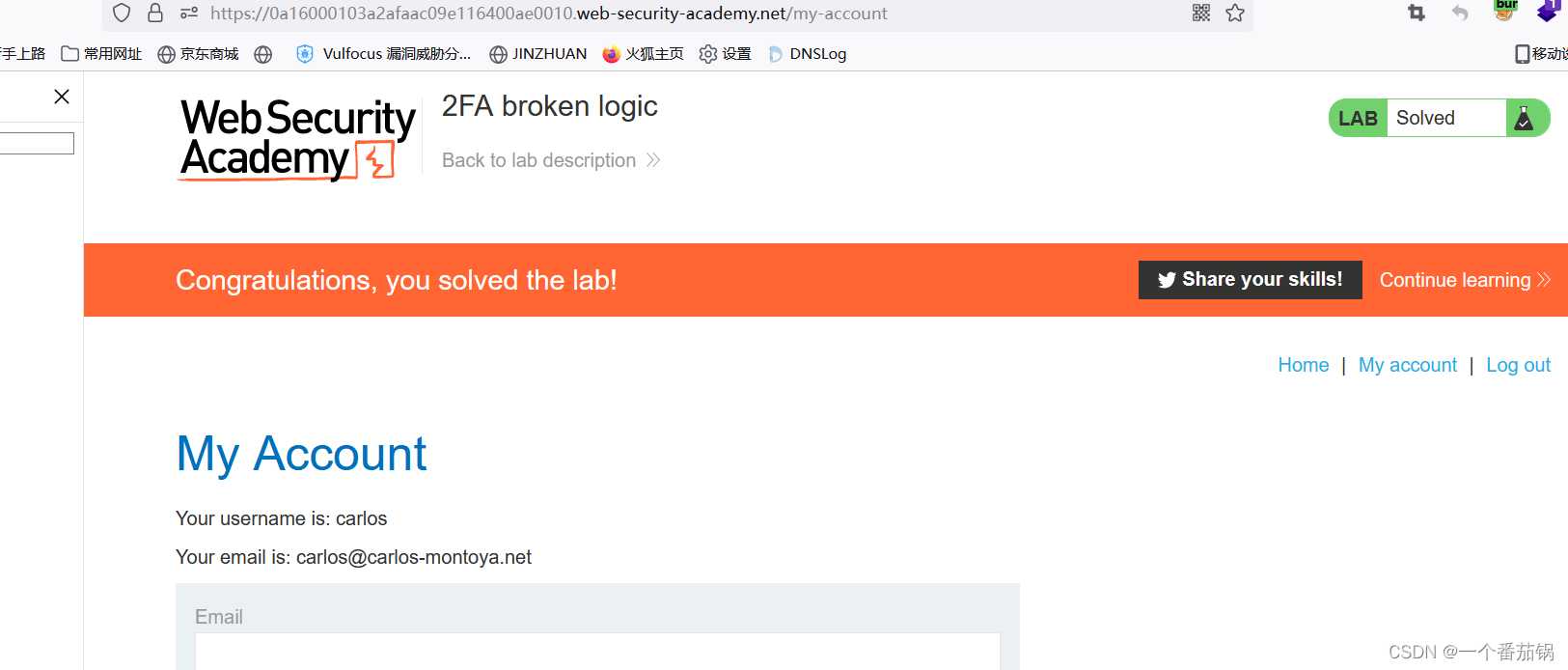

carlos先生就这样被小黑子盗取自己的账户........惨啊~

这篇关于burp实验室逻辑漏洞的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!