本文主要是介绍【好书推荐-第五期】《Java开发坑点解析:从根因分析到最佳实践》(异步图书出品),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

😎 作者介绍:我是程序员洲洲,一个热爱写作的非著名程序员。CSDN全栈优质领域创作者、华为云博客社区云享专家、阿里云博客社区专家博主、前后端开发、人工智能研究生。公粽号:程序员洲洲。

🎈 本文专栏:本文收录于洲洲的《送书福利》系列专栏,该专栏福利多多,只需 关注+点赞+收藏 三连即可参与送书活动!欢迎大家关注本专栏~专栏一键跳转

🤓 同时欢迎大家关注其他专栏,我将分享Web前后端开发、人工智能、机器学习、深度学习从0到1系列文章。

🌼 同时洲洲已经建立了程序员技术交流群,如果您感兴趣,可以私信我加入我的社群~社群中将不定时分享各类福利

🖥 随时欢迎您跟我沟通,一起交流,一起成长、进步!点此即可获得联系方式~

本文目录

- 推荐书籍:《Java开发坑点解析:从根因分析到最佳实践》

- 二、做Java开发别掉坑里还不知道

- 三、程序员为什么会掉到坑里却不自知?

- 四、Java 开发完美避坑指南

- 三、抽奖方式

推荐书籍:《Java开发坑点解析:从根因分析到最佳实践》

京东购书链接:https://item.jd.com/14372222.html

二、做Java开发别掉坑里还不知道

做 Java 开发高水平和低水平之间的待遇差距能有多大?看看下面这张图就知道了,高低端之间能差三倍还多。

进入高端区间,应该是每位 Java 开发者都梦寐以求的。

但对于许多工作经验也就一年的新手来说,经常在做开发时掉到坑里却懵然不知,也难以找到问题。成长的过程看起来漫长而痛苦,不知道还要在低端徘徊多久。

现在有一个好消息,可以让 Java 新手在工作中学会“避坑”,快速成长为技术高手,踩下通向高端区间的油门。

极客时间的畅销专栏《Java 业务开发常见错误 100 例》就帮助超过 50000+ 迷茫的程序员在工作中“避坑”,并让他们成长为技术高手。

专栏分为代码篇、设计篇、安全篇三个部分,在每节课中都会讲述 Java 开发的一个核心关注点,并对应2至5个案例,讲透发现问题、解决问题的方法。

专栏内容来自一位资深架构师对一线工作中踩坑经历的泣血总结,如今他在专栏的基础上进一步梳理优化,结晶为《Java开发坑点解析:从根因分析到最佳实践》这本书。

作者在写书过程中除了保留专栏的精华内容外,还将常见坑点扩充到 150 个,同时精心绘制示意图,增加示例代码,力图做到“授人以渔”。

对于使用不同编程语言的程序员来说,本书都极具参考价值。Java 新手们要知道如何避坑,先要意识到是怎么掉到坑里的。京东购书链接:https://item.jd.com/14372222.html

三、程序员为什么会掉到坑里却不自知?

其实不仅是 Java 开发,使用其他编程语言的程序员也一样,如果对语言特性了解不足,又不熟悉系统底层原理,就会掉到坑里还不自知。

具体来说,有以下三个方面的原因。

- 第一是意识不到坑的存在。例如把性能问题当作系统瓶颈,用变更配置、重启服务、扩容的方式去解决,这显然是无端浪费资源。

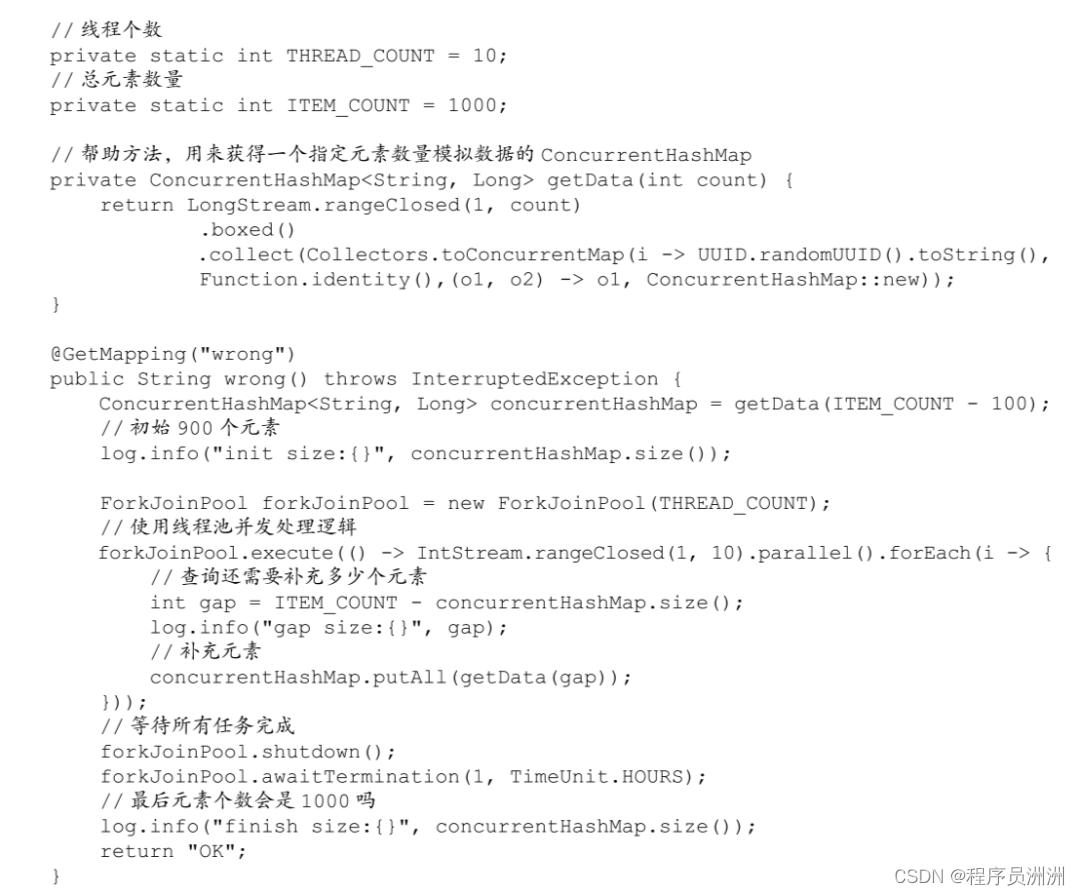

- 第二是有些 bug 或问题只在特定情况下暴露。例如缓存击穿、服务过载、忽视了线程安全性等问题,在编程时没有针对这些情况的处理。

- 第三是变化不明显的性能问题。就像温水煮青蛙,程序长时间运行之后才会出现运行变慢、内存占用异常等问题。

无论如何,要从坑里爬出来,第一步是要意识到自己掉到了坑里,而不是武断地认为问题出在别处。对于异常现象,除了审查代码本身,还要结合程序上下文、运行时状态、系统环境等多方面因素去考察。

《Java开发坑点解析:从根因分析到最佳实践》就是通过列举实际出现的坑点,帮助读者学会系统化分析排查问题,顺利解决隐秘复杂的 bug。

本书作者朱晔是贝壳金服的资深架构师,获得过 3 次微软 MVP,他曾参与过在线教育、电商、游戏、O2O、互金、物流等领域 400+ 应用的架构设计和开发工作。

朱晔经常在一线“救火”,通过分析和复盘问题,成功处理了大量生产事故,积累了丰富的问题排查经验,对于如何设计健壮和安全的业务系统有着深刻的理解。

于是,朱晔从接触过的 200+ 真实的生产事件和事故中,精心整理提炼,围绕 30 多个知识点引出 150 多个常见坑点。读者就像拿到一份典型“病例”大全,可以参照并“对症治疗”。

四、Java 开发完美避坑指南

掉到坑里不可怕,知道怎么出来就行。我们先来看一下书中总结的坑点所涵盖的各个技术场景。

· Java本身相关:字符串和数值包装类型、浮点数和科学计算、集合、空指针问题、异常处理、日期时间、面向对象编程、反射、注解、泛型。

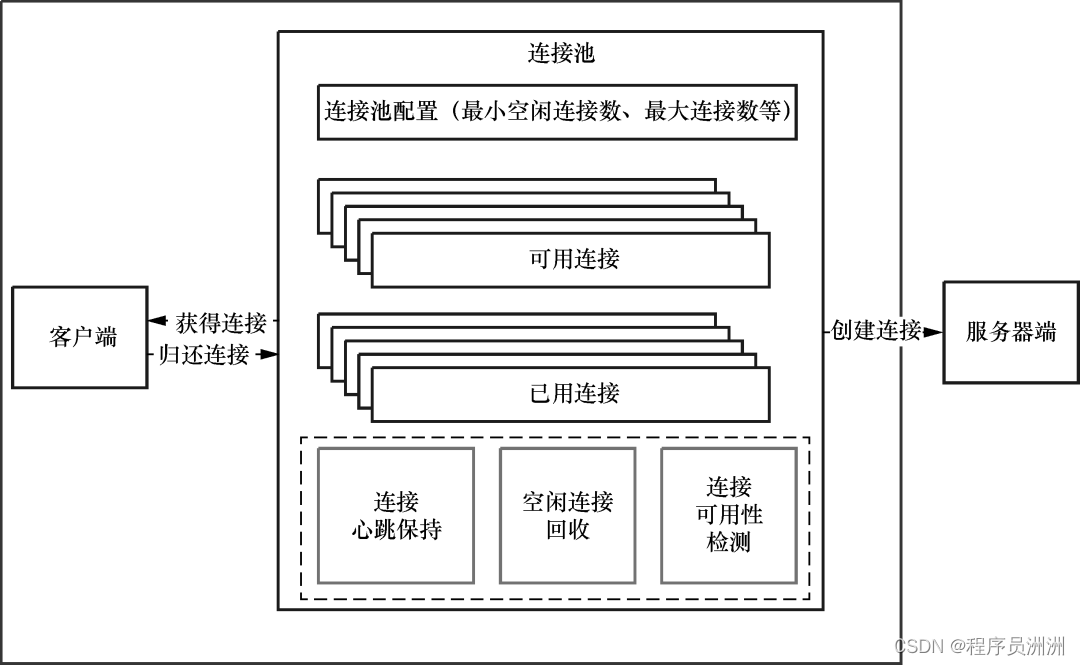

· 业务代码编写相关:线程安全、锁、线程池、连接池、HTTP 请求超时/重试/并发限制问题、序列化。

· 框架使用相关:Spring 声明式事务、Spring 的 IoC 和 AOP、Spring 的配置优先级。

· 中间件和存储相关:数据库索引、缓存、消息队列、NoSQL。

· 故障排查相关:内存溢出、内存泄露、K8S、生产就绪需要做的工作、指标监控。

· 架构设计相关:设计模式、接口设计、异步流程。

· 安全相关:XSS、SQL 注入、防刷、防重、限量、加密、HTTPS。

书中按照“知识介绍 - 还原业务场景 - 错误实现 - 正确实现 - 原理分析 - 小总结”的过程,对每个坑点进行讲解,同时引出 10 多个工具的使用和 10 多条最佳实践。

虽说有这么多案例覆盖了大多数掉坑的场景,但读者仍然要通过案例学会举一反三,遇到新问题时才有一套方法可以出坑。深入学习有以下办法。

· 结合自己的项目经历回忆,是否遇到书中坑点的类似问题,当时是如何排查解决的。

· 对于还没见过的坑点,要动手重现,并运行调试。除了书中提到的方法,要思考是否还有其他解。

· 积极思索并解决书中“思考与讨论”中的问题,想出办法之后再对照答案。

· 挑战自己,将多个坑点组合在一起,思考排查解决的办法。

读者要注意,千万不要认为看懂书中的案例就万事大吉,否则只是留下一些似是而非的印象,遇到问题还是抓瞎。

总之,编程是一项注重实践的工作,读者学习本书时一定要勤于动手,多加思考,将经验知识内化于心,这样才能逐渐成为一名真正的 Java 开发高手。

市面上与 Java 技术相关的书可谓汗牛充栋,但像《Java开发坑点解析:从根因分析到最佳实践》这样讲怎么“避坑”的书,可能只有这一本。

本书最大的特点,就是以身临其境般的学习体验,引导读者发现问题,探索解决方案。可能读者翻下目录,就会惊呼“这就是我掉过的坑”,然后急切地开始学习,恍然发现“原来这样可以避坑”。

本书最大的特点,就是以身临其境般的学习体验,引导读者发现问题,探索解决方案。可能读者翻下目录,就会惊呼“这就是我掉过的坑”,然后急切地开始学习,恍然发现“原来这样可以避坑”。

书中的案例均来自真实项目,配合案例给出的代码不仅还原了错误场景,还有修正后的正确实现。书中代码示例基本覆盖各种中间件的使用,代码量超过 12000 行,是读者学习的一座宝库。

针对复杂的案例场景和艰深的代码,作者精心绘制了大量直观的示意图进行说明,还用通俗易懂的语言讲解坑点相关的知识点,并提供参考资料供读者进一步学习。

本书内容兼具广度和深度,覆盖了整个后端知识体系内使用 Java 进行编程相关的坑点,涉及架构、设计、安全、高并发、调优、问题排查、中间件等方面。

作者在分析坑点原因时往往会给出 JDK 或 Spring 等框架中的一些源码来证实问题,因为定位到源码中的实现才能看到问题的本质。书中还介绍了一些调试技巧,帮助读者厘清头绪,找到相关源码实现。

作者编写本书的目标是“授人以渔”。他不是简单地罗列问题然后给出答案,而是将分析问题的过程完整地呈现出来,帮助读者培养收集数据、思考分析、定位并解决问题的核心技能。

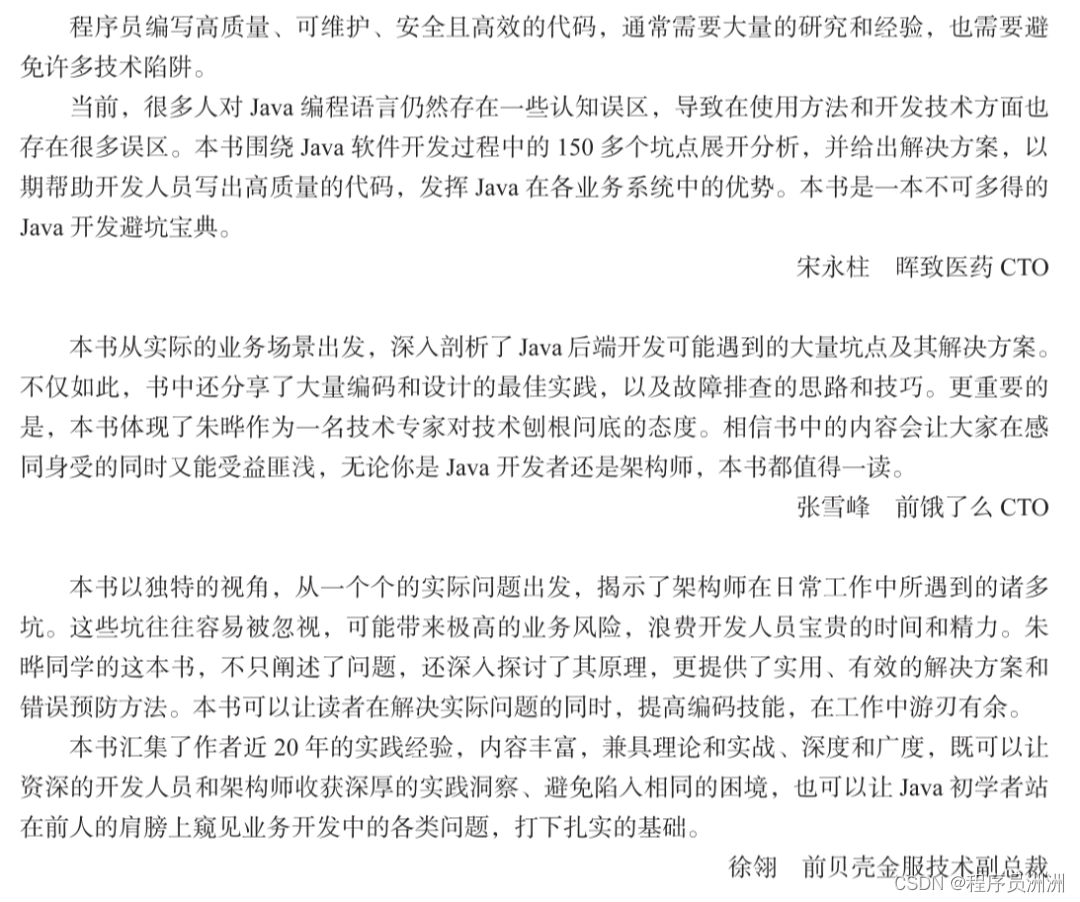

本书视角独特,干货满满,众多业界大佬也为之称赞。

本书不仅适用于 Java 开发,使用其他编程语言的程序员同样可以从书中的分析方法中受益。所以,这是一本含金量很高的“避坑宝典”,还在坑里挣扎的程序员朋友们,赶紧打开这座宝库吧!

三、抽奖方式

抽奖送书老规矩(不点赞收藏中奖无效):注意记得关注博主及时获取中奖通知。

1. 点赞+收藏 文章

2. 评论区留言:我要成为架构师(留言才能进入奖池,每人最多留言三条)

3. 2024年2月29日-即本周4晚 八点随机抽奖3人

4. 京东自营购买链接:https://item.jd.com/14372222.html这篇关于【好书推荐-第五期】《Java开发坑点解析:从根因分析到最佳实践》(异步图书出品)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!