本文主要是介绍【网络安全 | 漏洞挖掘 】Firefox长达21年的 “陈年老bug”,终于被修复了!,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

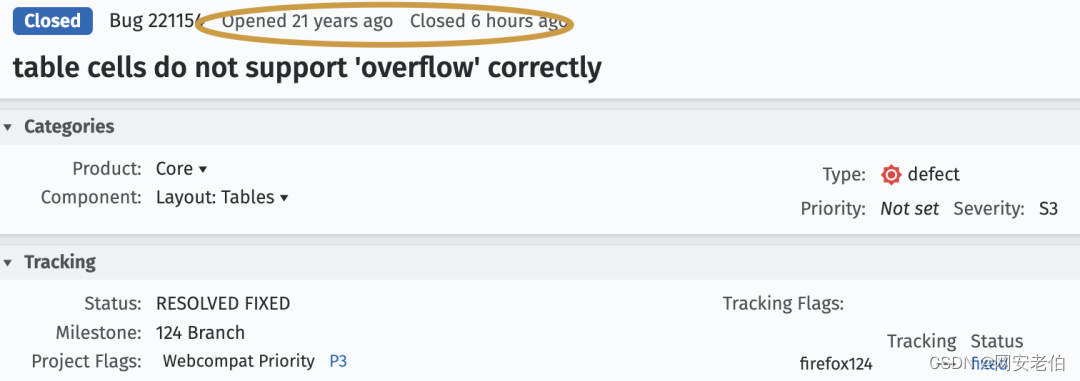

Firefox 的工单记录页面显示,一个在 21 年前发现的 bug 终于被修复了。

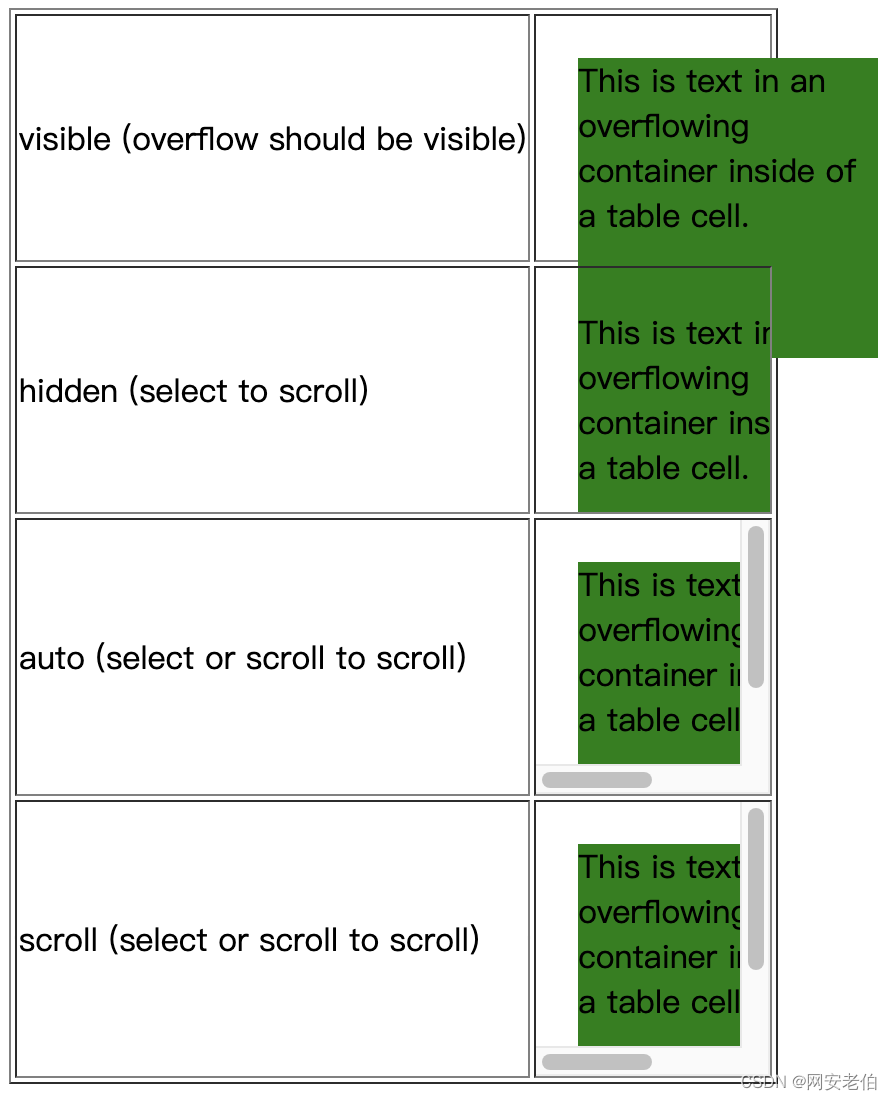

根据描述,具体错误是表格单元格无法正确处理内容 “溢出” 的情况,不支持 ‘hidden’、‘auto’ 和’scroll’ 属性。

如下图所示:

开发者在评论中指出,这个错误是因表格单元格框架结构存在设计缺陷导致,它没有像行组框架那样将框架封装到可伸缩框架中。

看起来这不是难以解决的问题,但不知为何拖了 20 年才被修复。

漏洞挖掘方法分类

静态分析技术

方法:词法分析、数据流分析、控制流分析、模型检查、定理证明、符号执行、污点传播分析等。

不需要运行程序、分析效率高、资源消耗低

动态分析技术

方法:模糊测试、动态污点分析、动态符号执行等

需要运行程序、准确率非常高、误报率很低

符号执行和污点分析两类技术都分别支持静态分析和动态分析

漏洞挖掘实战

**实践一:**基于词法分析和逆向分析的可执行代码静态检测

核心思想:根据二进制可执行文件的格式特征,从二进制文件的头部、符号表以及调试信息中提取安全敏感信息(识别危险函数),来分析文件中是否存在安全缺陷。

- 1.找到敏感函数,比如memcpy、strcpy等

- 2.回溯函数的参数

- 3.判断栈和操作参数的大小关系,以定位是否发生了溢出漏洞

前面提的这些技术我都整理录制成了视频教程:

学完可以达到黑客高手的水平,想打CTF比赛或者挖漏洞都没有问题,关键是你能否坚持学完它。做人要有梦想,不然和咸鱼有什么区别,下一个加入蓝莲花战队的就是你。

这篇关于【网络安全 | 漏洞挖掘 】Firefox长达21年的 “陈年老bug”,终于被修复了!的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!