本文主要是介绍【CrackMe】004-CKme.ajj.1,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

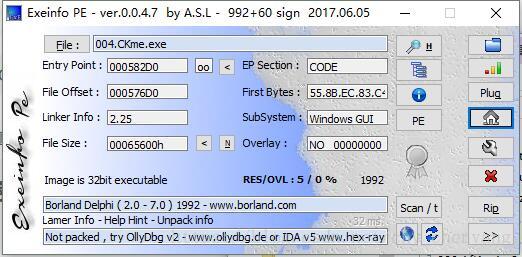

一、查看程序信息

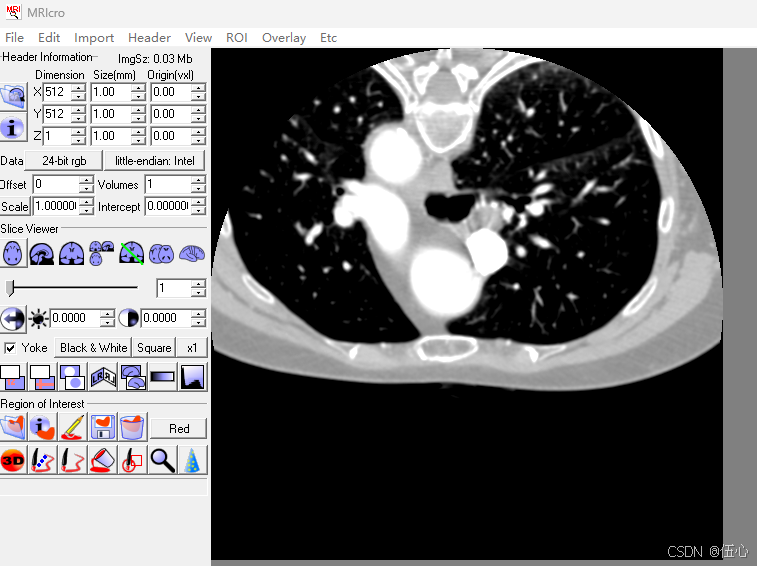

二、观察程序特点

我X的了,什么鬼程序,怎么操作都没反应

亏我刚开始看到中文还一股亲切感油然而生

从程序就可以看出来,中国人就是比老外邪恶啊……

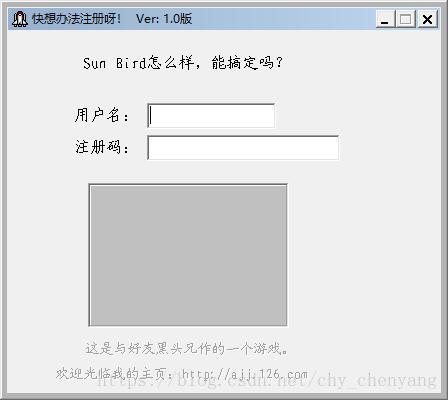

三、寻找突破口

字符串倒是能搜到,可你都不会玩,搜到了有个鸟用。

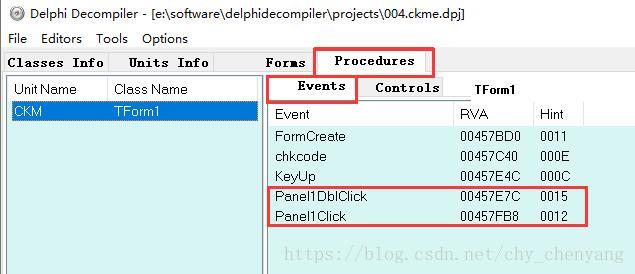

还是用delphi解剖神器吧

在DelphiDecompiler中,可以看到里面有一堆事件

这篇关于【CrackMe】004-CKme.ajj.1的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!