本文主要是介绍BUUCTF [BJDCTF2020]Easy MD5,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

随便提交抓包

出题人真的恶心,把sql查询语句放在响应头里(刚开始看到题我是懵逼的)

select * from 'admin' where password=md5($pass,true)

百度搜了搜md5($pass,true)

绕过方法

输入fifdyop

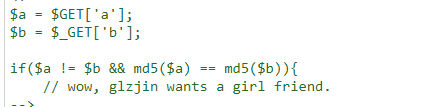

有一段注释代码,MD5弱类型绕过

?a=QNKCDZO&b=s878926199a

输入后又来强类型绕过之前写了博客,

[安洵杯 2019]easy_web

POST传参即可得到flag

这篇关于BUUCTF [BJDCTF2020]Easy MD5的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![BUUCTF靶场[web][极客大挑战 2019]Http、[HCTF 2018]admin](https://i-blog.csdnimg.cn/direct/ed45c0efd0ac40c68b2c1bc7b6d90ebc.png)