本文主要是介绍身份危机:安全领域的最大奖项,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

可操作的摘要

- 边界侵蚀在安全社区内造成了严重的信任问题。如果您不能信任收到的消息,则必须信任发送消息的人。这意味着您必须弄清楚这个人是谁,他们为什么试图与您互动,以及您是否应该打开该消息。

- 截至 2023 年,75%的安全漏洞是由身份、访问或权限管理不善造成的。2020 年的一份报告发现,79%的组织在过去两年内发生过与身份相关的泄露事件。如果与身份相关的问题能够一劳永逸地解决,那么大多数其他安全产品就不再需要了。但完全解决身份相关问题非常困难。

- 近一半的组织使用超过25 个系统来管理身份和访问权限。随着公司的成长、收购、被收购,以及中层管理人员在短时间内的身份和权限的变化,以及自下而上的采用在集中采购方面不断削弱,身份复杂性只会变得更糟。

- Novell 成立于1979 年,成为通过文件共享系统管理身份和访问的早期先驱,该系统允许管理员和用户在文件级别(而不是整个磁盘卷级别)控制访问。这有意义地改变了业界对访问控制的看法。

- Novell 的年收入在 1994 年达到顶峰,年收入超过20 亿美元,员工人数达到 1 万名。但最终,微软将要成功,而 Novell 将要垮台。1999 年,微软预览了其 Active Directory (AD),它本质上是一个数据库,具有服务目录请求的业务逻辑。该产品将支撑微软在企业领域的未来,并被证明对Novell 的业务是致命的打击。

- 2001 年底,安然丑闻爆发,导致2002 年通过了《萨班斯-奥克斯利法案》(SOX) 。这项新法规要求企业监控和审核登录、用户活动和信息访问权限。结果,几乎所有美国上市公司都开始购买身份访问管理 (IAM) 解决方案。

- Microsoft 的 Active Directory 使用起来越来越困难。尽管如此,还是很难摆脱它并转向另一种产品。迁移过程漫长且烦躁,目录如此融入业务流程,以至于依赖性管理令人头疼。

- Todd McKinnon和Frederic Kerrest是 Salesforce 的资深人士,他们有一些非常具体的见解:(1) 本地身份工具正在成为团队的瓶颈,(2) 云应用程序受到脆弱的身份系统的阻碍,(3) Microsoft将客户迁移到 Active Directory 的云版本将会遇到困难。于是,Okta 于2009 年成立。

- 随着越来越多的公司资产继续转移到防火墙之外,诸如自带设备 (BYOD)之类的政策应运而生。跨移动、云等的多模式安全需求导致了安全格局的扩大。这加速了移动设备管理 (MDM)、客户身份和访问管理 (CIAM)、机器和工作负载身份等新类别的发展。

- 如今,身份市场正处于一个奇怪的境地。供应商比以往任何时候都多,每个供应商都致力于解决身份生命周期的重要部分,但超过 60%的安全领导者认为截至 2022 年 8 月该领域正在整合。

- 身份已成为新的边界,这导致了一些灾难性的后果(根据 2023 年的报告,五分之四的违规行为都是由身份问题引发的)。要解决这个问题,需要在平台超大规模层面和单个产品启动层面进行大量创新。

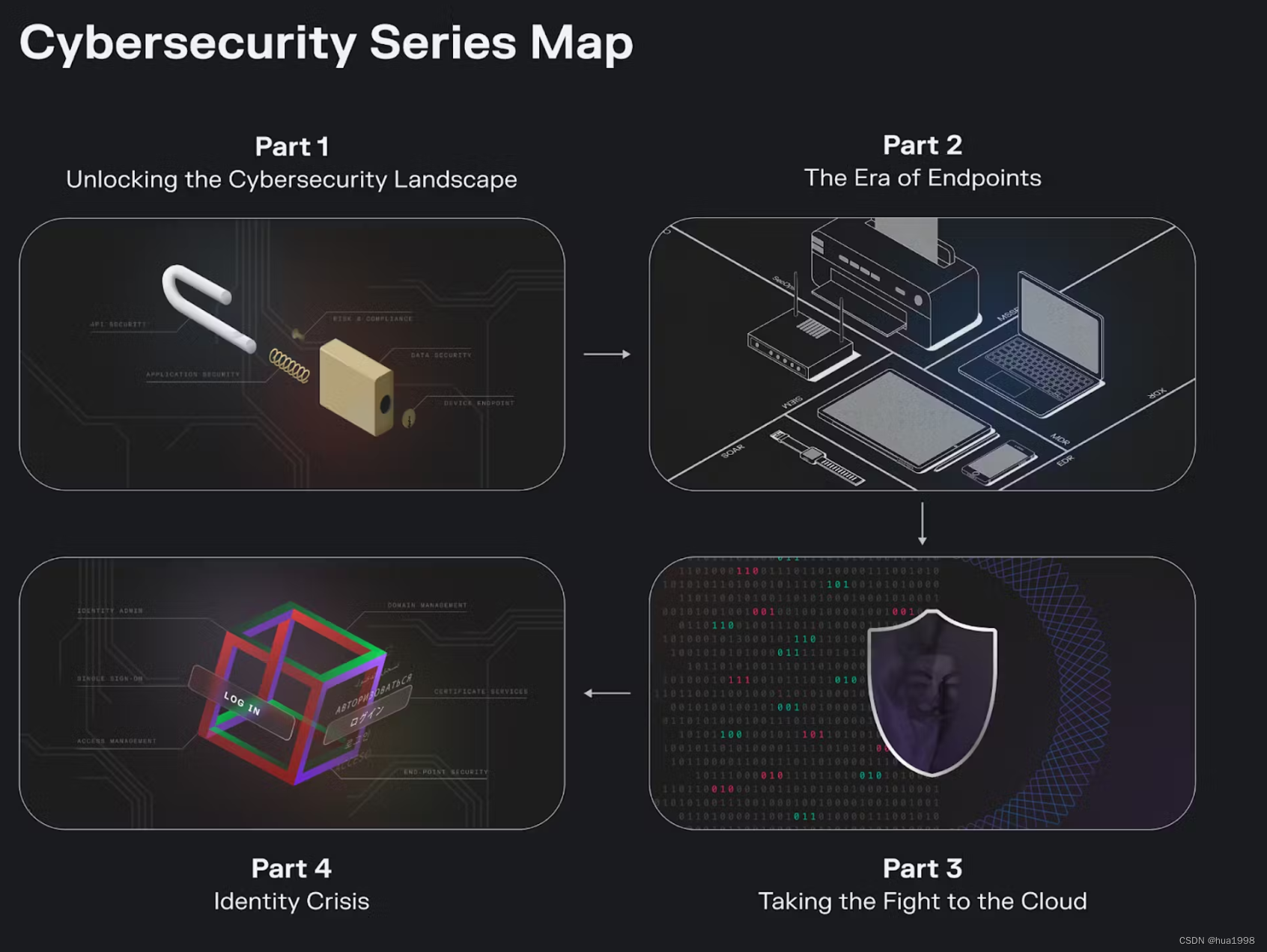

网络安全系列

资料来源:Contrary Research

过去几年,网络安全生态系统变得越来越分散。本报告是 Contrary Research 网络安全系列报告的一部分,旨在解开这个复杂的生态系统。

在我们之前对该主题的深入探讨中,我们从网络安全的大局出发,审视更广阔的前景,为读者提供一个理解该行业的框架。我们的第二份报告涵盖了端点安全及其相关行业,例如安全运营和 SIEM 平台。我们还涵盖了生态系统内需要监控的新兴初创企业。在我们的第三份报告中,我们剖析了云安全的世界,它相对较新且不断变化。在本系列的最后一篇文章中,我们详细分析了身份在快速变化的数字竞争环境中的作用。

身份是一个复杂的野兽,部分原因在于它涉及组织的许多不同方面。每个职能领域都有自己的身份跟踪理念,无论是销售、人力资源还是财务。最重要的是,身份长期以来一直被认为主要是一个 IT 问题。但是,身份越来越成为网络安全领域的核心。

2023 年 11 月,Okta 向客户发出警报称其遭遇了漏洞。虽然这对于任何可能受影响的客户来说都是一个可怕的消息,但大多数人只是希望自己不是受影响的客户之一。不幸的是,在这种情况下,100%的客户都受到了影响。一个月前,Okta 估计只有约 1%的客户会感受到影响。实际差了一大截。

但Okta 并不孤单。高达80%的违规行为是由于身份问题(例如凭证泄露)造成的。仅在 2023 年下半年,MGM、Caesar's、Atlassian和New Relic等公司就与 Okta 一起发生了影响身份信息泄露的事件。这些违规行为造成的损失可能高达数亿美元。

本次深入研究的目的是准确揭示身份如何成为如此重要的威胁表面,以及如何演变以应对这些威胁。

为什么要身份?

2023 年 3 月,Rak发表了一篇有关 Palo Alto Networks ($PANW) 的文章。在其中,他观察到网络作为一个有用的企业边界已经消失:

“当 [PANW] [2005 年] 开始时,网络定义了企业边界。因此,保护网络安全是价值最高的地方。在接下来的几十年里,网络边界随着远程工作和云分布式应用程序而消失。Palo Alto 的防火墙产品曾经占收入的 90% 以上,如今占业务的 60%。我们预计,随着公司扩展其 Prisma 产品、通过云提供安全性以及投资新产品,收入份额将会下降。”

边界侵蚀在安全社区内造成了严重的信任问题。如果您不能信任收到的消息,则必须信任发送消息的人。这意味着您必须弄清楚这个人是谁,他们为什么试图与您互动,以及您是否应该打开该消息。

身份领域由 Okta 和 CyberArk 等上市公司、Centrify、ForgeRock、Sailpoint和Ping Identity等私有公司以及数十家初创公司组成。这些初创公司的发展在一定程度上得益于每年数十亿美元的风险投资。对于每个人来说,显而易见的是,作为一家公司,您希望控制谁有权访问您的哪些文件和应用程序。毫无争议的是,员工在破坏你的系统之前必须验证自己是员工。众所周知,您设置了一些策略,对谁使用什么以及为什么使用进行审核,并每隔几个月向您的组织发布一些公告(“伙计们,停止邀请您的朋友和家人使用我们的 Jira 实例”)你很安全!只是在开玩笑。

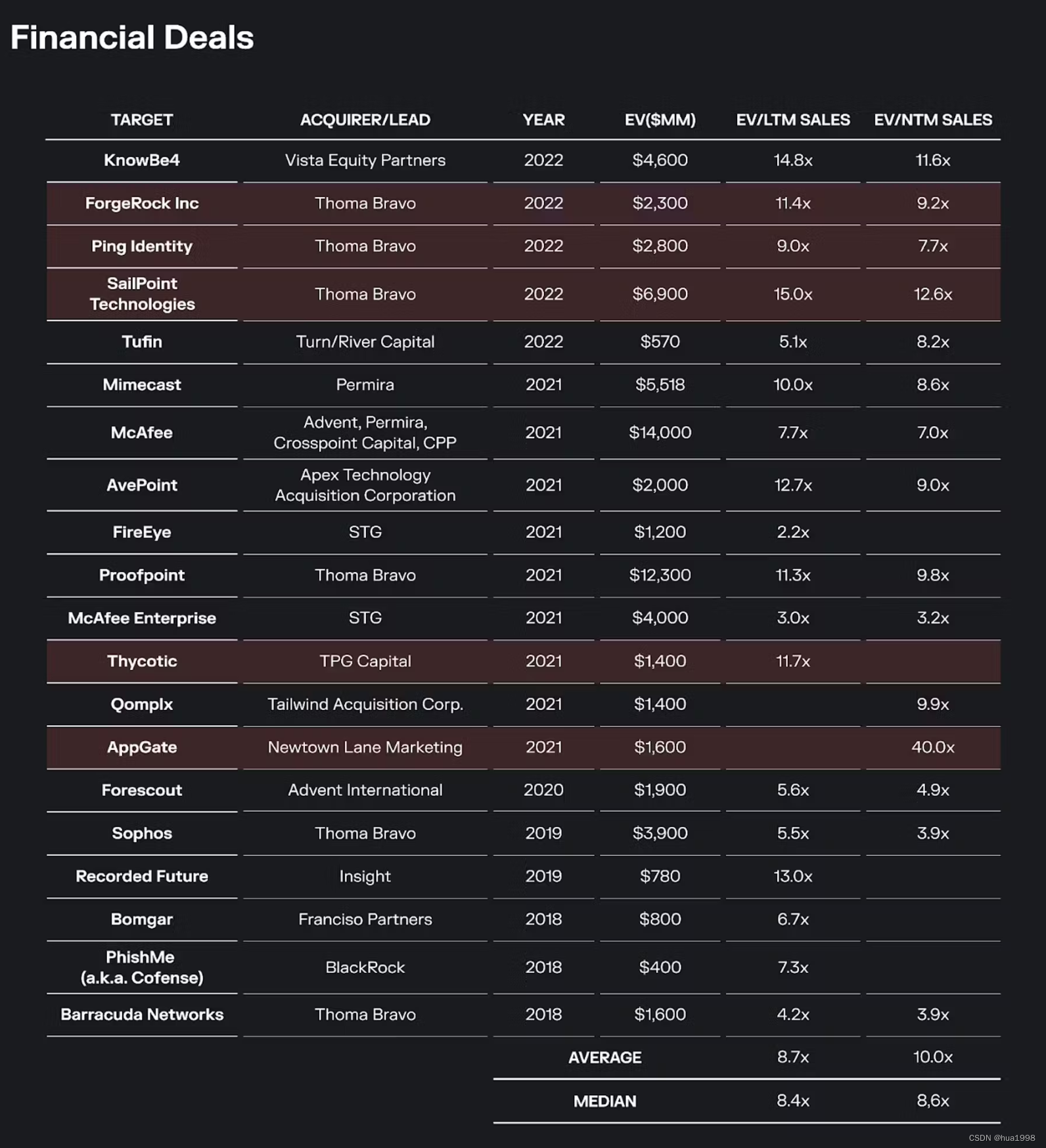

资料来源:摩根大通,启动安全软件(2023 年 1 月);Contrary Research;近年来 PE 收购的著名身份或访问相关公司

截至 2023 年 7 月,75%的违规行为是由于身份、访问或权限管理不善造成的。2020 年,79%的组织报告发生过与身份相关的泄露事件。鉴于身份安全可以提供的杠杆作用,身份已经催生了多家大公司。如果身份真的可以一劳永逸地“解决”,那么您就不需要很多其他安全产品了!如果只有受信任的工作负载、受信任的 API 和受信任的用户才能访问其中的数据,谁会关心 S3 存储桶是否配置错误?

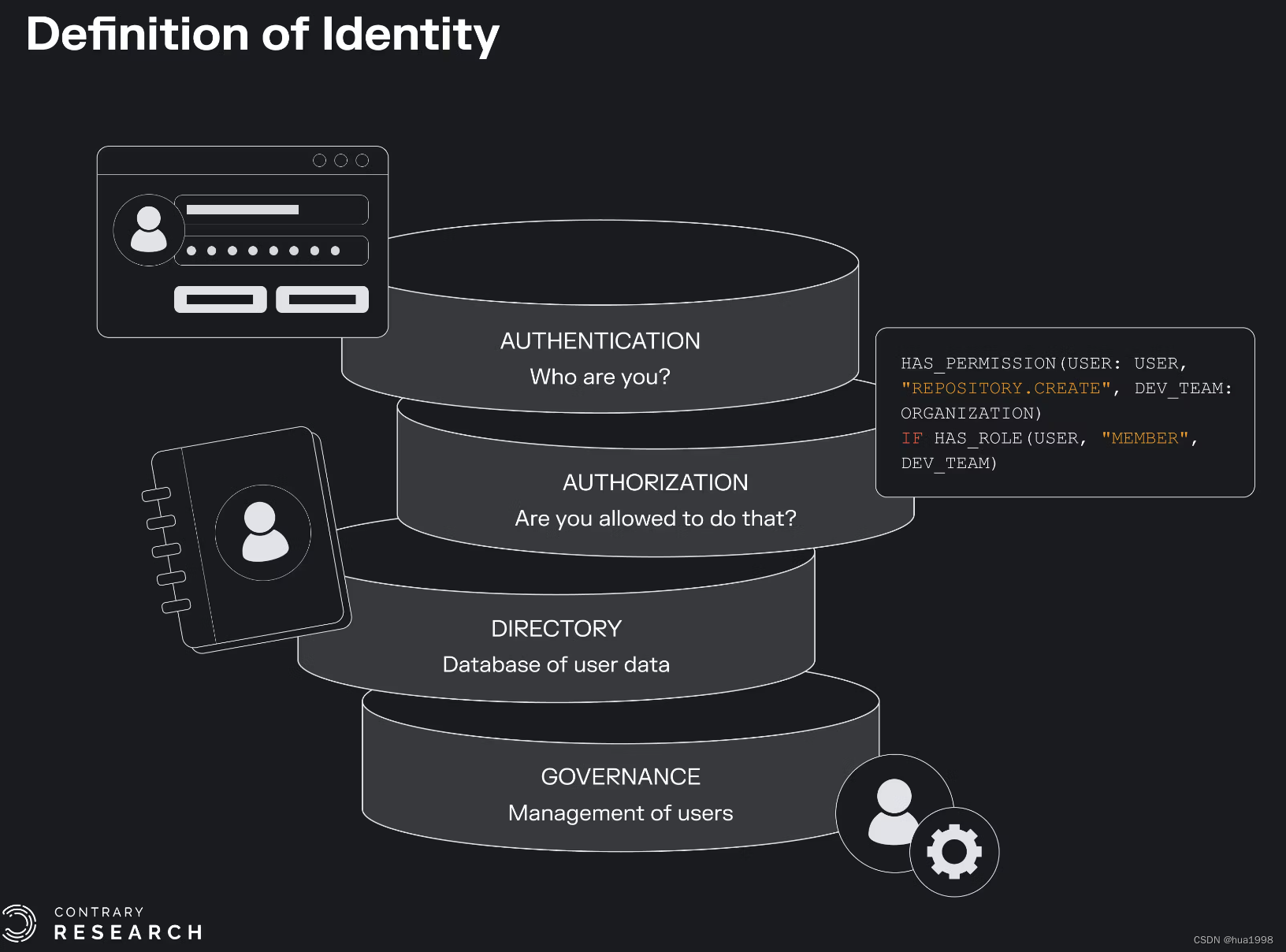

但要到达那里非常困难。部分原因是企业足迹不断变得更加复杂,部分原因是攻击者不断改变方法。解决身份安全问题的公司通常要解决两个问题:(1) 身份验证(例如,您是谁?);(2) 授权(例如,您是否被允许做您正在做的事情?)。但有一些关键领域通常会出现这种情况。

来源:SSL2BUY;Contrary Research

危机

在与数百名 IT 和安全领导者、身份产品负责人和企业家会面后,我们观察到身份领域的三个核心问题:

- 大多数身份产品都受静态、基于组策略的管理。无论是在物理位置上还是在组织中的职位上,用户不断地移动。因此,他们需要使用的软件或功能每天都会发生变化,并且他们应该被允许在该软件中执行的操作同样会随着时间而变化。政策规定了谁可以在什么情况下做什么,但制定政策是乏味的,而且更新政策以适应不断变化的环境几乎是不可能的。

- 基础设施的行为就像用户一样。从安全角度来看,用户操作应用程序、第三方 API 令牌、Lambda 环境中的临时函数与 LLM 代理没有太大区别。但没有一个功能抽象层来控制这些基础设施参与者的行为,而不会妨碍开发人员的敏捷性。

- IT 部门(最有权拥有身份的部门)不是决策者。这会激励从事管理工作的产品团队与竞争产品达到同等水平,然后就到此为止了。换句话说,如果没有人因为您构建了更好的 SSO 而选择您的产品,那么您不妨将其交付,然后继续从事更有趣的事情。SaaS 创始人知道这一点;当我们询问他们计划如何将现有产品货币化时,许多人耸耸肩说“可能是单点登录”。

当今现有的身份识别公司并不是为了应对现实而建立的,管理员、首席信息安全官和创始人等用户不得不面对越来越多的问题。

身份供应商老化

目前,一些最有价值的独立身份公司包括 Okta(成立于 2009 年)、CyberArk(成立于1999 年)、TPG 旗下的 Delinea(Thycotic 成立于1996 年+ Centrify 成立于2004 年)、Thoma Bravo 旗下的 Ping Identity(成立于 1996 年)。2002 年)和 ForgeRock(2010 年)。在所有这些公司中,只有 Okta 是在云中诞生的,并且在将世界转变为云目录方面取得了进展,但并没有对此进行有意义的扩展。

近一半的组织使用25 个以上的系统来管理身份和访问权限。随着公司的成长、收购、被收购,以及中层管理人员在短时间内的身份和权限的变化,以及自下而上的采用在集中采购方面不断削弱,身份复杂性只会变得更糟。当存在复杂性时,不良行为者就有机会利用系统。使用软件的人越多,意味着撞库和密码喷洒的攻击面就越宽。2022 年 8 月,Rockstar Games 的一名员工的 Slack 帐户就这样被盗用了。

远程工作的兴起意味着没有全面的 IP 地址保护,这使得供应商在试图实现随时随地工作时变得不安全。公司使用的基础设施供应商越多,公司就越容易面临跨平台风险,例如会话劫持,这正是2022 年 7 月Office 365 用户所发生的情况。更不用说新威胁的出现,比如通过完美模仿声音来实施大规模社会工程攻击的基础模型、日益复杂的网络钓鱼电子邮件等等。

那么让我们回到最开始的地方。身份空间是如何走到今天的?

第 1 章:Novell(20 世纪 80 年代)

Novell的兴起

1979 年,小型计算机行业的两位资深人士乔治·卡诺瓦 (George Canova) 和杰克·戴维斯 (Jack Davis) 在犹他州白雪皑皑的奥勒姆创立了 Novell Data Systems,获得了200 万美元的种子资金。该公司最初从事设计和销售小型计算机和打印机的业务,但发展并不顺利。该业务的资本密集程度令人难以置信,而销售额却微不足道。该公司必须快速找到不同的、利润更高的业务。一群自称为SuperSet 的杨百翰大学学生被聘为顾问,负责实施一个系统,该系统可以将这些打印机和小型计算机连接在一起以交换文件。再过十年,他们的系统将支撑LAN并导致目录、用户身份验证和传输加密的广泛采用。

遗憾的是,当时效果甚微。当通用电气 (General Electric) 的一位资深人士雷·诺达 (Ray Noorda) 在 1982 年的一次贸易展上偶然发现了这家公司(当时称为 Novell Data Systems)时,该公司即将破产。他加入了这家苦苦挣扎的公司,担任首席执行官,并将公司名称缩写为 Novell,并将公司名称缩短为 Novell。文件共享产品是公司新战略的中心。今天,这就像萨蒂亚·纳德拉 (Satya Nadella) 在 KubeCon 上遇到一家处于种子阶段、产品前市场契合的初创公司并说:“是的,我会来帮你解决这个问题。”

成功了。到 1994 年达到顶峰时, Novell 的年收入已超过20

这篇关于身份危机:安全领域的最大奖项的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!